книги хакеры / darkbook

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

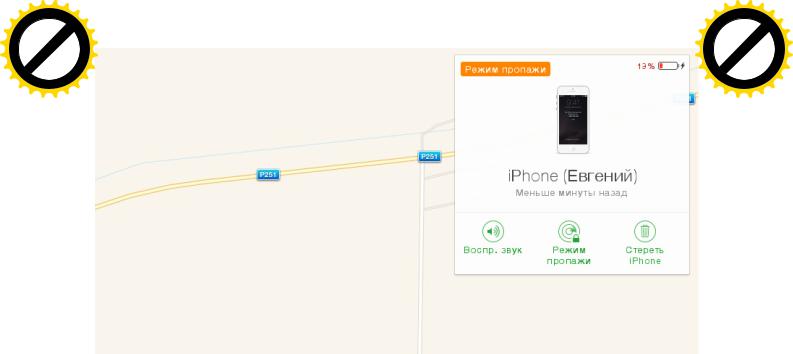

Включаем «Режим пропажи» Включаем «Режим пропажи» SIM-карта

Звоним сотовому оператору и просим его заблокировать сим-карту. Операторы обычно не сразу блокируют симку, а некоторое время посылают на нее сообщения с просьбой вернуть украденный телефон.

ШАГ 2. ОТКЛЮЧАЕМСЯ ОТ ОБЛАКОВ

Современные смартфоны полностью завязаны на облака. Google, iCloud, Dropbox, Facebook, «Вконтакте», Twitter — все это облачные сервисы, и мы используем их каждый день. Само собой, попади смартфон в руки другого человека, он автоматически получит доступ чуть ли не ко всей твоей жизни, начиная от почты и календаря и заканчивая личными файлами из Dropbox. Однако в большинстве случаев нам не составит труда отвязать смартфон от облаков, и для этого даже не придется менять пароли.

В случае с Android первое облако, от которого необходимо отключиться, — это, конечно же, Google. Для этого открой страницу приложений, связанных с аккаунтом, кликни по названию потерянного/ украденного устройства и нажми «Удалить». Это действие полностью отключит девайс от Google, а значит, от маркета, Gmail, календаря и кучи других сервисов компании. На смартфоне останутся только закешированные данные (почта, например). При этом Device Manager будет продолжать видеть устройство и показывать его местоположение. Что касается других сервисов, то я подготовил небольшой список с инструкциями.

•Dropbox. Открываем страницу безопасности. На вкладках «Устройства» и «Подсоединенные приложения» отключаем потерянное устройство и приложения, которые были в нем установлены.

•«Вконтакте». Идем в настройки приложений, далее находим нужное приложение и нажимаем «Убрать».

•Twitter. Идем в список подключенных приложений, нажимаем «Закрыть доступ» возле нужных приложений.

•Facebook. Открываем список приложений, нажимаем «Закончить действие» там, где нужно.

•Skype. Меняем пароль, другого выхода нет.

•Instagram. Также меняем пароль.

•«Одноклассники». Отключаем все устройства разом. Да, только все сразу.

•Viber. Быстрой и удобной удаленной блокировки, очистки сообщений в данном мессенджере не предусмотрено. Для этого придется обратиться в их службу поддержки и ждать ответа (и блокировки) довольно долгое время. Удобный мессенджер, не правда ли?

•Telegram. Если веб-клиент активирован через номер потерянного смартфона и ты не чистил cooke, то, считай, повезло. Можно заблокировать краденый девайс через браузер с компьютера. Для этого открой сайт Telegram, далее «Настройки -> Активные сеансы -> Завершить сеанс» возле нужного устройства.

421"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

||

w Click |

to • WhatsApp. Отвалится сам через некоторое время после смены/блокировки сим-карты. |

w Click |

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

m |

отметить, что все это — защита именно от входа в аккаунт с устройства. Ни |

|

|

|

|

e |

m |

||||||||||

|

. |

|

|

Стоитe |

один. |

из |

|

|

|

||||||||||||||

w |

|

|

|

|

|

|

|

o |

|

|

w |

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

|

p |

df |

|

|

|

g |

.c |

|

|

|

|

p |

df |

|

|

|

g |

.c |

|

|||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

|

упомянутых сервисов не использует пароль для входа с помощью мобильного приложения. Вместо |

|

|

|

|

|

|

||||||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

этого каждому устройству выдается токен, который в большинстве случаев даст доступ только с данного девайса. Сам пароль останется в целости и сохранности. Почти все остальные известные сервисы работают так же, не говоря уже об электронных кошельках и мобильных банках. Хотя сменить пароль или даже банковскую карту, конечно же, будет не лишним.

ШАГ 3. ПИШЕМ ЗАЯВУ, ИЩЕМ НА БАРАХОЛКАХ Если найти телефон не удалось или выяснилось, что он находится в руках откровенной гопоты, —

обращаемся в полицию и готовимся долго стоять в очередях и писать множество заявлений. Способ не ахти какой эффективный, а точнее практически неэффективный, но чем черт не шутит. Бумажки потребуются следующие:

•паспорт;

•Оригинальная упаковка с номером IMEI (на бумажке этот номер, конечно, не примут);

•чек, подтверждающий покупку.

Лайфхак 1: если в заявлении написать «утеря», а не «кража», то немного сократится срок обработки бумаг и передачи заявления в СБ оператора связи.

Лайфак 2: звони и спрашивай, как идет дело, иначе на него просто забьют.

Правильным будет сходить по точкам продаж бэушных телефонов. Также стоит поискать телефон на барахолках, например Avito, а также в местных газетах объявлений и подобных местах. На всякий случай оставляем данные своего устройства на сайтах, позволяющих потенциальным покупателям проверить телефоны по IMEI на криминальное происхождение. Популярный сборник IMEI ворованных телефонов. На этом, в общем-то, все.

А СРАБОТАЮТ ЛИ СРЕДСТВА ЗАЩИТЫ?

ОK, допустим, отыскать телефон не удалось. Но мы же ставили на экран блокировки PIN-код, в смартфоне есть сканер отпечатков пальцев, да и производитель наверняка позаботился о наших данных. Что ж, попробуем разобраться, поможет ли это.

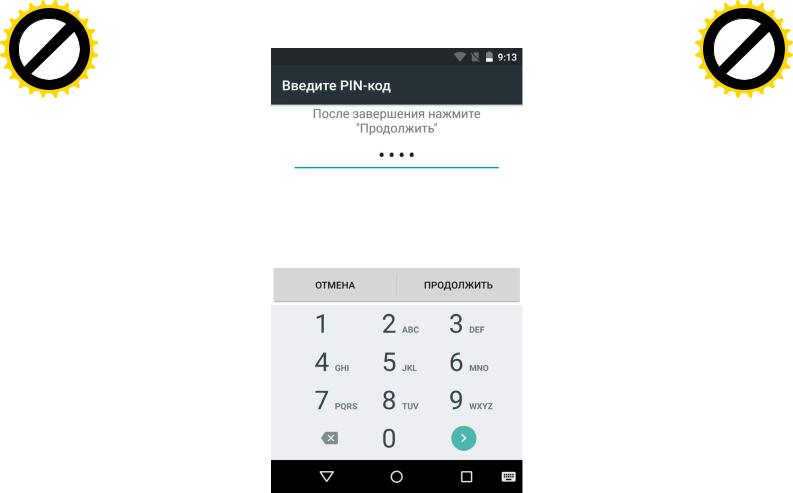

PIN-код

В большинстве случаев пин-код и графический ключ на 99% гарантируют сохранность данных, но только если речь идет об iOS, Windows Phone или Android-аппарате c заблокированным загрузчиком, для которого не найдено средств обхода защиты. В этом случае, даже если нашедший твой гуглофон человек разблокирует загрузчик легальными средствами, смартфон будет

автоматически сброшен до заводских настроек. С другой стороны, если загрузчик уже был разблокирован, то никакая система защиты не поможет. Снять пин-код через кастомный recovery — дело двух минут.

422"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Включаем Пин-код Включаем Пин-код Сторонний антивор

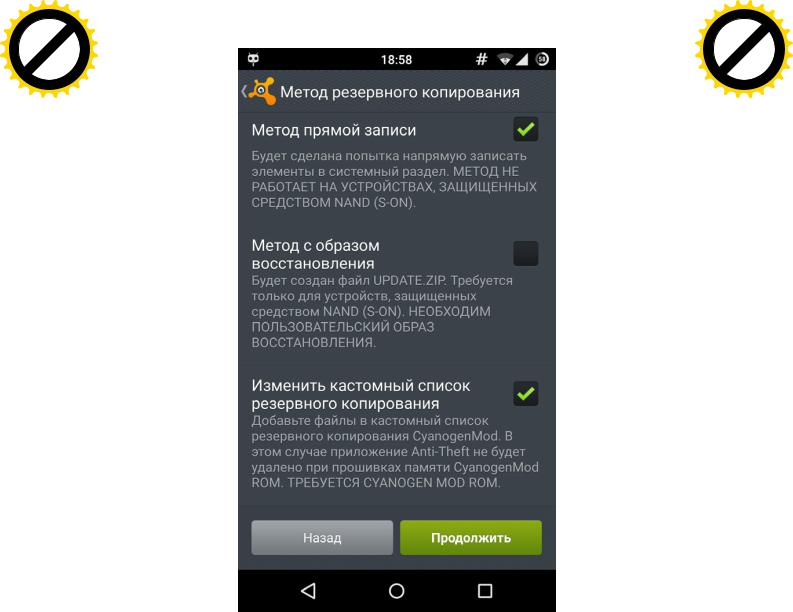

Проблема всех сторонних антиворов в том, что почти все они беззащитны против аппаратного сброса настроек или перепрошивки. Из общей массы выделяется разве что специальная версия Avast Anti-Theft для рутованных смартфонов. Помимо кучи функций, он обладает колоссальной живучестью и не только прописывает себя в системный раздел под безобидным именем (чтобы выдержать сброс до заводских настроек), но и помещает скрипт для восстановления самого себя в / etc/addon.d, откуда кастомные recovery автоматически запускают скрипты до/после перепрошивки.

423"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Avast Anti-Theft собственной персоной (прописываем его в системный раздел) Avast Anti-Theft собственной персоной (прописываем его в системный раздел)

Фактически это значит, что даже если человек установит любую другую прошивку через кастомный recovery, то антивор все равно останется на месте. Системы распознавания отпечатков пальцев Может показаться, что система защиты на основе отпечатков пальцев практически идеальна в случае потери/кражи смартфона. Вор или нашедший смартфон вряд ли тебя знает и уж точно не может иметь доступ к твоим пальцам. Однако есть и другая сторона медали. На конференции Black Hat в Лас-Вегасе Тао Вей (Tao Wei) и Юйлун Чжан (Yulong Zhang) из компании FireEye показали, что сканеры отпечатков пальцев на Android-устройствах уязвимы к дампу самого отпечатка.

Фактически это означает, что если кто-то «вскроет» твой утерянный смартфон, то сможет завладеть не только твоими данными, но и отпечатками, а в отлираздел) чие от паролей их ты уже не поменяешь.

Проблема существует в HTC One Max и Samsung Galaxy S5, но отсутствует в iPhone — он хранит изображение в зашифрованном виде.

Sony My Xperia Theft Protection (MXTP)

Последние модели Sony Xperia, начиная с Xperia Z3+, M4 Aqua, C4, Z4 Tablet имеют фирменную защиту My Xperia Theft Protection. Она интегрирована в сам загрузчик и в случае активации намертво блокирует смартфон. Даже если после этого прошить смартфон с помощью PC Companion или FlashTool, при включении все равно появится запрос пароля от учетной записи Google. Активировать ее можно в настройках безопасности в разделе «Защита при помощи

my Xperia». Но не пытайся включить функцию после разблокировки загрузчика, это превратит смартфон в кирпич.

Activation Lock от Apple, Reactivation Lock от Samsung, «Защита от сброса» в Windows Phone

424"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

|

- |

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

|

F |

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

to • |

|

|

|

|

Activation Lock — это дополнительная опция к Find My iPhone, которая связывает устройство toс |

|

|

|

|

|

|

|||||||

w Click |

|

|

|

|

|

|

m |

|

w Click |

|

|

|

e |

m |

||||||||

|

. |

|

|

учетнойe |

записью владельца. Нововведение в iOS 7. Принцип действия прост: даже после сброса. |

до |

|

|

|

|||||||||||||

w |

|

|

|

|

|

|

|

o |

|

|

w |

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

||

|

|

p |

df |

|

|

|

g |

.c |

|

|

|

|

p |

df |

|

|

g |

.c |

|

|||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

|

заводских настроек iPhone не удастся активировать без Apple ID и пароля предыдущего владельца |

|

|

|

|

|

|

|||||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||

|

|

|

|

|

(чем очень часто пользуются продавцы-вымогатели). |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

• |

|

|

|

|

|

Reactivation Lock — очень похожая функция от Samsung. Она доступна на всех флагманах |

|

|

|

|

|

|

|||||

|

|

|

|

|

компании, начиная с Galaxy Note 3 и Galaxy S5. После ее включения аппараты будут требовать |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

пароль для повторной активации аппарата после отката к заводским настройкам или даже для |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

начала самого отката (в зависимости от настроек). Специально для Reactivation Lock в смартфонах |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

выделена особая область памяти, защищенная от аппаратного сброса на- |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

строек. |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

• |

|

|

|

|

|

|

Защита от сброса — система защиты, схожая по функционалу с описанными. По задумке |

|

|

|

|

|

|

||||

|

|

|

|

|

Microsoft она не даст злоумышленнику обойти пароль путем hard reset’а и/или последующего запуска |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

новой кастомной прошивки или понижения версии Windows Phone. Доступна начиная с Windows |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

Phone 8.1 GDR2 (Update 2) и выше. Находится в «Настройки -> Поиск телефона». |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

• |

|

|

|

|

|

Qualcomm SafeSwitch — это Kill Switch, работающий на аппаратном уровне и активируемый во |

|

|

|

|

|

|

|||||

время загрузки устройства. Как утверждает Qualcomm, система делает смартфон максимально устойчивым для взлома. Доступна начиная со Snapdragon 810.

ВЫВОДЫ

Современные смартфоны могут содержать внутри себя настолько много ценной конфиденциальной информации, что иногда их крадут именно из-за нее. Но системы защиты тоже развиваются и предоставляют гораздо больше возможностей, чем раньше. Главное — не забывай ими пользоваться, если дорожишь своим девайсом или данными в нем. На первый взгляд может показатьсянеудобным настраивать «ненужные» функции, но именно из-за пренебрежения простыми правилами обычно и влипают в очень неприятные ситуации.

425"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

- |

|

|

|

|

|

d |

|

|||||

|

F |

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

P |

|

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

w Click |

to |

Как вас вычисляют по мобильнику |

w Click |

to |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

m |

|

|

|

|

|

|

|

m |

||||||||

w |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

||

|

w |

|

|

|

|

|

|

|

o |

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

. |

|

|

Существует огромное количество мифов и домыслов как именно могут найти по анонимному номеру |

|

|

|

.c |

|

|||||||||||||

|

|

p |

|

|

|

|

g |

|

|

|

|

p |

|

|

|

|

g |

|

|

|

||

|

|

|

df |

|

|

n |

e |

|

|

|

|

df |

|

|

n |

e |

|

|||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

анонимного мобильного телефона. Мы же знаем правду и сейчас ею поделимся. |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

Бытует три распространенные версии: пеленгуют т.е. определяют источник радиосигнала, |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

вычисляют специальным оборудованием на базовых станциях сотовой сети и вычисляют через |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

разные скрытые возможности, якобы специально имеющиеся в каждом телефоне. |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

Мы поучаствовали в настоящем расследовании настоящего дела, где преступника вычислили по его |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

мобильному телефону. И скажем следующее: первая версия немного содержит правды, но главный |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

способ поимки не имеет ничего общего со всеми тремя. |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

Говоря в целом, следствие и криминалисты только в кино используют крутые спецсредства и |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

дорогую аппаратуру. В реальности главный инструмент следователя: его голова и бумажки. А |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

главный метод - язык не повернется сказать "дедукция", - назовём это "поиском закономерностей" |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

или "статистика". И ещё есть такая штука как Время. Время всегда против анонимности: что-то мы |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

делаем слишком вовремя, а что-то совсем не вовремя. И если где-то есть логи наших дел с |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

отметками времени - нам не скрыться. А логи в мобильной связи ведутся по каждому байту. Далее |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

подробнее. |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

КАК ВЫЧИСЛЯЮТ КТО РАБОТАЕТ С ЛЕВОЙ СИМ-КАРТЫ? |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

Вы не поверите: по "ведущему" телефону - Вашему настоящему. Внимательно прочитав следующий |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

абзац Вы поймёте, как всё легко, просто и быстро. В описании используется термин "включение" - |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

это момент, когда "анонимный" аппарат вышел в сеть. Итак, поехали, рассмотрим разные ситуации: |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

Ситуация первая: Вы пользуетесь "анонимным" мобильником, а настоящий находится рядом и |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

включен. Следователи запрашивают логи всей соты в которой работает (работал) "анонимный" |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

аппарат. Это всё, что им потребуется, что бы Вас вычислить (причем не только "по горячим следам", |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

рекурсивные выборки по промежуткам включения и смотрят кто ещё был в соте кроме "анонимного" |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

аппарата. Например в одной соте были ещё 1000 включенных телефонов. При следующем |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

включении 500 из тех, что были в первый раз. При следующем - 20 из тех, кто был в первый и второй |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

раз. Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

покидают соту. Реже включений требуется больше: в таком случаи можно попробовать пробить |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

историю по номерам множеств совпадений, а так же их владельцев. Если это бабуля 90 лет из |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

которых номер у неё уже 10 лет и квартиру она не покидала 5 лет - то, явно, вариант отпадает. Таким |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

образом следователи достаточно быстро выходят на настоящий номер телефона, одна история |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

звонков по которому раскроет все карты. Нередко спецслужбам везет и с 2 включения: быстро |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

изучить и отмести сотни номеров - дело лишь в количестве сотрудников. Бывает даже, что на |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

настоящий номер выходят с первого и единственного включения"анонимного"! Не верите? А зря. |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

Динамика в соте, поведение других аппаратов, будни / праздники могут существенно упростить |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

работу силовиков. Могут во время работы "анонимного" мобильника все остальные выйти из соты, |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

кроме Вашего (ну взяли остальные люди и переместились куда-то) или делать исходящие, |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

отправлять СМС. Сейчас такое время, когда все ни минуты без мобилы. И это Вас палит: Вы же не |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

можете одновременно делать исходящие с двух телефонов. Значит пока |

Вы "работаете" с |

|

|

|

|

|

|

||||||||||

|

|

|

|

|

"анонимного" все, кто звонит в Вашей соте - выходят из под подозрения и сужают кольцо вокруг Вас. |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

Кроме того господин Случай не на Вашей стороне: у спецслужб логи в которых все данные от и до, а |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

у Вас обычный быт со всеми непредсказуемостями. Пример: Вы сёрфите "анонимно" в интернете и |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

тут Вам звонят на настоящий телефон. Вы начинаете говорить и трафик данных по интернету падает |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

звонки в соте на точное совпадение с провалом трафика - дело секунд - и Ваш номер обнаружен. |

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

Может быть, конечно, что Вы просто пошли в туалет, но ведь проверить |

нужный ли номер |

|

|

|

|

|

|

||||||||||

|

|

|

|

|

"обнаружен" не сложно. А если Вам позвонят два раза? |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил - сообщил место встречи и время, выключил. Мы изучили логи по трём "включениям", - кто в этот момент был в соте все три раза. От второй "сверки" осталось четыре номера, от третьей - один.

Ситуация вторая: Вы пользуетесь "анонимным" мобильником, а настоящий предусмотрительно заранее выключаете. Невероятно, но Вы только упростили задачу следователям. Они просто посмотрят, кто отключилсяименно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления "анонимного". Можно смело говорить, что таких в соте будут единицы или даже Вы один. Для уточнения данных можно сравнить кто включился после отключения "анониста". И, так же, пробить на бабуль и прочих. Как видите отключение настоящего аппарата при пользовании "левым" только ухудшает анонимность.

Ситуация третья: Вы оставляете настоящий телефон дома включеным, а сами едете в другую соту, и только там включаете "анонимный". Думаете хитрый план? А вот нифига. Три фактора все равно

426"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|

C |

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

- |

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

P |

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

to выдают Ваш настоящий аппарат. Во-первых отрабатывается та же схема, что и в первой ситуацииto , |

|

|

|

|

|

|

|||||||||||

w Click |

|

|

|

|

|

|

m |

w Click |

|

|

|

e |

m |

||||||||

|

. |

|

|

толькоe |

уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее |

|

|

|

|||||||||||||

w |

|

|

|

|

|

|

|

o |

|

w |

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

||

|

|

p |

|

|

|

|

g |

.c |

|

|

. |

|

|

|

g |

.c |

|

||||

|

|

df |

|

|

|

|

|

|

|

|

p |

df |

|

|

|

|

|

||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

|

пока не дойдут до сравнения соты "анонимного" с сотой настоящего. Во-вторых и в главных: Ваш |

|

|

|

|

|

|

||||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||

аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно рано или поздно будут пропущенные, которые так же видны в логах. Нужно только сравнить на каком аппарате были пропущенные во все времена "включения" анонимного. Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда Вы выходите с анонимного? Да никто, кроме Вашего настоящего телефона! Кроме того данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут - в подозреваемые. В-третьих Вы не можете оставлять настоящий аппарат где попало - каждый раз в разных местах. Скорее всего он у Вас дома. То есть в одном месте на каждое включение. На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер.

Ситуация четвертая: Вы выключаете настоящий телефон дома, а сами едете в другую соту, и только там включаете "анонимный". См. ситуацию №3 + ситуацию №2 Получается вся схема работает на том, что делается несколько включений с одного номера. То есть,

если выходить с номера только один раз и потом выкидывать симку и телефон - найти будет невозможно?

Это поможет только в том случаи, если и "дело" Ваше на один раз и других похожих дел не было и больше не будет. То в есть реальности всех настоящих "дел" - не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона. Например в том же примере про шантаж: как смена номера поможет - ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру 3 включения, а три включения разных номеров. Аналогично "темные делишки" в Интернете - номера легко объединяются по общему "делу". Скажем более - частая смена номеров только ухудшают безопасность т.к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на "продавца", который сделает "робота" или сольет номер, с которого Вы звонили ему. Анонимность - это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность - это хорошая имитация обычной, но не настоящей личности.

ЧТО ДАСТ СПЕЦСЛУЖБАМ НОМЕР НАСТОЯЩЕГО ТЕЛЕФОНА?

Мы рассмотрели, как легко и просто "пробить" силовикам настоящий номер подозреваемого по его "анонимному". Но что даст инфа о настоящем телефоне? Да всё. Кроме информации на кого оформлен номер следователи увидят кому Вы звонили. Наверняка среди них много тех, кто знает Вас лично. Увидят кто и как пополнял счет. Скорее всего там есть платежи и с настоящей карты через банкомат или с настоящего Вебмани-кошелька и т.д. То есть, собственно, Вы приплыли.

КАК ПЕЛЕНГУЮТ МОБИЛЬНЫЙ ТЕЛЕФОН?

На место в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической / параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы). Информация на какой точно частоте работает в настоящее время искомый аппарат имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку. Откуда сигнал сильнее всего - туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру и всё, "анонимность" закончена. В наблюдаемом нами случаи время от подъезда "газели" оперов до вывода под белы ручки составило 25 минут. Учитывая сколько из них ушло на рекомендации "открывайте ибо откроем в любом случаи", сборы и вывод подозреваемого - можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную.

ТАК ЧТО ЖЕ ДЕЛАТЬ? АНОНИМНОСТЬ - МИФ?

Выше мы подробно рассмотрели, что имея настоящий личный мобильник мы никогда не будем

427"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

|

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

F |

|

|

|

|

|

|

|

t |

|

|||

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

||

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

|

r |

|||||

P |

|

|

|

|

|

NOW! |

o |

|

|

P |

|

|

|

|

|

|

NOW! |

o |

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

||

|

|

|

|

to анонимны даже с только что купленного нового телефона и только что купленной в подворотне |

|

|

|

|

|

|

|

|

|

|

||||||||||||

w Click |

|

симe |

|

m |

без оформления. |

Как мы уже говорили, |

w Click |

|

|

|

|

e |

m |

|||||||||||||

|

. |

|

|

-карты |

доступная анонимность - это хорошая . |

|

|

|

|

|

|

|||||||||||||||

w |

|

|

|

|

|

|

|

|

o |

|

|

|

w |

|

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|||

|

|

p |

df |

|

|

|

g |

.c |

|

обычной, но не |

настоящей личности. А |

отсутствие личности вообще в наших |

|

p |

df |

|

|

|

g |

.c |

|

|||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||||||

|

|

|

|

|

имитация |

|

|

|

-x cha |

|

|

|

|

|

||||||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

современных информационных реалиях просто невозможно. Ведь вот Вы, личность, сидите прямо тут и читаете эту статью. А вон снизу стоят счетчики ЛайфИнтернета и прочие.

Настоящие хакеры, чья свобода, а, быть может, и жизнь, зависит от анонимности не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т.п. Да и жизни "повседневной" у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и "любимых" мест. Вот что такое анонимность. Но, на самом деле, в Сети есть полноценная другая жизнь, другие друзья и другие "места". И, часто, не только не хуже, но и получше будет, чем в реале. Так что не все так грустно. Просто не так, как у большинства. Однако это уже не "анонимность". У Вас есть имя, пусть и никнейм, но по нему знают именно Вас, у Вас есть интернет-друзья и места, где Вас можно найти в сети. Вас можно даже "наказать" хоть и без поездки в Сибирь. Таким образом легко понять, что условна не только анонимность, но и свобода, а "преступление" и "законы" - не едины, а относительны к обществу. А "общества" бывают разные.

Узнав немного о методах работы следователей Вы можете принять меры по улучшению безопасности в каждом конкретном случаи: например в ситуации №3 можно на настоящий телефон установить автоответчик или попросить друга отвечать если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, что бы пройти "фильтр на бабушку". Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т.п. Это несколько усложнит работу следователей, но и усложнит Вашу "темную деятельность". А поможет ли в "час икс"? Далеко не факт.

Так что хорошо подумай, мой юный друг с криминальными наклонностями, стоит ли вообще игра свеч или, быть может, после одного-двух удачных дел лучше бы купить квартиру, машину, какойникакой белый бизнес и завязать с "темной стороной" навсегда?

428"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

- |

|

|

|

|

|

d |

|

|||||

|

F |

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

P |

|

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

w Click |

to |

Как ловят мошенников в оффлайне |

w Click |

to |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

m |

|

|

|

|

|

|

|

m |

||||||||

w |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

||

|

w |

|

|

|

|

|

|

|

o |

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

. |

|

|

В статье будут рассмотрены основные |

этапы и принципы оперативно-розыскных мероприятий |

|

|

|

.c |

|

||||||||||||

|

|

p |

|

|

|

|

g |

|

|

|

|

p |

|

|

|

|

g |

|

|

|

||

|

|

|

df |

|

|

n |

e |

|

|

|

|

df |

|

|

n |

e |

|

|||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

направленных на установление лица, предположительно, совершившего преступление. Некоторые моменты будут упрощены для понимания общественностью, некоторые вещи, которые под грифом С.С. будут опущены.

Прошу Вас, читатели, задавать вопросы в комментариях, по возможности отвечу. Я больше знаком с деталями поимки мошенников, поэтому, в основном речь пойдет про ст. 159 УК РФ.

Итак, как и полагается джентльменам, прежде чем затевать дискуссию нужно "определиться по понятиям"

БС - базовая станция ОРМ - оперативно розыскные мероприятия

Жулик - лицо, предположительно, причастное к совершению противоправных действий Мусор - лицо состоящее на службе в органах МВД М-ка - автомобиль оборудованный техникой для подмены базовой станции

Мошенник - лицо совершившее одно и более преступлений по ст. 159 ч.2 и выше Терпила - лицо, пострадавшее от действий мошенника.

Как же ловят мошенников?

Процесс выглядит достаточно просто. Шаг первый - это терпила, как говорят мусора: "нет тела - нет дела". Так вот по ст. 159 УК РФ все несколько прозаичнее: нет терпилы - нет дела.

Так, что же потерпевший напишет в заявлении? А ничего интересного: "Прошу Вас привлечь к ответственности неизвестное лицо, которое злоупотребив моим доверием, ввело меня в заблуждение...." И далее все детали, которые терпила знает о жулике: номер телефона/карты/киви/ особенности внешности и тп.

Собственно первая важная деталь, которую стоит уяснить жулику, это размер ущерба причиненного терпиле. Ущерб может быть существенным, либо не существенным. Существенный ущерб регламентируется прим.2 к ст.158 УК РФ и не может быть менее 2500 руб. Тут важная деталь которую стоит знать нашему брату: если ущерб менее 10 тыс. руб. при том, что для мусора серия преступлений не очевидна и развод был не нищей бабушки, для которой 10к огромные деньги, то дело возбуждается по 159 ч.1 и отправляется в отдел дознания на расследование. Что же мы должны из этого уяснить, что если ущерб менее 10 тыс., то жулик в относительной безопасности, ибо все на что способен отдел дознания - запросить деталку по номеру по истечении месяца отлеживания дела на полочке, как правило после этого, если остальные дела нельзя очевидно связать в серию, то дело отправляется в архив.

Итак, следующий пункт. предположим, что ущерб терпиле причинен на сумму более 10тыс. и считается существенным(существенность ущерба определяет мусор по месту опираясь на ряд факторов), что мы имеем: дело возбуждается и его расследуют опера. Тут все будет зависеть от района, области, города, конкретного мусора, да от чего угодно, хоть от того налево у мусора сегодня хер лежал с утра или направо.

Вариантов много. Что важно знать: приказом министра внутренних дел РФ, все дела о

429"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

|

- |

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

|

F |

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

to мошенничестве возбуждаются по месту совершения(ЗАЯВЛЕНИЯ). |

То есть, развели терпилу toв |

|

|

|

|

|

|

|||||||||||

w Click |

|

|

|

|

|

|

m |

|

w Click |

|

|

|

e |

m |

||||||||

w |

|

|

|

г.Москваe |

сидя в Питере, дело возбудят в Москве, через недельку пробьют, что номер Питерский и |

|

|

|

||||||||||||||

|

w |

|

|

|

|

|

|

|

o |

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

g |

.c |

|

|

|

. |

|

|

|

g |

.c |

|

|||||

|

|

p |

df |

|

|

|

|

|

|

|

|

|

p |

df |

|

|

|

|

|

|||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

|

отправят в Питер, там скажут, что материал херово отработали и отправят обратно, короче пара |

|

|

|

|

|

|

|||||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||

недель у жулика есть железно.

Второй момент, работая по своему региону будьте осторожны. Деталки по номеру телефона получаются путем передачи официального запроса сотрудниками органов в сотовую компанию, но, почти в любом отделе по противодействию мошенничеству есть мусор, у которого жена/сестра/ любовница работает в компании сотовой связи и в этом случае Ваш IMEI пробьют через 15 минут после подачи заявления. По завершении этого этапа у мусоров есть номер телефона жулика, IMEI, его описание(оффлайн), киви, яд и тп.

Третий пункт нашей саги. ОРМ Призрачная угроза.

В первую очередь мусора запросят деталки по телефонным номерам жулика и историю движения денежных средств за последние полгода по кошелькам/картам отсветившим в деле.

Что из себя представляет деталка? Это сраная таблица в экселе, где есть инфа о Дате совершения события, длительности события, типе события(смс, звонок вх\исх, интернет) IMEI абонента, абонентский номер удаленного абонента(кому звонили) IMEI удаленного абонента, адрес базовой станции. На самом деле там еще куча данных отсвечивает, но они не важны для понимая процесса.

В истории движения денежных средств увидят все. И внесения и выводы и переводы внутри системы + IP адрес с которого была совершена каждая транзакция. То есть в худшем случае на этом этапе мусор знает в какой момент в зоне действия какой БС какие операции с мобилы делал жулик и знает с каких айпи адресов проводились операции в кошельках. То есть если жулик не использовал средства анонимизации , то его уже вычислили. Операторы связи интернета хранят логи фактов соединений месяц(привет СОРМ). То есть если пункт 2 был проведен быстрее чем за месяц, то жулик спалил хату(условно).

Четвертый пункт. ОРМ Атака клонов.

В части четыре марлезонского балета начинается веселье. Как правило большинство жуликов к этому моменту уже примерно вычислены. Как? По деталке. Немногие умеют пользоваться левым телефоном. Кто-то не выключает его на ночь. Кто-то(особо одаренный) выключает, но при этом не знает, что при включении и выключении телефон шлет на базовую станцию особого рода сигнал и вычислить, где такой умник хранит телефон не составляет труда. Плюс, как правило, жулик работает из одного и того же места, из хаты/кафе. Большинство избегает публичных мест типа торговых центров(и правильно, там камер до жопы), но на хате спалиться в разы легче. Что же происходит на данном этапе?

А на данном этапе устанавливается "лицо". Мусора имея данные по движениям абонента по базовым станциям в промежутке времени могут примерно оценить где и в какой момент "лицо" находится. А вот тут обращаемся к нашему словарю терминов, подключается М-ка. Вообще у мусоров оно так и называется "Мероприятие М". Определяется последняя базовая станция, где билось "лицо"(логично же, что жулик действует по привычному паттерну и работает из одного места, либо ночует в одном и том же). М-ка подкатывает к базовой станции и встает в режим мониторинга и поиска IMEI жулика, после того как жулик совершает любую транзакцию в зоне действия базовой

430"