книги хакеры / darkbook

.pdf

|

|

|

|

|

hang |

e |

|

|

|

|

безопасность [FAQ] |

|

|

|

|

C |

|

E |

|

|

|||||

|

|

X |

|

|

|

|

|

|

||||

|

- |

|

|

|

|

|

|

d |

|

|||

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|||

P |

|

|

|

|

|

|

NOW! |

o |

||||

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

BUY |

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

f-xcОффлайнha |

||||||||

w Click |

to |

|

|

|

|

|

m |

|

||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

|

. |

|

|

|

|

|

|

.c |

|

|

||

|

|

p |

|

|

|

|

|

g |

|

|

|

|

|

|

|

d |

|

|

|

n |

e |

|

|

||

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Сколько раз вы видели оперативную съемку или отчет о задержании в силе "Мы пробили все его цепочки VPN через связь с кучей провайдеров на разных материках, нами была расшифрована exit нода и выбраны именно его данные из миллионов других бредовых символов и букв, нами были расшифрованы и восстановлены спалённые в микроволновке криптованные ssd диски, мы потратили на всё это год и несколько миллионов но зато мы нашли комнатного кардера который обул шоп на 5000$ и выписали ему штраф" - я вот, не много раз такое слышал. Безопасностью в сети не в коем случае не стоит пренебрегать, однако многие зря пренебрегают обратной стороной луны. Обычно, и даже в очень таки весомой части всех дел всё намного проще, и, как правило, быстрее:

Обналичивание денег.

Налил через свою карту? Карту своего брата или кота? При этом засветил свои реквизиты? А ведь их намного легче пробить, чем сетку впнов с шифрованием трафика через тор, и выходит это было бесполезно! Или может пошёл в кассу банка? Будь уверен, что рано или поздно это может стать тебе боком. Как говорил уважаемый Чехов - "Если в начале пьесы на стене висит ружье, то (к концу пьесы) оно должно выстрелить".

Засветил личные данные.

Это может быть что угодно: твой адрес, номер телефона, страница VK или FB, инстаграм, онлайн кошелёк и пр., что не в коем случае не стоит связывать со своим родом занятий. То есть, вообще. То есть, никак!

Была установлена связь объекта А с объектом Б.(например - аккаунт почты и твой личный телефонный номер). Это распространяется на очень многое, и тут можно затронуть онлайн анонимизацию. Специализированные службы могут установить связть между двумя аккаунтами, на который зашли в тот или иной период времени, с одного и того же IP! Казалось бы, и что? Да оно же всё перекрыто кучкой впном и вообще! - А вот нет, это есть дополнительная связь между Вашими темными делишками, и если с одного аккаунта вы ничего не совершали, а с другого еще и как, то первый поможет выйти на последний! Всегда!

Хвастовство и болтливость.

Через чур огромная лобная доля с 95%-ным содержанием уверенности в себе. Прижали брата/друга/кошку.

Или просто близкого человека, который знал о твоих делишках, посадили на бутылку и он любезно все рассказал, а также дал против тебя показания. Ведь кто может гарантировать, что твой брат по пьяни не пойдет трепаться о любимом далёком-далёком родственнике, по его словам окучивающего пендосские интернет-магазины на тысячи баксов? Вот скажет он это не тому, им заинтересуются - и смогут выйти на Вас, даже если изначально этого даже не планировали. Ведь лишняя звездочка на погонах никому не помешает, не так ли?

Получение посылок, пересыл, товарный к@рдинг.

Сделал дропом друга? Так себе затейка, стоило бы обучить его тогда, что и зачем говорить в случае чего! Да и вообще не посвящать в свои дела - ведь дропология - это целое искусство, о котором я обязательно напишу по-подробнее, ну или используйте специальные сервисы!

Доверие.

Тут, думаю всё понятно. Тщательно выбирайте, кому, когда и что можно доверять! Даже если Вы уверены на 99.99%, это не даёт абсолютно никаких гарантий, что в случае чего он не тыкнет пальцем в твой нос!

361"

|

|

|

|

|

hang |

e |

|

|

|

|

настройка и использование рабочего стола под анонимность |

|

|

|

|

C |

|

E |

|

|

|||||

|

|

X |

|

|

|

|

|

|

||||

|

- |

|

|

|

|

|

|

d |

|

|||

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|||

P |

|

|

|

|

|

|

NOW! |

o |

||||

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

BUY |

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

f-xcПодготовка,ha |

||||||||

w Click |

to |

|

|

|

|

|

m |

|

||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

|

. |

|

|

|

|

|

|

.c |

|

|

||

|

|

p |

|

|

|

|

|

g |

|

|

|

|

|

|

|

d |

|

|

|

n |

e |

|

|

||

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Любой участник теневого движения интересен государственным службам, осуществляющим контроль и надзор сферы наркотиков. Основная цель, которую преследуют органы — сесть на каналы связи для получения информации. Так же немаловажным является сбор доказательств, которые могут хранится на рабочих компьютерах.

Помимо контролирующих органов опасность исходит от мошенников, хакеров и активистов, которые могут доставить неприятности кражей денег, клиентской базы, шантажом или сливом.

Все внешние угрозы обязывают серьезно подходить к вопросу сетевой безопасности, о которой ниже пойдет речь.

В зависимости от того, являетесь Вы простым потребителем или участвуете в продажах или производстве веществ, определяется вариант использования компьютера.

Для покупок веществ и серфинга по форумам, достаточно любого устройства с выходом в TOR.

Подробно по настройке и использованию TORa можно почитать: Как установить и работать с ТОР:

http://telegra.ph/CHto-takoe-Tor-Osnovnye-ponyatiya-dlya-novichkov-06-25

Установка ORBOT на ОС Андройд:

http://www.spy-soft.net/kak-nastroit-orbot/

Для общения с продавцами могут потребоваться мессенджеры: Jabber (XMPP протокол), с модулями шифрования OTR или PGP https://ru.wikipedia.org/wiki/XMPP

Jabber OTR PGP на клиенте PSI

http://wayawaytcl3k66fl.onion/threads/jabber-otr-pgp-na-kliente-psi.40148/

PGP для Windows

h t t p s : / / s s d . e f f . o r g / r u / m o d u l e / %D1%80%D1%83%D0%BA%D0%BE%D0%B2%D0%BE%D0%B4%D1%81%D1%82%D0%B2%D0 %BE-%D0%BF%D0%BE-pgp-%D0%B4%D0%BB%D1%8F-windows

PGP для MAC OS

http://wayawaytcl3k66fl.onion/threads/pgp-dlja-mac-os.40178/

Wickr https://www.wickr.com/

Telegramm https://telegram.org/

Для оплаты заказов необходимы QIWI и Bitcoin: Обменик Биткоинов:

http://wayawaytcl3k66fl.onion/forums/obmennik-bitkoin.10203/ (в торе)

Что такое Биткоин?

http://telegra.ph/10-otvetov-na-samye-rasprostranyonnye-voprosy-o-bitkojnah-i-dobyche- kriptovalyut-07-01

362"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

||

|

|

X |

|

|

|

|

|

|

|

||

|

- |

|

|

|

|

d |

|

|

|||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|

||

P |

|

|

|

|

|

NOW! |

o |

|

|||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

w Click |

to Ввод - вывод Bitcoin - Быстро , удобно и без лишних вопросов! |

||||||||||

|

|

|

|

|

|

m |

-otkryt-koshelek-bitcoin.39944/ |

||||

|

. |

|

|

http://wayawaytcl3k66fl.onion/threads/kake |

|||||||

w |

|

|

|

|

|

|

|

o |

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

|

|

p |

df |

|

|

|

g |

.c |

|

|

|

|

|

|

|

|

n |

|

|

|

|

||

|

|

|

|

-xcha |

|

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Совершенно иной подход к вопросу сетевой безопасности необходим в случае участия в продажах наркотических веществ.Начать необходимо с подготовки рабочей машины. Выбираем ноутбук, на который сможем поставить операционную систему семейства Linux. Можно взять и стационарный компьютер, но ноутбук сделает Вас мобильнее в рабочем плане. Использовать лучше новое устройство, но старой модели, т.к. высокая производительность нам не нужна, а драйвера в той же OS Tails загружены для старых моделей. Из компа необходимо механически удалить микрофон и видеокамеру.

Для выхода в интернет обязательно используйте анонимный мобильный интернет. Как вариант WiFi мобильный роутер 3G или 4G. В нем симка, зарегистрированная на дропа. Связку модем + SIM карта нужно периодически менять.

363"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|

C |

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

- |

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

P |

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

to Далее переходим к операционной системе. На выбор предлагаю два варианта: Tails или Ubuntu. Этоto |

|

|

|

|

|

|

|||||||||||

w Click |

|

|

|

|

|

|

m |

w Click |

|

|

|

e |

m |

||||||||

|

. |

|

|

бесплатныеe |

Unix-подобные системы. Для них не существует вредоносное программное |

|

|

|

|||||||||||||

w |

|

|

|

|

|

|

|

o |

|

w |

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

||

|

|

p |

|

|

|

|

g |

.c |

|

|

. |

|

|

|

g |

.c |

|

||||

|

|

df |

|

|

|

|

|

|

|

|

p |

df |

|

|

|

|

|

||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

|

обеспечение. |

Чтобы не оставлять следов работы на машине необходимо использовать версии, |

|

|

|

|

|

|

|||||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||

которые загружаются c флешки.

Tails - The Amnesic Incognito Live System.

ОС полностью ориентирована на сетевую безопасность и анонимность. Основная задача Tails это обеспечение пользователя максимально возможным уровнем анонимности при работе на компьютере и в сети, при сохранении простоты использования операционной системы. Tails основана на Debian и работает практически на любом современном компьютере с 1 ГБ оперативной памяти.По умолчанию ОС не монтирует жесткий диск ПК, и даже при загрузке с флешки не использует ее для хранения файлов либо других временных данных. Вся информация хранится в оперативной памяти. Это сделано для того чтобы после завершения сессии работы нельзя было определить, чем пользователь занимался на компьютере, даже получив доступ к носителю с ОС. Tails сохраняет в тайне действия пользователя благодаря тому, что по умолчанию не записывает данные нигде, кроме оперативной памяти. В ОС вшиты все необходимые для

Wikipedia XMPP

XMPP (Extensible Messaging and Presence Protocol — расширяемый протокол обмена сообщениями и информацией о присутствии, ранее известный как Jabber ([ˈ...работы программы, такие как клиент jabber, bitcoin кошелек, TOR браузер, truecrypt и др. Абсолютно все соединения завернуты через

TOR.

Но при всех огромных плюсах безопасности Тейлс есть и некоторые недостатки. Не на всех компьютерах успешно встают драйвера, в следствии чего часто не работает какое-то устройство, например модуль WiFi. Из-за стандартной конфигурации видеокарты не получается должным образом настроить разрешение экрана, да и в целом изображение экрана очень напряжное, глаза быстро устают. В Tails нет возможности пустить исходящий Tor трафик через VPN, чтоб сайты платежных систем видели IP VPN, а не Tor’a, в следствии чего исключается работа с банк-клиентами и платежными система. Из-за перечисленных недостатков Tails не подходит тем, кто проводит 24 часа за компом, кто занимается обслуживанием счетов, принимает деньги на Qiwi.

Подробнее о Tails: http://www.spy-soft.net/tails-anonimnaya-operacionnaya-sistema-shpiona-edvarda-snoudena/

https://legalrc.biz/threads/vazhno-anonimnost-posredstvom-linux-tails.166372/

Скачать: https://tails.boum.org/download/index.en.html

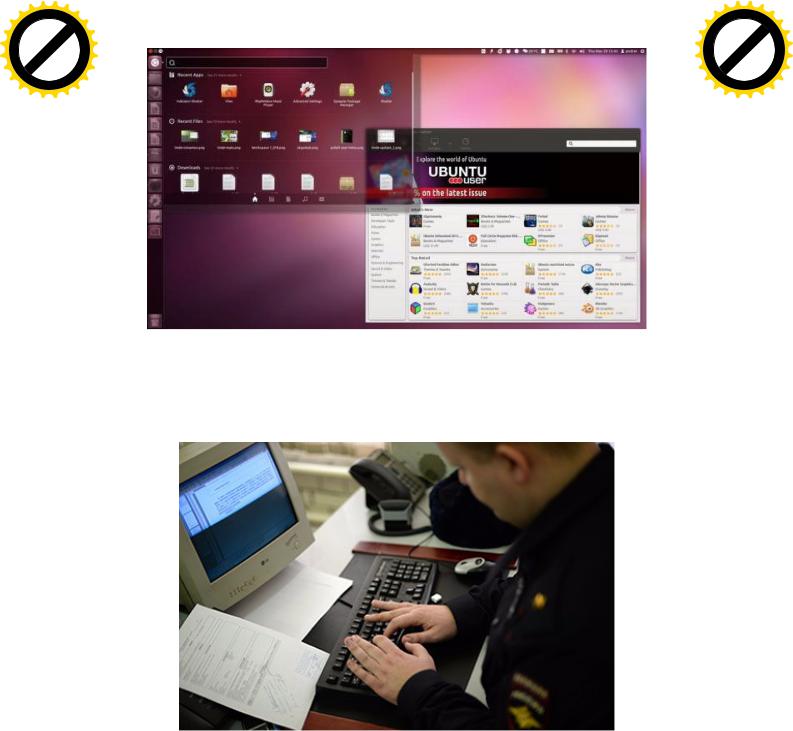

Ubuntu.

Довольно схожая с Tails операционная система, но с более расширенным функционалом. Изначально поставщик предлагает бесплатную версию для установки на жесткий диск, полностью голую в части рабочих программ. Для безопасного и полноценного использования в теме нужно смонтировать USB флешку, через которую будет осуществятся загрузка, чтобы не оставлять следов работы на компьютере. Весь трафик можно завернуть через ТОР, либо пользоваться ТОР-браузером и VPN. Необходимые для работы программы требуют дополнительной установки. Все настройки при наличии определенных навыков можно осуществить самому, либо обратится к профессионалам, стоимость полностью подготовленной к работе USB флешки составляет 300 долларов: https://legalrc.biz/threads/usb-fle...racionnoj-sistemoj-noutbuki-smartfony.109380/

В общем Ubuntu подходит всем, кто проводит много времени за работой в сети: модераторам, админам, операторам, бухгалтерам и финанистам.

364"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Использование вышеописанных операционных систем полностью исключает возможность установки троянов спецслужбами, следствием которых является контроль рабочей машины, прослушка каналов связи и сбор доказательственной базы.

Шифрованный трафик посредством TOR гарантирует анонимность в сети. Параноики могут маскировать трафик под торренты:

http://www.remoteshaman.com/news/soft/masking-tor-traffic

либо использовать VPN перед выходом в TOR.

Анонимный интернет, шифрованный трафик, Unix подобная операционная система — все это фундамент безопасности. Но к нему нужно правильно подобрать и применять программы, которые будут использоваться в работе. Для общения внутри своей команды по обсуждению корпоративных вопросов используйте исключительно Jabber с ОТР или PGP шифрованием.

Для общения с внешним миром по вопросам обслуживания бизнеса, закупок сырья, оборудования и другим вопросам используйте почту зарубежных почтовых сервисов, не сотрудничающих с РФ, таких как mail.aol.com, yahoo.com , gmx.com , mail2tor2zyjdctd.onion и др.

Операторы и продавцы, чьи рабочие контакты висят в паблике, должны особое внимание уделить

365"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

||

|

|

X |

|

|

|

|

|

|

|

||

|

- |

|

|

|

|

d |

|

|

|||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|

||

P |

|

|

|

|

|

NOW! |

o |

|

|||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

w Click |

to своей безопасности, ведь их первым делом берут в оборот органы и хакеры. |

||||||||||

|

|

|

|

|

|

m |

соотношение безопасности и популярности получили следующие мессенджеры: |

||||

|

. |

|

|

Наилучшееe |

|||||||

w |

|

|

|

|

|

|

|

o |

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

|

|

p |

df |

|

|

|

g |

.c |

|

|

|

|

|

|

|

|

n |

|

|

|

|

||

|

|

|

|

|

Jabber |

|

|||||

|

|

|

|

-xcha |

|

|

|

|

|

||

Telegram https://legalrc.biz/threads/anonimn...-nomer-dlja-sms-podmena-ip-cherez-tor.262551/

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Wickr

Во время общению всю важную информацию, такую как ФИО, адреса, телефоны, номера машин, адреса закладок, банковскую информацию и т.п. необходимо дополнительно маскировать сервисами самоуничтожающихся сообщений, таких как privnote.com, secserv.me и bigmama.com/ru/note

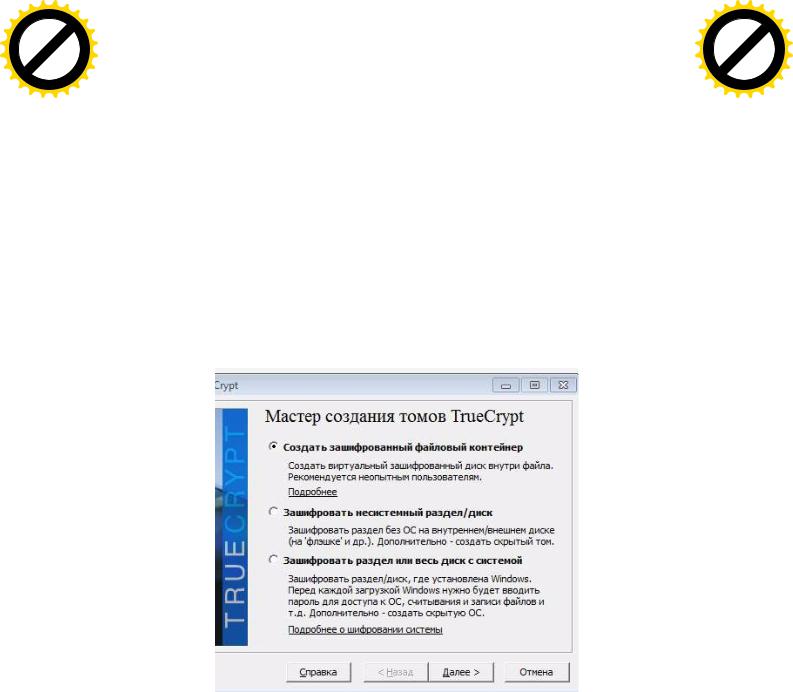

Для защиты рабочей информации необходимо использовать программы шифрования данных, таких как TrueCrypt. (обязательно версии 7.1а)

Особую трудность вызывает работа с банками и платежными системами, такими как Qiwi. Компании блокируют счета в случае обнаружения TOR-траффика, что чревато потерей денег. Для работы со счетами необходимо использовать VPN. В Tails не

Spy-Soft.net

Tails - Анонимная операционная система Обзор Установка Настройка

Tails - Анонимная операционная система. Как работает анонимная операционная система Tails? Установка и настройка Tails. Обзор Установка Настройка Запуск Работа и возможности пустить исходящий Tor трафик через VPN, чтоб сайты платежных систем видели IP VPN'а, а не Tor’a, поэтому работа с кошельками Qiwi и банк-клиентами невозможна из этой операционной системы невозможна

. Для работы со счетами этих платежных систем используйте UBUNTU, исходящий трафик которой идет через VPN.

Работа с Bitcoin через TOR простая и удобная. Для регистрации кошелька и проведения транзакций не требуется персонализации и идентификации личности, пользоваться можно кошельками blockchain.info, либо встроенным кошельком Electrum. Интернет-обменники криптовалюты не спрашивают персональные данные, менять просто и удобно, хотя съедают небольшую комиссию. Для обмена рекомендуем проверенный временем btc-obmen.com

366"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Описанные методы работы не являются исключительными, но гарантируют защиту от правоохранительных органов РФ и СНГ, малолетних хакеров и активистов. В случае же охоты за Вами АНБ нужно выбирать более сложные варианты защиты, этих мер будет не достаточно.

В вопросах сетевой безопасности можно разобраться самому, изучив темы на форумах: http://wayawaytcl3k66fl.onion/forums/seti-i-setevaja-bezopasnost.220/

https://legalrc.biz/forums/bezopasnost-v-seti.453/

Либо обратится за помощью к профессионалам: http://wayawaytcl3k66fl.onion/forums/servis-bezopasnosti-i-anonimnosti-ot-_paranoid_.10239/

https://legalrc.biz/forums/texnika-dlja-anonimnoj-i-bezopasnoj-raboty-onlajn.479/

367"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

NOW! |

o |

||||

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|

|

|

w Click |

to |

Методы анонимности в сети. Просто о сложном. |

||||||||

|

|

|

|

|

|

m |

||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df-xchan |

e |

|

|||||

|

|

|

|

|

|

|||||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Прокси-серверы

Глобально, когда говорят прокси-сервер, то имеют в виду что-то, выступающее посредником между клиентом и адресатом.

В разрезе же обеспечения анонимности прокси-серверы бывают:

HTTP-(веб)-прокси-серверы. Такие серверы пропускают через себя только HTTP-траффик, по умолчанию добавляя в передаваемый траффик данные о применении прокси;

SOCKS-прокси-серверы. В отличие от HTTP-прокси-серверов, SOCKS передаёт всю информацию, ничего не добавляя от себя. Протокол SOCKS находится на сеансовом уровне модели OSI, этим достигается независимость от высокоуровневых протоколов: HTTP, FTP, РОРЗ и др., что и позволяет SOCKS пропускать через себя весь траффик, а не только HTTP;

отдельно стоит упомянуть CGI-прокси или «анонимайзеры», которые по сути представляют собой web-сервер с формой, где клиент вводит адрес нужного сайта. После чего открывается страница запрошенного ресурса, но в адресной строке браузера виден адрес CGI-прокси. CGIпрокси, как и любой web-сервер может использовать https для защиты канала связи между собой и клиентом.

Схему работы прокси-серверов вы видите на картинке, тут всё просто:

Плюсы прокси-серверов:

прокси дешевы, в сети можно найти много бесплатных прокси.

Минусы прокси-серверов:

надо доверять прокси-серверу;

для http-прокси надо фильтровать HTTP-заголовки: «HTTP_X_FORWARDED_FOR: client, ip1...», HTTP_VIA, HTTP_FORWARDED и др.;

протоколы прокси (http, SOCKSx) НЕ поддерживают шифрование между HTTP/SOCKS/Elite/

368"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|||||

|

|

X |

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|||||

|

- |

|

|

|

|

d |

|

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

|

P |

|

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

|

|

BUY |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

to Anonymous-прокси и клиентом. А SSL-прокси означает лишь то, что клиент может работать с httpsto |

- |

|

|

|

|

|

|

|||||||||||||

w Click |

|

|

|

|

|

|

m |

|

; |

w Click |

|

|

|

|

e |

m |

||||||||

|

. |

|

|

ресурсамиe |

|

. |

|

|

|

|

|

|

||||||||||||

w |

|

|

|

|

|

|

|

o |

|

|

|

w |

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

|

p |

df |

|

|

|

g |

.c |

|

|

|

|

|

p |

df |

|

|

|

g |

.c |

|

|||

|

|

|

|

|

n |

|

|

|

цепочки |

прокси неэффективны: "Привет Proxy1, отправишь моё сообщение:«forward |

|

|

n |

|

|

|

|

|||||||

|

|

|

|

-xcha |

|

|

|

|

to |

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||||

Proxy3; forward to Proxy4; forward to encrypted.google.com/c8e8df895c2cae-что-нибудь-ещё-здесь-

зашифрованное-166baf' для Proxy2?» Спасибо!;

необходимость настройки прокси-сервера для каждого приложения либо использование отдельных программ-соксификаторов, например, Proxifier.

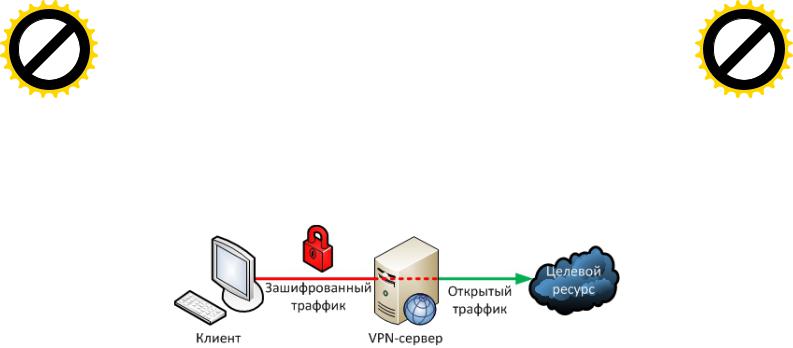

VPN/SSH

Я буду говорить о VPN, подразумевая также и SSH-туннели. Так как, несмотря на некоторые различия, основной принцип у них одинаков.

Схема работы VPN показана на картинке:

В настоящее время коммерческими провайдерами предлагаются следующие протоколы VPN:

PPTP – используется наиболее широко, быстрый, легко настраивается, однако считается «наименее защищённым» по сравнению с остальными;

L2TP + IPSec. L2TP обеспечивает транспорт, а IPSec отвечает за шифрование. Данная связка имеет более сильное шифрование, чем PPTP, устойчива к уязвимостям PPTP, обеспечивает также целостность сообщений и аутентификацию сторон;

OpenVPN – безопасный, открытый, а следовательно, распространённый, позволяет обходить многие блокировки, но требует отдельного программного клиента;

SSTP – такой же безопасный, как и OpenVPN, отдельного клиента не требует, однако сильно ограничен в платформах: Vista SP1, Win7, Win8.

Практически все коммерческие VPN-провайдеры предлагаю выбор из двух протоколов: OpenVPN и PPTP. Реже предлагается протокол L2TP+IPSec. И совсем единицы предлагают протокол SSTP. Отдельно стоит отметить сервисы, предоставляющие «DoubleVPN», когда перед тем, как выйти в Интернет, траффик проходит 2 разных VPN-сервера в разных странах, или даже «QuadVPN», когда используется 4 сервера, которые пользователь может выбрать сам и расположить в произвольном порядке.

Любопытное исследование, касающееся анонимности и надёжности коммерческих VPN-серверов,

было проведено ресурсом torrentfreak.com: torrentfreak.com/vpn-services-that-take-your-anonymity- seriously-2013-edition-130302

VPN-провайдерам были заданы вопросы:

Храните ли вы журналы, позволяющие вам или третьим лицам сопоставить ip-адрес или временную отметку с вашим клиентом? Если да, то какие данные вы храните?

Под какой юрисдикцией работает ваша компания, и при каких обстоятельствах вы раскроете данные третьей стороне?

В случае, если вы получите DMCA-уведомление или его европейский аналог, что вы с ним сделаете?

С какими платежными системами Вы работаете, и как они связаны с учетными записями пользователей?

Резюмируя, стоит отметить, что большинство VPN-провайдеров в своих ответах единодушны: «Журналы не хранятся, а если и хранятся, то очень недолго, по ним вычислить абонента нельзя. На нас очень трудно надавить и заставить выдать хоть что-то». Разумеется, других ответов от сервисов, главной целью которых является обеспечения анонимности пользователей, ожидать не приходится.

Плюсы VPN/SSH:

быстро и удобно, не надо отдельно настраивать приложения.

Минусы VPN/SSH:

369"

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

нужно доверять VPN/SSH-серверу/провайдеру.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

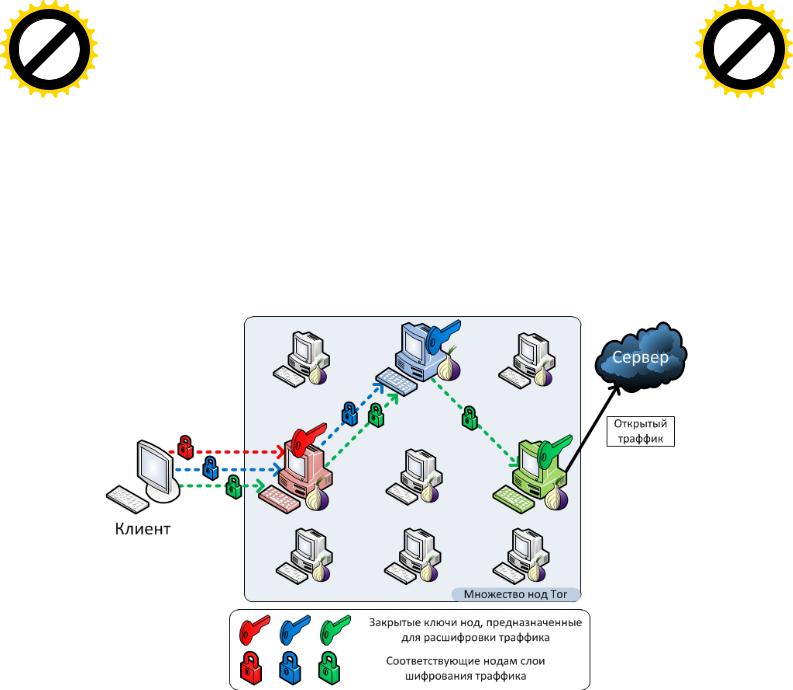

Отмечу, что большинство тематических дополнений для браузеров и «программ для анонимности» используют в своей основе именно прокси-серверы и VPN-серверы для скрытия ip-адреса клиента. Tor. Великий и ужасный

О Tor говорилось уже много, но я попытаюсь рассказать просто :)

Tor — это система маршрутизаторов, в которой клиент соединяется с Интернетом через цепочку узлов. Как правило, цепочка состоит из трех узлов, каждому из них неизвестны адреса клиента и ресурса одновременно. Кроме того, Tor шифрует сообщения отдельно для каждого узла, а открытый трафик виден только выходному роутеру.

Сейчас Tor — это 10 авторитетных (управляющих) узлов, около 4200 узлов-посредников, в том числе примерно 900 выходных узлов.

На картинке упрощённая схема работы Тоr

Отмечу, что обратно траффик идет в открытом виде, на выходном узле он зашифровывается временным симметричным ключом и передается по цепочке (да-да, непосредственно сам траффик шифруется на симметричных ключах, а эти ключи шифруются уже на ассиметричных ключах).

Тоr ругают потому, что требуют от него слишком многого: безопасно передавать в сеть траффик любых приложений, защиты от глобального наблюдателя, конфиденциальности передаваемых данных и пр. Но он решает главную задачу при своей модели угроз: достаточно высокий уровень анонимности клиента при передаче только http-траффика при соблюдении всех обязательных правил: www.torproject.org/download/download-easy.html.en

Плюсы Tor:

высокая степень анонимности клиента при соблюдении всех правил; простота использования (скачал Tor Browser Bundle, запустил и пользуйся).

370"