Практика 1 / СИСПИ 1

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное бюджетное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра безопасности информационных систем (БИС)

СОСТАВЛЕНИЕ «КАРТЫ» ИНТЕРНЕТА

Отчет по практической работе №1

по дисциплине «Сети и системы передачи информации»

-

Студент гр.

__________

Руководитель

Доцент каф. ТОР, к.т.н.

Е.Ю. Агеев

__________

Томск 2024

Введение

Цель работы: построение «карты» интернета, анализ трассировки пакетов, анализ уязвимостей веб-ресурсов.

1 СОСТАВЛЕНИЕ «КАРТЫ» ИНТЕРНЕТА

Первоочередно для выполнения практической работы необходимо проверить командой «ping» домен согласно варианту задания, что представлено на рисунке 1.1.

Рисунок 1.1 – Выполнение команды «ping»

Результат команды показывает, что все отправленные пакеты не дошли до сайта. Для дальнейшего анализа необходимо проверить командой «tracert» маршрут соединения с сайтом. На 7 прыжке заканчивается трассировка это следует, что возможно провайдер, предоставляющий услуги данному домену, ограничил возможность отправки ICMP-пакетов для конкретного IP-адреса.

Рисунок 1.2 – Трассировка маршрута к домену сайта

Далее необходимо с помощью сервиса «Whois» проверить все IP-адреса, представленные в трассировке маршрута, что представлено на рисунках 1.3 – 1.7.

Рисунок 1.3 – Первый IP-адрес в трассировке маршрута

На рисунке 1.3 показано, что предоставлено доступ к услуге широкополосной сети из конкретного адреса.

Рисунок 1.4 – Второй IP-адрес в трассировке маршрута

На рисунке 1.4 показано, что трафик был перенаправлен через Санкт-Петербург по предварительно назначенному адресному пространству, о чем свидетельствует статус «ASSIGNED PA».

Рисунок 1.5 – Третий IP-адрес в трассировке маршрута

На рисунке 1.5 показано, что пакет был направлен по магистральной сети провайдера поставщика услуг.

Рисунок 1.6 – Четвертый IP-адрес в трассировке маршрута

На рисунке 1.6 показано, что на пакет пришел ответ в виде доступа в интернет магистральной сети для пользователя услуг провайдера.

Рисунок 1.7 – Пятый IP-адрес в трассировке маршрута

На рисунке 1.7 показано, что на пакет дошел до провайдера предоставляющего услуги хостинга домена «Sobaka.ru» это подтверждается совпадением адресов, а также названием компаний предоставляющей услуги. Полученная информация для домена «Sobaka.ru» с сервиса «Whois» представлена на рисунке 1.8.

Рисунок 1.8 – Отчет из сервиса «Whois» для домена «Sobaka.ru»

После, необходимо, используя утилиту «Open Visual Trace Route» выполнить графическую трассировку маршрута, что представлено на рисунке 1.8. В процессе данной трассировки заметно, что она совпадает с трассировкой при помощи команды «tracert», что свидетельствует о правильности выполнения работы.

Рисунок 1.8 – Графическая трассировка маршрута

Далее необходимо собрать дополнительную информацию о конечной точке маршрута, что представлено на рисунках 1.9 – 1.11.

Рисунок 1.9 – Отсутствие на этом же адресе сайтов-соседей

Рисунок 1.10 – Первая часть отчета

Рисунок 1.11 – Вторая часть отчета

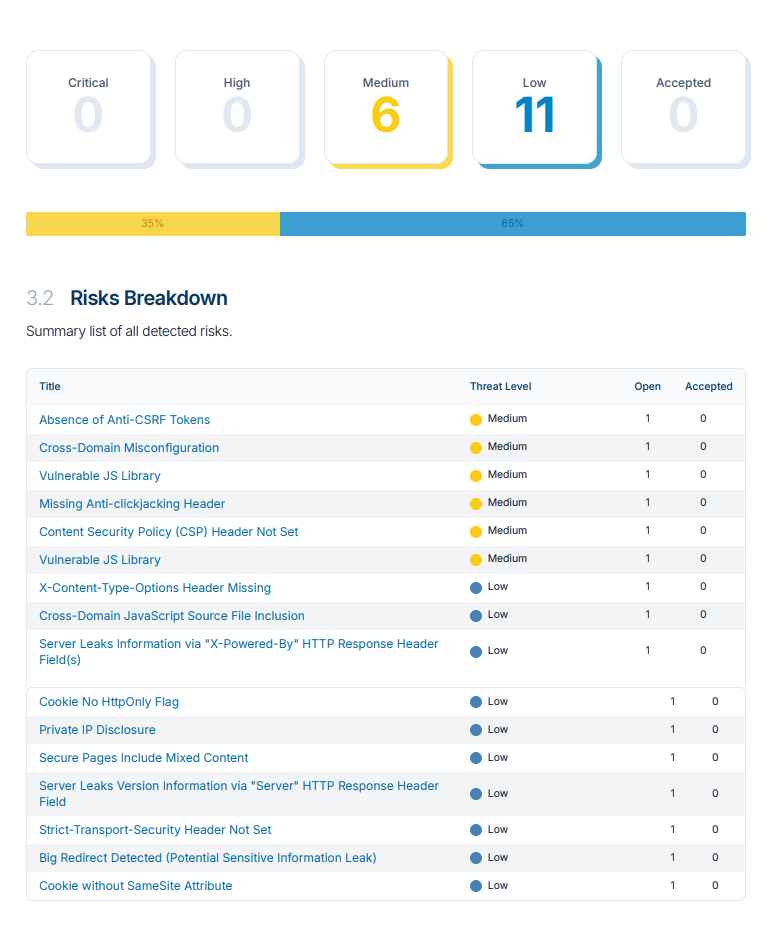

Далее было произведено сканирование ресурса 2 типа на уязвимости через сервис «hostedscan.com». Данный сервис предоставляет возможность совершить сканирование тремя утилитами «OpenVAS», «QWASP ZAP», «Nmap» что представлено на рисунках 1.12 – 1.14 соответственно. Сканирование уязвимостей сети OpenVAS показало, что отсутствует возможность выставления атрибутов для одного или нескольких отправленных HTTP-файлов cookie, а также был обнаружен устаревший протокол шифрования. Сканирование уязвимостей QWASP ZAP показало среднее количество угроз для веб-страниц, а также отправляемых запросов и ответов между серверами сайта. Сканирование уязвимостей Nmap показало открытые порты что может предоставить непреднамеренный доступ к приложениям, данным и частным сетям [1] [2] [3].

Рисунок 1.12 – Количество угроз по «OpenVAS»

Рисунок 1.13 – Количество угроз по «QWASP ZAP»

Рисунок 1.14 – Количество угроз по «Nmap»

Заключение

В результате выполнения лабораторной работы были приобретены навыки работы с построением «карты» интернета, анализом трассировки пакетов, анализом уязвимостей веб-ресурсов.

Список используемых источников

1. Network Vulnerabilities [Электронный ресурс]. URL: https://api.hostedscan.com/reports/6ddca864-4f1f-4931-8237-c3c86d05106f (дата обращения 20.03.2024).

2. Passive Web Application Vulnerabilities [Электронный ресурс]. URL: https://api.hostedscan.com/reports/f3267303-a2cc-41e7-a3b8-221918fe8785 (дата обращения: 20.03.2024).

3. Open TCP Ports [Электронный ресурс]. URL: https://api.hostedscan.com/reports/aa004502-e28c-474e-bbc4-df929042c592 (дата обращения 20.03.2024).