PR4_Kotov

.docxМИНОБРНАУКИ РОССИИ

Санкт-Петербургский государственный

электротехнический университет

«ЛЭТИ» им. В.И. Ульянова (Ленина)

Кафедра информационной безопасности

отчет

по практической работе №4

по дисциплине «Организационные и правовые основы информационной безопасности»

Тема: Анализ установленных ПРД при помощи ПК «Ревизор 1» и «Ревизор 2»

Студент гр. 9361 |

|

Котов И.А. |

Преподаватель |

|

Воробьев Е.Г. |

Санкт-Петербург

2023

Постановка задачи.

Для тестирования необходимо пользоваться пособием В.В. Москвин «Проверка настроек разрешительной системы доступа». ПК «Ревизор 1» используется на серверной ВМ, «Ревизор 2» на ПЭВМ АРМ. Сервер должен быть сопряжен с ПЭВМ по сети.

Цель работы.

Получение сгенерированного отчета.

Ход выполнения работы.

В первую очередь необходимо добавить в систему пользователей, для которых будет проводиться тестировать ПРД. Для этого необходимо зайти в «Панель управления» из меню «Пуск» (рисунок 1).

Рисунок 1 – Меню «Пуск»

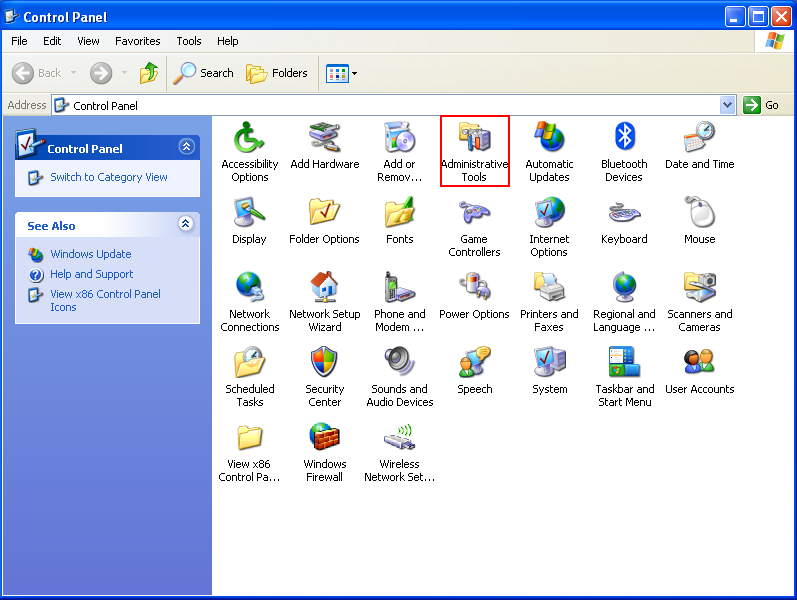

Далее в открывшемся окне необходимо зайти в «Администрирование» (рисунок 2).

Рисунок 2 – Окно «Панель управления»

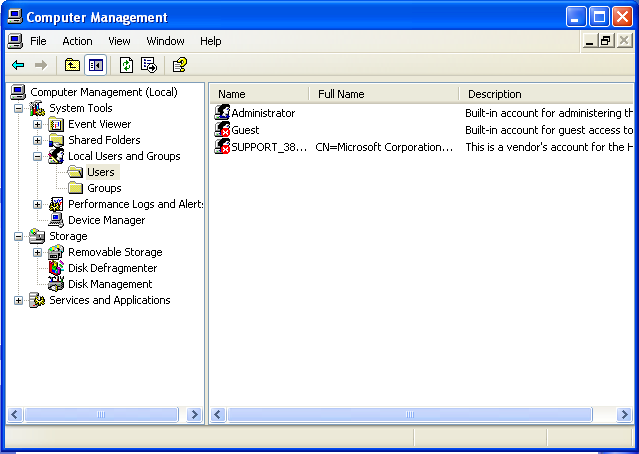

В открывшемся окне необходимо выбрать «Управление компьютером» и далее в открывшемся окне необходимо раскрыть иерархию: «Служебные программы» -> «Локальные пользователи» -> «Пользователи» (рисунок 3).

Рисунок 3 – Окно «Управление компьютером»

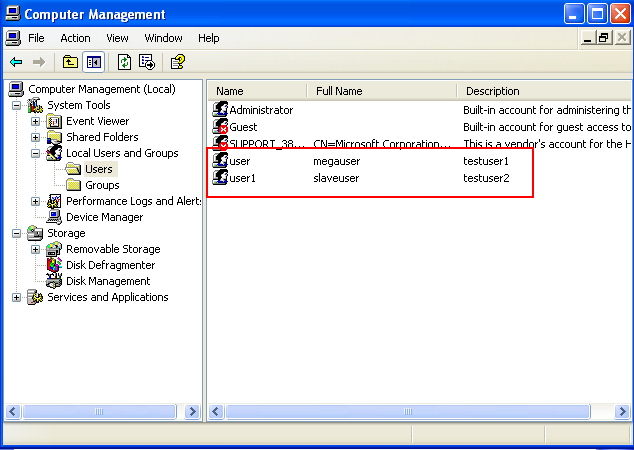

В открывшемся окне необходимо нажать ПКМ, чтобы раскрылось меню действий создадим пользователей «user» и «user1» с паролями, как сказано в методических указаниях.

Проделав эти действия, получится то, что показано на рисунке 4.

Рисунок 4 – Окно «Пользователи» с добавленными «user» и «user1»

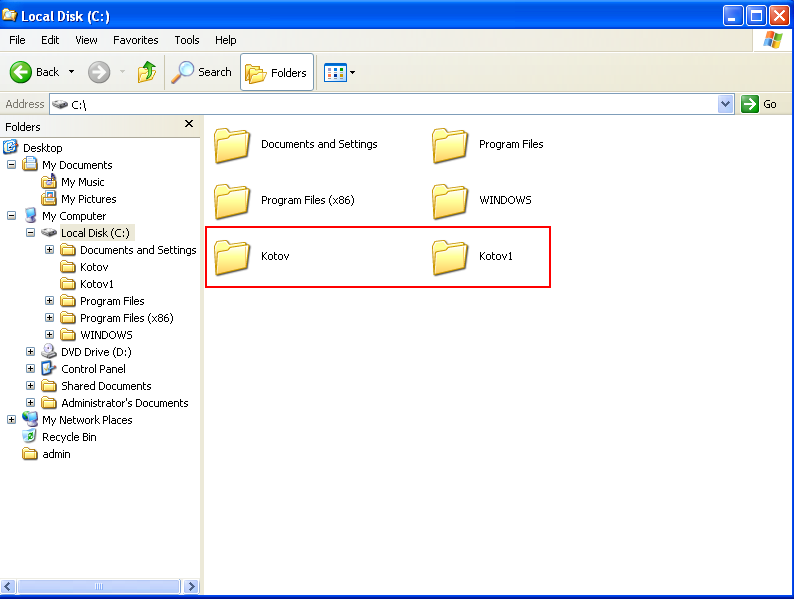

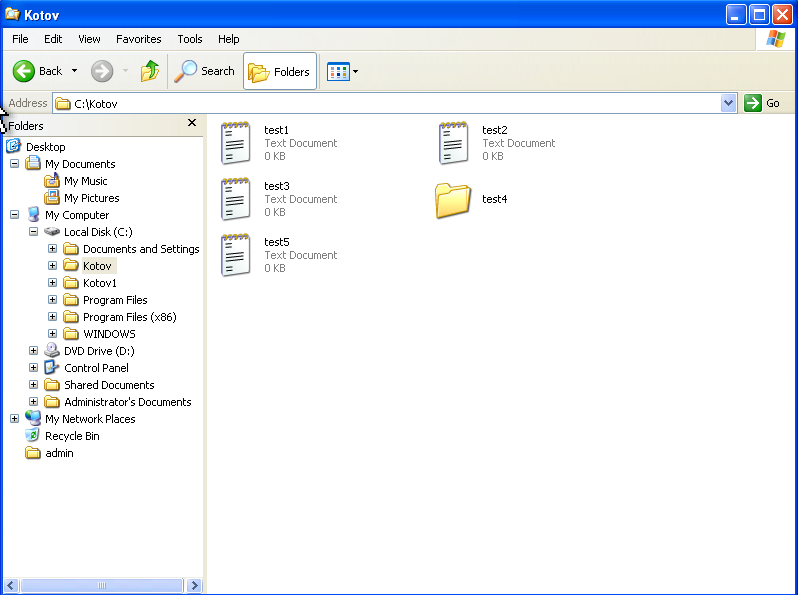

После того, как добавили пользователей, необходимо создать папки с собственной фамилией («Kotov» и «Kotov1») (рисунок 5), которые будут объектами тестирования. Их я положил в корень диска C тестируемой ВМ.

Рисунок 5 – Созданные папки «Kotov» и «Kotov1» на локальном диске C

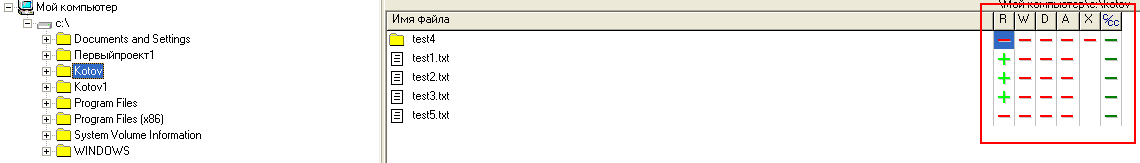

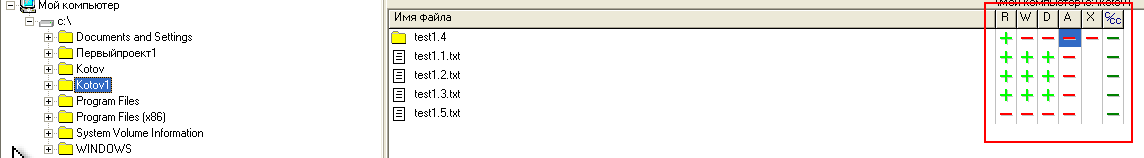

После чего необходимо в этих папках создать тестовые файлы и папки. Пример созданных папок и файлов представлен на рисунке 6. Для обоих пользователей файлы имеют аналогичное название.

Рисунок 6 – Созданные в папке «Kotov» необходимые для тестирования файлы и папки

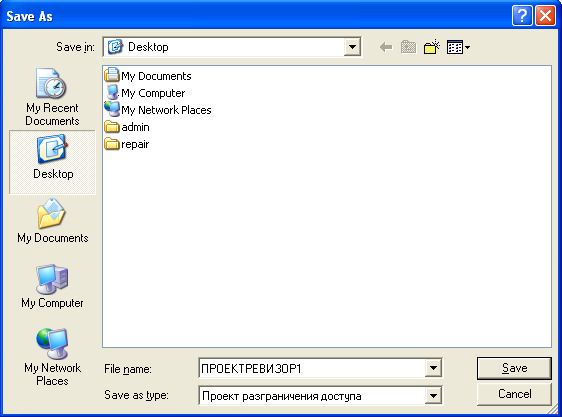

После проделанных действий создаем проект в ПК «Ревизор 1» (рисунок 7-8).

Рисунок 7 – Создание нового проекта в ПК «Ревизор 1»

Рисунок 8 – Создание нового проекта в ПК «Ревизор 1»

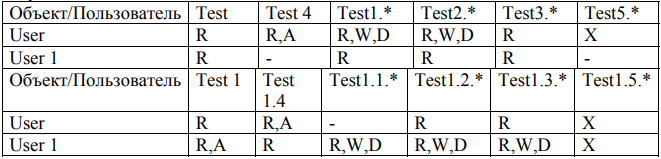

Далее выбираем вариант задания ПРД согласно методичке Москвина (рисунок 9).

Рисунок 9 – Вариант задания ПРД №1

С помощью программы «Ревизор 1» добавляем необходимых для тестирования пользователей, создаем ПРД для АРМ согласно выбранному шаблону (рисунки 10-12).

Рисунок 10 – Создание ПРД (начало)

Рисунок 11 – Создание ПРД (продолжение)

Рисунок 12 – Создание ПРД (окончание)

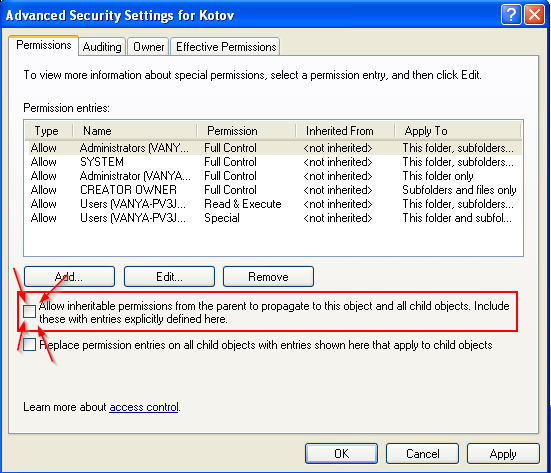

После чего необходимо задать ПРД из системы. Для этого необходимо для тестируемых папок и файлов (все действия выполняются аналогично, поэтому для примера будет показано, как назначить права доступа для «user» и «user1» на папку «Kotov»). Для того чтобы задать нашему пользователю индивидуальные права, не зависящие от настроек группы к которой он принадлежит, необходимо отключить функцию «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне» (рисунок 18).

Рисунок 13 – Дополнительные параметры безопасности

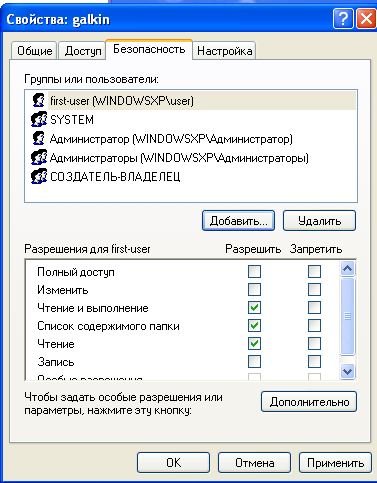

Далее появляется окно «Безопасность», в котором необходимо нажать кнопку «Копировать». Если выбрать другое – «Удалить», то все объекты в поле разрешений удаляться, и доступ к данному объекту будет разрешен только доступ его владельцу. Теперь необходимо перейти во вкладку «Безопасность» и удалить группу «Пользователи» из списка групп. Во вкладке «Безопасность» нажимаем кнопку «Добавить», далее кнопку «Дополнительно» и «Поиск». Выбираем пользователя «megauser», для которого будет проводиться разграничение, и добавляем его в список (рисунки 16).

Рисунок 16 – Добавленный пользователь «megauser»

После чего в поле «Разрешения» установим права доступа к папке «Kotov» пользователю «megauser» (рисунок 17).

Рисунок 17 – Выданное право на чтение к папке «Kotov» пользователю «megauser»

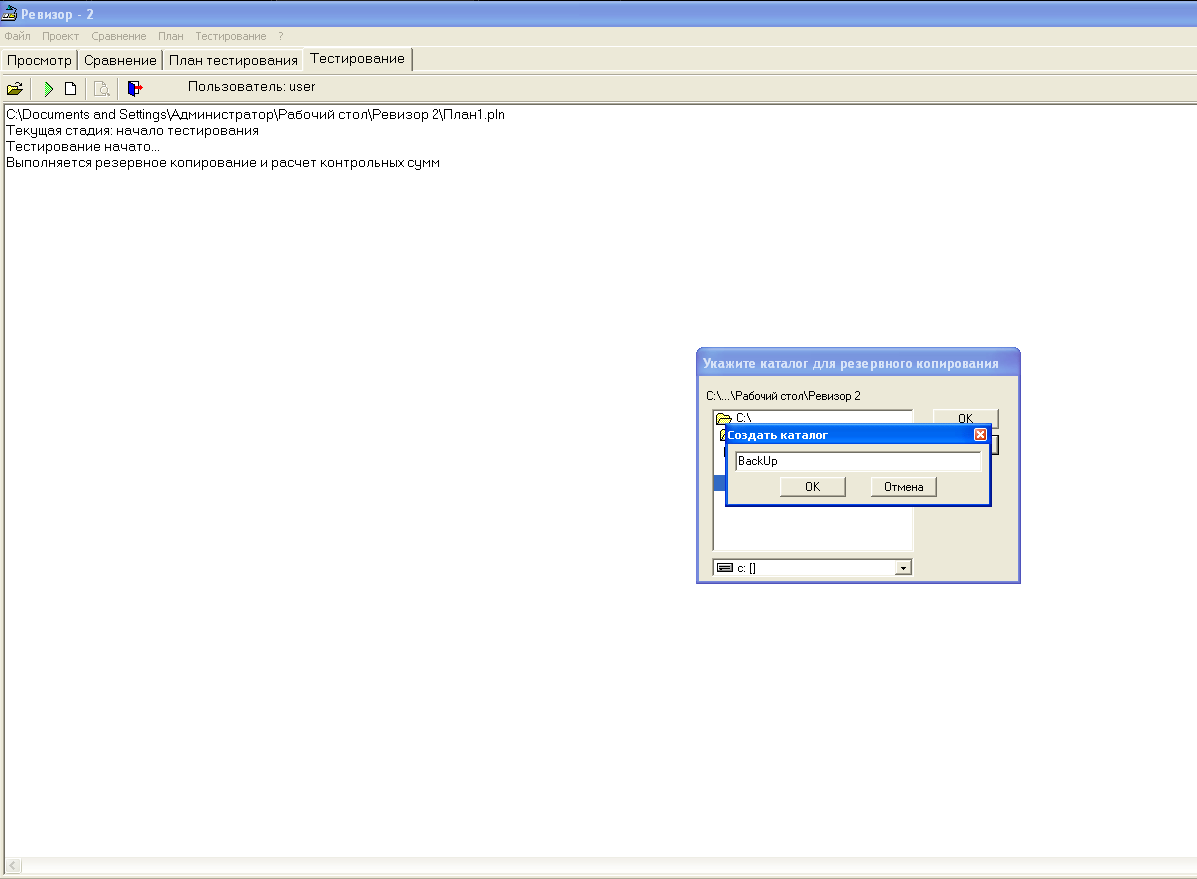

После того, как была проведена настройка ПРД из системы для каждой тестируемой папки и для каждого тестируемого файла, необходимо открыть ПК «Ревизор 2». Во вкладке «План тестирования» выбрать тестируемые папки и файлы, сохранить план. Далее необходимо перейти во вкладку «Тестирование» и открыть только что сохраненный план тестирования. Нажать кнопку «Приступить к тестированию». В настройках указать каталог для резервного копирования тестируемых файлов, и имя файла для сохранения протокола тестирования (рисунок 18).

Рисунок 18 – Выбор каталога для резервного копирования тестируемых файлов в ПК «Ревизор 2»

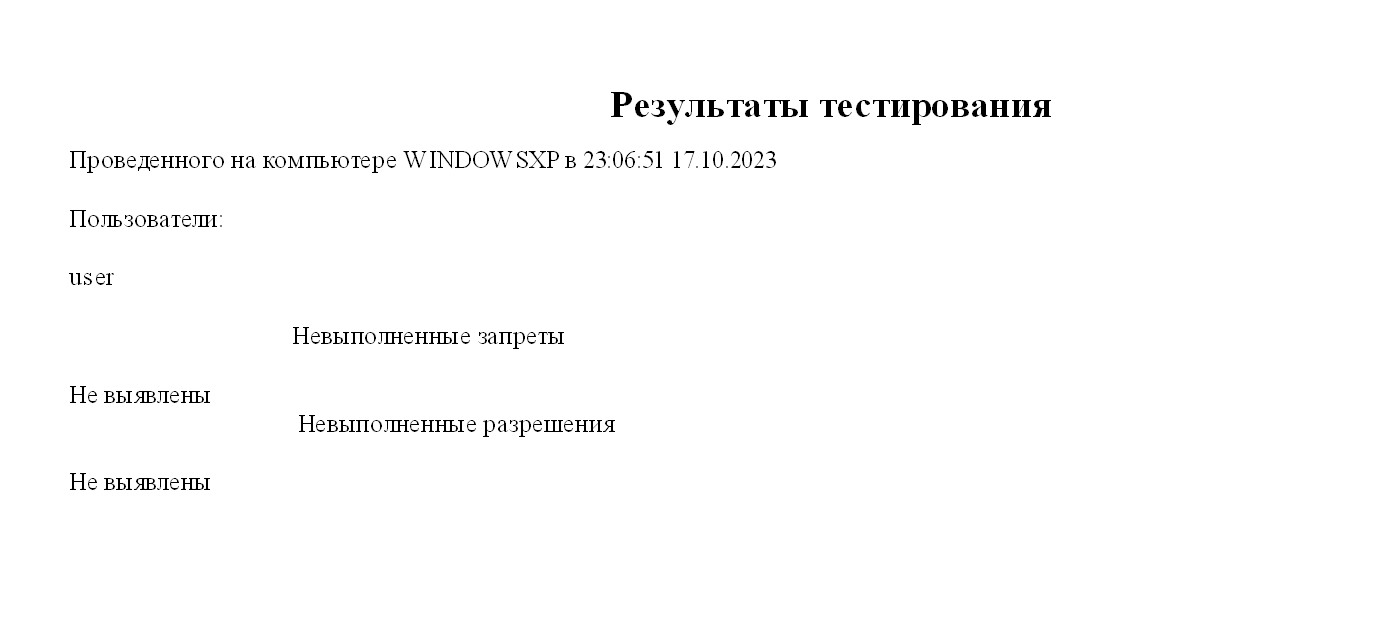

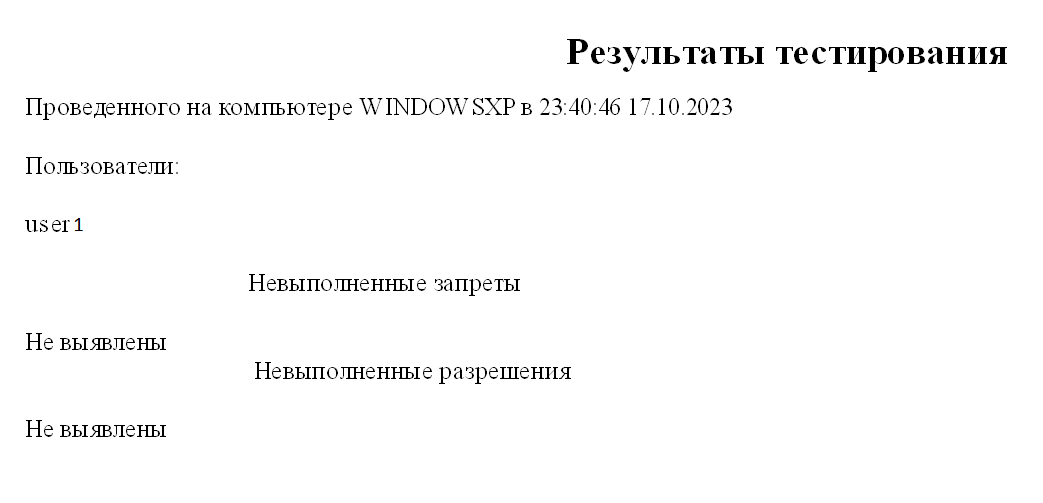

Далее необходимо следовать указаниям ПК, а именно входить в систему из-под нужного пользователя, для которого проводится тестирование. В конечном итоге необходимо вернуться в систему с правами администратора и закончить тестирование, сгенерировать отчет (рисунки 19-20).

Рисунок 19 – Отчет по результатам тестирования для пользователя «user»

Рисунок 20 – Отчет по результатам тестирования для пользователя «user1»

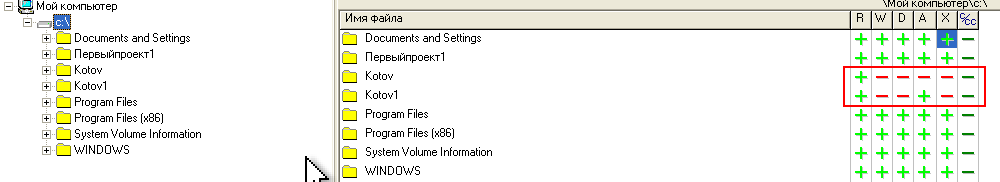

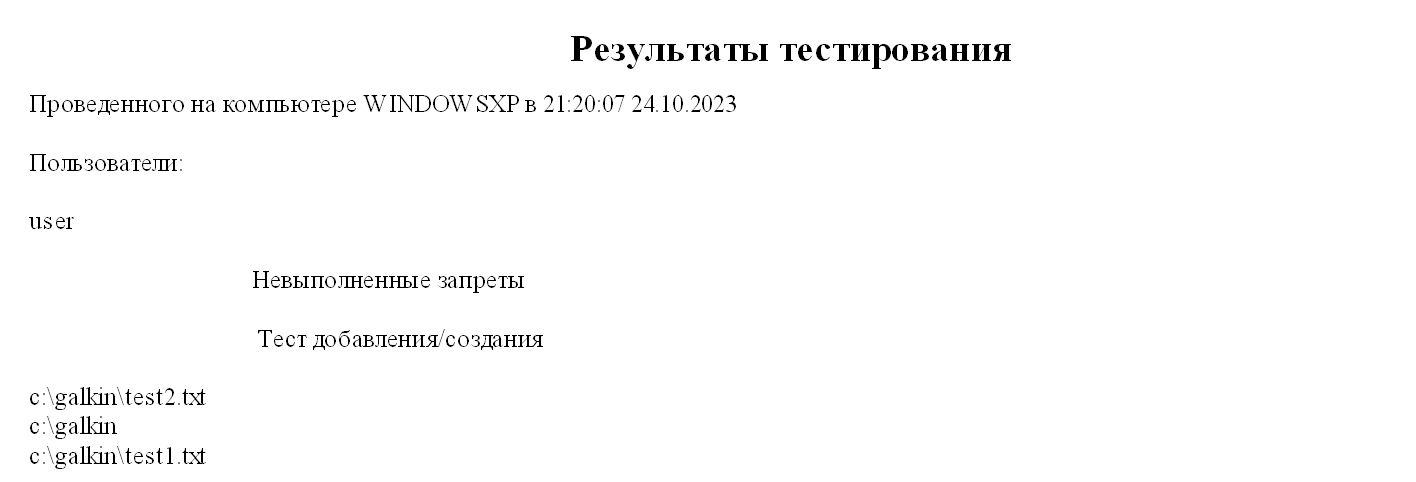

Теперь попробуем нарушить созданные в проекте ПК «Ревизор 1» ПРД. Для этого выдадим на некоторые файлы/папки (папку «Kotov», файлы «test1» и «test2» из этой папки) права на добавление/создание в системе и проведем тестирование заново. После проведения тех же действий в ПК «Ревизор 2» был получен отчет следующего содержания, продемонстрированного на рисунке 21.

Рисунок 21 – Результаты повторного тестирования (с нарушениями в ПРД)