Laboratornaya_rabota_2

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ,

СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Защищенные операционные системы

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №2

ИЗУЧЕНИЕ ПРАВ ДОСТУПА NTFS .

(тема отчета)

Направление/специальность подготовки

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Студент:

Травкина Е.А., ИКБ-14

(Ф.И.О., № группы) (подпись)

Федченко А.С., ИКБ-14

(Ф.И.О., № группы) (подпись)

Макаров И.С., ИКБ-14

(Ф.И.О., № группы) (подпись)

Преподаватель:

ст. преп. Пестов И.Е.

(Ф.И.О., № группы) (подпись)

Оглавление:

Цель лабораторной работы 3

Задачи 3

Используемое программное обеспечение 3

Схема сети 3

Ход выполнения работы 3

Вывод 11

Цель лабораторной работы

Изучить права доступа NTFS.

Задачи

Для выполнения поставленной цели лабораторной работы необходима выполнить следующие задачи:

познакомиться с интерфейсом управления правами доступа;

познакомиться с ролями «Файловые службы» и «Диспетчер ресурсов файлового сервера»;

организовать разграничение доступа к сетевым папкам пользователей.

Используемое программное обеспечение

Для выполнения лабораторной работы используются ОС Windows Server и Windows 10.

Схема сети

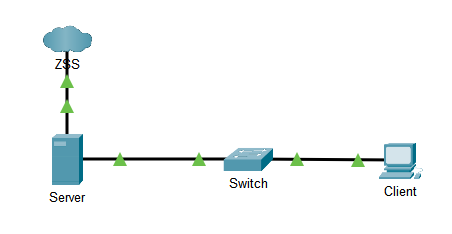

Для выполнения лабораторной работы используется приведенная ниже схема сети (см. рис. 1).

Рис. 1. Схема сети

Ход выполнения работы

Для осуществления лабораторной работы поэтапно выполним приведенные пункты:

подключиться к Windows 10 и Windows Server;

добавить роль «Диспетчер ресурсов файлового сервер»;

после удачной установки, перейти в «Диспетчер ресурсов сервера →Средства → Пользователи и компьютеры Active Directory → <Имя домена>» и создать в нем три «Organizational Unit» (Подразделение): «Admins», «Teachers», «Students»;

внутри этих подразделений создать по пользователю: «admin», «teacher», «student»;

разрешите удаленный доступ этим пользователям «Панель управления → Система и безопасность → Система → Свойства системы → Выбрать пользователей»;

добавить пользователей: «admin», «teacher», «student» в группу «Операторы сервера»;

на диске «C:\» Windows Server, создайте каталог «Share». Внутри создайте каталоги для пользователей: «admin», «teacher», «student»;

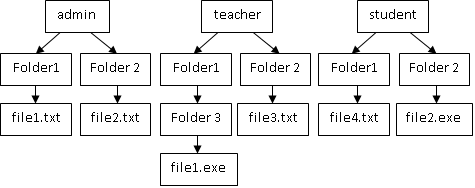

в каждом каталоге создайте структуру папок и файлов согласно рисунку 2 (в качестве исполняемого файла можно взять файл «cmd.exe»);

Рис. 2. Структура папок и файлов

задайте права на каталог «Share», так что бы все три пользователи имели полный доступ к нему, затем откройте папку для общего доступа, «ПКМ на папке Share → Свойства → Доступ»;

для каталога «admin» и объектов внутри задайте права, так что бы владельцем стал соответствующий пользователь, затем владелец должен иметь полный доступ к любому объекту внутри каталога, для всех остальных доступ должен быть закрыт;

аналогично повторить для каталогов «teacher» и «student»;

авторизуйтесь в Windows client пользователями: «admin», «teacher», «student», подключите папку «Share», созданную в п.7, в качестве сетевого диска и проверьте доступность к каталогам;

авторизовавшись за администратора на Windows Server, проведите следующую настройку прав:

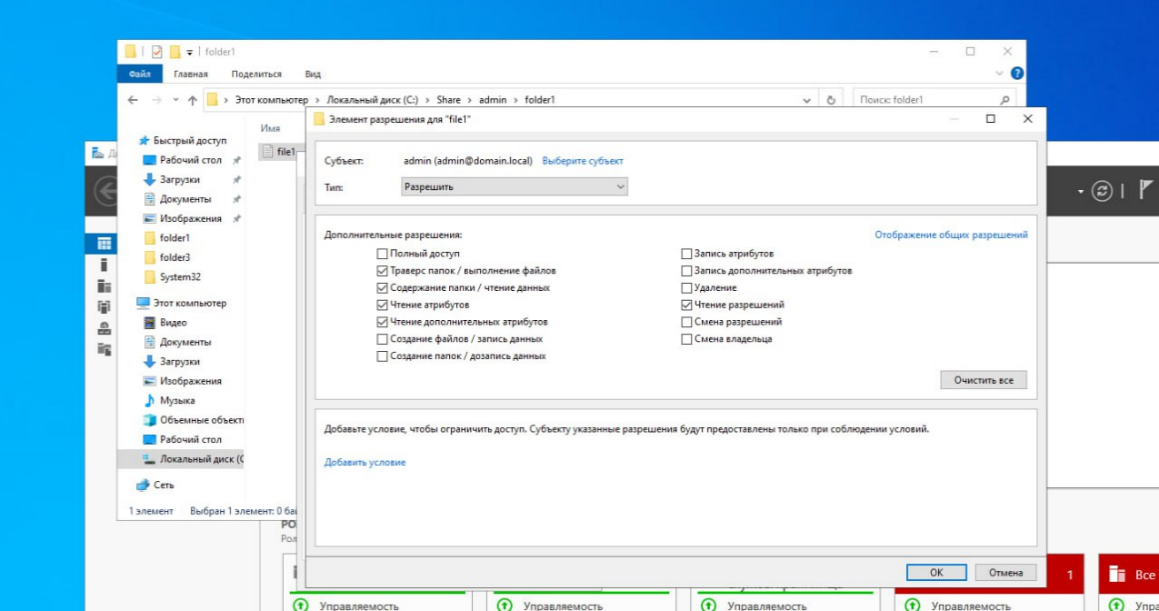

пример прав (см. рис. 3);

Рис. 3. Пример прав

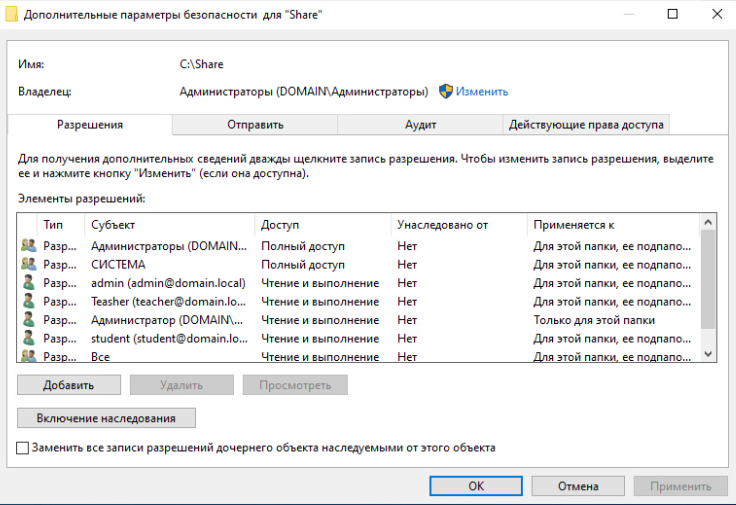

дать всем пользователям доступ к чтению и запуску всех объектов в каталоге «Share» (группа Everyone) (см. рис. 4);

Рис. 4. Параметры безопасности папки «Share»

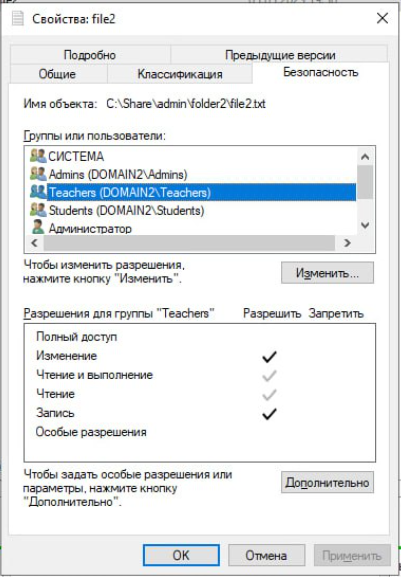

дать доступ для редактирования «file2.txt» пользователю «teacher» (см. рис. 5);

Рис. 5. Параметры безопасности файла «file2.txt»

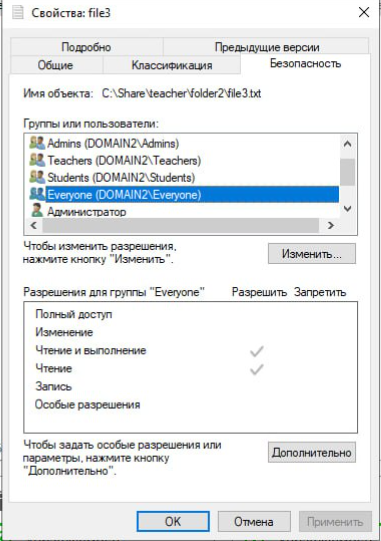

дать доступ для редактирования «file3.txt» всем пользователям (см. рис. 6);

Рис. 6. Параметры безопасности файла «file3.txt»

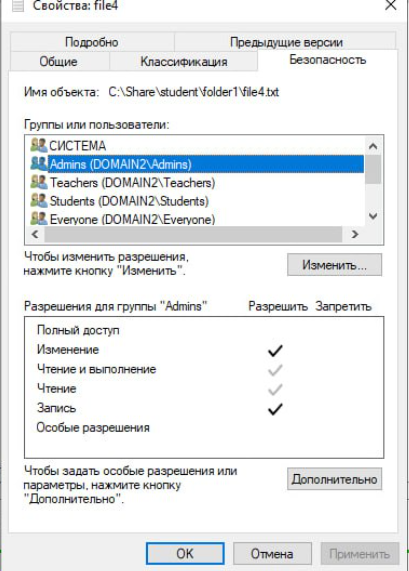

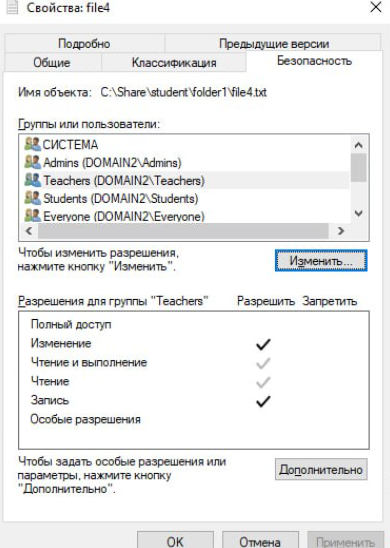

дать доступ для чтения и редактирования «file4.txt» пользователям «admin» и «teacher» (см. рис. 7-8);

Рис. 7. Параметры безопасности файла «file4.txt»

Рис. 8. Параметры безопасности файла «file4.txt»

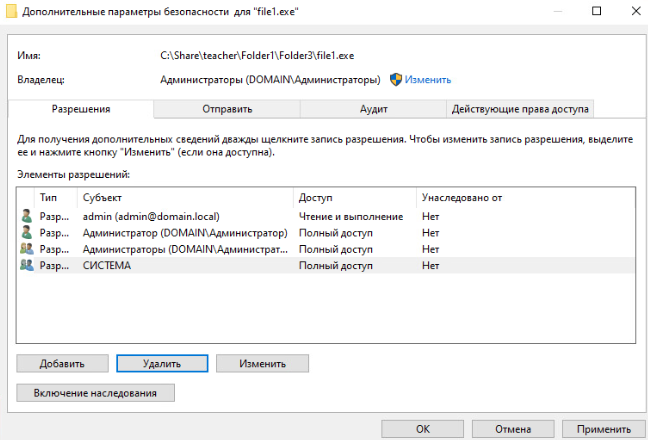

дать доступ для запуска «file1.exe» только пользователю «admin» (см. рис. 9);

Рис. 9. Параметры безопасности файла «file1.exe»

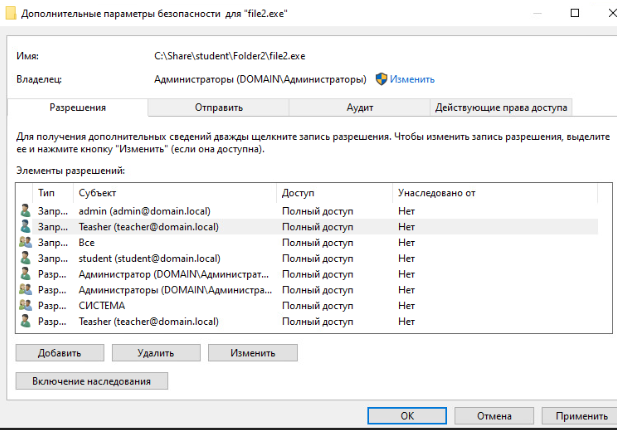

запретить доступ для запуска «file2.exe» всем пользователям (см. рис. 10);

Рис. 10. Параметры безопасности файла «file2.exe»

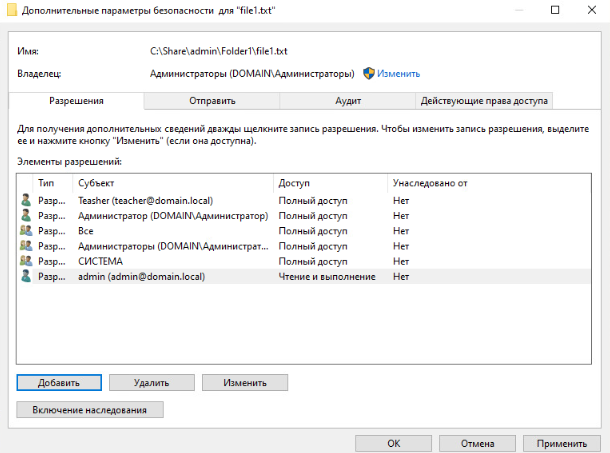

дать доступ для чтения и редактирования «file1.txt» пользователям «admin» и «teacher», остальным запретить (см. рис. 11).

Рис. 11. Параметры безопасности файла «file1.txt»

Открыть каталоги «admin», «teacher», «student» для общего доступа.

Открыть оснастку «Диспетчер ресурсов файлового сервер» (Диспетчер серверов→ Средства→ Диспетчер ресурсов файлового сервер).

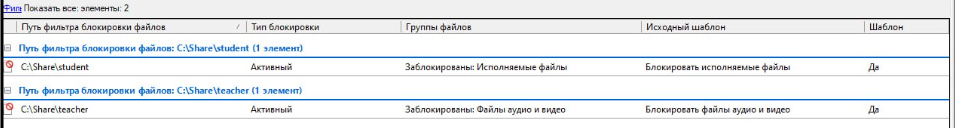

Перейти во вкладку «Управление блокировкой файлов → Фильтры блокировки файлов».

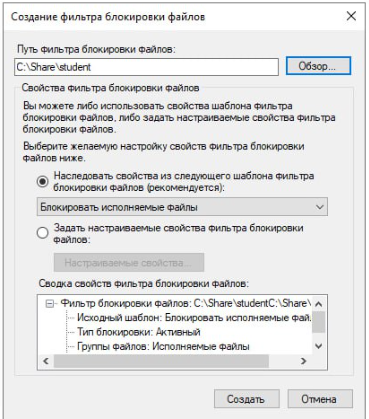

Запретить запись исполняемых файлов в каталоге «student» (см. рис. 12).

Рис. 12. Шаблон, примененный к папке «student»

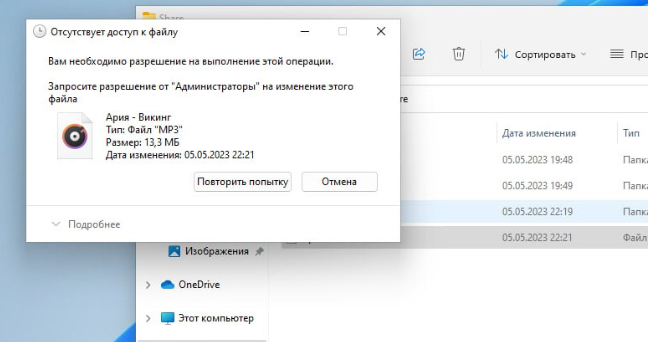

Запретить запись аудио и видео файлов в каталог «teacher» (см. рис 13).

Рис. 13. Шаблоны, примененные к папкам «teacher», «student»

С Windows Client проверить доступность к сетевым папкам используя разных пользователей (см. рис. 14).

Рис. 14. Шаблон для папки «teacher» работает

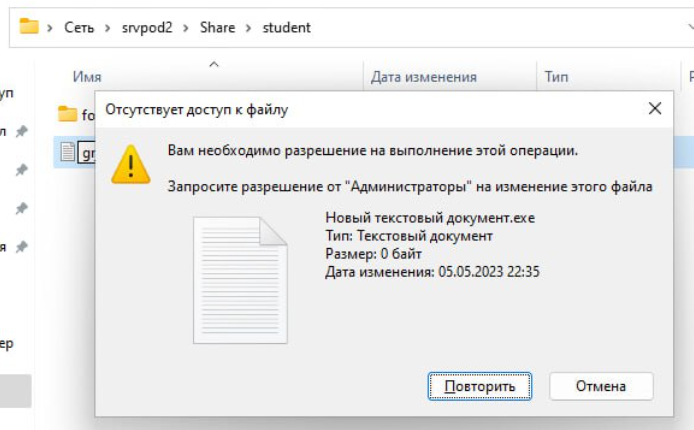

Проверить фильтры на тип файлов (см. рис. 15).

Рис. 15. Шаблон для папки «student» работает

Вывод

В ходе лабораторной работы №2 была проведена работа с правами доступа NTFS. Было проведено ознакомление с интерфейсом управления правами доступа, с ролями «Файловые службы» и «Диспетчер ресурсов файлового сервера», а также был разграничен доступ к сетевым папкам пользователей и были созданы шаблоны фильтров блокировки файлов, а именно был поставлен запрет на запись исполняемых файлов и запись аудио и видео файлов в определенных каталогах.

Санкт-Петербург

2023