3курс_Лаб1

.docx

Министерство цифрового развития, связи и массовых коммуникаций Российской Федерации

Ордена Трудового Красного Знамени федеральное государственное бюджетное образовательное учреждение высшего образования

Московский технический университет связи и информатики

Кафедра «Сети и системы фиксированной связи (СиСФС)»

Контрольная работа по дисциплине

«Сетевые технологии»

Подготовил:

Студент группы БИС1952

Проверил:

Степанов М.С.

Москва, 2022 г.

Оглавление

Цель работы 3

Задание 3

Ход работы 4

Вывод: 10

Контрольные вопросы 10

Цель работы

Изучить базовые принципы работы сети с использованием приложения для захвата пакетов в сети с использованием симулятора eNSP от компании Huawei.

Задание

1. Ознакомиться с основными понятиями построения простейшей компьютерной сети и работы с сетевым симулятором eNSP;

2. Запустить eNSP;

3. Просмотреть все вкладки;

4. Построить простейшую компьютерную сеть;

5. Установить соединение между устройствами;

6. Сгенерировать трафик;

7. Просмотреть захваченный трафик;

8. Сделать скриншоты;

9. Сформировать отчет.

Ход работы

В ходе изучения курса «Сетевые технологии» нам поможет сетевой эмулятор от вендора Huawei eNSP

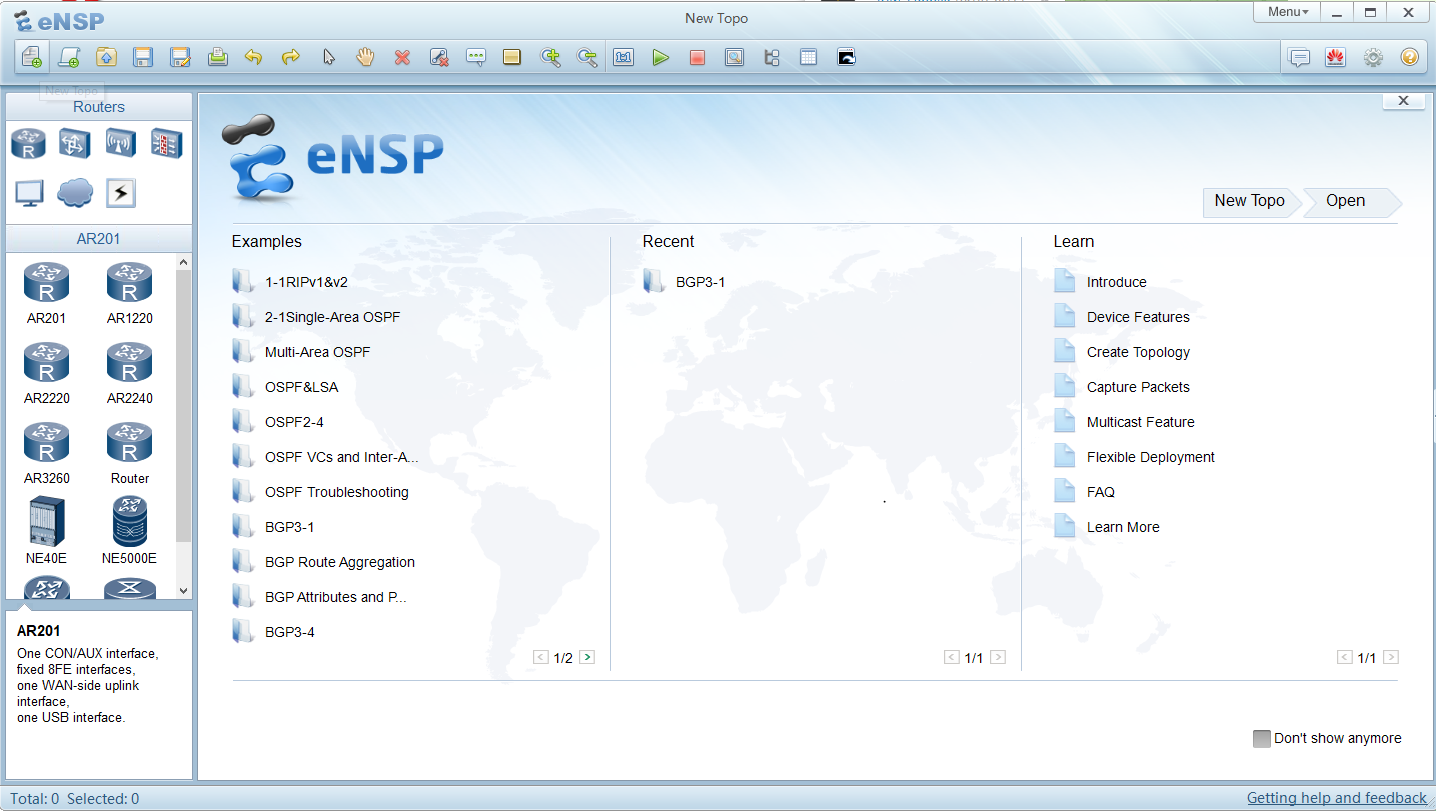

Huawei eNSP (Enterprise Network Simulation Platform) — эмулятор сети передачи данных, позволяет делать работоспособные модели сети, настраивать маршрутизаторы и коммутаторы, взаимодействовать с реальными сетями, отслеживать трейсы пакетов с помощью Wireshark.

Рис.1 Главное меню программы eNSP

Главное меню встречает нас готовыми работами с уже настроенными устройствами и полностью готовых к работе, с возможностью протестировать нужный функционал, предлагает ознакомиться с предоставленными маршрутизаторами, коммутаторами и др.сетевыми ус-ми, создать свою топологию, сделать захват трафика для дальнейшего анализа и множеством других функций.

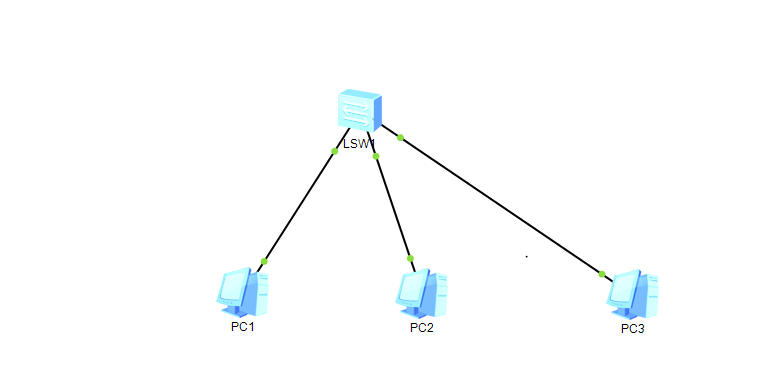

Давайте исходя из целей лабораторной работы создадим свою работу из одного коммутатора и 3-х компьютеров

Рис.2 Топология

В данной топологии все наши хосты будут находиться в одной сети, сперва настроим IP-адресацию нашим конечным ус-вам , протестируем доступность между ними с помощью протокола ICMP, и посмотрим на заголовки ICMP пакетов request/reply

Дадим нашим хостам сеть 192.168.1.0/24

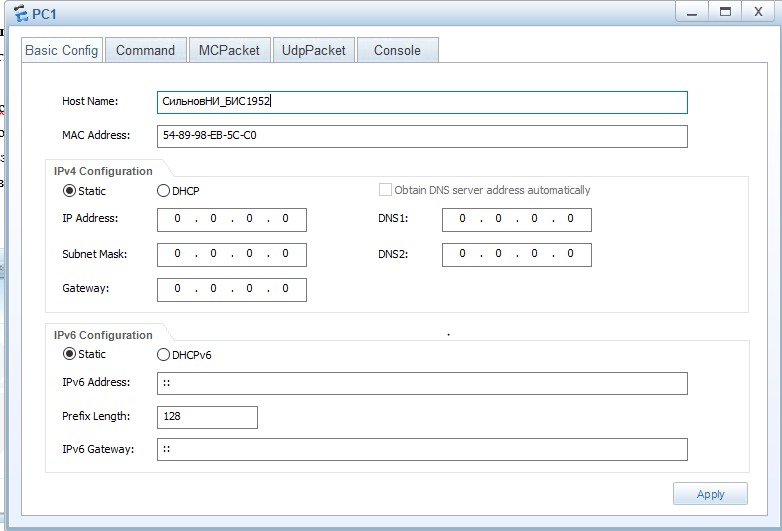

Путем нажатия на конечные хосты зададим им IPv4 настройки

Рис.3 Сетевые настройки компьютера

Зададим настройки:

PC1 – 192.168.1.10/24

PC2 – 192.168.1.20/24

PC3 – 192.168.1.30/24

Шлюз и днс прописывать не будем, т.к. нет необходимости

Зайдем в командную строку хоста PC1 и проверим доступность других хостов

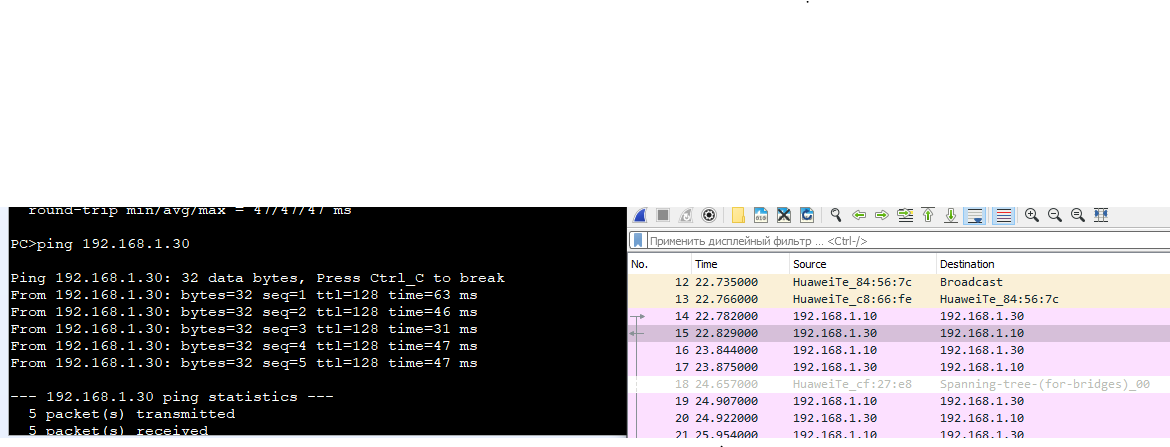

Рис.4. Проверка доступности хостов

Как видим между хостами есть сетевая доступность, они могут общаться между собой, а значит проблем в настройках и нашей топологии нет.

Давайте перехватим трафик, который отправляет наш хост при вводе команды “ping” и разберем его подробнее.

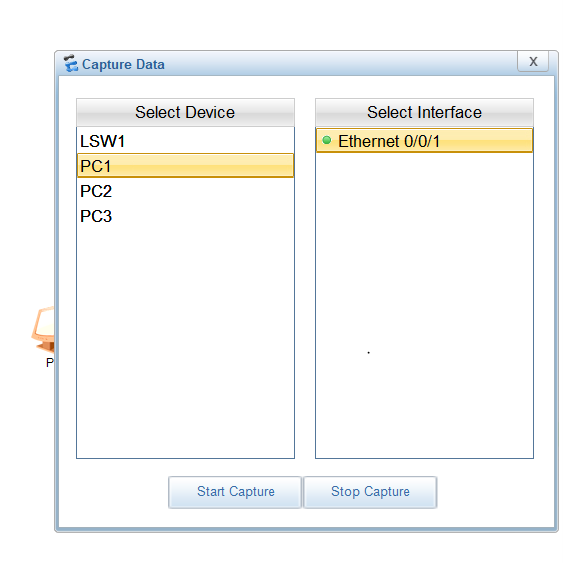

Сперва нажмем на иконку лупы и выберем ус-во с которого мы будем снифить трафик.

Рис.5. Иконка захвата трафика

Рис.6.

Выбор ус-ва и интерфейса для захвата

трафика

Рис.6.

Выбор ус-ва и интерфейса для захвата

трафика

После того, как выбрали нужное нам ус-во у нас откроется Wireshark, который поможет нам проанализировать трафик.

(Wireshark — программа-анализатор трафика для компьютерных сетей Ethernet и некоторых других)

Запустив его и запустив одновременно команду “ping” с хоста PC1(192.168.1.10) до PC3(192.168.1.30) мы увидим тот самый трафик, но предоставленный нам в более детальном виде

Рис.7 Перехваченные пакеты в Wireshark

Давайте уберем лишний трафик с коммутатора и оставим только ICMP пакеты,для этого введем в фильтр “icmp”

Рис.8. Фильтрация перехваченного трафика

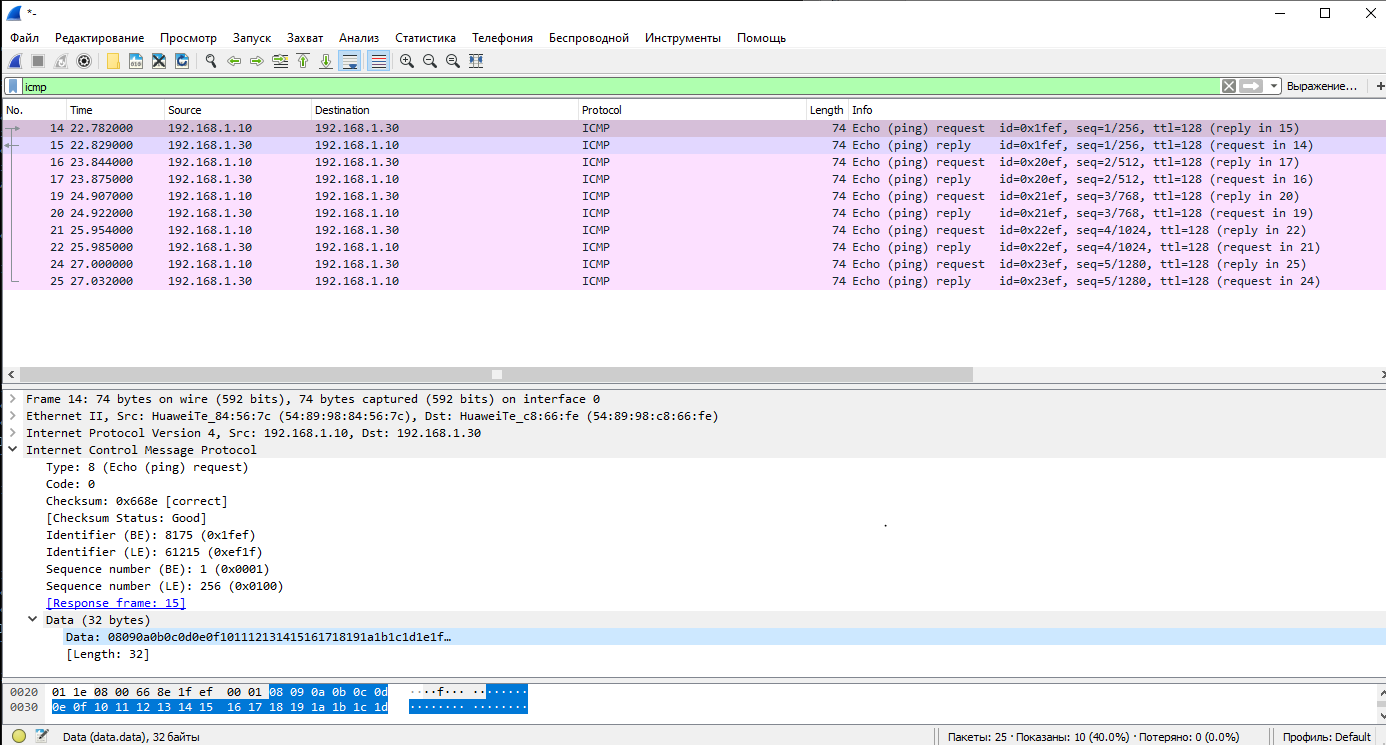

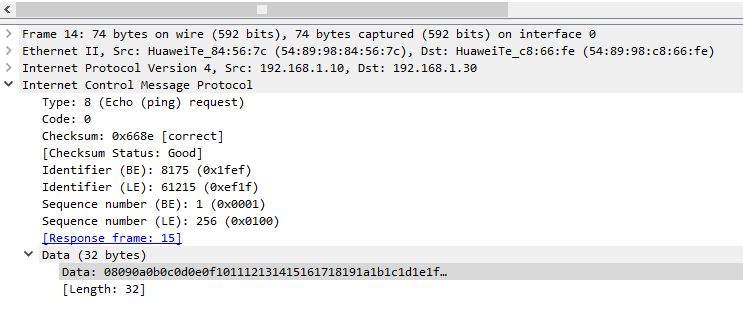

Давайте разберем первые два пакета,из который первый является ICMP request(т.е. запрос) и второй echo(т.е. ответ)

Мы видим, что первый под номер 14 пакет является исходящим от нас до PC3,а 15 является ответом на него

Также мы можем наблюдать заголовок канального уровня, где определением отправителя и получателя будут являться mac-адреса устройств,заголовок сетевого уровня, где определением отправителя и получателя будут являться IP-адреса устройств,и видим последний ICMP заголовок,где указывается что у него сообщение с типом 8(эхо-запрос),с номером последовательности и видим,что по хэш-сумме у этого пакета также все хорошо,если взглянуть на ответ(номер 15) на этот запрос,мы увидим те же адреса,только реверсивно,и тип 0 вместо 8 в заголовке ICMP.

Вывод:

Мы освоили базовые принципы работы сети с использованием приложения для захвата пакетов в сети.

Контрольные вопросы

1. Что такое IP-адрес, какие функции он выполняет?

2. Из каких частей состоит IP-адрес?

3. Какие типы IP-адресов вы знаете?

4. Что такое маска подсети?

5. Какие действия необходимо выполнить, чтобы компьютеры могли взаимодействовать между собой?

6. Какие функции выполняет команда ping?

1.IP-адрес – это адрес хоста в сети интернет,локальной сети.

2.IP-адрес состоит из части идентификатора сети и адреса самого хоста.

3.Существуют два типа Ipv4 адресов, публичные и частные

частности, блоками частных адресов являются:

10.0.0.0 /8 или от 10.0.0.0 до 10.255.255.255

172.16.0.0 /12 или от 172.16.0.0 до 172.31.255.255

192.168.0.0 /16 или от 192.168.0.0 до 192.168.255.255

Остальные(кроме класса D,E) можно маршрутизировать в сети интернет.

4.Маска подсети определяет что в Ipv4 адресе является идентификатором сети,а что адресом хоста

5.Необходимо правильно настроить сетевые настройки, убедиться в работоспособности сетевой карты, кабелей между ус-вами, либо до ус-ва провайдера,убедиться в том,что компьютер включен и брандмауэр не блокирует сетевую активность вашего ус-ва

6.Ping является утилитой проверки длоступности сетевого хоста,так же может служить для проверки качества сети(задержки, процента потерь)