ПР1 / Пример отчета_Практическая работа №4

.pdf

Для обмена информацией с другими ЭВМ необходимо использовать флэш накопители или DWD/CD диски и сетевой доступ в интернет.

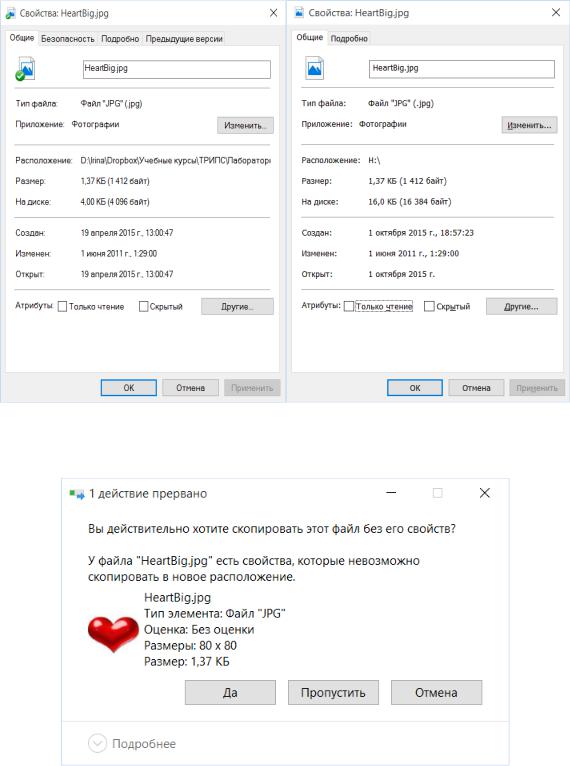

Рисунок 13 – Свойства файла при перенесении его на флэш накопитель

Рисунок 14 – Окно сообщений при копировании файла в другое место

После переноса файла изменилась только дата создания документа см. рисунок 15.

Рисунок 15 – «Свойства фала до и после переноса на другую ПЭВМ»

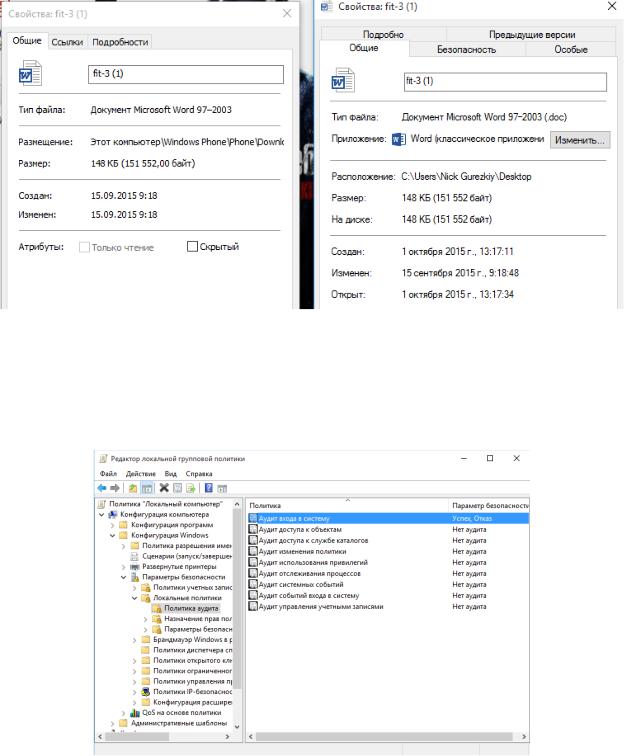

Для того чтобы определить пользовались ли ЭВМ необходимо:

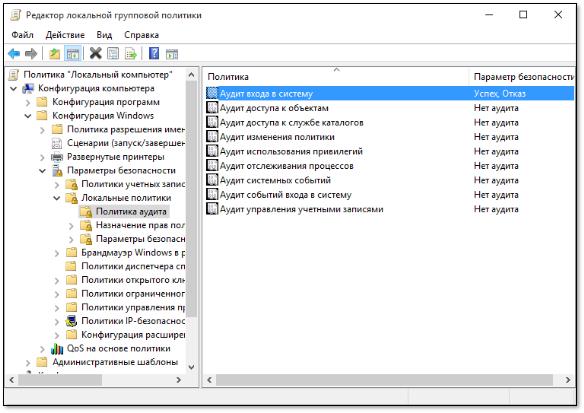

1. Просмотреть аудит входа в систему gpedit.msc (рисунок 16)

Рисунок 16 – Окно редактора групповой политики

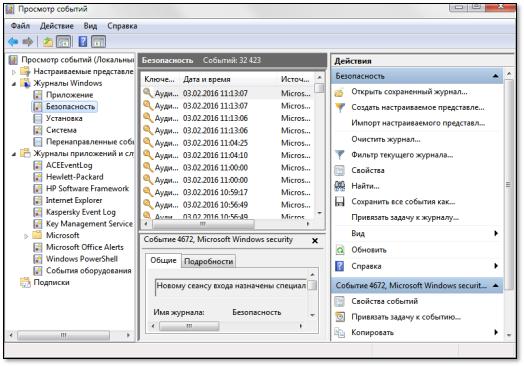

2. Просмотр событий Windows eventvwr.msc (рисунок 17).

Рисунок 17 – Окно просмотра событий Windows

3.Просмотр последних открытых файлов (рисунок 18).

C:\Users\Ирина\AppData\Roaming\Microsoft\Windows\Recent

Рисунок 18 – Просмотр последних открытых файлов

4. Проверяем историю браузера и даты посещения страниц (рисунок 19).

Рисунок 19 – Окно отображающее историю браузера

5. Работа с папкой Prefetch.

Всякий раз при включении компьютера Windows отслеживает способ его запуска и приложения, которые обычно открываются. Эти сведения сохраняются Windows в папке Prefetch в виде файлов небольшого размера. При следующем включении компьютера Windows обращается к данным файлам для ускорения процесса запуска.

Папка Prefetch вложена в системную папку Windows и поддерживается самостоятельно, поэтому нет необходимости в ее удалении или очистке содержимого. Если эту папку очистить, то в следующий раз для загрузки Windows и запуска приложений потребуется больше времени.

Рисунок 20 – Папка Prefetch вложеная в системную папку Windows

В ходе анализа этих данных было выявлено, что несанкционированного доступа к ЭВМ не было.

Вывод: В ходе выполнения данной практической работы изучено содержание основных нормативных актов в сфере защиты информации в Республике Беларусь. Научились определять наличие несанкционированного доступа к ЭВМ. Закрепили знания о характеристике преступлений в сфере информационной безопасности и получили понятие о методах и порядке расследований преступлений в Республике Беларусь, связанных с использованием компьютерной техники.

ИНСТРУКЦИЯ

Выявление и фиксация следов противоправной деятельности, связанных с использованием компьютерной техники

Работа с командной строкой

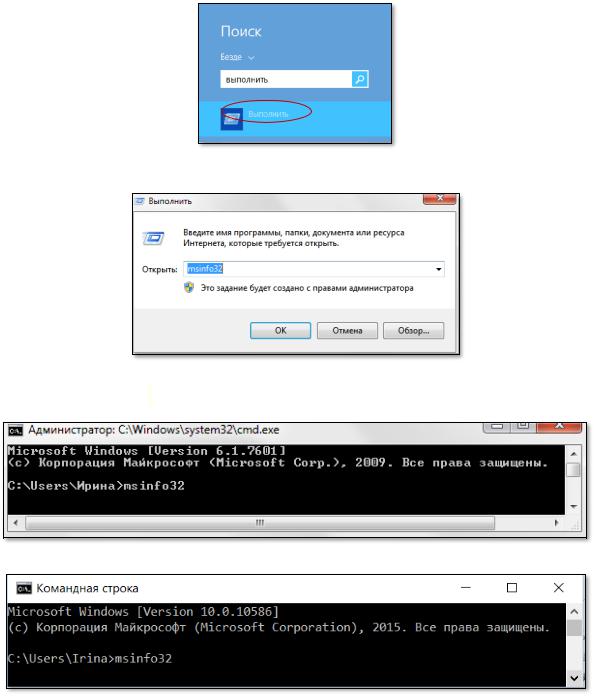

1.Использование команды msinfo32.

На кнопке Пуск в окне поиска вводим поисковое слово «выполнить» и выполняем команду Выполнить.

В командной строке указываем команду msinfo32.

или

через команду cmd (запуск новой копии интерпретатора командной строки)

или

(зависит от установленной операционной системы)

Подробные cведения о системе можно изучить раскрывая:

−Аппаратные ресурсы; Компоненты; Запоминающие устройства.

2.Просмотр событий Windows через программу «Просмотр событий» eventvwr.msc.

Программа «Просмотр событий» представляет собой оснастку консоли управления Microsoft (mmc). Она может быть запущена с помощью интерфейса Windows или командной строки следующим способом.

А) Чтобы запустить программу «Просмотр событий»

спомощью интерфейса Windows:

1.Нажмите кнопку Пуск.

2.Выберите команду Панель управления.

3.Щелкните Система и ее обслуживание.

4.Щелкните Администрирование.

5.Дважды щелкните Просмотр событий.

Б) Чтобы запустить программу «Просмотр событий»

спомощью командной строки:

1.Откройте окно командной строки. Чтобы открыть командную строку, нажмите кнопку Пуск и последовательно выберите пункты Все программы, Стандартные и Командная строка.

2.Введите команду eventvwr.

Если всё прошло успешно, откроется окно «Просмотр событий»

3. Просмотр аудита входа в систему через «Редактор локальной групповой политики» gpedit.msc

Редактор групповых политик (gpedit.msc) — это mmc панель управления, созданная для управления различными параметрами системы путем редактирования ранее заданных настроек – политик.

По сути своей, редактор групповых политик не что иное, как интерфейс управления определенными значениями реестра. Есть таблицы соответствий значений в реестре и параметрами групповых политик. Называются они

«Group Policy Settings Reference for Windows and Windows Server» (http://www.microsoft.com/download/en/details.aspx?displaylang=en&id=25250).

Панель редактора групповых политик не доступна в младших операционных системах Windows, таких как Home Premium, Home Basic, Starter. Но это можно исправить, хотя и не лучшим образом. Для того чтобы это сделать, необходимо скачать и установить патч.

Если у вас установлена 64-битная система, то после установки патча, вам необходимо пройти по пути C:\windows\SysWOW64 и скопировать следующее: папки GroupPolicy и GroupPolicyUsers; – файл gpedit.msc.

В папку C:\Windows\System32. После установки патча необходимо перезапустить компьютер для применения изменений. Затем нажимаем комбинацию клавиш Win+R и в открывшемся окне набираем gpedit.msc.

Если всё прошло успешно, откроется окно «Редактора локальной групповой политики»:

4. Чтобы определить какие устройства подключены к ЭВМ, необходимо выбрать команду Диспетчер устройств.

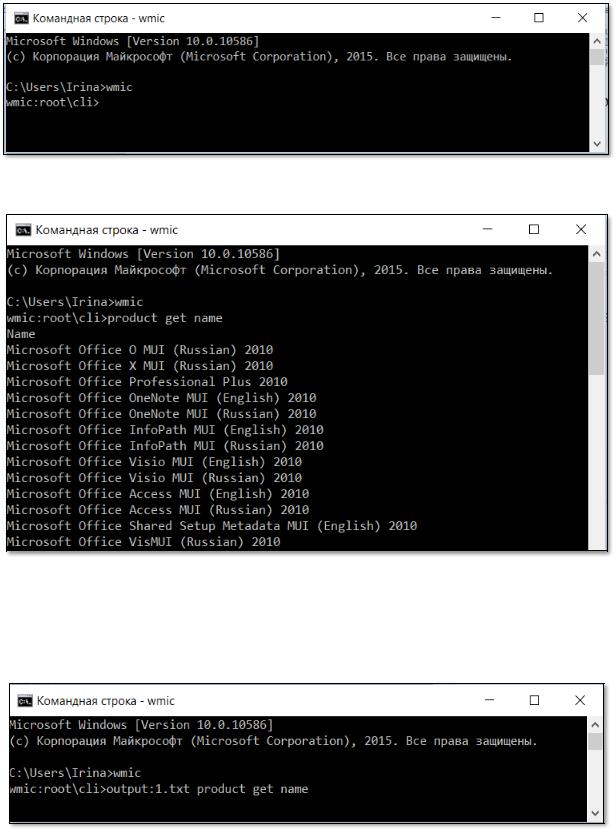

5. Чтобы определить какие программы имеются на вашем компьютере, необходимо выбрать команду Командная строка и написать:

1) wmic

2) product get name

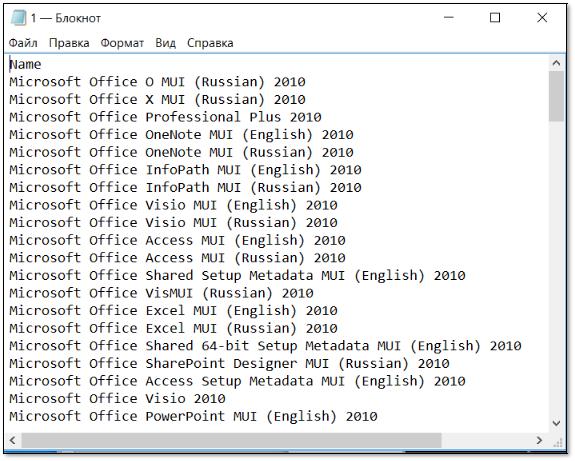

Для удобства последующего анализа списка установленных программ можно воспользоваться командой перенаправления вывода output и записать

втекстовый файл, например в текущей папке с именем 1.txt.

3)/output:1.txt product get name

4)Список установленных программ сохранится в файле 1.txt в текущей папке.