Выявление инцидентов и противодействие атакам на объекты критической информационной инфраструктуры

..pdf

4. Локальное повышение привилегий Windows.

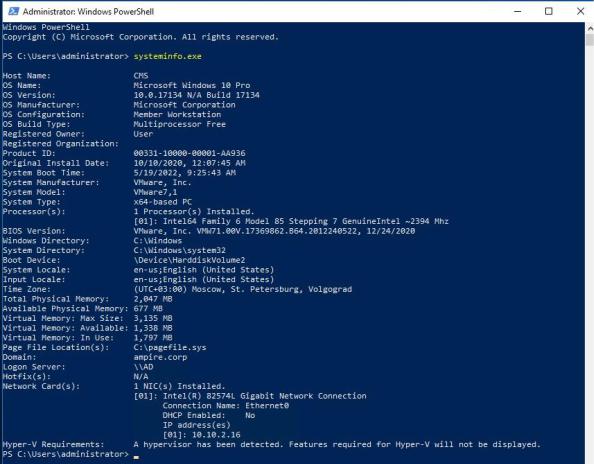

Так как нарушитель пытается использовать уязвимости Windows

необходимо ее проверить с помощью команды «systeminfo.exe» (Рисунок 38).

После чего становится понятно, что на данной виртуально машине стоит старый билд и нет патчей.

Рисунок 38 – Информация о системе

Выполняемые вредоносные файлы сохраняются на хосте жертвы в директорию, куда позволяют имеющиеся права (в данном случае в папку

Temp), далее они запускаются.

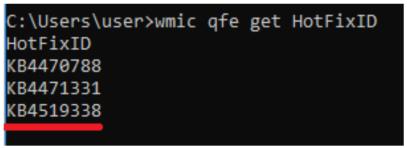

Решением данной уязвимости является установка обновление безопасности (KB4519338). Данное обновление можно скачать с официальной страницы Microsoft.

171

После установки необходимо перезагрузить виртуальную машину.

Проверить наличие обновлений можно в журнале обновлений или с помощью WMIC (Windows Management Instrumentation Command) (Рисунок

39).

Рисунок 39 – Проверка наличия обновления

172

Контрольные вопросы:

1.Объясните своими словами уязвимость Apache Struts 2

2.Какие вы знаете методы защиты от внедрения вредоносного

кода?

3.Объясните своими словами что такое уязвимость повышения привилегий.

4.Какие вы знаете виды повышения привилегий? Какие у них могут быть последствия?

5.Из-за каких слабых мест приложения может произойти эксплуатация уязвимости повышения привилегий?

6.Как снизить риск эксплуатация уязвимости повышения привилегий?

7.Что такое RCE? Объясните своими словами.

8.Какими способами можно локально повысить привилегии учетной записи в ОС Windows?

173

Литература

1.Девянин, П. Н. Модели безопасности компьютерных систем. Управление доступом и информационными потоками [Электронный ресурс]: учебное пособие / П. Н. Девянин. — 2-е изд., испр. и доп. — Москва : Горячая линия-Телеком, 2017. — 338 с.

2.Фомин, Д. В. Информационная безопасность и защита информации [Электронный ресурс]: специализированные аттестованные программные и программно-аппаратные средства : методические указания / Д. В. Фомин. — Благовещенск : АмГУ, 2017. — 240 с.

3.Ермакова, А. Ю. Методы и средства защиты компьютерной информации [Электронный ресурс]: учебное пособие / А. Ю. Ермакова. — Москва : РТУ МИРЭА, 2020. — 223 с.

4.Моргунов, А. В. Информационная безопасность : учебнометодическое пособие / А. В. Моргунов. - Новосибирск : НГТУ, 2019. - 83 с.

5.Абденов, А. Ж. Анализ, описание и оценка функциональных узлов SIEM-системы : учебное пособие / А. Ж. Абденов, В. А. Трушин, К. Сулайман. — Новосибирск : НГТУ, 2018. — 122 с.

174