Шифрование в радиоэлектронных системах передачи информации

..pdf

141

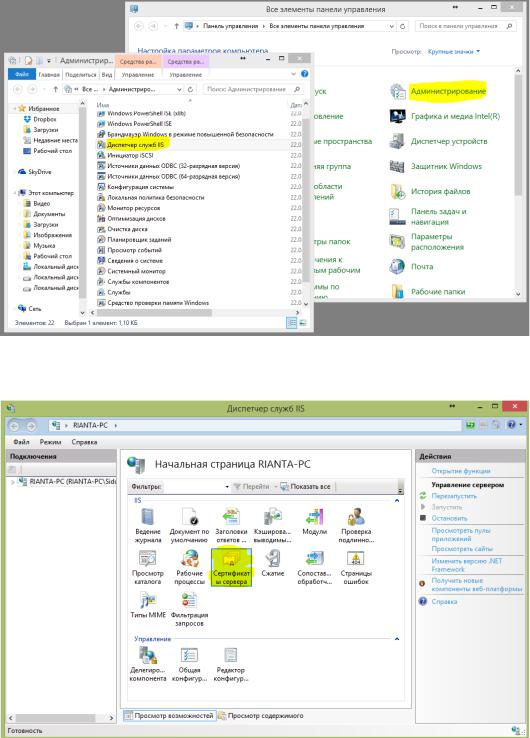

Выбираем службу ISS

Рис. 8.2. Выбор службы ISS

В открывшемся окне жмем на «Сертификаты сервера»

Рис. 8.3. Создание сертификата

142

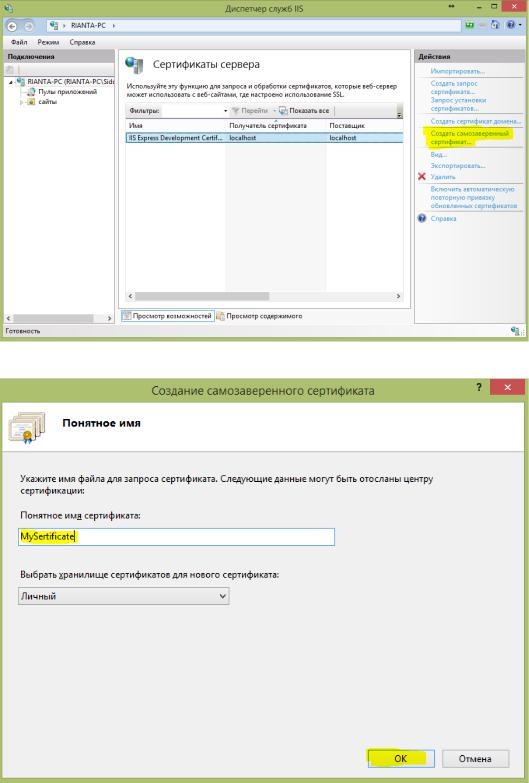

Создаем самозаверенный сертификат

Рис. 8.4. Создание самозаверенного сертификата

Рис. 8.5. Ввод имени сертификата

143

Рис. 8.6. Отображение сертификата Привязываем сертификат к нужному IP

Рис. 8.7. Привязка сертификата к сайту (компьютеру)

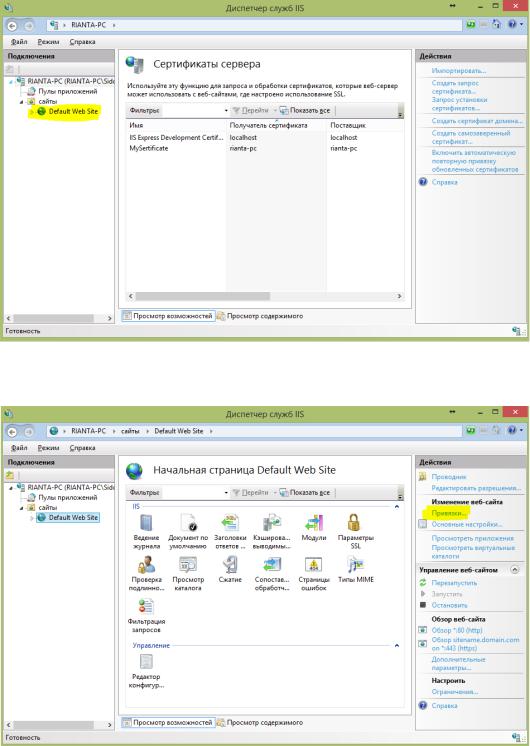

Затем с помощью программы THEGREENBOW устанавливаем защищенное SSL –

соединение.

144

Рис.8.8. Окно раздела SSL

Указываем путь к сертификату

Рис. 8.9. Окно мастера настройки VPN-туннеля

145

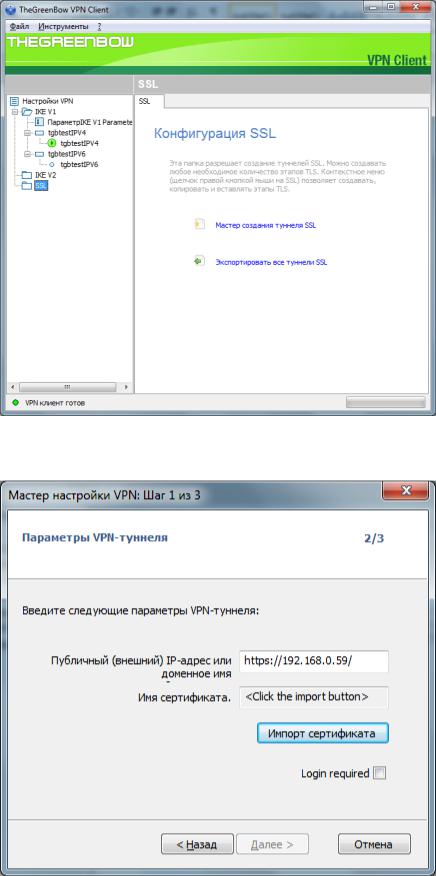

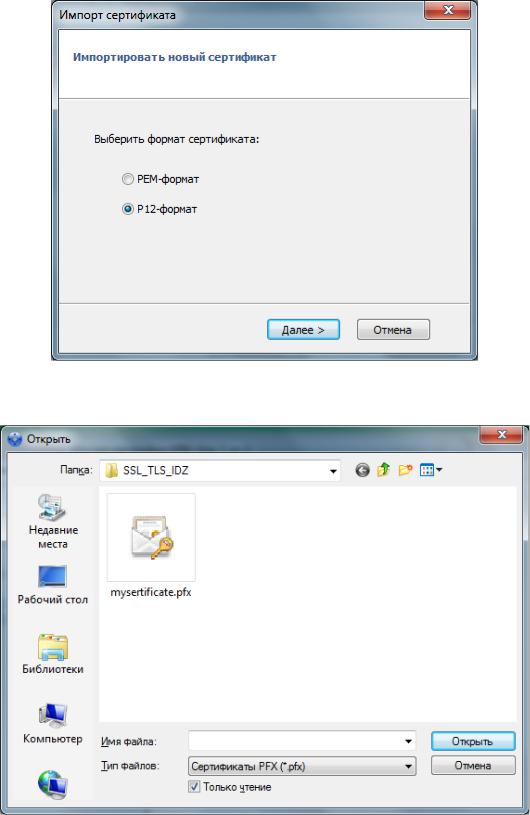

Рис. 8.10. Импорт сертификата

Рис. 8.11. Выбор созданного сертификата

146

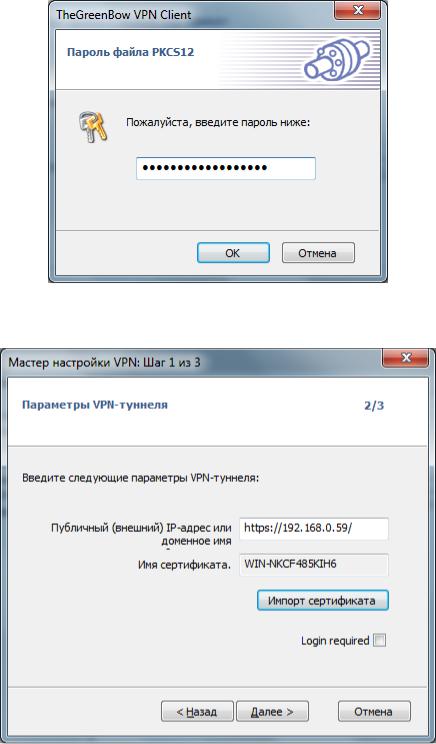

Вводим пароль для доступа к сертификату

Рис. 8.12. Окно ввода пароля для доступа к сертификату

Рисунок 8.13. Окно мастера настройки VPN-туннеля

147

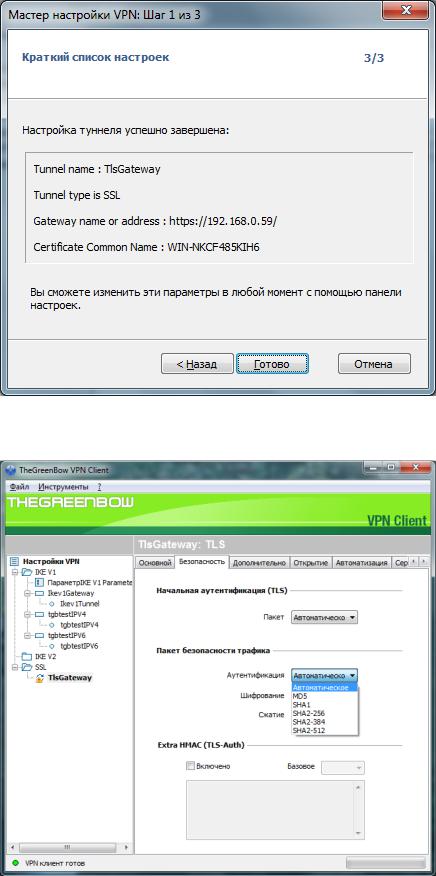

Рис. 8.14. Подтверждение об успешно созданном туннеле

Рис. 8.15. Параметры аутентификации трафика

148

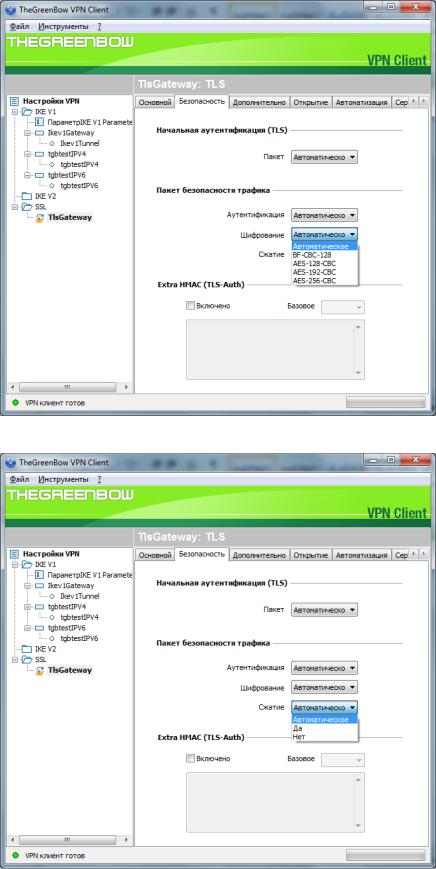

Рис. 8.16. Параметры шифрования

Рис.8.17. Параметры сжатия

149

Рис. 8.18. Окно в браузере об успешном соединении

Выводы

Протокол безопасности транспортного уровня обеспечивает услуги безопасности

из |

конца |

в |

конец |

для |

приложений, |

которые |

пользуются |

протоколами |

||||

транспортного уровня, такими как, например, TCP. |

На |

сегодняшний |

день |

|||||||||

преобладает |

применение |

двух |

протоколов: |

протокол |

"Уровень |

Безопасных |

||||||

Розеток" (SSL - Secure Sockets Layer) и протокол |

"Безопасность Транспортного |

|||||||||||

уровня" (TLS - Transport Layer Security). |

|

|

|

|

|

|

|

|||||

SSL или TLS обеспечивают такие услуги, как фрагментация, сжатие, целостность |

||||||||||||

сообщения, конфиденциальность и создание |

кадра |

данных, |

полученных |

от |

||||||||

прикладного уровня. Как правило, SSL (или |

TLS) |

может |

получить |

прикладные |

||||||||

данные от любого протокола прикладного уровня, |

но работает протокол обычно с HTTP. |

|||||||||||

Комбинация алгоритмов смены ключей, хэширования и алгоритм шифрования определяют набор шифров для каждого сеанса.

Для того чтобы обмениваться заверенными и конфиденциальными сообщениями,

клиенту и серверу необходимо иметь шесть единиц криптографической секретности (четыре ключа и два вектора инициализации).

В SSL (или TLS) отличают подключение и сеанс. В сеансе одна сторона играет роль клиента, а другая - роль сервера; при подключении обе стороны играют одинаковые роли, на равном подуровне.

SSL (или TLS) определяет четыре протокола на двух уровнях: протокол установления соединения, протокол изменения параметров шифрования, аварийный

150

протокол и протокол передачи записей. Протокол установления соединения использует

несколько сообщений, чтобы договориться о наборе шифров, подтвердить

подлинность сервера для клиента и клиента для сервера, если это необходимо, и

обмениваться информацией для организации криптографической секретности.

Протокол изменения параметров шифрования определяет процесс перемещения информации между состоянием ожидания и активным состоянием. Аварийный протокол

передает извещения об ошибках и ситуациях, отклоняющихся от нормальных.

Протокол передачи записей доставляет сообщения от верхнего уровня (протокол установления соединения, аварийный протокол, ChangeCipherSpec-протокол) или прикладного уровня.