Лабораторная 2

.docxМИНОБРНАУКИ РОССИИ

Санкт-Петербургский государственный

электротехнический университет

«ЛЭТИ» им. В. И. Ульянова (Ленина)

Кафедра информационной безопасности

отчет

по лабораторной работе №2.1

по дисциплине «Защита компьютерной информации»

Тема: Аутентификация пользователей. Каталоги сетевых ресурсов. Active Directory.

Студент гр. 8091 |

|

Гришин И. Д. |

Преподаватель |

|

Горячев А. В. |

Санкт-Петербург

2022

Цель работы.

Знакомство с локальной аутентификацией и аутентификацией в каталоге сетевых ресурсов на примере Microsoft Active Directory.

Выполнение работы.

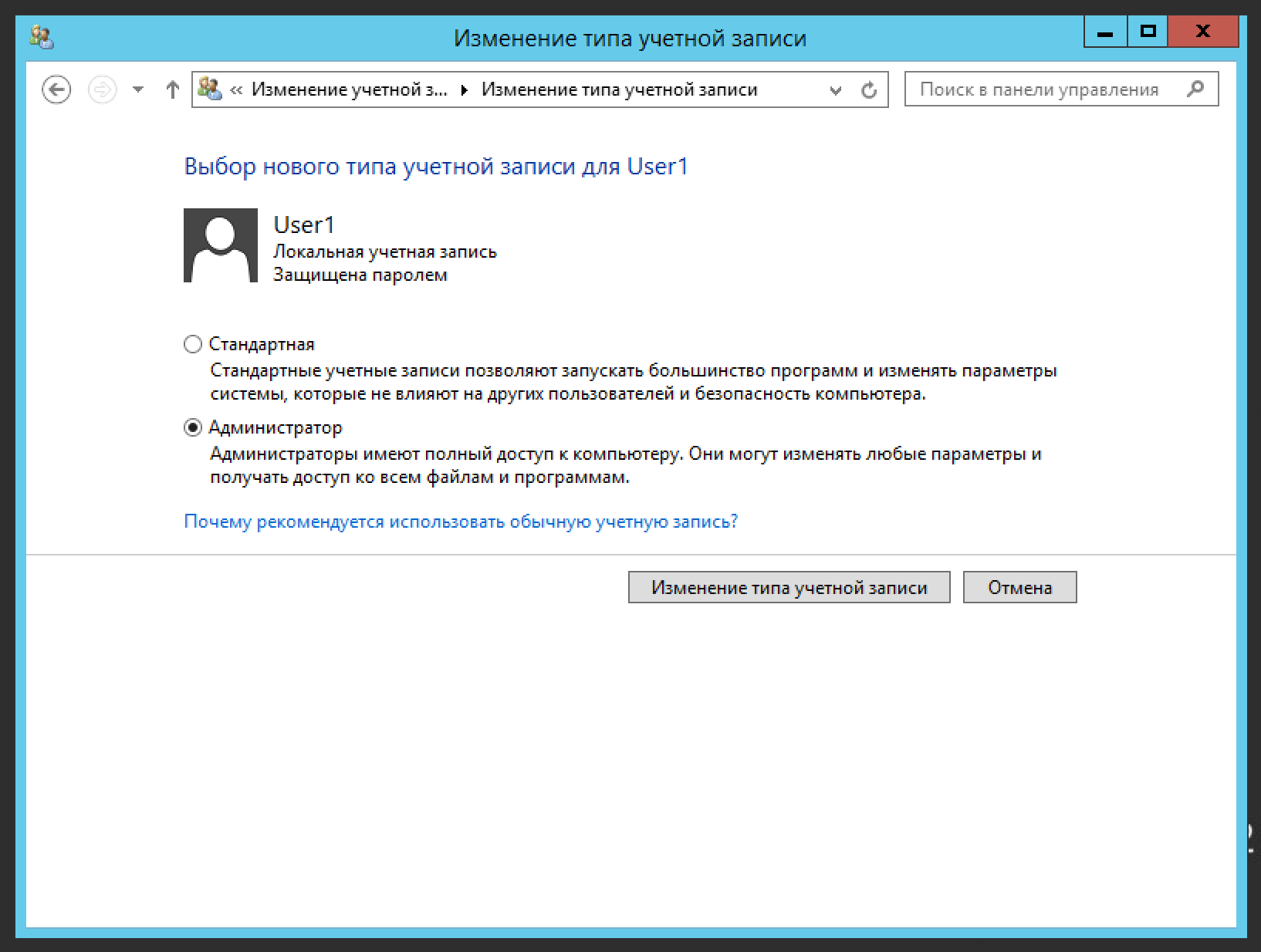

Зарегистрируемся на виртуальной машине Win2012R2-SVR1 от имени локального пользователя Администратор» (User1).

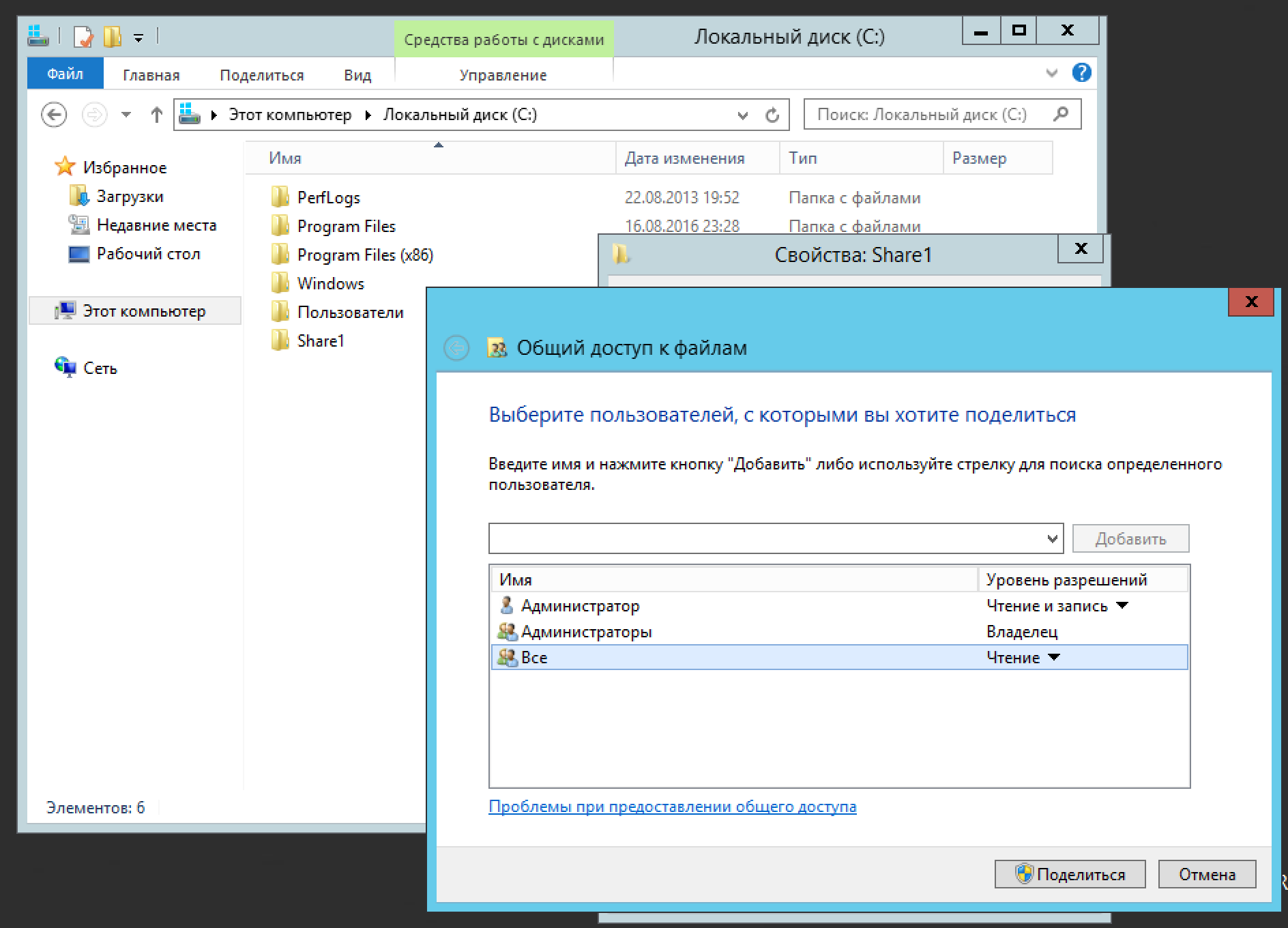

Создадим на компьютере SVR1 на диске С: папку Share1, затем предоставим к ней сетевой доступ для всех пользователей с правом чтения информации. На этом сервере создадим пользователей User и Студент1.

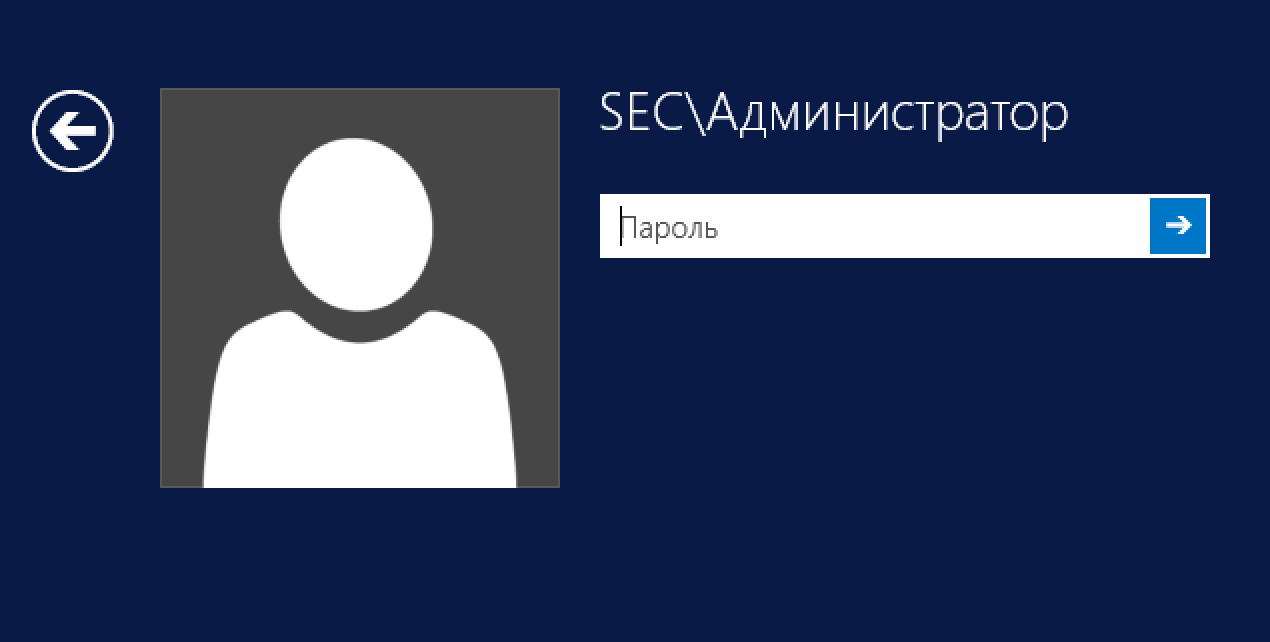

Зарегистрируемся на виртуальной машине Win2012R2-DC1 от имени пользователя «Администратор».

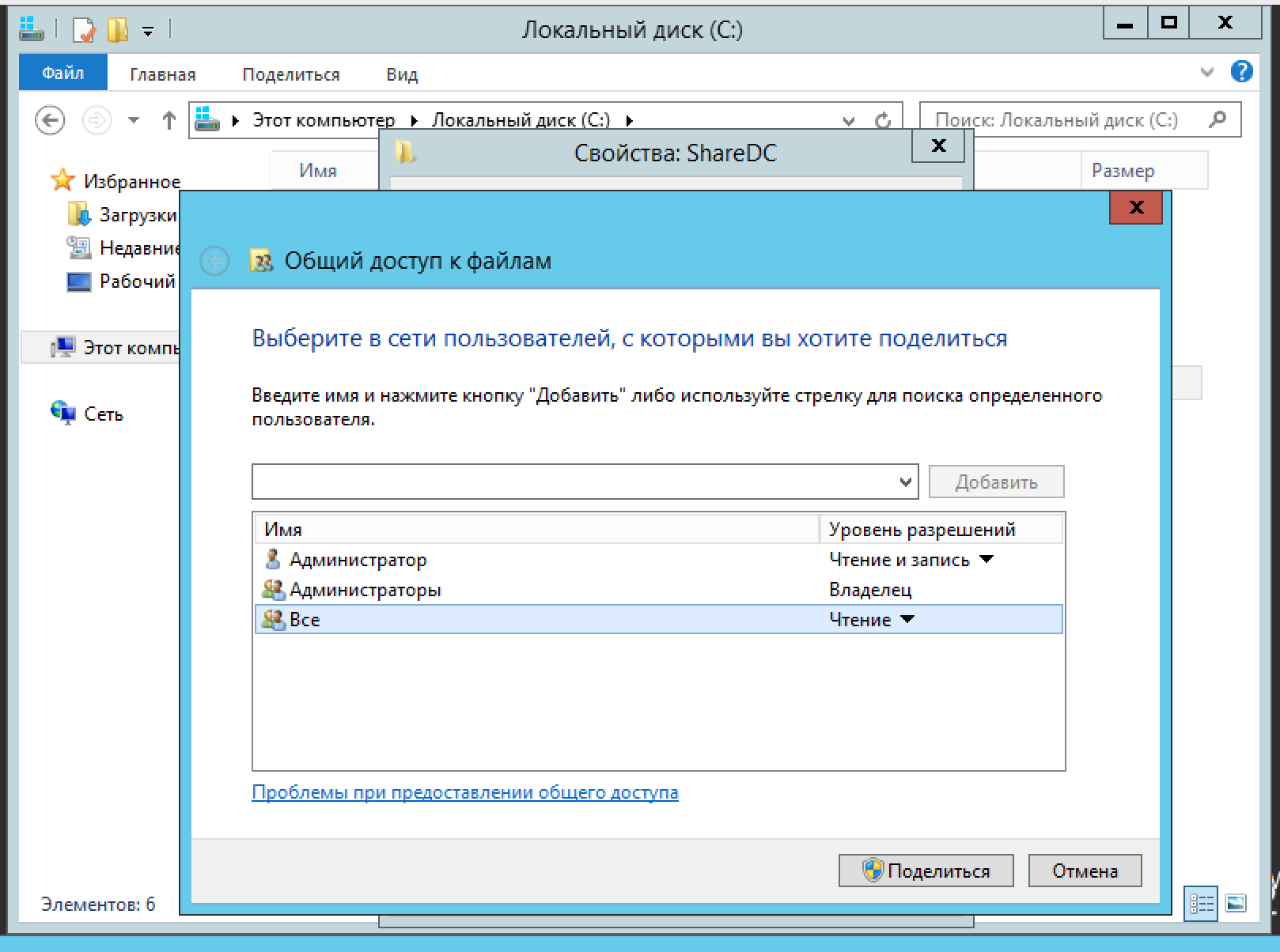

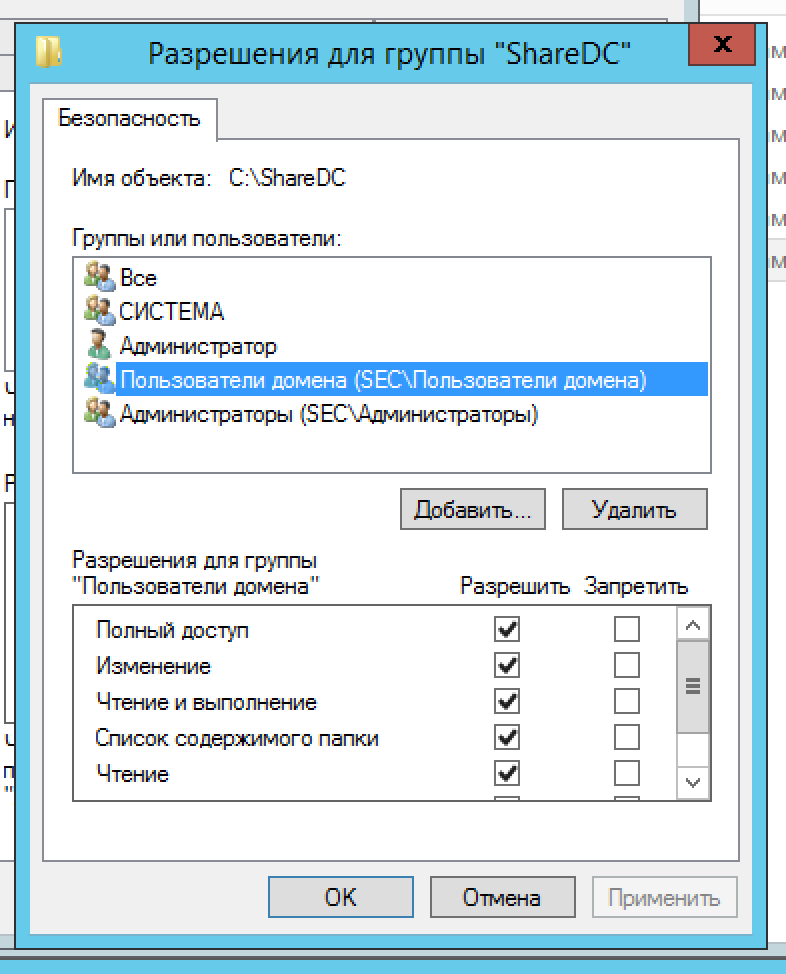

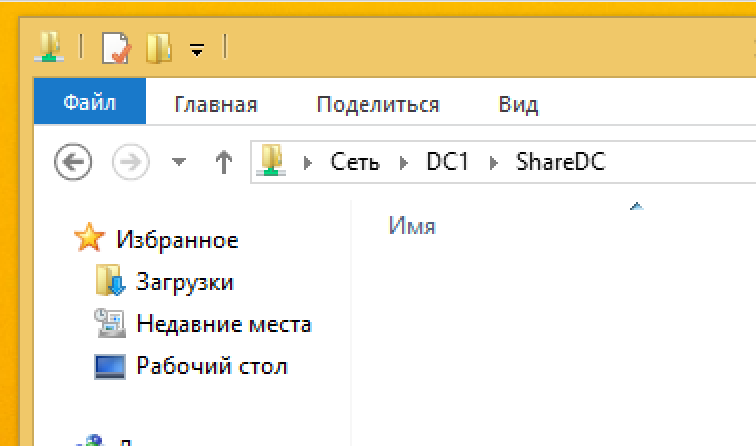

Создадим на компьютере DC1 на диске С: папку ShareDC, затем предоставим к ней сетевой доступ для всех пользователей с правом чтения информации. Не забудем в ACL задать разрешение «полный доступ» для группы «пользователи домена».

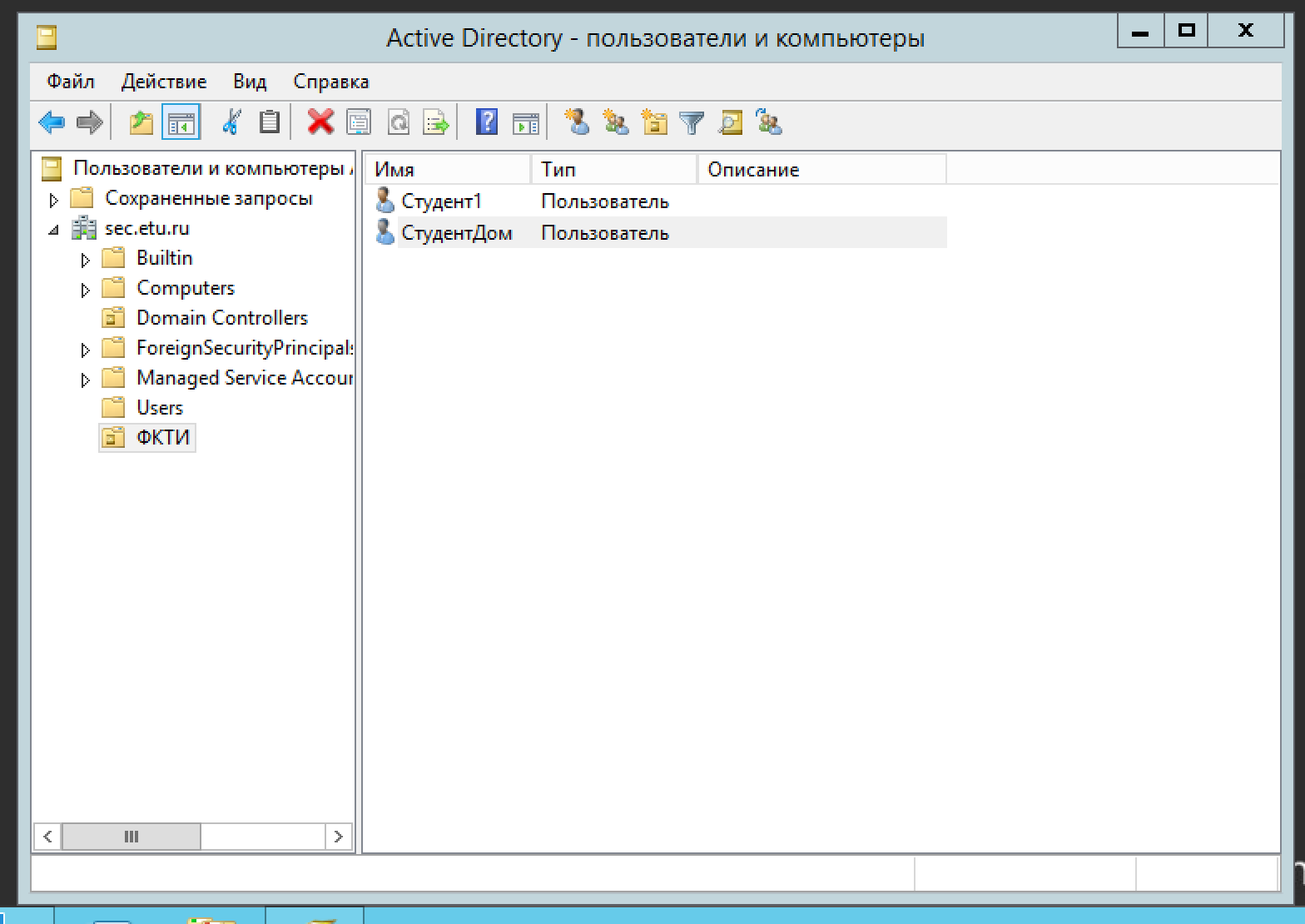

С помощью инструмента «Active Directory пользователи и компьютеры» создадим сначала в корне домена подразделение «ФКТИ», а затем в нем пользователей «Студент1» и «СтудентДом».

Упражнение 1 – Локальная аутентификация, вторичная аутентификация.

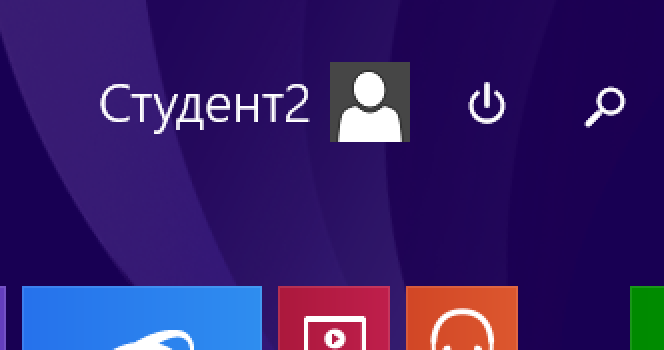

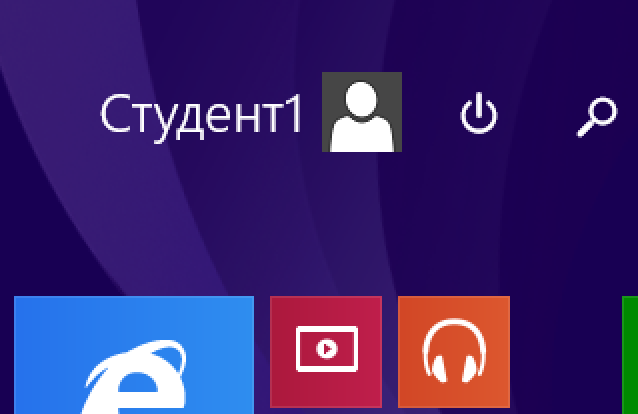

На компьютере WS1 зарегистрируемся от имени локального пользователя Студент1.

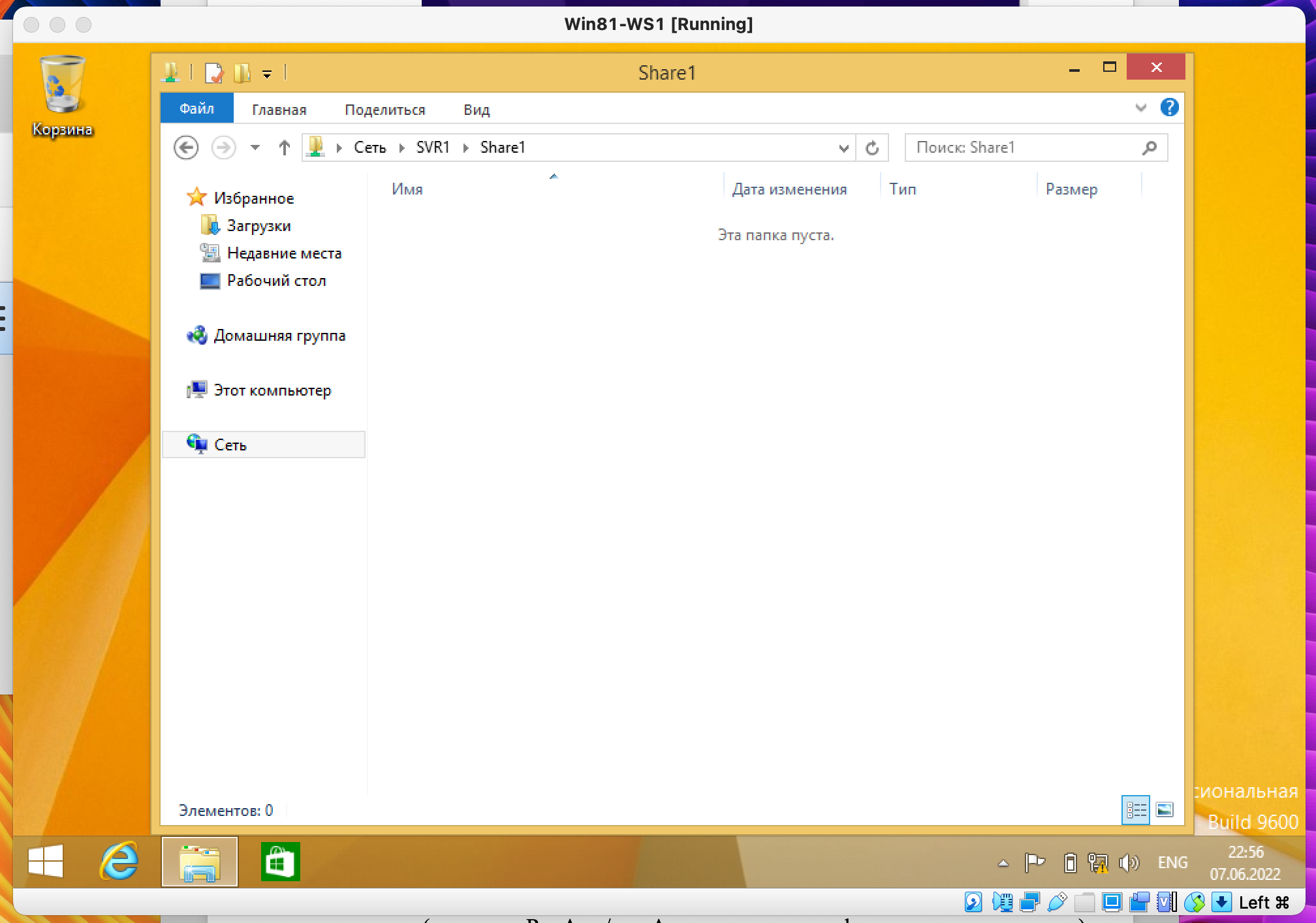

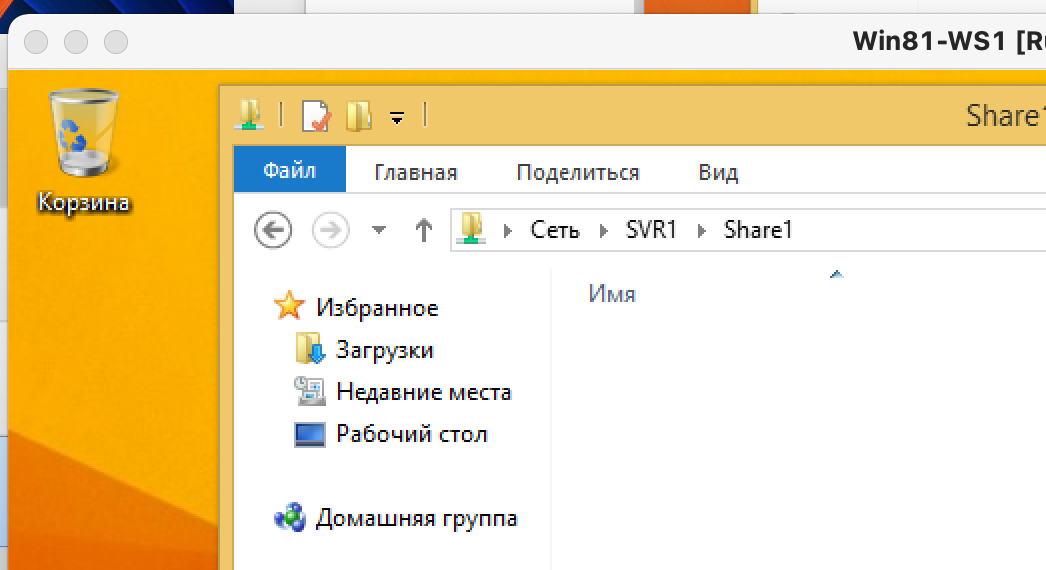

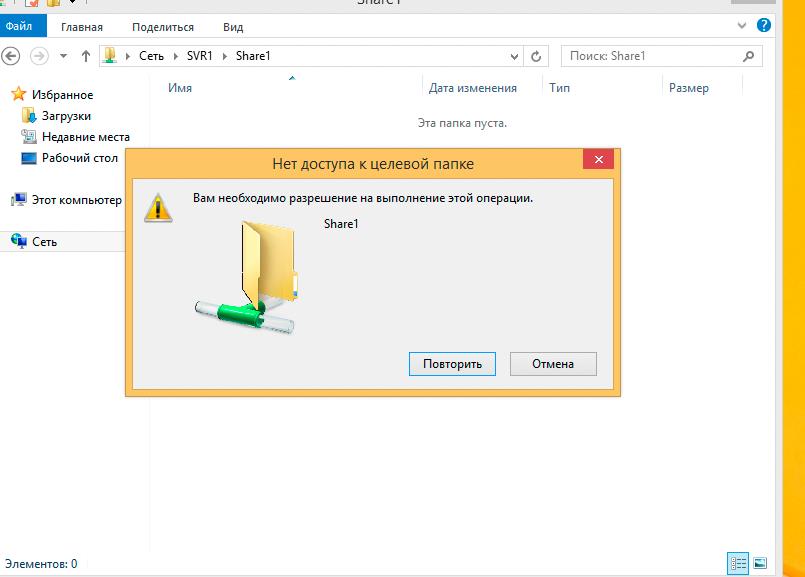

Обратимся к сетевому ресурсу \\SVR1\Share1, зафиксируйте результат.

Отключимся от SVR1.

Зайдём на WS1 от имени пользователя Студент2. Обратимся к сетевому ресурсу \\SVR1\Share1.

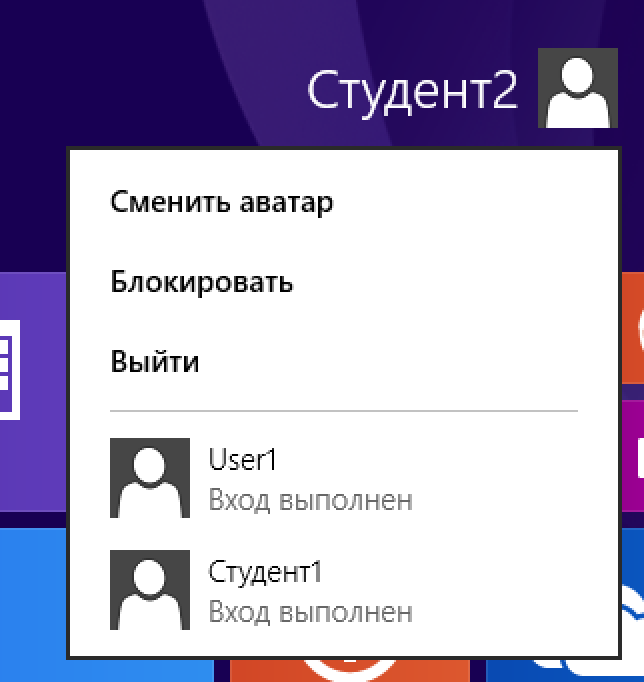

Найдём способ подключиться к \\SVR1\Share1 от имени пользователя Студент1 не выходя из сеанса.

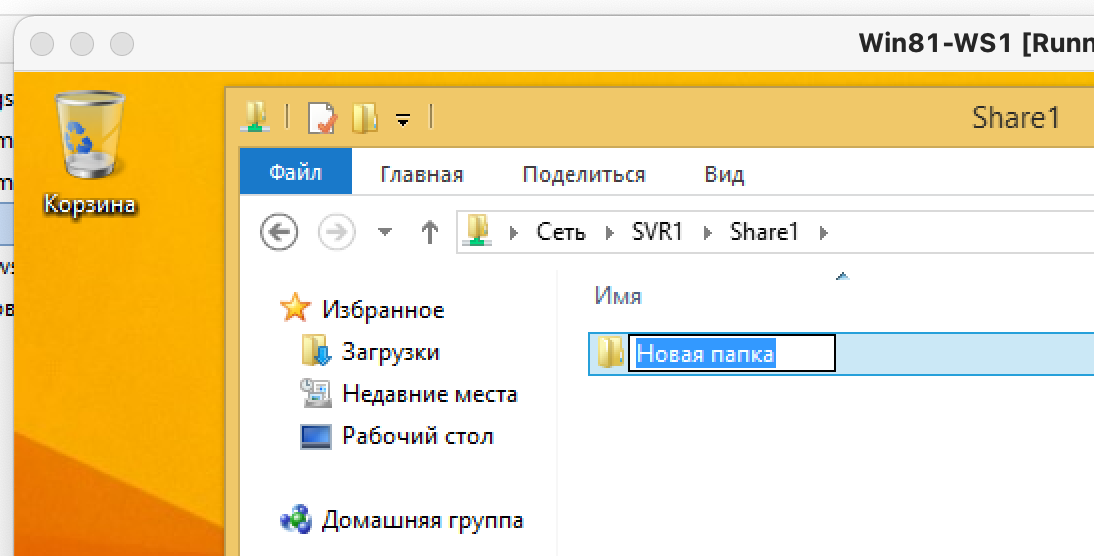

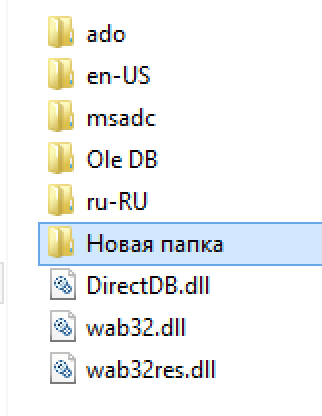

Попробуем в папке общего доступа создать каталог. Разорвём соединение. Попробуем подключиться от имени пользователя «Администратор». Попробуем создать каталог.

Объяснение: здесь мы под аккаунтом администратора, без указания доменных префиксов, а значит администратор всей системы.

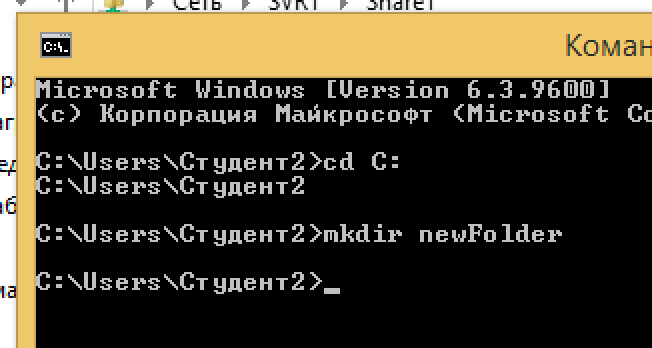

На WS1, не выходя из сеанса Студент1, зарегистрируемся от имени Студент2. Запустим командную строку, сделаем текущим устройство С:. Попытаемся создать новый каталог (команда MkDir).

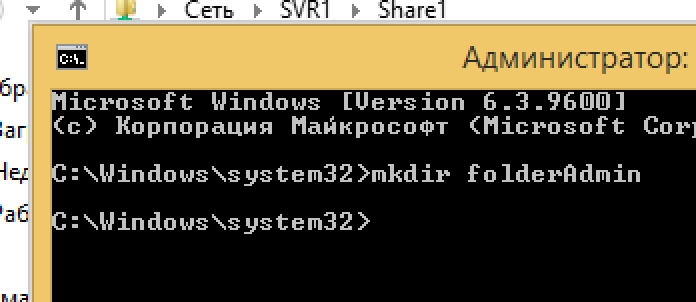

Запустим другую командную строку от имени администратора (команда RunAs /user: Администратор cmd или стартовое меню). Создадим каталог из этой командной строки.

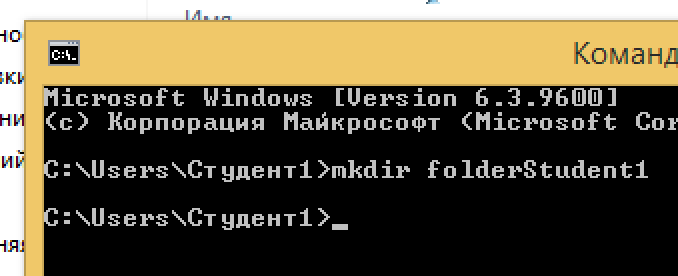

Переключимся в контекст пользователя Студент1. Проверим возможность создания каталога.

Упражнение 2 – аутентификация в домене Active Directory, свойства объектов Active Directory.

На компьютере WS1 зарегистрируемся от имени пользователя Студент2.

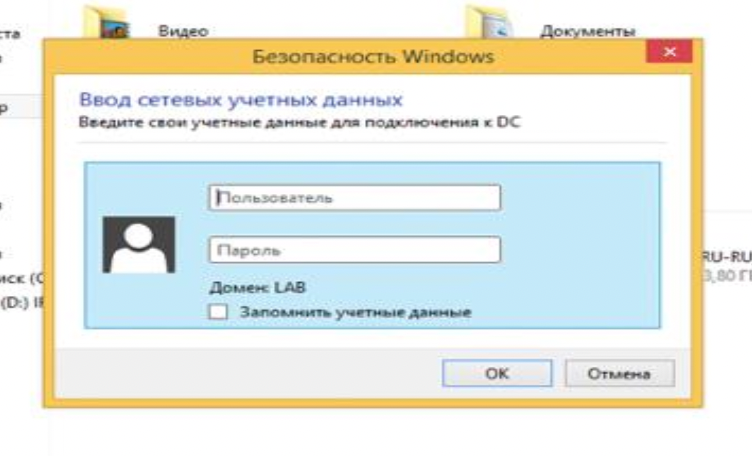

Обратимся к сетевому ресурсу \\DC1\ShareDC, зафиксируем результат, добьёмся подключения.

Отключимся от ShareDC.

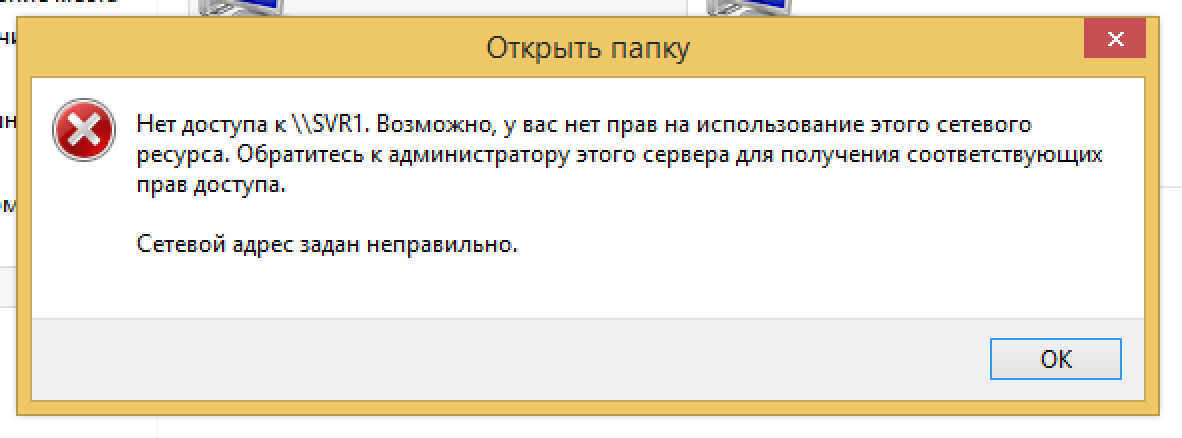

Зайдём на WS1 от имени пользователя Студент1. Обратимся к сетевому ресурсу \\SVR\Share1.

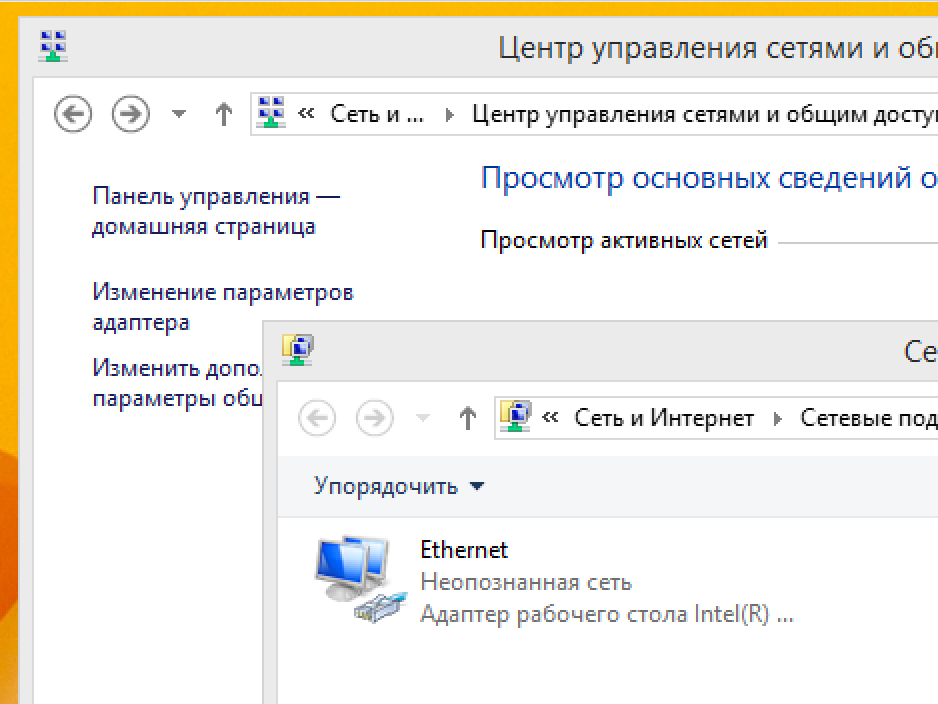

Проверим возможность использования панели управления и настройки сетевых параметров компьютера.

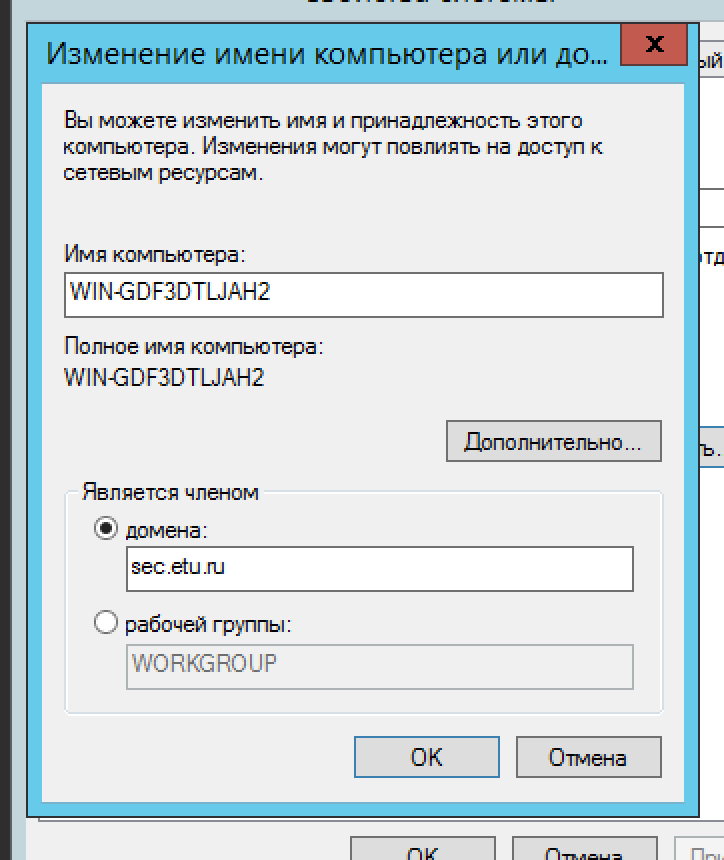

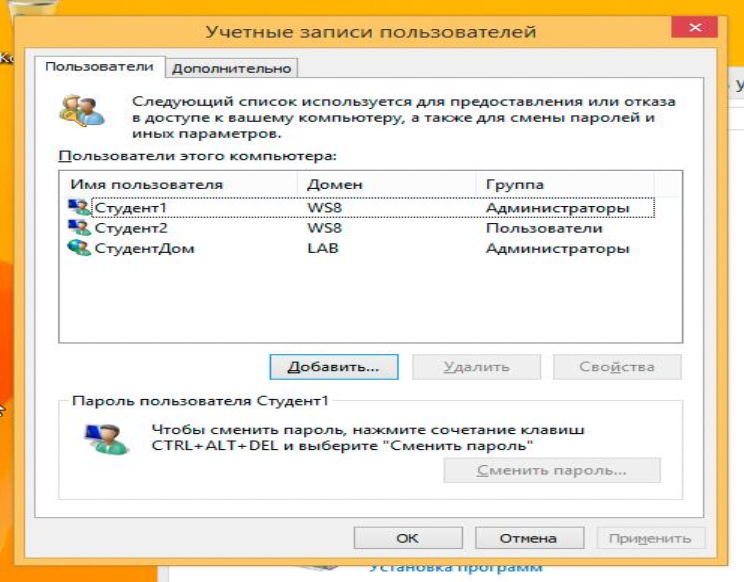

Включим компьютер WS1 в домен. Имя пользователя в домене используем «СтудентДом».

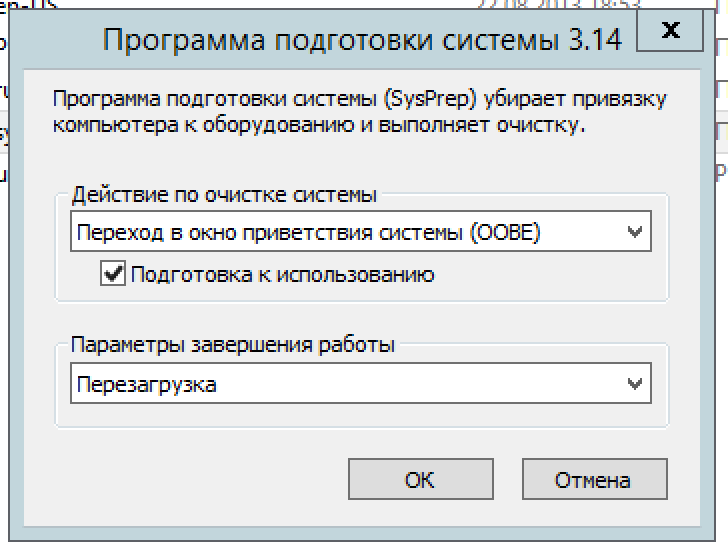

Объяснение: подобная операция при первом обращении проходит с ошибкой, а потому, чтобы она была работоспособна, – вызовем Sysprep из папки System32, предварительно проставив галочку «Подготовка к использованию»

Перезагрузим компьютер WS1.

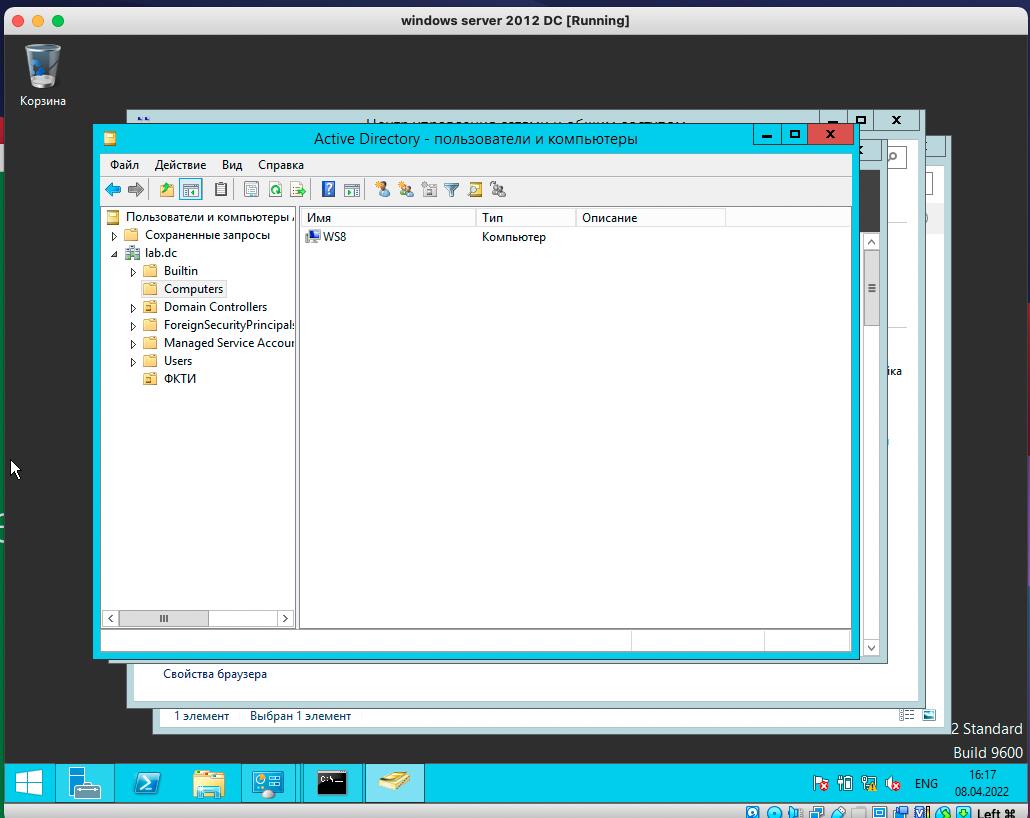

На DC1 в панели «пользователи и компьютеры АД» найдём изменения, связанные с включением компьютера в домен.

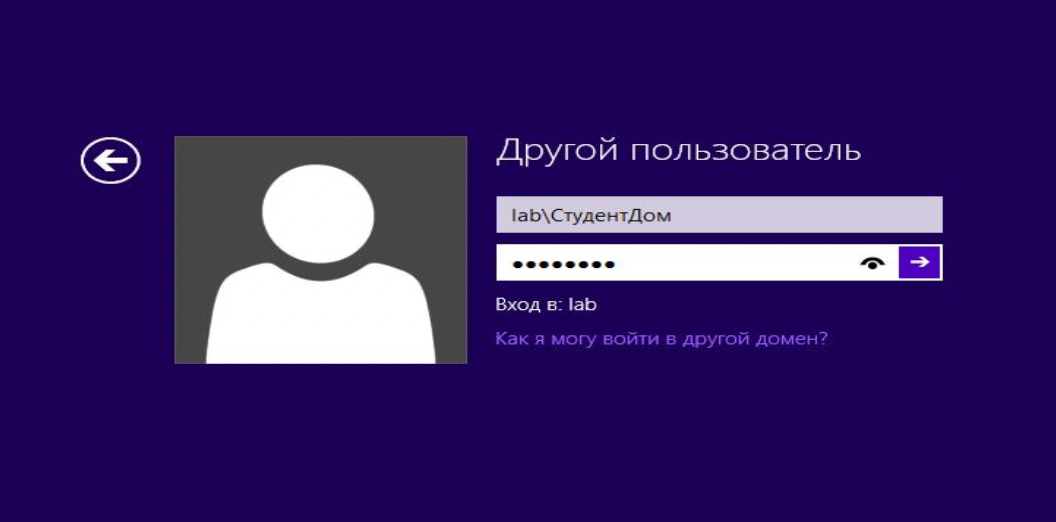

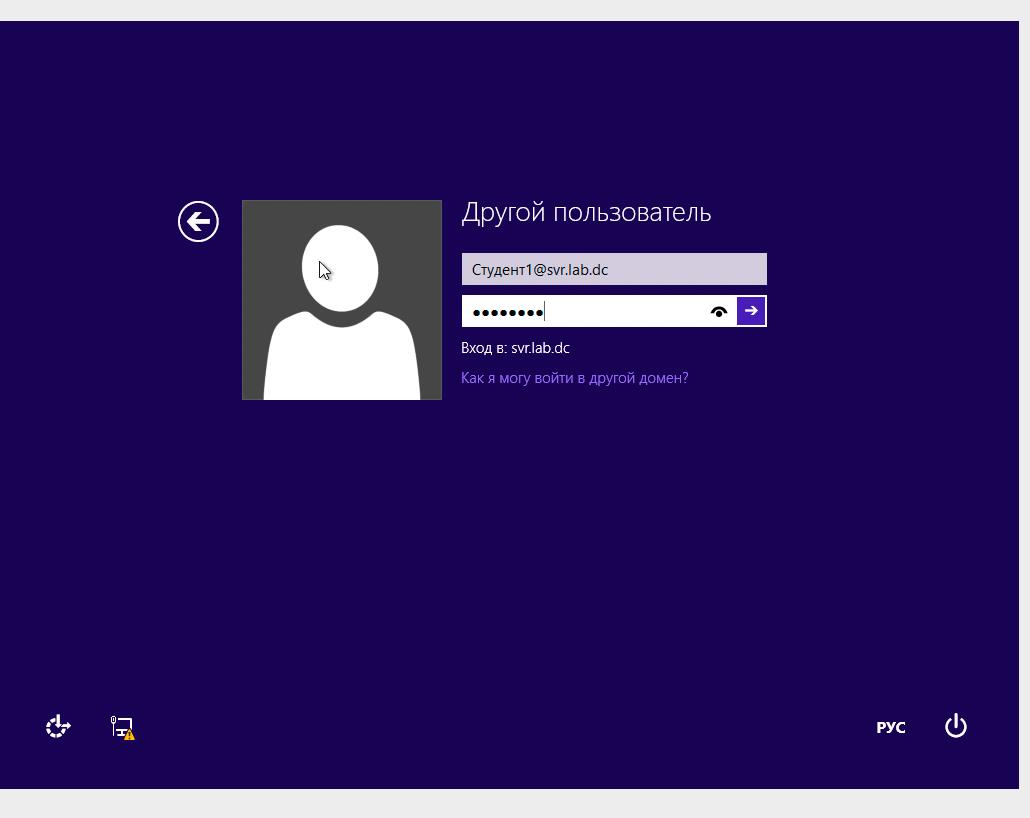

Зарегистрируемся на WS1 от имени пользователя домента «СтудентДом».

Обратимся к ресурсу \\SVR1\ShareDC

Закончим сеанс «СтудентДом», зарегистрируемся от имени «Студент2». Обратимся к тому же ресурсу

Зарегистрируемся от имени «Студент1», обратимся к тому же ресурсу.

Включим пользователя «СтудентДом» в группу «Администраторы» на WS1.

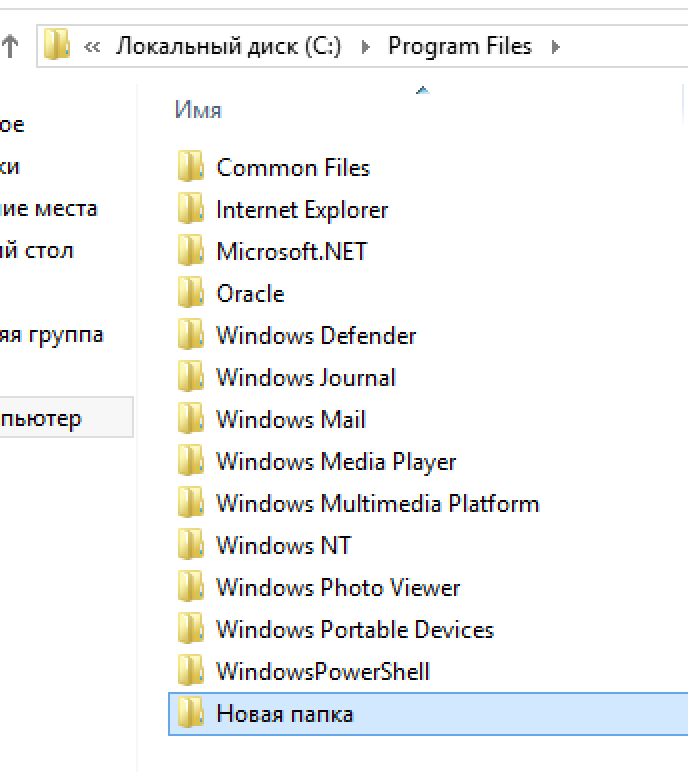

Определим эффективные права этого пользователя на любой файл в каталоге «Program Files». Проверим возможность использования этих прав.

Разрегистрируемся и заново зарегистрируемся в системе от имени того же пользователя. Опять проверим возможность использования прав этим пользователем.

Объяснение: в п. 15 в отличии от п. 14 не требуется пароль для выполнения действий.

Упражнение 3 – взаимодействие с ресурсами других доменов.

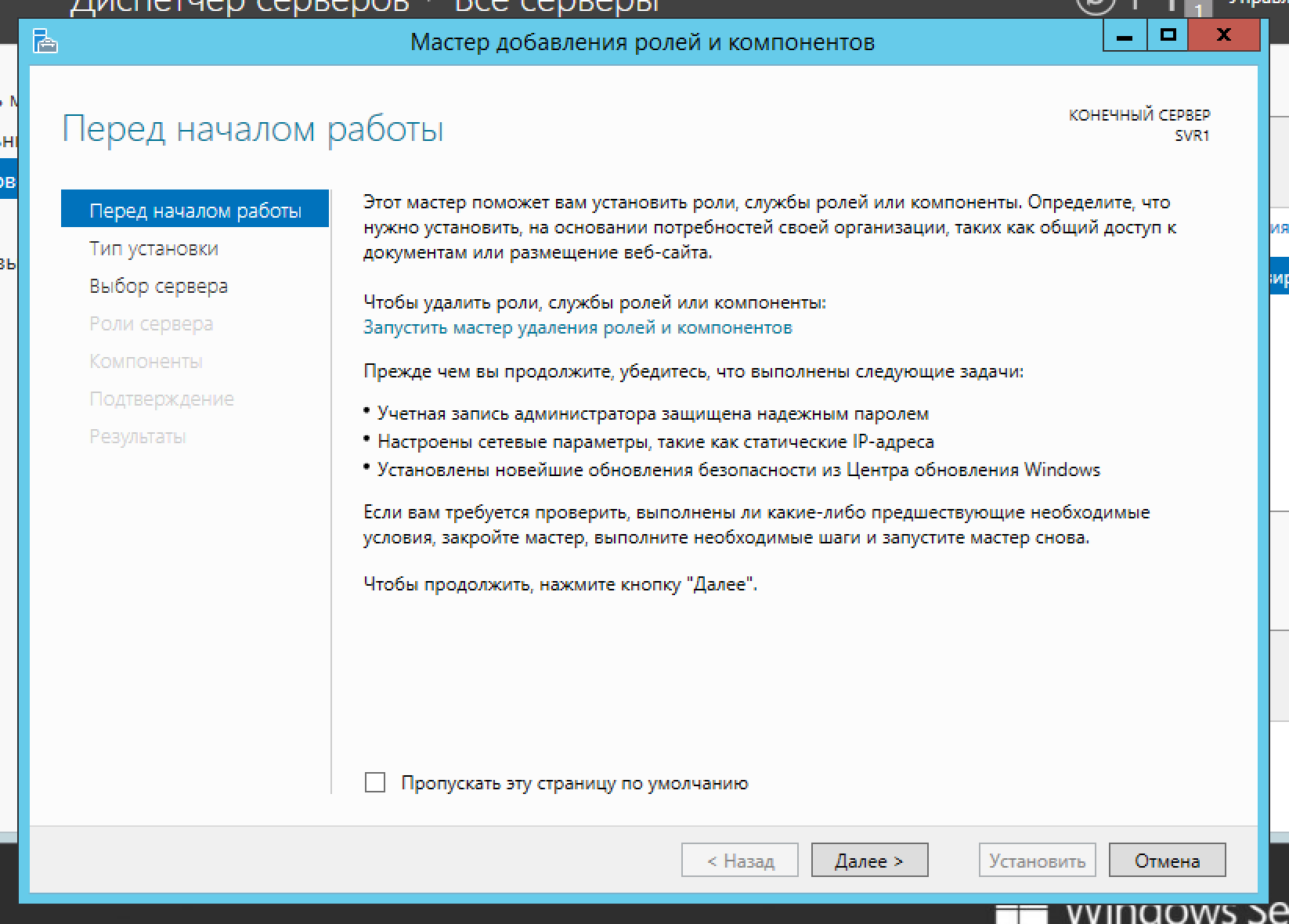

Превратим компьютер SVR1 в доменный контроллер нового домена того же леса. Выполняется через менеджер сервера на SVR1 пункт «Добавить новую роль». Используем пользователя «Администратор».

На компьютере WS1 зарегистрируемся в домене Seс от имени пользователя Студент1.

Обратимся к ресурсу \\SVR1\Share1.

Объяснение: при попытке зайти с такими параметрами SVR не понимает пользователя с таким доменом, а права для домена прописаны не были.

Завершим работу всех виртуальных машин без сохранения результатов.

Вывод.

В данной лабораторной работе были получены знания о том, как:

Производить локальную аутентификацию и вторичную аутентификацию;

Аутентифицироваться в домене Active Directory и просматривать свойства объектов Active Directory;

Взаимодействовать с ресурсами других доменов.