7.3.1.6 Lab - Exploring DNS Traffic

.docx

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ «САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

Кафедра защищенных систем связи

ОТЧЁТ

по лабораторной работе № 7.3.1.6 на тему: Lab - Exploring DNS Traffic

по дисциплине «Безопасность компьютерных систем»

Выполнили: студенты группы ИКТК-96

Беляев Д.М.

Пухов Д. А. Орлов М.А.

Принял: доцент

Кушнир Д.В.

Лабораторная работа. Исследование трафика DNS

Задачи

Часть 1. Перехват трафика DNS

Часть 2. Изучение трафика DNS-запроса

Часть 3. Изучение трафика DNS-ответа

Общие сведения и сценарий

Wireshark — средство перехвата и анализа пакетов с открытым исходным кодом. Wireshark дает подробную информацию о стеке сетевых протоколов. Wireshark позволяет фильтровать трафик для поиска и устранения неполадок сети, изучения проблем безопасности и анализа сетевых протоколов. Wireshark позволяет просматривать сведения о пакетах, поэтому злоумышленник может использовать программу как разведывательное средство.

В этой лабораторной работе вы установите программу Wireshark в системе Windows для фильтрации пакетов DNS и просмотра информации как о пакетах запросов, так и ответов DNS.

Необходимые ресурсы

1 ПК с Windows, доступом в Интернет и установленной программой Wireshark

Перехват трафика DNS

Загрузка и установка программы Wireshark.

Установка программы Wireshark для Windows.

Программу Wireshark можно загрузить с сайта www.wireshark.org.

Выберите версию программы в соответствии с архитектурой и операционной системой своего ПК. Например, если у вас 64-разрядный ПК с ОС Windows, выберите Windows Installer (64-bit).

Сразу после этого начнется загрузка. Местонахождение загруженного файла зависит от браузера и операционной системы, которыми вы пользуетесь. В ОС Windows загруженные файлы по умолчанию находятся в папке Загрузки.

Загруженный файл называется Wireshark-win64-x.x.x.exe, где x соответствует номеру версии. Дважды щелкните файл, чтобы начать установку.

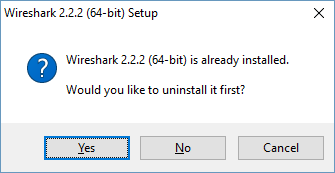

Ответьте на все сообщения о безопасности, которые появятся на экране. Если на вашем ПК уже имеется копия Wireshark, перед установкой программы появится запрос на удаление прежней версии. Рекомендуется удалить старую версию программы Wireshark перед установкой новой. Для того чтобы удалить предыдущую версию программы Wireshark, нажмите кнопку Yes (Да).

Если программа Wireshark устанавливается впервые или предыдущая версия была удалена, откроется мастер установки программы Wireshark. Нажмите Next (Далее).

Выполните инструкции по установке. Когда откроется окно License Agreement (Лицензионное соглашение), нажмите кнопку I Agree (Я согласен).

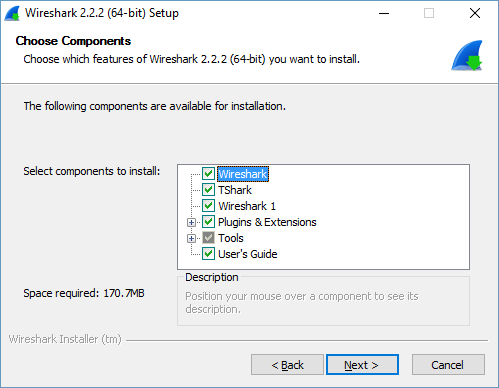

При выборе компонентов оставьте настройки по умолчанию и нажмите кнопку Next (Далее).

Выберите желаемые ярлыки и нажмите кнопку Next (Далее).

Если не хватает дискового пространства, адрес установки Wireshark можно изменить. Однако рекомендуется оставить адрес, указанный по умолчанию. Для продолжения нажмите кнопку Next (Далее).

Для сбора сетевых данных на ваш ПК необходимо установить программу WinPcap. Если она уже установлена, флажок установки будет снят. Если установленная версия WinPcap старше версии, прилагаемой к программе Wireshark, рекомендуем установить более новую версию. Для этого установите флажок Install WinPcap x.x.x (Установить версию WinPcap с номером x.x.x).

Завершите мастер установки WinPcap (если устанавливается программа WinPcap) и при необходимости примите лицензионное соглашение. Для продолжения нажмите кнопку Next (Далее).

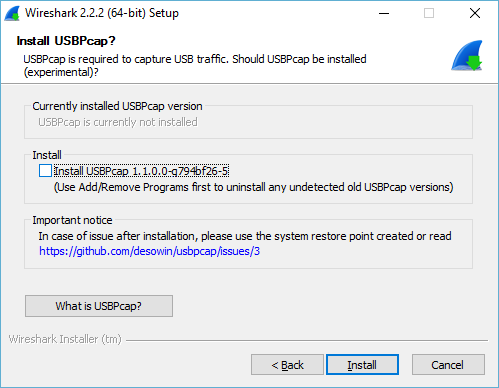

Не устанавливайте USBPcap для перехвата обычного трафика. Не устанавливайте этот флажок, чтобы установить USBPcap. USBPcap ― экспериментальный продукт, его использование может привести к проблемам с USB на компьютере. Для продолжения нажмите Install (Установить).

После этого начнется установка программы Wireshark. Статус установки будет отображаться в отдельном окне. По завершении установки нажмите кнопку Next (Далее).

Для завершения процесса установки программы Wireshark нажмите Finish (Готово). При необходимости перезагрузите компьютер.

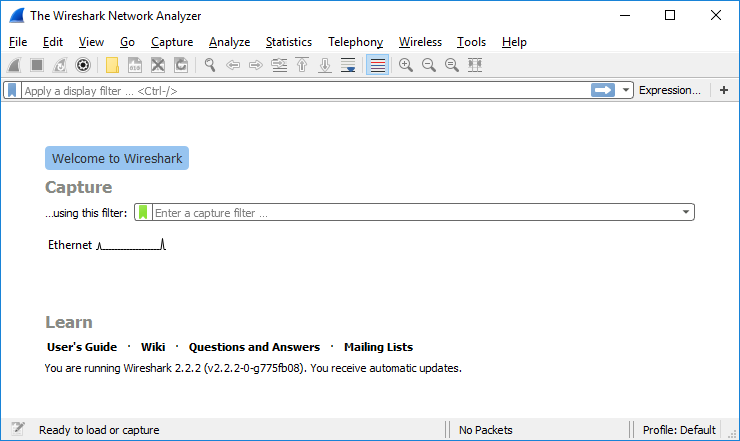

Перехват трафика DNS

Нажмите кнопку Пуск и найдите Wireshark. Откройте Wireshark и начните захват данных программой Wireshark, дважды щелкнув по сетевому интерфейсу с трафиком. В этом примере Ethernet ― сетевой интерфейс с трафиком.

Нажмите кнопку Пуск и найдите командную строку. Откройте командную строку.

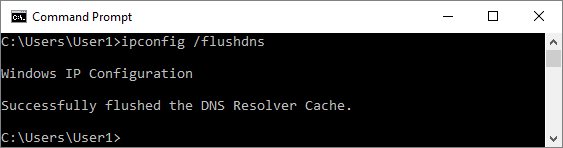

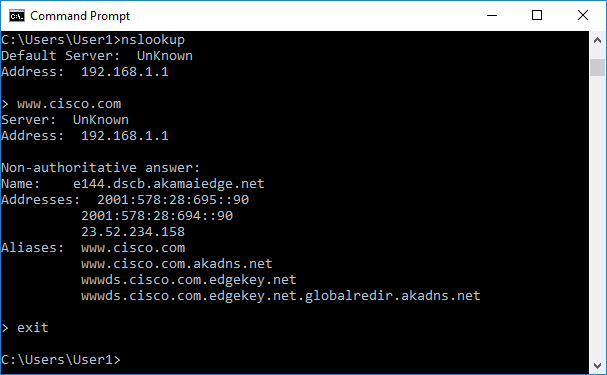

В командной строке введите ipconfig/flushdns и нажмите Enter (Ввод), чтобы очистить кеш DNS.

Введите nslookup и нажмите Enter (Ввод), чтобы перейти в интерактивный режим.

Введите доменное имя веб-сайта. В данном примере используется доменное имя www.cisco.com.

Введите команду exit после завершения. Закройте командную строку.

Щелкните Stop capturing packets (Остановить перехват пакетов), чтобы остановить захват данных программой Wireshark.

Изучение трафика DNS-запроса

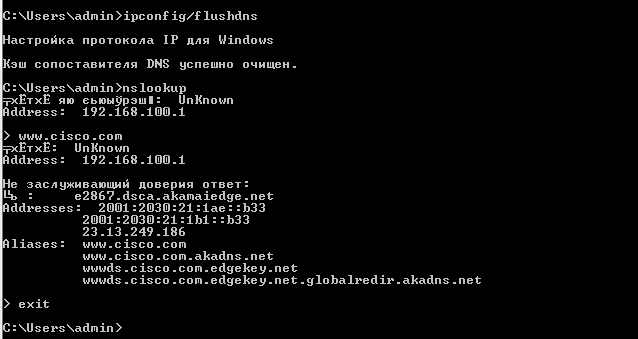

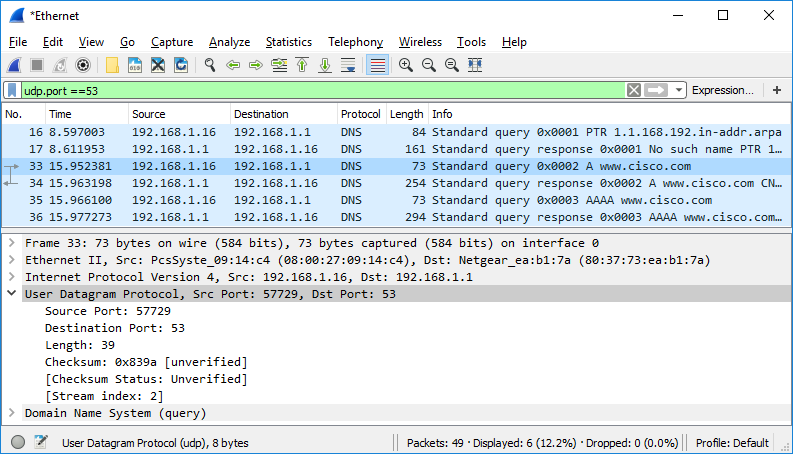

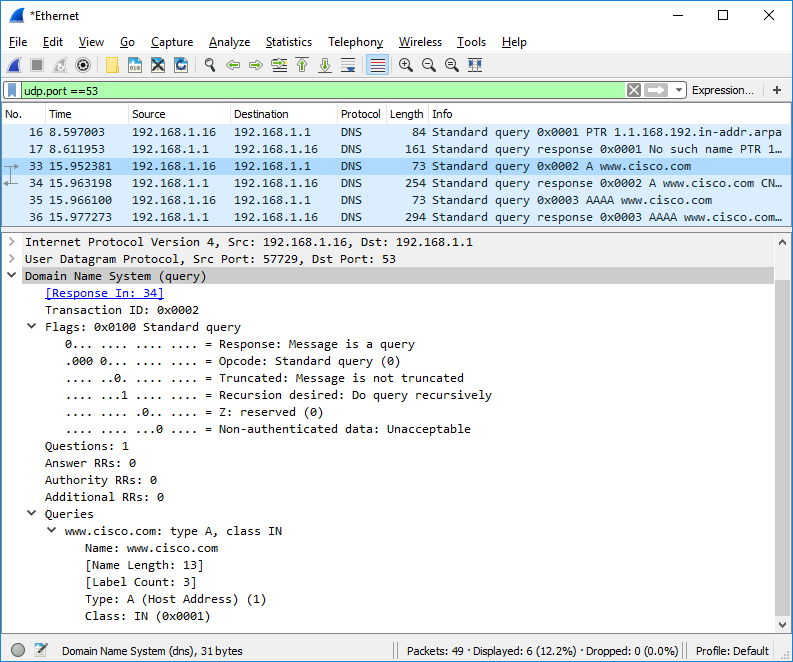

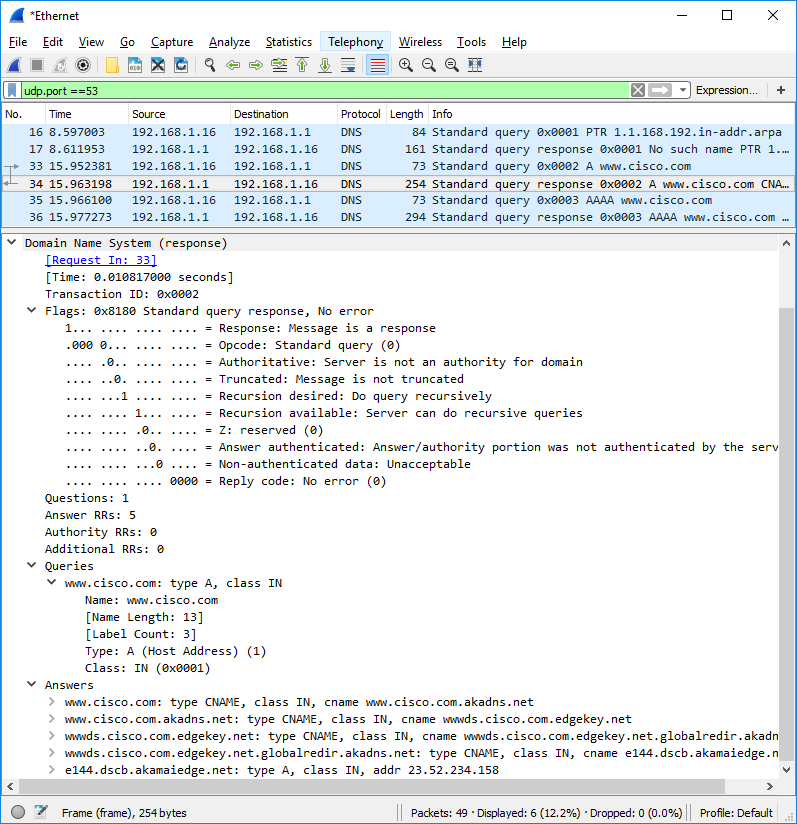

Наблюдайте за трафиком, захваченным в области списка пакетов Wireshark. Введите udp.port == 53 в поле фильтра и нажмите стрелку (или кнопку Enter) для показа только пакетов DNS.

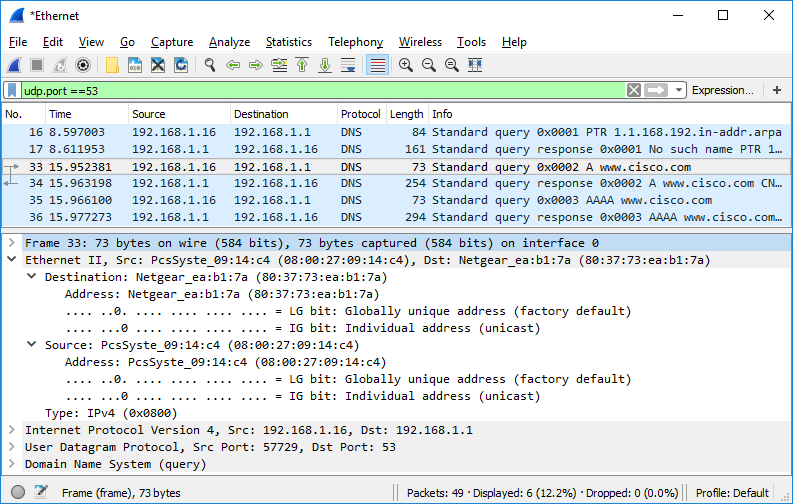

Выберите пакет DNS с маркировкой Standard query 0x0002 A www.cisco.co (Стандартный запрос 0x0002 A www.cisco.com).

В области сведений о пакетах обратите внимание, что этот пакет имеет следующие сведения: Ethernet II, протокол IPv4, протокол UDP и систему доменных имен (запрос).

Разверните Ethernet II для просмотра сведений. Наблюдайте за полями источника и назначения.

Назовите MAC-адреса источника и назначения. С какими сетевыми интерфейсами связаны эти MAC-адреса?

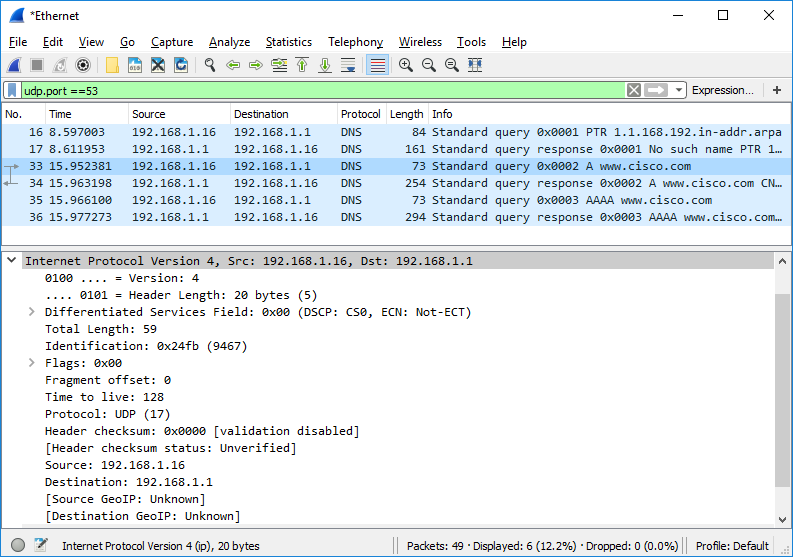

Раскройте Internet Protocol Version 4 (Протокол IPv4). Наблюдайте за IPv4-адресами источника и назначения.

Назовите IP-адреса источника и назначения. С какими сетевыми интерфейсами связаны эти IP-адреса?

![]()

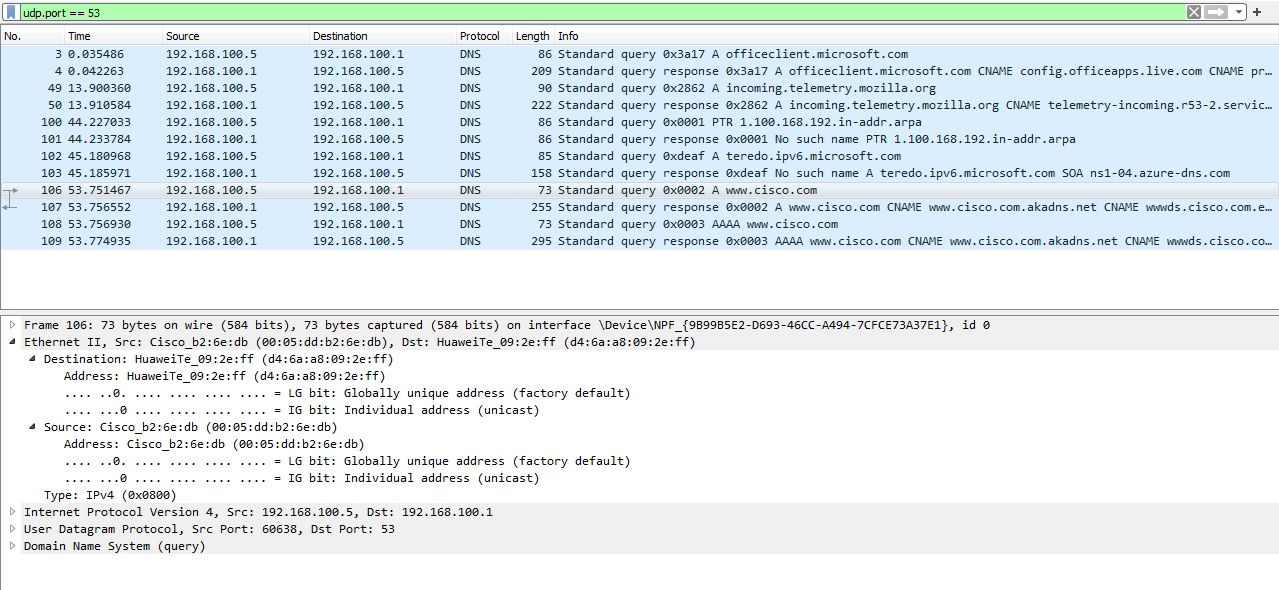

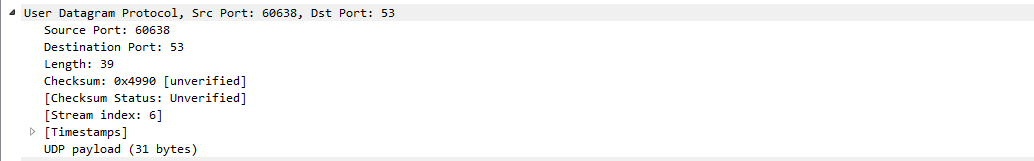

Раскройте User Datagram Protocol (Протокол UDP). Наблюдайте за портами источника и назначения.

Назовите порты источника и назначения. Назовите номер порта DNS по умолчанию.

![]() ,

53- номер порта DNS по

умолчанию

,

53- номер порта DNS по

умолчанию

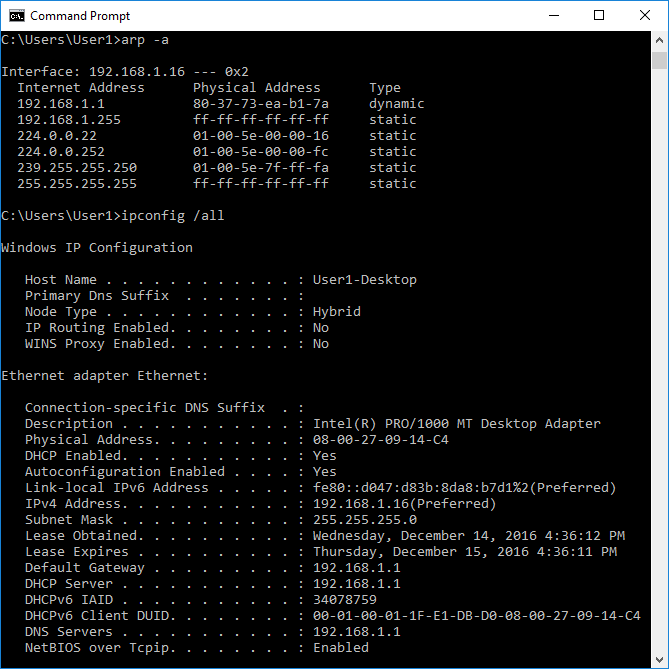

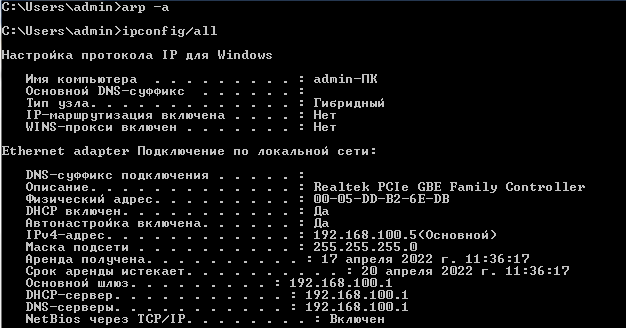

Откройте командную строку и введите arp –a и ipconfig/all для записи MAC- и IP-адресов компьютера.

Сравните MAC- и IP-адреса в результатах программы Wireshark с результатами из ipconfig/all. Каковы ваши наблюдения?

Захваченные адреса одинаковы с теми, что представлены по ipconfig/all.

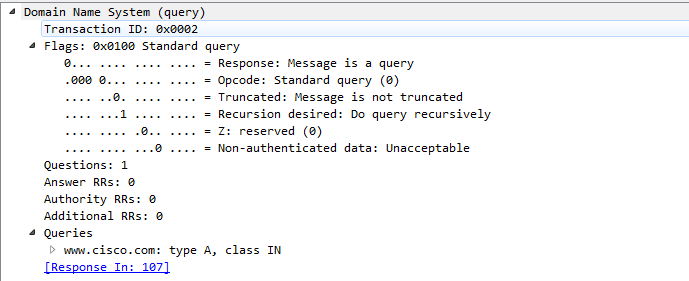

Разверните Domain Name System (query) (Система доменных имен (запрос)) в области сведений о пакетах. Затем разверните Flags (Флаги) и Queries (Запросы).

Изучите результаты. Флаг настроен для рекурсивного формирования запросов для IP-адреса на сайте www.cisco.com.

Изучение трафика DNS-ответа

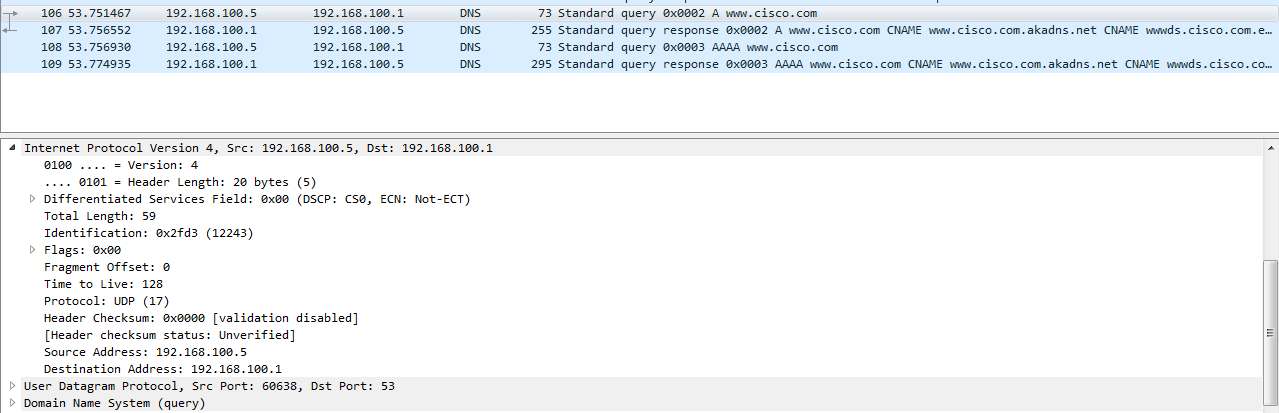

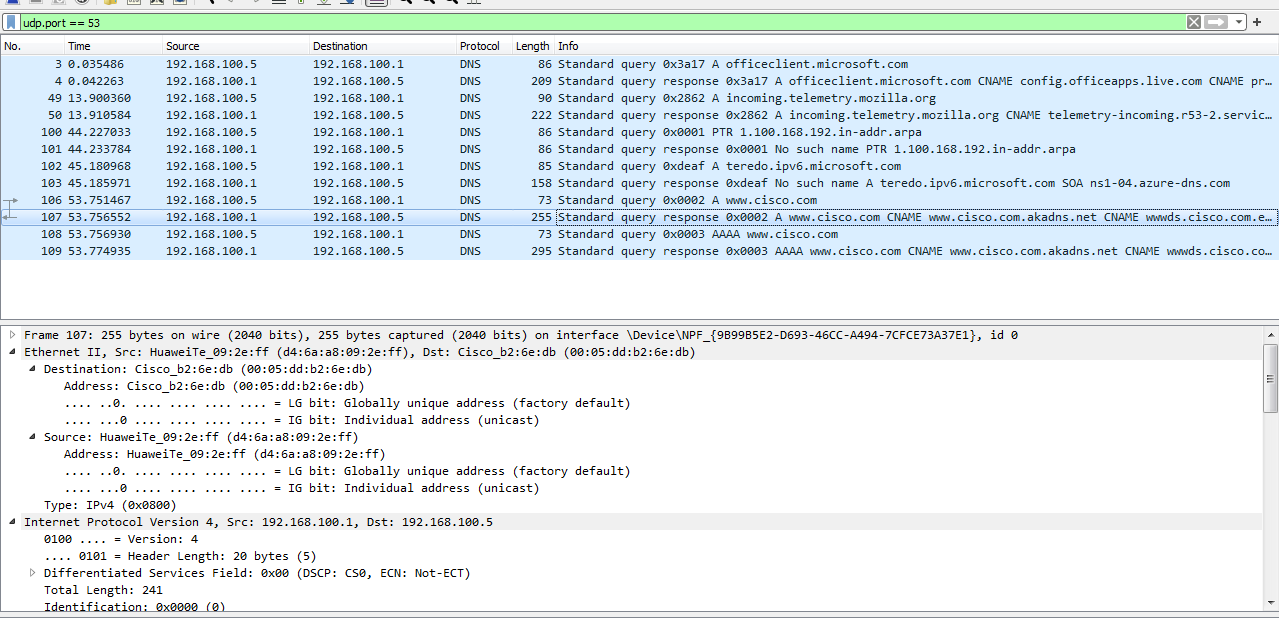

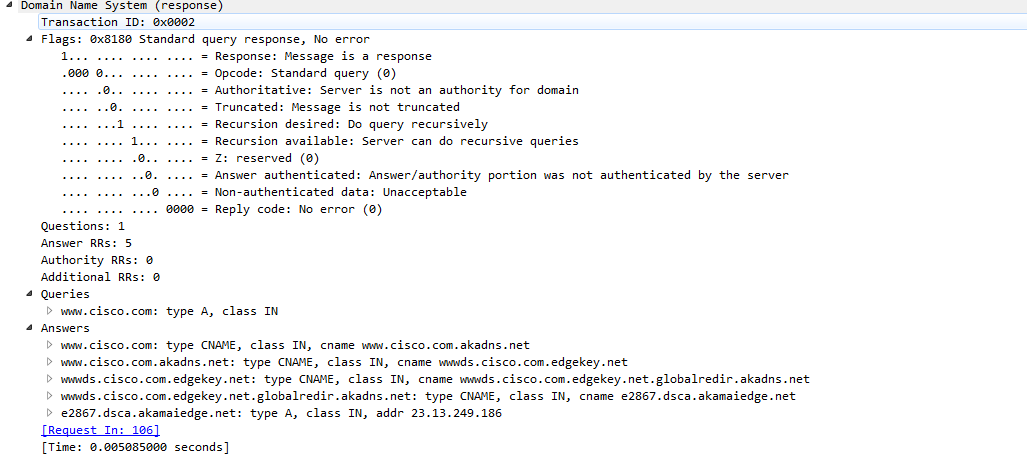

Выберите соответствующий пакет DNS-ответа с маркировкой Standard query 0x000# A www.cisco.co (Стандартный запрос 0x000# A www.cisco.com).

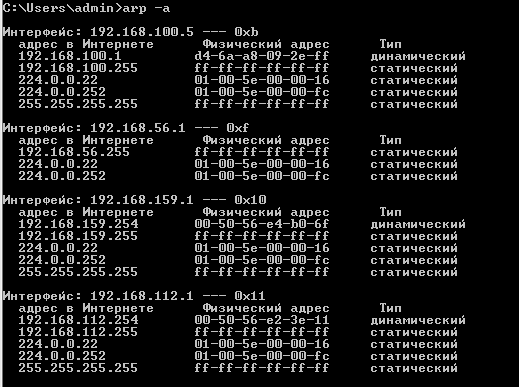

Назовите MAC- и IP-адреса источника и назначения и номера портов. Проведите их сравнение с адресами в пакетах DNS-запроса.

![]()

Разверните Domain Name System (response) (Система доменных имен (ответ). Затем разверните Flags (Флаги), Queries (Запросы) и Answers (Ответы).

Изучите результаты. Может ли DNS-сервер выполнять рекурсивные(полные) запросы?

Да, может

Наблюдайте за записями CNAME и A в сведениях об ответах. Сравните эти результаты с результатами команды nslookup.

Результаты одинаковы

Вопросы для повторения

На основании результатов Wireshark какие еще сведения можно почерпнуть о сети, когда удаляется фильтр?

DHCP, ARP пакеты,

Как злоумышленник может использовать программу Wireshark в целях нарушения безопасности вашей сети?

Злоумышленник может получить сведения из незашифрованных пакетов