Конявская Текхнологии зашчишченного применения УСБ-носителеы 2014

.pdfВажно, что для работы с «Секретом Особого Назначения» не требуется установка на компьютер никакого специального ПО, так что возможна работа на компьютерах, администрирование которых затруднено или исключено (Интернет-кафе, компьютер в сети смежной организации). Такие ситуации могут возникать, и отсутствие административных прав не должно стать ни причиной срыва важной работы, ни основанием для применения незащищенных технологий.

Самое главное, что делает этот «Секрет» «Секретом Особого Назначения», – то, что защитные функции этого комплекса включают в себя такой важный во многих сферах деятельности аспект, как личную ответственность сотрудника за решение, которое он принимает [10]. Личную ответственность как точно фиксируемый фактор, как предмет не субъективного доверия, а объективной уверенности. Когда события подключений служебной флешки к любому компьютеру, а также и отсутствие таких подключений устанавливаются точно, а не со значительной степенью вероятности, благонадежный сотрудник не будет под подозрением, а неблагонадежный не сможет скрыть своих несанкционированных действий. Так средство защиты информации поможет защитить репутацию, а во многих случаях окажется и сдерживающим фактором.

Таким образом, «Секрет Особого Назначения» позволяет

-исключить нарушение конфиденциальности данных, записанных на служебный носитель, при его утере или краже,

-в зависимости от настроек – исключить использование на компьютерах, не входящих в «белый список»,

-исключить возможность сокрытия факта подключения служебного носителя к компьютеру, даже если это подключение было неуспешным и диск не был открыт для работы с данными,

-использовать служебный носитель на любом разрешенном компьютере без предустановки на него какого-либо специального ПО.

3.4.1. Действия пользователя и администратора

ПАК «Секрет Особого Назначения» предназначен как для корпоративного, так и для личного использования.

При корпоративном использовании функции Администратора ПАК «Секрет Особого Назначения» выполняются назначенным

71

должностным лицом, обладающим необходимыми знаниями и полномочиями.

В случае личного использования владелец одновременно является и Пользователем (оператором), и Администратором ПАК «Секрет Особого Назначения».

Поэтому регистрация администратора вообще не относится к числу обязательных процедур. Для получения доступа к пользовательским данным, хранящимся на флеш-диске СН, достаточно зарегистрировать пользователя и выполнять перед получением доступа процедуру авторизации.

После регистрации администратора дополнительно появляется возможность выполнения процедур управления ПАК «Секрет Особого Назначения»:

–настройка политик использования СН;

–редактирование списка разрешенных РС;

–просмотр журнала событий СН;

–аннулирование регистрации пользователя СН;

–сброс СН.

В случае если Администратор и Пользователь – это разные люди, то целесообразно, чтобы процедура регистрации Пользователя проводилась Администратором.

Администратор может задать политику, включающую в себя следующие частные политики [11]:

•политику доступа к СН (минимальную и максимальную длину кода авторизации, допустимое количество неверных вводов до полной блокировки)

•политику доступа к РС;

•политику реакции на заполнение журнала (циклическая перезапись или блокировка работы до осознанной очистки журнала администратором).

Пользователь же выполняет все остальные функции управления своим «Секретом» [12]:

-авторизацию пользователя;

-разблокирование СН;

-смену кода авторизации.

72

Необходимо хорошо понимать, что только Пользователь имеет доступ к данным на закрытой части диска «Секрета», но только Администратор имеет доступ к журналу «Секрета». Администратор не может получить доступа к первому, а Пользователь – ко второму.

3.4.2. Особенности возможностей администрирования

Политики, о которых шла речь выше, задаются так.

Настройка политик СН возможна только при подключенном «Секрете», так как они настраиваются непосредственно в устройстве.

До изменения настроек действуют политики по умолчанию:

-политика доступа к СН на РС: «Доступ без ограничения»;

-политика заполнения журнала: «Перезаписывать цикличе-

ски»;

-политика использования КА: минимальное значение КА равно 6, максимальное – 16, число попыток авторизации пользователя равно 3.

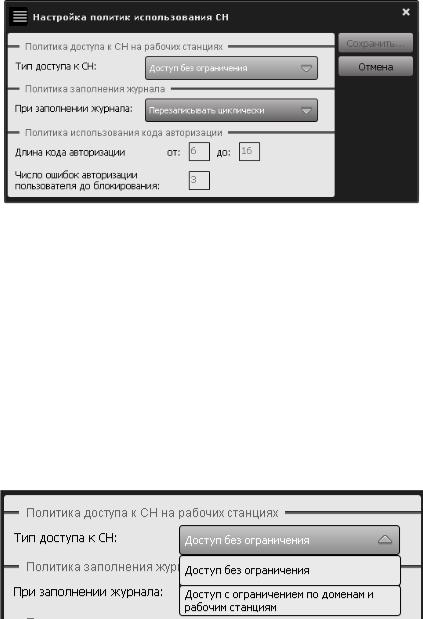

Рис. 9. Консоль администратора

В консоли администратора (рис. 9) следует выбрать функцию «Настроить политики СН». На экране появляется окно настройки политик СН (рис. 10).

73

Рис. 10. Настройка политик СН

Экран настройки политик СН позволяет задать следующие параметры СН:

•тип доступа к рабочим станциям;

•тип заполнения журнала;

•минимальное и максимальное значение длины КА (по умолчанию минимальное значение длины КА составляет 6 произвольных символов, максимальное значение – 16);

•максимальное число неудачных попыток авторизации пользователя до блокирования СН.

Настройка политики доступа к РС

Экран настройки политик доступа к РС позволяет выбрать одно из следующих значений: «Доступ без ограничения», «Доступ с ограничением по доменам и рабочим станциям» (рис. 11).

Рис. 11. Политика доступа к рабочим станциям

74

Если необходимо, чтобы доступ к СН осуществлялся на любых РС, следует выбрать значение «Доступ без ограничения». При этом все равно все события доступа к Секрету будут фиксироваться в журнале.

Если необходимо, чтобы доступ к СН осуществлялся только на выделенных РС, следует выбрать опцию «Доступ с ограничением по доменам и рабочим станциям».

При выборе последнего варианта можно указать конкретные домены Active Directory, а также конкретные РС, на которых разрешается использовать данный СН. Можно выбрать или весь домен, разрешив использовать СН на всех его РС, или отдельные РС домена. Также допустимо указать РС, не включенные в домены. Порядок задания перечня разрешенных РС описан в разделе 3.3 документа «Руководство администратора».

При авторизации СН получает от ПО РС идентификатор домена и идентификатор РС в домене, что позволяет ему разрешить доступ или отказать в авторизации пользователю при нарушении политики доступа к РС.

Настройка политики заполнения журнала СН

Экран настройки политик заполнения журнала событий СН (рис. 12) позволяет выбрать одно из следующих значений:

1.перезаписывать циклически;

2.блокировать при переполнении.

Рис. 12. Политика заполнения журнала

В первом случае при достижении выделенного для хранения журнала объема журнал событий СН будет записываться со стиранием самых старых записей. Во втором случае при достижении этой границы внутреннее ПО СН блокирует выполнение всех поль-

75

зовательских функций СН до тех пор, пока администратор не выполнит очистку журнала событий.

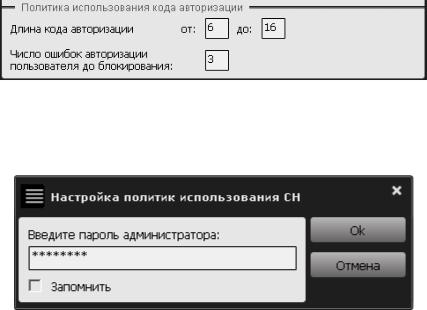

Настройка политики использования кода авторизации

Экран настройки политик использования кода авторизации СН позволяет выбрать:

1.минимальную и максимальную длину КА (значения границ варьируются в диапазоне от 6 до 16 произвольных символов; по умолчанию используются значения границ 6 и 16 (рис. 13));

2.максимальное число неудачных попыток авторизации: после достижения этого порога СН блокируется, разблокировка возможна только по предъявлению PUK-кода. Это число может варьироваться в пределах от 3 до 255 (по умолчанию установлено значение 3) (рис. 13).

Рис. 13. Окно настройки политики использования кода авторизации

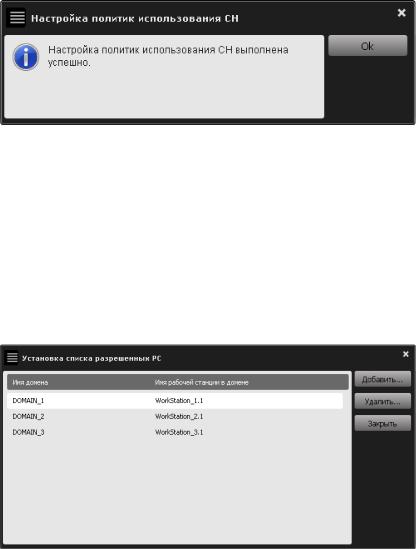

После нажатия кнопки <Сохранить> на экране появляется окно запроса пароля администратора (рис. 14):

Рис. 14. Окно запроса пароля администратора

Если пароль администратора введен корректно, на экране появляется сообщение об успешном выполнении настройки политик СН (рис. 15).

76

Рис. 15. Сообщение об успешном выполнении настройки СН

Для дальнейшей работы с консолью администратора следует нажать кнопку <Оk>.

Добавление разрешенных рабочих станций

Для того чтобы задать список рабочих станций, на которых должен быть разрешен доступ к СН, в консоли администратора (рис. 9) необходимо выбрать функцию «Установить список разрешенных РС…». После этого на экране появляется окно установки списка разрешенных РС (рис. 16).

Рис. 16. Установка списка разрешенных станций

По нажатии кнопки <Добавить…> на экране появляется окно выбора рабочей станции (рис. 17):

77

Рис. 17. Окно установки имени и домена рабочей станции

В верхнее поле данного окна следует ввести имя РС, в нижнее – имя домена (рабочей группы), в котором находится данная РС, а затем нажать кнопку <Сохранить…>.

По нажатии кнопки <Текущая РС> на экране появляются имя и домен РС, на которой в данный момент времени работает пользователь СН.

По нажатии кнопки <Выбрать из…> на экране отображается окно с доступными доменными именами РС (рис. 18).

Рис. 18. Список доменных имен РС

Следует нажать на кнопку  , чтобы увидеть список имен различных рабочих станций находящихся в доменах (рис. 19).

, чтобы увидеть список имен различных рабочих станций находящихся в доменах (рис. 19).

78

Рис. 19. Выбор имени разрешенной рабочей станции

Необходимо отметить нужное имя и нажать кнопку <Выбрать> (рис. 19). Для отмены текущей операции следует нажать кнопку <Отмена>.

После выбора нужной РС на экран вновь выводится окно установки имени и домена разрешенных РС, но в полях этого окна будут записаны имя и домен выбранной РС (рис. 20).

Рис. 20. Окно установки списка разрешенных РС с введенными именем и именем домена РС

Следует нажать кнопку <Cохранить…> для внесения данной РС в список разрешенных и кнопку <Отмена> для отмены текущей операции.

79

По нажатии кнопки <Cохранить…> на экране появляется окно для ввода пароля, необходимо ввести пароль администратора и нажать кнопку <Ok>. Либо кнопку <Отмена> для прерывания текущей операции.

Если пароль введен некорректно, то на экране появляется сообщение об ошибке при установке списка разрешенных РС (рис. 21).

Рис. 21. Сообщение об ошибке в процессе ввода пароля администратора

В этом случае в данном сообщении нужно нажать кнопку <Ok>, далее ввести корректный пароль администратора.

Если операция установки списка разрешенных РС выполнена корректно, то на экране отображается сообщение об успешном завершении установки списка разрешенных РС (рис. 22).

Рис. 22. Сообщение об успешном выполнении установки разрешенных РС

Следует нажать кнопку <Ok> для дальнейшей работы с консолью администратора.

При необходимости следует повторить описанную процедуру столько раз, сколько РС необходимо добавить в список разрешенных.

При первом подключении СН к РС из числа разрешенных внутреннее ПО СН производит считывание и сохранение внутри

80