срс1з4

.docxСРС- 1. Введение в надежность и безопасность информационных систем

Задание 4. Виртуальные частные сети

Задача 1. Анализ материала лекции.

При изучении материала лекции возникли следующие вопросы:

Есть ли законы, которые ограничили использование VPN и предусмотрено ли за это наказание?

Можно ли использовать общественный wi-fi с VPN?

Почему скорость соединения замедляется при использовании VPN?

Задача 2. Составление глоссария и изучение терминологии по теме лекции.

Частные сети используются организациями для соединения с удаленными сайтами и с другими организациями.

Виртуальные частные сети (VPN) обеспечивают многие преимущества частных сетей за меньшую цену

Трафик Secure Shell (SSH) и Hypertext Transfer Protocol Secure (HTTPS) является шифруемым трафиком, и его не сможет просмотреть пользователь, отслеживающий пакеты.

Задача 3. Чтение дополнительной литературы

Перевод отрывка из статьи Эдди М. «Почему нужно использовать VPN и как выбрать нужную именно вам»

Виртуальные частные сети (VPN) превратились из малоизвестной сетевой концепции в крупный бизнес. Вы, наверное, видели рекламу вашего любимого ютубера, в подкастах и даже во время Суперкубка с заявлениями о том, как VPN может сделать вас анонимным или предоставить доступ к бесплатному потоковому видео. Соответствуют ли продукты рекламе? Хотя VPN могут быть полезными инструментами для защиты вашей конфиденциальности, важно понимать, как эти инструменты работают, чтобы вы могли решить, действительно ли они вам помогут. Мы разбираем, что делают VPN, и чего они не делают, чтобы помочь вам понять, почему вам это нужно, и как выбрать тот, который лучше всего подходит для вас.

Как работают VPN?

Когда мы говорим о VPN, мы обычно имеем в виду коммерческую VPN, которая продается напрямую потребителям для использования в их повседневной жизни, но идея VPN имеет гораздо более широкое применение. Корпорации уже давно используют технологию VPN, чтобы предоставить работникам доступ к цифровым ресурсам, где бы они ни находились, задолго до того, как COVID-19 сделал работу из дома нормой.

Когда вы включаете VPN, создается зашифрованное соединение (иногда называемое «туннелем») между вашим устройством и удаленным сервером, управляемым службой VPN. Весь ваш интернет-трафик направляется через этот туннель на сервер, который затем, как обычно, отправляет трафик в общедоступный Интернет. Данные, возвращающиеся на ваше устройство, совершают один и тот же путь: из Интернета на VPN-сервер, через зашифрованное соединение и обратно на ваш компьютер.

Делают ли VPN вас анонимными в сети?

Зашифровав ваш трафик и направив его через VPN-сервер, наблюдателям будет сложнее, но не невозможно идентифицировать вас и отслеживать ваши перемещения в Интернете. Никакие VPN не могут обеспечить полную анонимность, но они могут помочь улучшить вашу конфиденциальность.

Например, ваш интернет-провайдер (ISP), вероятно, является единственной организацией, обладающей наибольшим пониманием того, что вы делаете в Интернете. FTC выпустила отчет в 2021 году (откроется в новом окне), в котором точно указано, сколько ваш интернет-провайдер знает о том, что вы делаете в Интернете, и это много. Хуже того, благодаря Конгрессу ваш интернет-провайдер может продавать анонимные данные о своих клиентах. Если вам не нравится, что компания, которой вы уже платите, получает прибыль от ваших данных, или если вы беспокоитесь о том, что интернет-провайдеры хранят подробную информацию о вашей деятельности, вам поможет VPN. Даже ваш интернет-провайдер не может видеть ваш веб-трафик, когда вы используете VPN.

Виртуальные частные сети также затрудняют отслеживание вас в Интернете рекламодателями и другими лицами. Обычно данные передаются из Интернета на ваше устройство с использованием его IP-адреса. Когда VPN активен, ваш истинный IP-адрес скрыт, и любой, кто наблюдает за вами, может видеть только IP-адрес VPN-сервера. Скрывая ваш настоящий IP-адрес, виртуальные частные сети сводят на нет один из методов, используемых для идентификации и отслеживания вас в Интернете.

Несмотря на это, VPN не делает вас полностью анонимным в сети. Например, у рекламодателей есть множество способов идентифицировать и отслеживать вас, когда вы перемещаетесь по сети. Трекеры и файлы cookie на веб-сайтах пытаются однозначно идентифицировать вас, а затем следят за тем, где вы появляетесь в следующий раз.

Сайты и рекламодатели также могут идентифицировать вас, отмечая несколько уникальных характеристик, таких как версия браузера, размер экрана и так далее. Сама по себе эта информация безвредна, но когда компании собирают достаточное количество этих идентификаторов, они формируют уникальную подпись — настолько, что этот процесс называется снятием отпечатков пальцев браузера.

Защищают ли VPN от вредоносных программ?

Некоторые VPN говорят, что они включают некоторую защиту от вредоносных файлов. Иногда это базовая защита от известных вредоносных сайтов и файлов. Некоторые VPN-сервисы также включают в себя специальные антивирусные инструменты, а некоторые антивирусные компании теперь предлагают VPN.

Обычно мы не проверяем способность VPN обнаруживать вредоносное ПО, поскольку рассматриваем VPN в первую очередь как продукт для обеспечения конфиденциальности. Мы считаем, что для устранения угрозы вредоносного ПО лучше использовать отдельное антивирусное программное обеспечение — независимо от того, покупаете ли вы его или получаете с компьютера. Кроме того, как продукт конфиденциальности, мы считаем, что VPN должны уделять как можно меньше внимания вашему веб-трафику.

Задача 4. Подготовка отчета по выполнению семинарского занятия

Задача 5. Подготовка ответов на контрольные вопросы

Можно ли рассматривать использование SSH как реализацию VPN?

Почему пользовательские VPN требуют строгой аутентификации?

Может ли шифрование полностью защитить данные, передаваемые через VPN.

С чем необходимо комбинировать политику, чтобы обеспечить безопасность VPN?

Пригодны ли межузловые VPN для использования между организациями?

Почему адресация является потенциальной проблемой, связанной с межузловыми VPN?

Какие два критерия должны использоваться для определения того, какое устройство следует использовать - межсетевой экран или VPN-сервер на отдельной системе?

Если используется отдельный VPN-сервер, должен ли он размещаться в демилитаризованной зоне интернета?

Почему процесс реализации VPN представляет собой гораздо большее, чем выбор алгоритма шифрования?

Какие механизмы аутентификации лучше всего использовать для пользовательской VPN?

Можно ли рассматривать использование SSH как реализацию VPN?

Возможно реализовать передачу трафика через сеанс SSH с использованием туннелей.

Почему пользовательские VPN требуют строгой аутентификации?

Узел организации запрашивает у пользователя аутентификационные данные и, в случае успешной аутентификации, позволяет пользователю осуществить доступ ко внутренней сети организации, как если бы пользователь находился 4 внутри узла и физически располагался внутри сети. Очевиден тот факт, что скорость сетевого соединения будет ограничиваться скоростью подключения пользователя к интернету

Может ли шифрование полностью защитить данные, передаваемые через VPN.

Шифрование должно быть достаточно мощным, чтобы можно было гарантировать конфиденциальность передаваемой информации на тот период, пока она будет актуальна. Пароли имеют срок действия, равный 30 дням (подразумевается политика изменения пароля через каждые 30 дней); однако секретная информация может не утрачивать своей ценности на протяжении долгих лет. Следовательно, алгоритм шифрования и применение VPN должны предотвратить нелегальное дешифрование трафика на несколько лет.

С чем необходимо комбинировать политику, чтобы обеспечить безопасность VPN?

. Политика может предусмотреть аутентификацию пользователей по двум параметрам или с использованием динамических паролей.

Пригодны ли межузловые VPN для использования между организациями?

Узловые виртуальные частные сети используются организациями для подключения к удаленным узлам без применения дорогостоящих выделенных каналов или для соединения двух различных организаций, между которыми необходима связь для осуществления информационного обмена, связанного с деятельностью этих организаций. Как правило, VPN соединяет один межсетевой экран или пограничный маршрутизатор с другим аналогичным устройством.

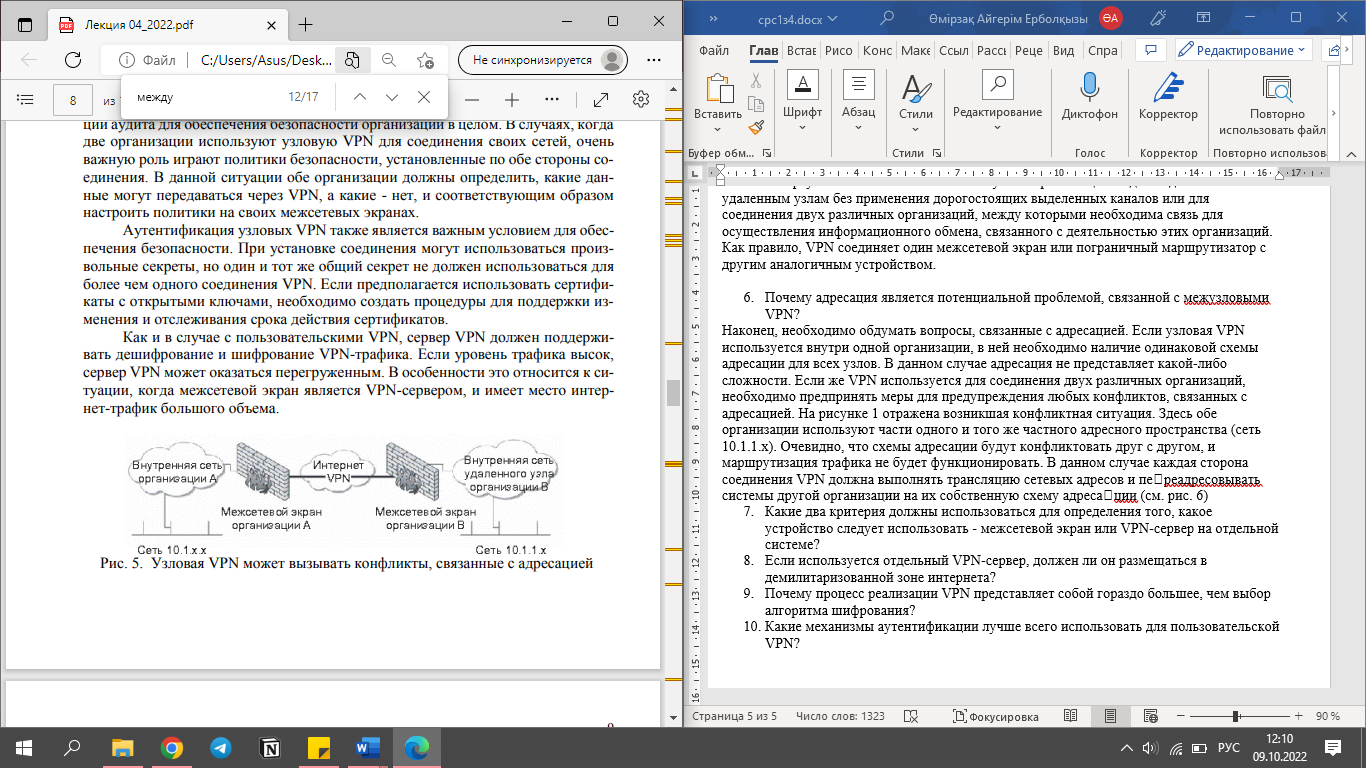

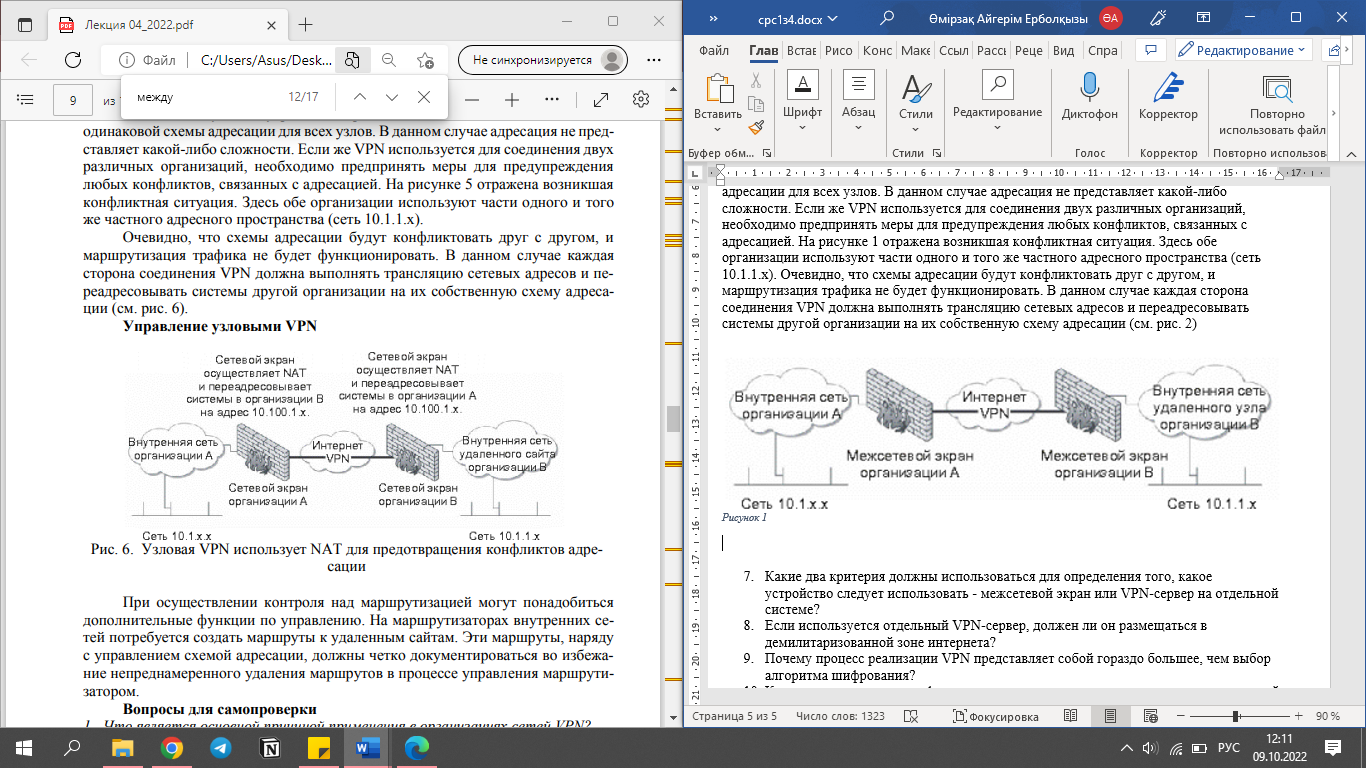

Почему адресация является потенциальной проблемой, связанной с межузловыми VPN?

Наконец, необходимо обдумать вопросы, связанные с адресацией. Если узловая VPN используется внутри одной организации, в ней необходимо наличие одинаковой схемы адресации для всех узлов. В данном случае адресация не представляет какой-либо сложности. Если же VPN используется для соединения двух различных организаций, необходимо предпринять меры для предупреждения любых конфликтов, связанных с адресацией. На рисунке 1 отражена возникшая конфликтная ситуация. Здесь обе организации используют части одного и того же частного адресного пространства (сеть 10.1.1.x). Очевидно, что схемы адресации будут конфликтовать друг с другом, и маршрутизация трафика не будет функционировать. В данном случае каждая сторона соединения VPN должна выполнять трансляцию сетевых адресов и переадресовывать системы другой организации на их собственную схему адресации (см. рис. 2)

Рисунок 1

Рисунок 2

Если используется отдельный VPN-сервер, должен ли он размещаться в демилитаризованной зоне интернета?

В идеальном случае демилитаризованная зона VPN должна содержать только VPN-сервер и быть отдельной от DMZ интернета, содержащей веб-серверы и почтовые серверы организации. Причиной является то, что VPN-сервер разрешает доступ ко внутренним системам авторизованным пользователям и, следовательно, должен рассматриваться как объект с большей степенью доверия, нежели почтовые и веб-серверы, доступ к которым может быть осуществлен лицами, не пользующимися доверием. Демилитаризованная зона VPN защищается набором правил межсетевого экрана и разрешает передачу только того трафика, который требует VPN.

Почему процесс реализации VPN представляет собой гораздо большее, чем выбор алгоритма шифрования?

Следует заметить, что выбор алгоритма не имеет принципиального значения, если он будет стандартным и в достаточной степени мощным. Гораздо больше влияет на общий уровень безопасности реализация системы. Неправильно реализованная система может сделать бесполезным самый мощный алгоритм шифрования.

Какие механизмы аутентификации лучше всего использовать для пользовательской VPN?

Хорошей комбинацией средств аутентификации являются смарт-карты в паре с персональным идентификационным номером или паролем