ОиТТвУ_Лаба_5

.docxМИНИСТЕРСВТО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

Ордена Трудового Красного Знамени федеральное государственное бюджетное образовательное учреждение высшего образования

Московский технический университет связи и информатики (МТУСИ)

Кафедра интеллектуальных систем в управлении и автоматизации

Облачные и туманные технологии в управлении

Лабораторная работа №5

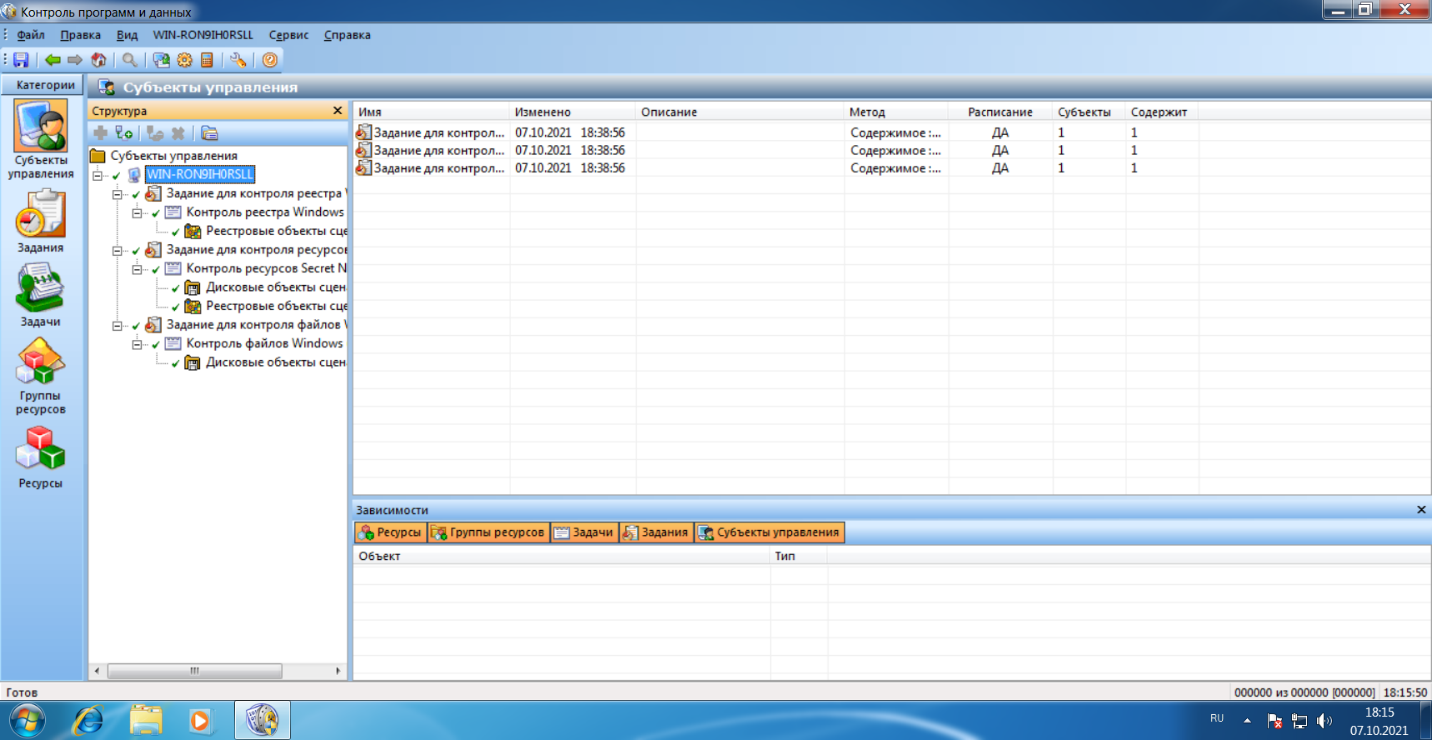

«Первоначальное развертывание защищенной виртуальной сети на базе комплекса SecretNet»

Проверила:

к.т.н. доцент Яблочникова И.О.

Москва 2022

Цель работы: получение опыта создания защищенной сети по заданной желаемой схеме разделения доступа и политики безопасности в данной реальной сети.

Ход лабораторной работы:

Загрузим и установим программу SecretNet (рисунок 1). Результат установки показан на рисунке 2.

Рисунок 1 - Установка программы

Рисунок 2 - Установленный SecretNet

Далее перейдем в меню пользователей, где увидим, что на данный момент имеется только три основных пользователей-админов, затем добавим 3 новых юзера. (рисунок 3).

Рисунок 1 - Пользователи

Присвоим новым пользователям уровни доступа (рисунок 4 - 5).

Рисунок 4 - Уровень доступа

Рисунок 5 – Доступ пользователя 2

Рисунок 6 – Доступ пользователя 3

Настроим локальную политику безопасности (рисунок 7).

Рисунок 7 – Локальная политика безопасности

Перезагрузим устройство, чтобы настройки вступили в силу (рисунок 9).

Рисунок 9 - Приветственное окно

Далее настроим уровни доступа пользователей к документам, указав уровни доступа, а также запрещаемые и разрешаемые функции (рисунок 10-11).

Рисунок 10 – Доступ user1 к уз user1

Рисунок 11 - Доступ user2 к уз user1

Рисунок 12 - Доступ user3 к уз user1

На рисунке 13 видим, что уровни доступа работают корректно.

Рисунок 13 - Проверка доступа

Вывод: в ходе выполнения данной лабораторной работы мы получили опыта создания защищенной сети по заданной желаемой схеме разделения доступа и политики безопасности в данной реальной сети.