Лабораторные и практики / 10_ЛР / 10-1_ЛР

.pdf

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

_____________________________________________________________________________

Кафедра информационной безопасности телекоммуникационных систем Дисциплина «Основы криптографии с открытыми ключами»

Лабораторная работа 10-1

«Исследование протокола скрытого определения k ближайших точек интереса без учета типа POIs»

Выполнила: |

студ. гр. |

|

. |

.

Проверил: |

проф. Яковлев В.А.. |

Санкт-Петербург

2021

Цель лабораторной работы

Практическое применение криптосистемы Пэйе и ее гомоморфных свойств при определении местоположения точек интереса.

Исходные данные

Вариант 6: Местоположение ( , ) = (3, 1) p = 7, q = 19

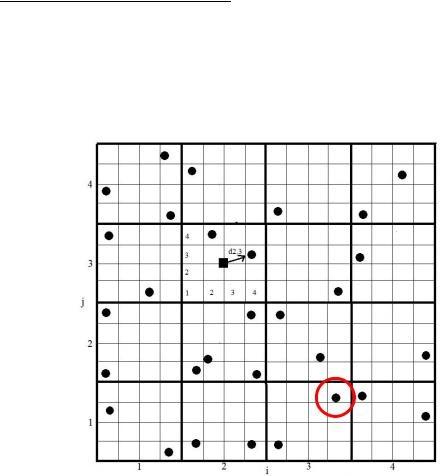

База данных сервера о ближайших точках интереса – Таблица 1

1,1 |

11 |

2,1 |

33 |

3,1 |

36 |

4,1 |

27 |

1,2 |

12 |

2,2 |

18 |

3,2 |

26 |

4,2 |

34 |

|

|

|

|

|

|

|

|

1,3 |

25 |

2,3 |

35 |

3,3 |

33 |

4,3 |

11 |

1,4 |

10 |

2,4 |

11 |

3,4 |

9 |

4,4 |

27 |

Ход работы

Генерация ключей

Вычисляем модуль :

= = 7 19 = 133

Максимальная запись на сервере = 36 , следовательно простые числа выбраны верно.

Выбираем случайным образом числа и из множества :

Пусть = 2, = 5.

Вычисляем :

= ( + 1) 2= (2 133 + 1) 5133 1332 = 6837

Открытый ключ: = { , } = {6837, 133}; Секретный ключ: = { , } = {7, 19}.

Шифрование запроса

Для каждого {1, 2, … , } выбирается случайное целое число и вычисляется:

|

|

(1, ) = |

1 ( 2) если = |

|

|

= |

{ |

|

|

|

, |

|

0 |

( 2) если ≠ |

|||

|

(0, ) = |

|

|||

|

|

|

|

|

|

где – первая координата ячейки, в которой находится пользователь. Так как наша область имеет 4 × 4 ячеек, то = 4.

2

Пуcть 1 = 2, 2 = 5, 3 = 8, 4 = 17.

1 = 2133( 1332) = 5714;2 = 5133( 1332) = 10162;

3 = 6837 8133( 1332) = 1496;4 = 17133( 1332) = 423.

Отправляем на сервер зашифрованный запрос и открытый ключ:

= {5714, 10162, 1496, 423}, = {6837, 133}.

Генерация ответа сервера

Вычисляем = { 1, 2, 3, 4}, где = {1, 2, 3, 4}:

= ∏ , ( 2)

=1

1 = 571411 ∙ 1016233 ∙ 149636 ∙ 42327( 1332) = 5639;2 = 571412 ∙ 1016218 ∙ 149626 ∙ 42334( 1332) = 7639;3 = 571425 ∙ 1016235 ∙ 149633 ∙ 42311( 1332) = 5248;4 = 571410 ∙ 1016211 ∙ 14969 ∙ 42327( 1332) = 8581.

Сгенерированный ответ = {5639, 7639, 5248, 8581} сервер отправляет пользователю.

Получение ответа от сервера

Получив ответ от сервера, пользователь выполняет расшифровку при помощи сгенерированного на первом этапе секретного ключа, используя алгоритм дешифрования криптосистемы Пэйе.

Из вектора выбираем только . Все остальные данные, полученные от сервера можно игнорировать, так как только содержит информацию о k ближайших POIs для ячейки ( , ).

Расшифровываем криптограмму, используя алгоритм дешифрования криптосистемы Пэйе:

( ( 2) − 1)/= ( ( 2) − 1)/ ( ).

= ( − 1, − 1) = (6, 18) = 18

3

(563918 1332 − 1)/133= (683718 1332 − 1)/133 133 = 99 36−1 133 = 36

Преобразуем полученное число = 36 в двоичный вид: 2 = 100100 . Отсюда видим, что ближайшая точка интереса для ячейки (3, 1) находится в подячейке (4, 4).

Видим, что полученное значение совпадает с данными на карте:

Рисунок 1. Координатная сетка с указанными точками интереса.

Вывод

В ходе выполнения данной лабораторной работы было получено представление о практическом применении криптосистемы Пайе в протоколе скрытого определения k ближайших точек интереса без учета типа POIs, был изучен алгоритм данного протокола.

4