Лабораторные и практики / 04_ЛР / 4_ЛР

.docxФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

_____________________________________________________________________________

Кафедра информационной безопасности телекоммуникационных систем

Дисциплина «Основы криптографии»

Лабораторная работа 4

«Принцип построения подстановочно-перестановочного шифра и его криптоанализ тотальным перебором ключей»

Выполнили: ст. гр. .

.

Проверил: проф. Яковлев В.А..

Санкт-Петербург

2021

Цель работы

Целью данной работы является изучение структуры и основных свойств блочного шифра, основанного на подстановочно перестановочной сети (Substitution-Permutation Network или SPN), криптоанализа методом тотального перебора ключей и правила принятия решения о правильном ключе при переборе.

Задание

1. Изучить схему и принцип действия учебного шифра, используемого в данной работе.

2. Произвести шифрование открытого сообщения, представленного в виде произвольной двоичной последовательности длиной 16-бит (т.е. длиной равной одному блоку шифра), наблюдая результаты на каждом этапе шифрования. Сделать вывод об улучшении качества шифрования с увеличением числа раундов.

3. Произвести дешифрование криптограммы, полученной в п. 2, а также дешифрование этой криптограммы при эмуляции ошибок в канале передачи. Сделать вывод о размножении ошибок в расшифрованном сообщении.

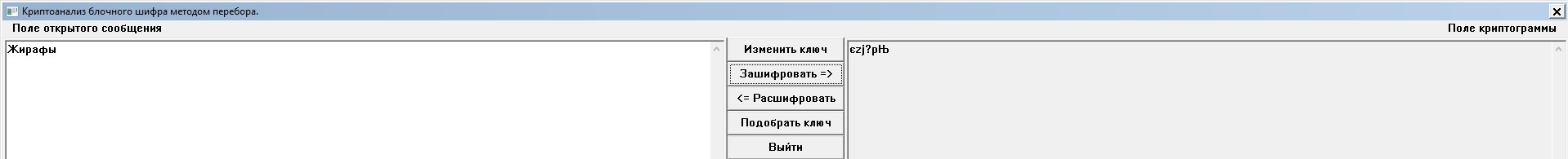

4. Произвести шифрование смыслового текста.

5. Дешифровать полученный шифртекст на правильном и произвольном неправильном ключе.

6. Произвести криптоанализ зашифрованого смыслового текста при помощи метода тотального опробывания ключей.

Ход работы:

Изучить схему и принцип действия учебного шифра, используемого в данной работе.

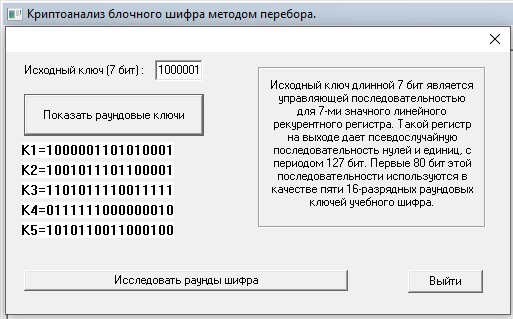

Генерация раундовых ключей.

Выбран управляющий ключ из 7-ми бит: 1000001

На его основе сгенерированы раундовые ключи К1, К2, К3, К4, К5

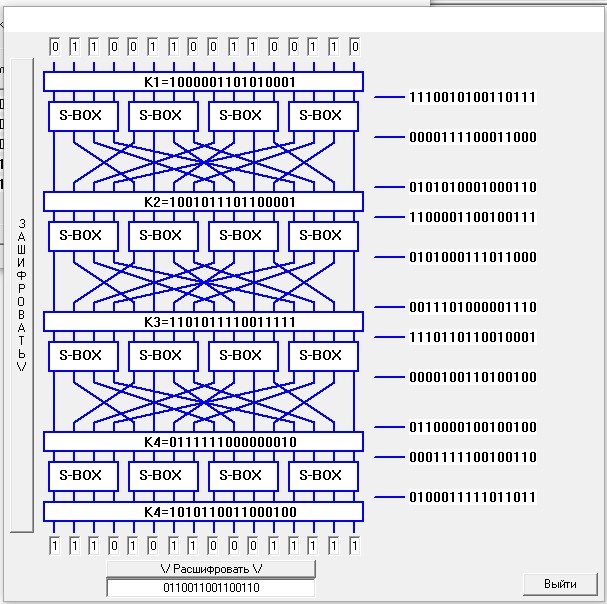

Анализ преобразований шифра:

Выбрана двоичная последовательность длиной 16 бит доя шифрования (открытый текст): 0110 0110 0110 0110 (Вариант 6)

Полученная криптограмма 1110 1011 0001 1111

Шифрование с использованием исходного ключа 1000001:

|

|

|

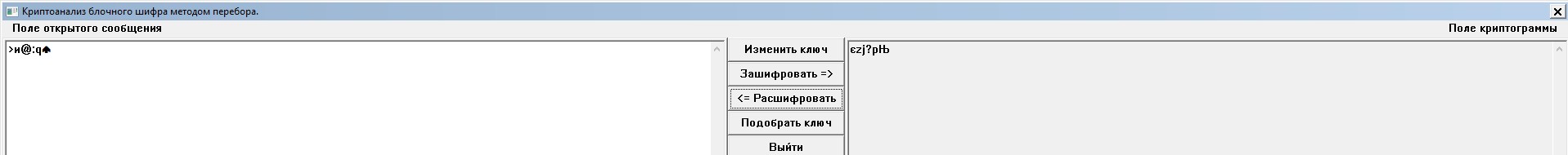

Дешифрование случайным неверным ключом 1011101:

|

|

|

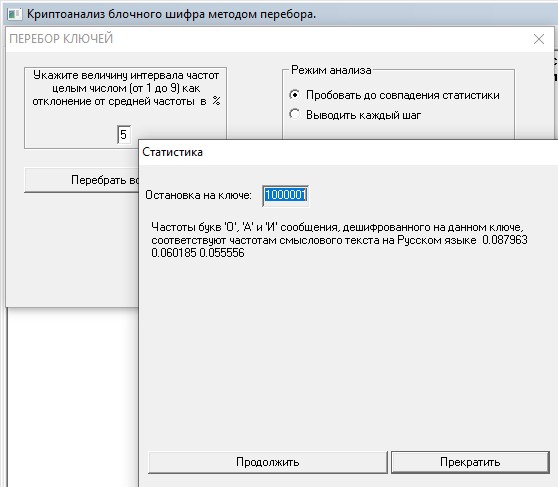

Криптоанализ методом тотального перебора ключей.

При допустимом отклонении в 5% частотные интервалы для букв русского языка равны:

P(«о»)= ( 4 - 14) %

P(«а»)= ( 1.2 - 11.2) %

P(«и»)= (1.2 - 11.2 ) %

Ключ=1000001 P(«О»)=8,8% P(«А»)=6,0% P(«И»)=5,6%

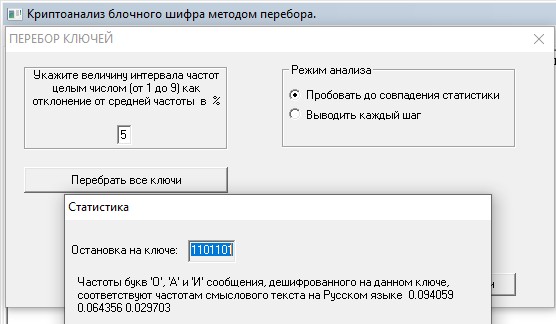

Расшифровка криптограммы другого студента (ФИО - кто другой)

Подбираем ключ:

При допустимом отклонении в 5% частотные интервалы для букв русского языка равны:

P(«о»)= ( 4 - 14) %

P(«а»)= ( 1.2 - 11.2) %

P(«и»)= (1.2 - 11.2 ) %

Проверялись ключи:

Ключ= 1101101 P(«О»)=9,4% P(«А»)=6,4% P(«И»)=3,0%

Расшифрованный текст:

Анализ влияния ошибок в канале связи на достоверность сообщения после его дешифрования

Исходная криптограмма: 0010 0001 1000 1010

Расшифровка криптограммы: 1000 1000 1000 1000

Расшифровка криптограммы при эмуляции ошибки

в 1-м бите

криптограмма с ошибкой: 1010 0001 1000 1010

расшифровка криптограммы: 01010001 11010100

количество ошибок в расшифровке: 9

во 2-м бите

криптограмма с ошибкой: 0110 0001 1000 1010

расшифровка криптограммы: 1001 1000 1000 1111

количество ошибок в расшифровке: 4

в 3-м бите

криптограмма с ошибкой: 0000 0001 1000 1010

расшифровка криптограммы: 1100 1000 1010 0001

количество ошибок в расшифровке: 4

в 4-м бите

криптограмма с ошибкой: 0011 0001 1000 1010

расшифровка криптограммы: 1111 100101110000

количество ошибок в расшифровке: 9

в 5-м бите

криптограмма с ошибкой: 0010 1001 1000 1010

расшифровка криптограммы: 1100 1110 11110001

количество ошибок в расшифровке: 8

в 6-м бите

криптограмма с ошибкой: 0010 0101 1000 1010

расшифровка криптограммы: 0011 1111 0100 1011

количество ошибок в расшифровке: 10

в 7-м бите

криптограмма с ошибкой: 0010 0011 1000 1010

расшифровка криптограммы: 0000 0000 1000 0000

количество ошибок в расшифровке: 3

в 8-м бите

криптограмма с ошибкой: 0010 0000 1000 1010

расшифровка криптограммы: 1010 0101 1111 1010

количество ошибок в расшифровке: 8

в 9-м бите

криптограмма с ошибкой: 0010 0001 0000 1010

расшифровка криптограммы: 0011 1100 1000 0010

количество ошибок в расшифровке: 6

в 10-м бите

криптограмма с ошибкой: 0010 0001 1100 1010

расшифровка криптограммы: 0011 1111 10110101

количество ошибок в расшифровке: 11

в 11-м бите

криптограмма с ошибкой: 0010 0001 1010 1010

расшифровка криптограммы: 0010 0110 1000 0111

количество ошибок в расшифровке: 9

в 12-м бите

криптограмма с ошибкой: 0010 0001 1001 1010

расшифровка криптограммы: 0010 100100110111

количество ошибок в расшифровке: 10

в 13-м бите

криптограмма с ошибкой: 0010 0001 1000 0010

расшифровка криптограммы: 1000 1111 1000 1110

количество ошибок в расшифровке: 5

в 14-м бите

криптограмма с ошибкой: 0010 0001 1000 1110

расшифровка криптограммы: 1101 1110 0100 0001

количество ошибок в расшифровке: 8

в 15-м бите

криптограмма с ошибкой: 0010 0001 1000 1000

расшифровка криптограммы: 0010 1110 1000 0111

количество ошибок в расшифровке: 8

в 16-м бите

криптограмма с ошибкой: 0010 0001 1000 1011

расшифровка криптограммы: 11010000 0100 0111

количество ошибок в расшифровке: 9

Среднее значение ошибок в дешифрованном сообщении при ошибочном приеме одного бита криптограммы.

=(9+4+4+9+8+10+3+8+6+11+9+10+5+8+8+9)

/ 16= 7,56

=(9+4+4+9+8+10+3+8+6+11+9+10+5+8+8+9)

/ 16= 7,56

Nош.ср. = 7,56

Выводы:

В данной работе мы изучили структуры и основные свойства блочного шифра, основанного на подстановочно перестановочной сети (Substitution-Permutation Network или SPN), криптоанализа методом тотального перебора ключей и правила принятия решения о правильном ключе при переборе.

По последнему пункту работы можем наблюдать, что количество ошибок после дешифрования больше, чем число ошибок, которые произошли в период времени передачи криптограммы, следовательно, это шифр с размножением ошибок.

Среднее значение ошибок в данной работе Nош.ср. = 7,56 .