Лабораторные и практики / 06_ЛР

.docxФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

_____________________________________________________________________________

Кафедра информационной безопасности телекоммуникационных систем

Дисциплина «Основы криптографии»

Лабораторная работа 6

«Изучение и исследование блокового шифра AES»

Выполнили: ст. гр. .

.

Проверил: проф. Яковлев В.А..

Санкт-Петербург

2021

Цель работы:

Изучить преобразования, выполняемые при шифровании и дешифровании сообщений в блоковом шифре AES, а также исследовать некоторые его свойства.

Задание:

Для случайно генерируемых сообщений и ключей просмотреть все операции, выполняемые в 10 раундах шифра, а также метод формирования раундовых ключей.

Просмотреть структуру основных раундовых операций (формирование обратных элементов, умножение на матрицы, циклические сдвиги, сложение с раундовым ключом.)

Исследовать некоторые свойства шифра: выбор “слабых” ключей , размножение ошибок при шифровании и дешифровании.

Проверить “вручную” правильность вычисления обратных элементов и умножение на матрицы в конечных полях, выполняемых шифром.

Ход работы:

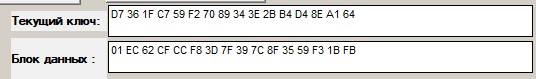

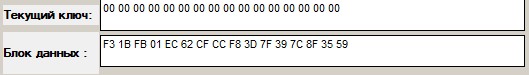

Создаем случайный блок данных и случайный текущий ключ:

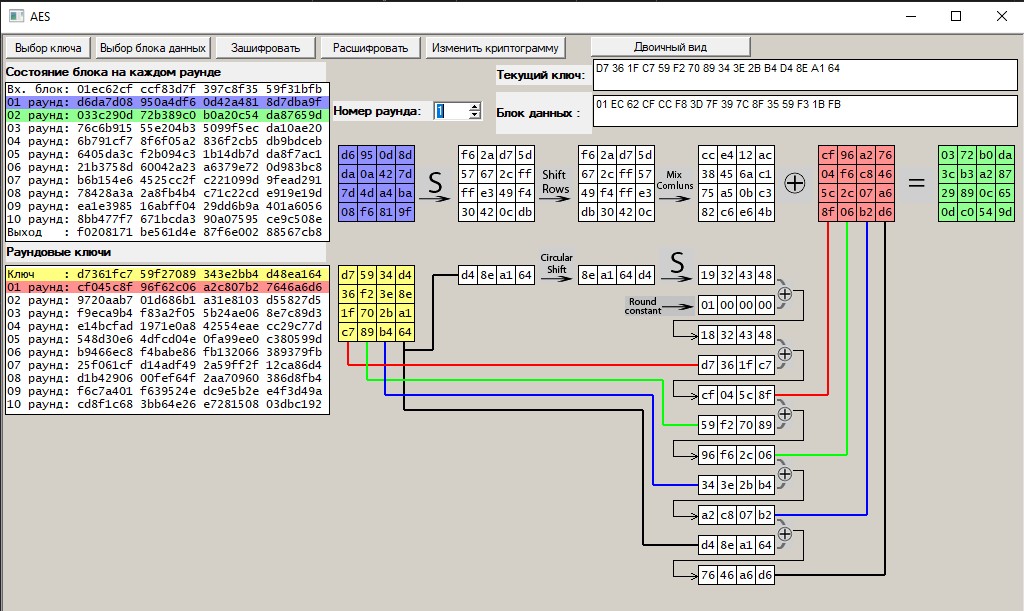

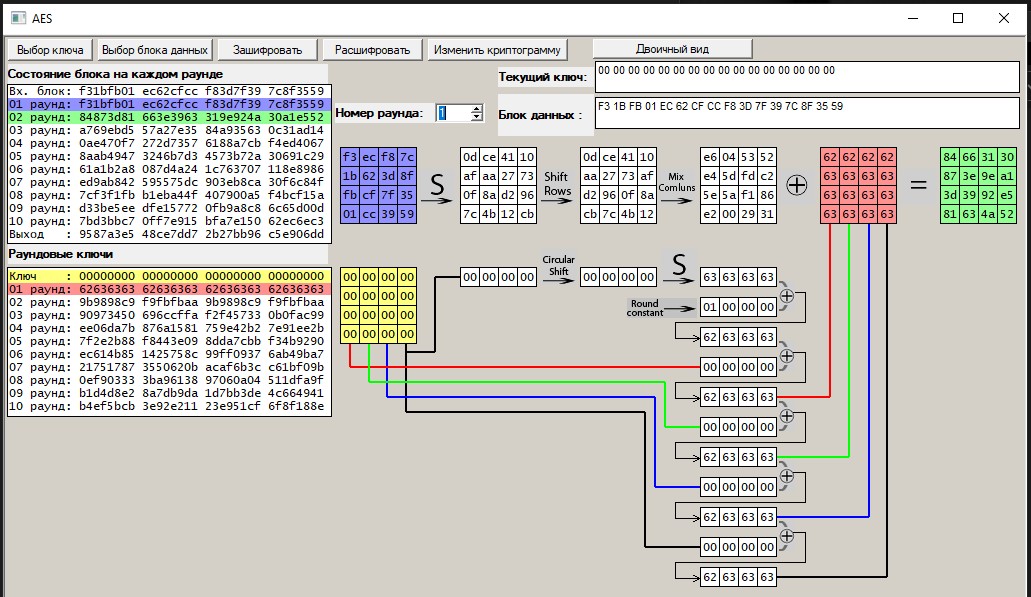

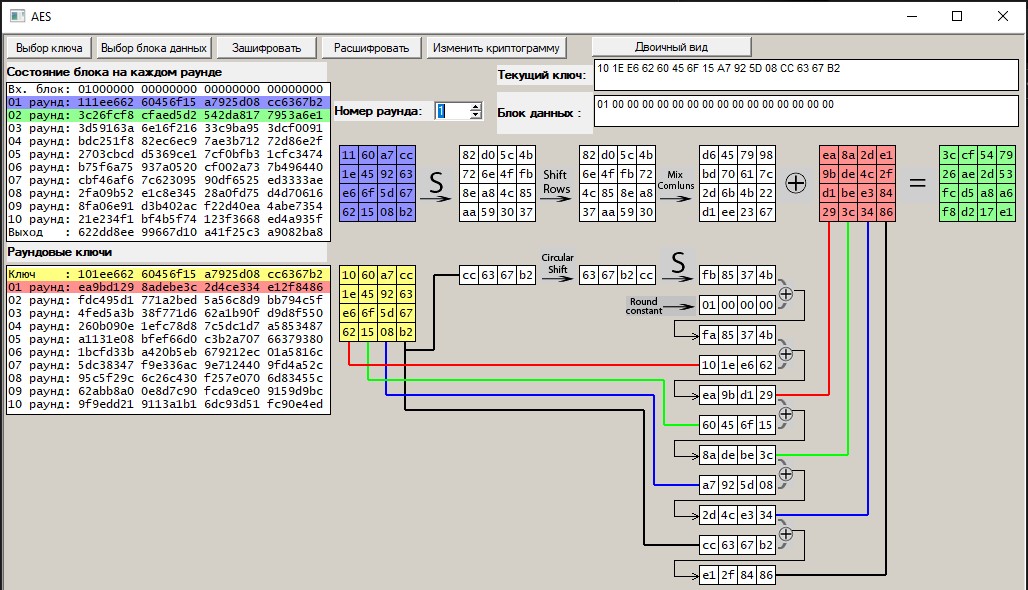

Зашифровываем блок данных текущим ключом и просматриваем раунды шифрования:

В данном окне мы можем проанализировать, как происходят основные раундовые операции, состояние блоков на каждом раунде и просмотреть раундовые ключи.

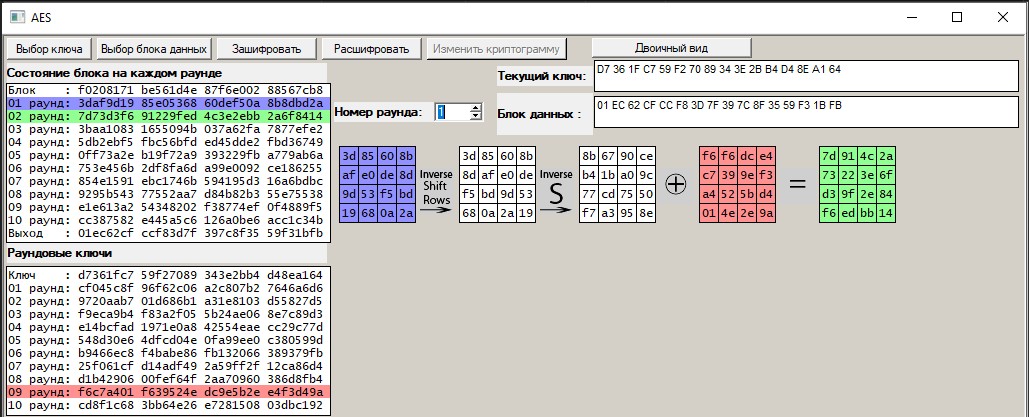

При расшифровке наблюдаем, что раунды выполняются в обратном порядке:

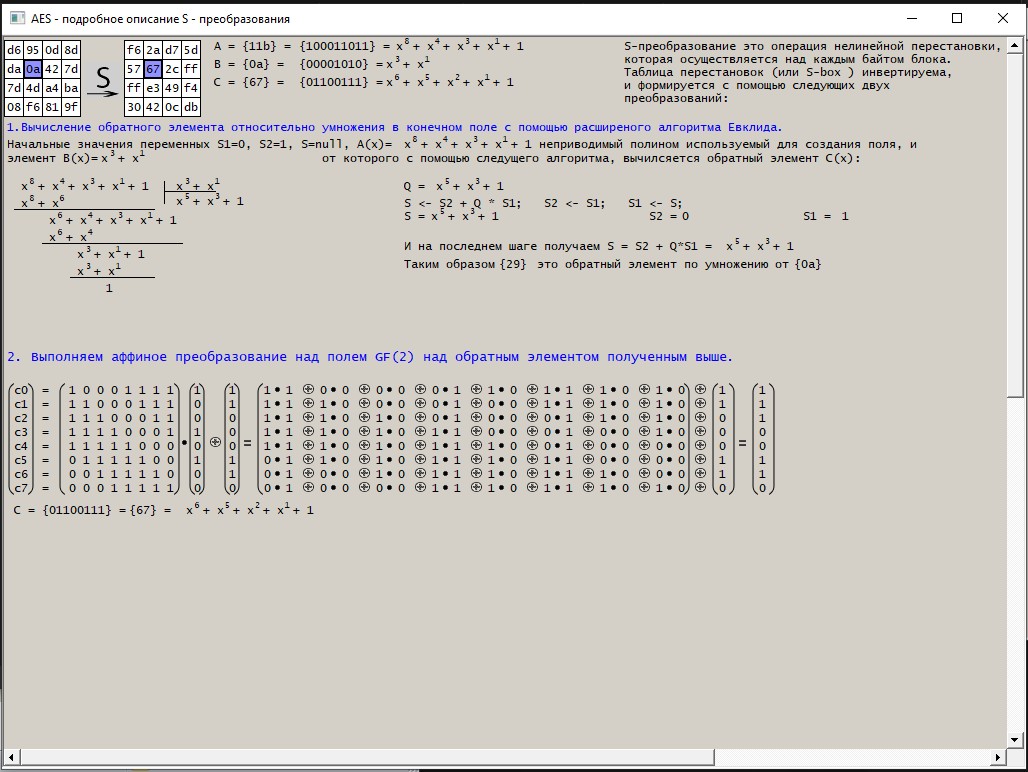

Рассмотрим преобразования S для 1 раунда 6 элемента (вариант 6):

Выполним проверку нахождения обратного элемента в конечном поле:

Исключим

,

т.к. действует условие

,

т.к. действует условие

,

и получим результат:

,

и получим результат:

.

.

|

|

|

|

|

|

|

1 |

|

|

|

|

В

результате вычислений получаем остаток

1. Мы доказали, что

– это обратный элемент по умножению от

– это обратный элемент по умножению от

.

.

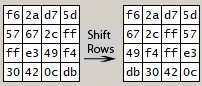

Проверим правильность сдвига операции “Shift Rows”.

|

Первая строка не имеет сдвига. Вторая строка сдвигается влево на 1. Третья строка сдвигается влево на 2, а четвертая – на 3. |

На данном изображении видно, что требования выполняются. |

|

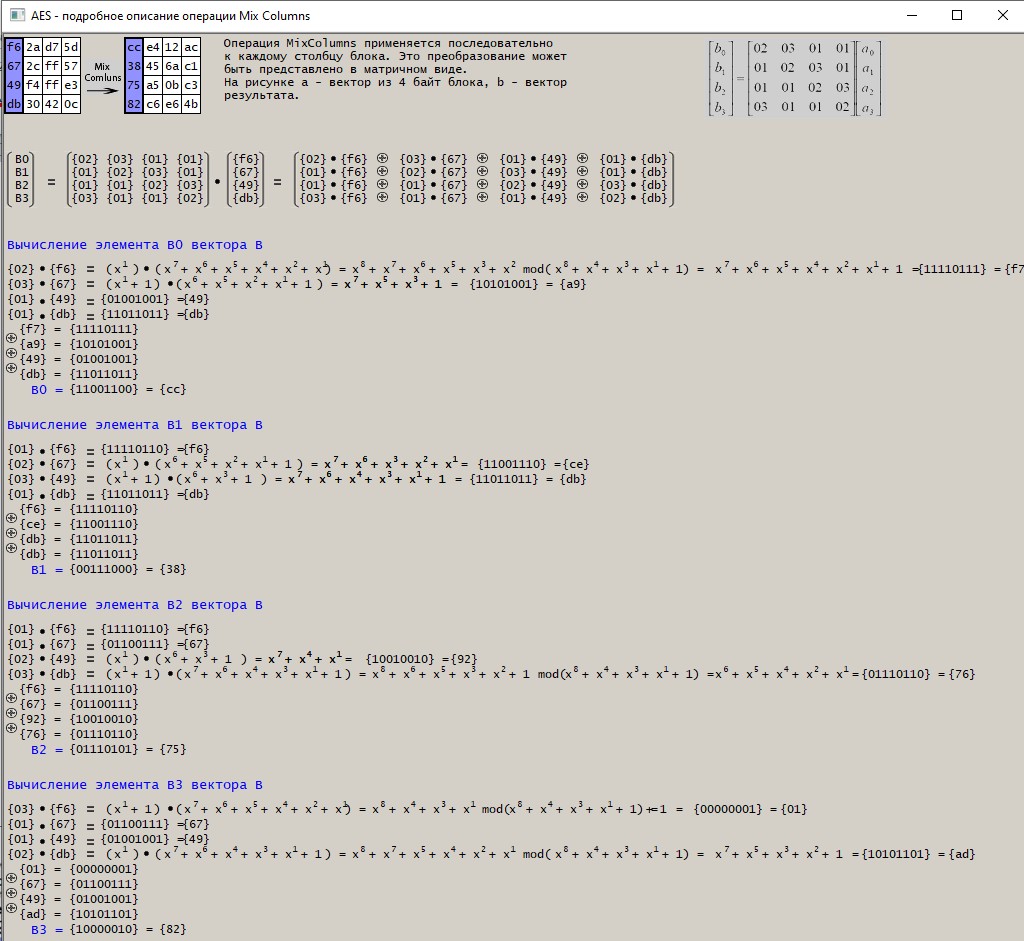

Рассмотрим описание операции “Mix Columns”

Устанавливаем ключ, состоящий из нулей, что ведет к увеличению «случайности» ключей и промежуточных криптограмм при переходе от раунда к раунду:

Наблюдаем, что при изменении ключа все раунды кардинально изменяются:

Рассмотрим принцип работы шифра при сообщении, состоящем из всех нулей:

Рассмотрим принцип работы шифра при сообщении, состоящем из одной единицы и остальных нулей:

Исходя из изображений пунктов 9 и 10 видно, что в первых двух раундах со второго по четвертый октет совпадают для данных случаев. Только на третьем раунде начинаются различия во всех октетах.

Вывод:

В ходе выполнения данной лабораторной работы был исследован блоковый шифр AES. Изучили преобразования, выполняемые при шифровании и дешифровании сообщений в данном шифре.