Сети №5

.docxНикитиной С. ИВТ-44

Лабораторная работа №5

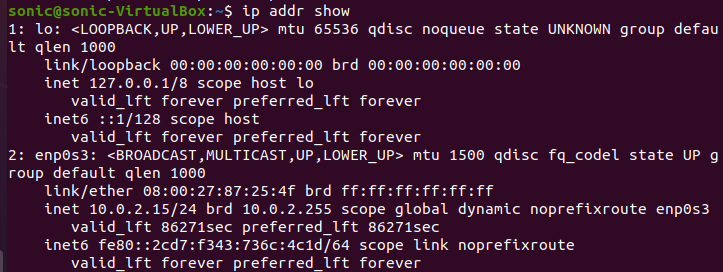

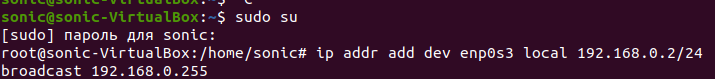

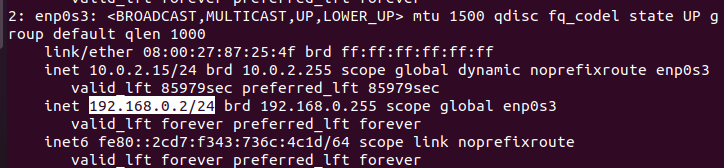

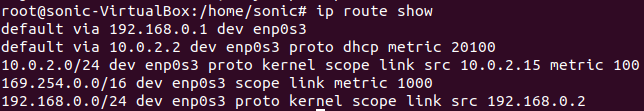

1.Установить основной IP-адрес (192.168.0.2 /24) и шлюз по умолчанию (192.168.0.1) на дополнительной ВМ:

# ip addr add dev eth1 local 192.168.0.2 /24 broadcast 192.168.0.255

# ip link set eth1 up

# ip route add default via 192.168.0.1

В новых версиях Ubuntu eth# теперь записывается как enp#s#.

Все команды выполняются в привилегированном режиме.

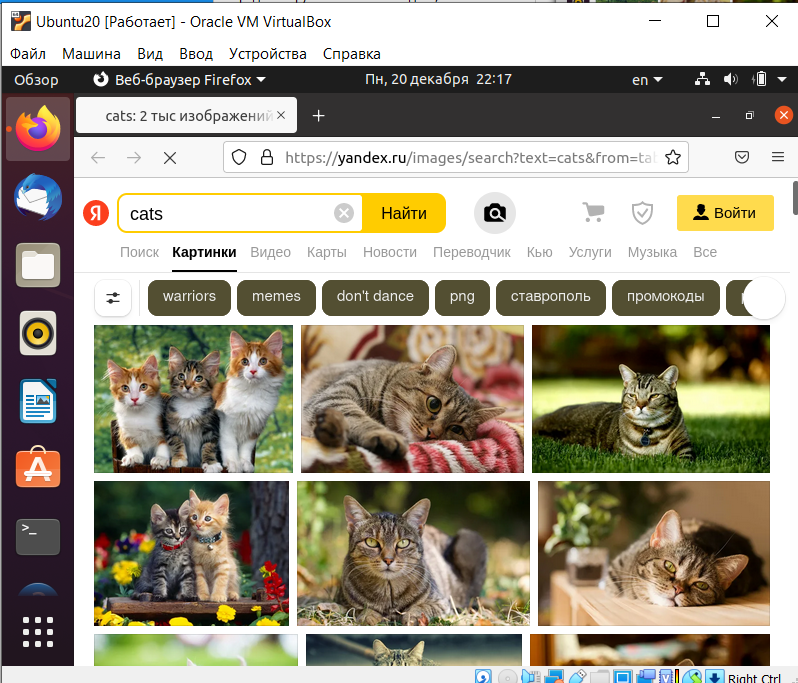

![]()

2.Установить в основной ВМ:

а)На интерфейс eth1 IP-адрес 192.168.0.1 /24

б)На интерфейс eth2 IP-адрес 192.168.1.1 /24

в)На интерфейс eth3 IP-адрес 192.168.2.1 /24

г)В качестве шлюза по умолчанию IP-адрес: 192.168.1.2

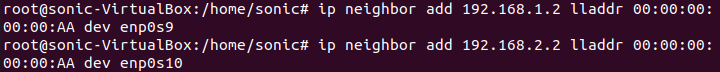

д)Внести статические записи в ARP-таблицу относительно адресов 192.168.1.2 и 192.168.2.2 (для их эмуляции):

# ip neighb add 192.168.1.2 lladdr 00:00:00:00:00:AA dev eth2

# ip neighb add 192.168.2.2 lladdr 00:00:00:00:00:BB dev eth3

е)Включить в ядре ОС функцию маршрутизации:

# echo 1 > /proc/sys/net/ipv4/ip_forward

![]()

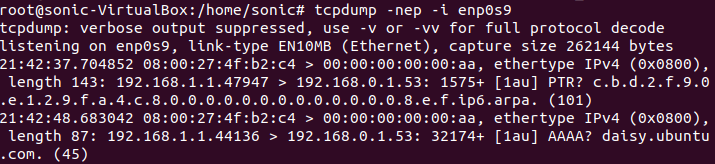

3.Проверить прохождения пакетов от узла 192.168.0.2 по маршруту по умолчанию:

а)В основной ВМ настроить прослушивание трафика на интерфейсе eth2, идущего на MAC-адрес узла 192.168.1.2:

# tcpdump -nep -i eth2

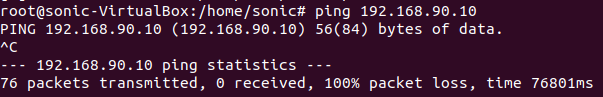

б)В дополнительной ВМ осуществить отправку тестовых ICMP-пакетов гипотетическому узлу 192.168.90.10 с IP-адреса 192.168.0.2:

# ping 192.168.90.10

в)Если все манипуляции проделаны правильно, то в дополнительной ВМ будет отображаться сообщение о недоступности узла 192.168.90.10, а в основной ВМ в TCPDump будут отображаться исходящие фреймы на узел 00:00:00:00:00:AA, содержащие пакеты с исходящим IP-адресом 192.168.90.10.

4.Установить статический маршрут до сети 192.168.100.0 /24 через альтернативный шлюз 192.168.2.2:

а) В основной ВМ:

# ip route add to 192.168.100.0/24 via 192.168.2.2

![]()

б)Запуская TCPDump на интерфейсах eth1 и eth2 основной ВМ и используя команду ping в дополнительной ВМ убедиться, что трафик на сеть 192.168.100.0 /24 идет на интерфейс 192.168.2.2, а весь остальной трафик - на 192.168.1.2.

5.В основной ВМ установить маршрут до узла 192.168.101.11 через альтернативный шлюз 192.168.2.2.

![]()

6.В основной ВМ установить для пакетов узла 192.168.0.5 маршрут по умолчанию через альтернативный шлюз 192.168.2.2 (пример 10.5). В дополнительной ВМ установить дополнительный адрес 192.168.0.5 и проверить работоспособность установленного маршрута.

![]()

Разрешить IP-трафик от сети 192.168.0.0/24 к маршрутизатору на интерфейсе eth1 ; весь остальной входящий трафик маршрутизатора на интерфейсе eth1 запретить.

Разрешить проходящий IP-трафик для сети 192.168.0.0/24; проходящий трафик других сетей запретить.

Запретить ICMP-трафик от сети 192.168.0.0/24 к сети 192.168.9.0/24.

Запретить проходящий IP-трафик от сети 192.168.0.0/24 к сети 192.168.10.0/24.

Запретить IP-трафик от сети 192.168.0.0/24 к узлу 192.168.11.11

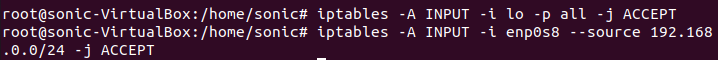

1.Реализовать п. 1 ( основная ВМ ):

# iptables -P INPUT DROP

# iptables -A INPUT -i lo -p all -j ACCEPT

# iptables -A INPUT -i eth1 --source 192.168.0.0/24 -j ACCEPT

![]()

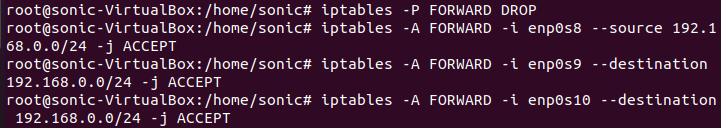

2.Реализовать п. 2:

# iptables -P FORWARD DROP

# iptables -A FORWARD -i eth1 --source 192.168.0.0/24 -j ACCEPT

# iptables -A FORWARD -i eth2 --destination 192.168.0.0/24 -j ACCEPT

# iptables -A FORWARD -i eth3 --destination 192.168.0.0/24 -j ACCEPT

3.Реализовать п. 3.

# iptables -I FORWARD 1 -i eth1 --source 192.168.0.0/24 --destination

192.168.9.0/24 --protocol icmp -j DROP

![]()

4.Реализовать пп. 4 и 5. самостоятельно.

П.4

![]()

П.5

![]()

Задание 12. Обеспечение доступа в сеть Интернет

Содержание

Подключение к сети Интернет

Особенности доступа к сети Интернет на сетевом уровне

Замечания по работе системы разрешения доменных имен

Пример настройки сервера доступа в Интернет для локальной сети