Лабораторные / lab_10-var11

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет: Инфокоммуникационных сетей и систем

Кафедра: Защищённых систем связи

Предмет: Криптографические протоколы

ОТЧЁТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №10

Исследование протокола скрытого определения k ближайших точек интереса без учета типа POIs. Исследование протокола скрытого определения местоположения точек интереса мобильного пользователя с учетом типа POI

Направление/специальность подготовки

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Выполнила:

%username%

(Ф.И.О., № группы) (подпись)

Проверил:

%username%

(уч. степень, уч. звание, Ф.И.О.) (подпись)

Цель лабораторной работы:

Практическое применение криптосистемы Пэйе и ее гомоморфных свойств при определении местоположения точек интереса.

Закрепить теоретические знания студентов по разделу: “Гомоморфное шифрование”. Ознакомиться с протоколом скрытого определения точек интереса мобильного пользователя на основе изученных алгоритмов криптосистем Пэйе и Рабина.

Часть 1

Номер варианта |

Местоположение (i, j) |

p, q |

11 |

(3,4) |

17, 19 |

Шаг 1. Генерация ключей:

Выбирается

два простых числа

,

таких что

,

таких что

,

где

,

где

.

.

Выбираем

два простых числа

и

и

:

:

p = 17 q =19

Вычисляем

модуль

:

:

База данных сервера о ближайших точках интереса – Таблица 1

|

11 |

|

33 |

|

36 |

|

27 |

|

12 |

|

18 |

|

26 |

|

34 |

|

25 |

|

35 |

|

33 |

|

11 |

|

10 |

|

11 |

|

9 |

|

27 |

Максимальная

запись на сервере

,

следовательно простые числа выбраны

верно

,

следовательно простые числа выбраны

верно

Выбираем

из множества

из множества

Пусть g = 51854

Секретным

ключом является:

,

sk = {17, 19}

,

sk = {17, 19}

а

открытым ключом: ,

pk = {

,

pk = { ,

323}

,

323}

Шаг 2. Генерация запроса:

При шифровании запроса используется алгоритм шифрования криптосистемы Пэйе.

Для

каждого выбирается случайное целое число

выбирается случайное целое число

и вычисляется:

и вычисляется:

i = 3

Пуcть

.

.

Отправляем

на сервер зашифрованный запрос

и открытый ключ:

и открытый ключ:

.

.

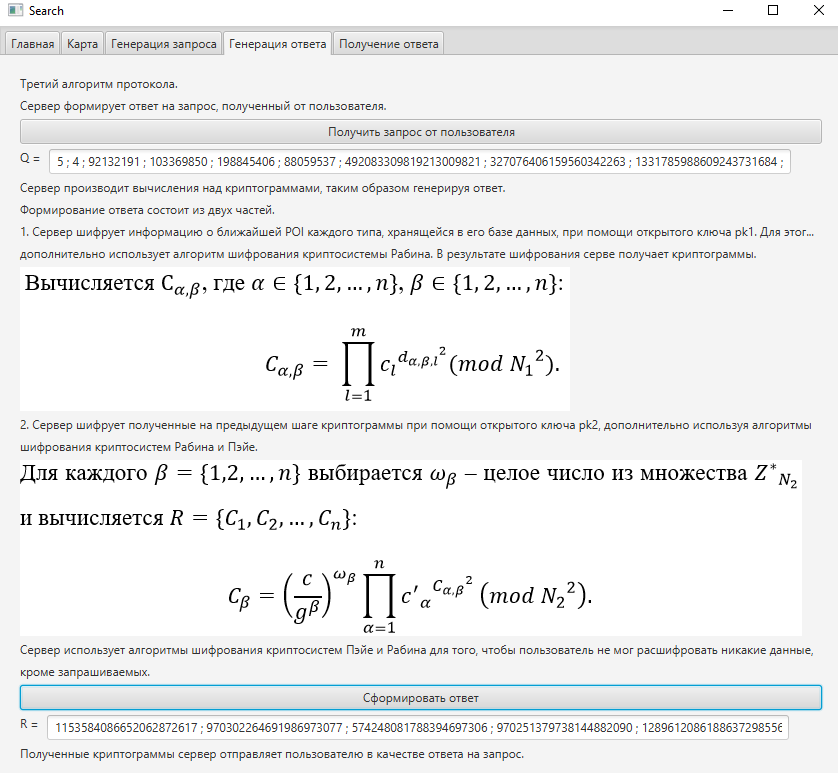

Шаг 3 Генерация ответа сервера.

Вычисляем

,

где

,

где

:

:

Сгенерированный

ответ

сервер отправляет пользователю.

сервер отправляет пользователю.

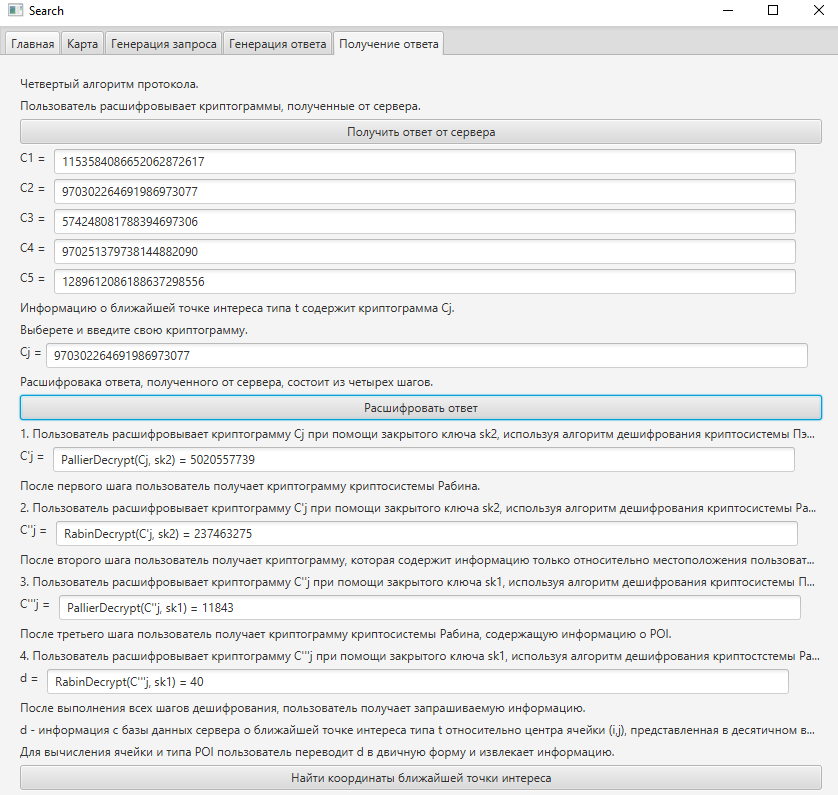

Шаг 4. Получение ответа.

Расшифровываем криптограмму:

.

.

Преобразуем

полученное число

в двоичный вид.

в двоичный вид.

.

Отсюда

видим, что ближайшая точка интереса для

ячейки

.

Отсюда

видим, что ближайшая точка интереса для

ячейки

находится в подячейке

находится в подячейке

.

.

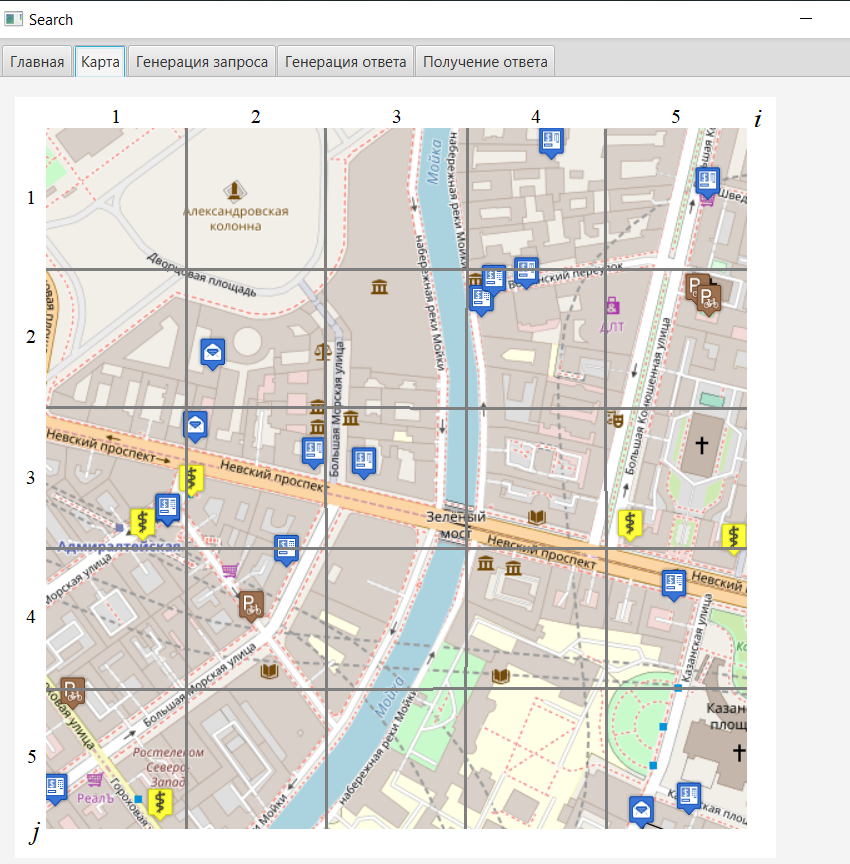

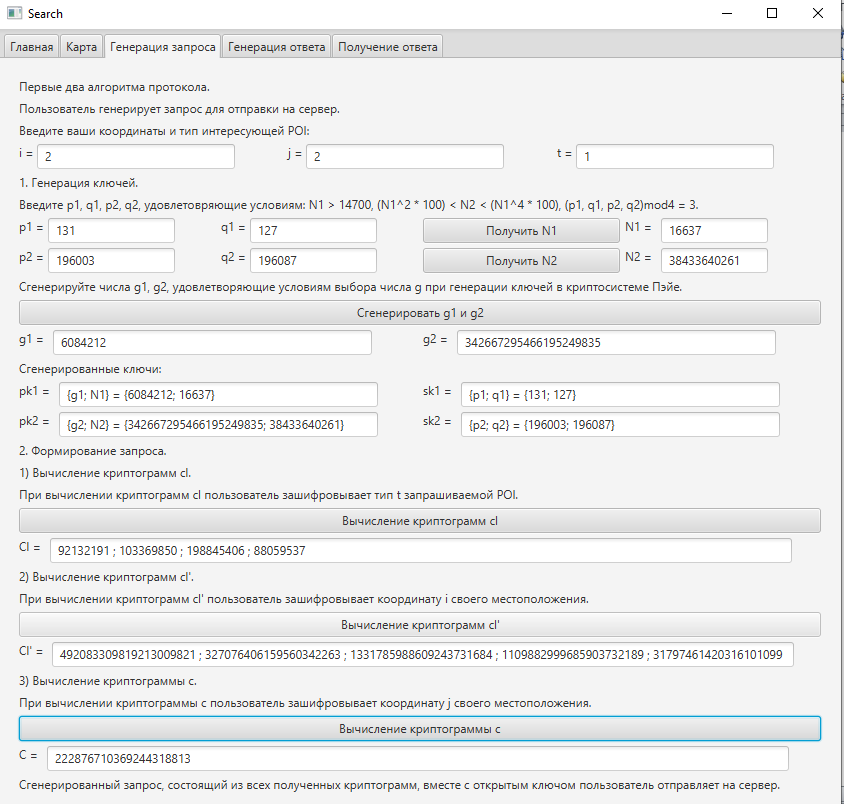

Часть 2

Запустить программу “SearchPOIs”.

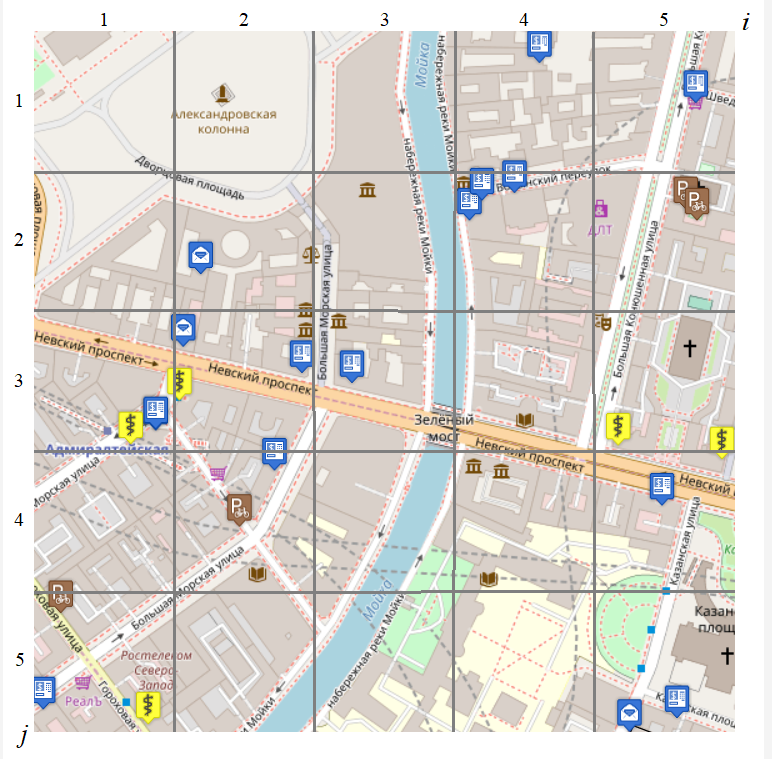

Изучить карту, представленную на вкладке “Карта”.

Выбрать ячейку

(свое местоположение), относительно

которого программа будет искать

ближайшую точку интереса и тип точки

интереса(при первой генерации ключей

берем значение

(свое местоположение), относительно

которого программа будет искать

ближайшую точку интереса и тип точки

интереса(при первой генерации ключей

берем значение

).

).

Выбор ячейки производится следующим образом:

координата

,

,

координата

,

,

где

– номер студента по журналу,

– день выполнения лабораторной работы.

– день выполнения лабораторной работы.

Сгенерировать ключи в соответствии с требованиями, представленными в описании работы программы.

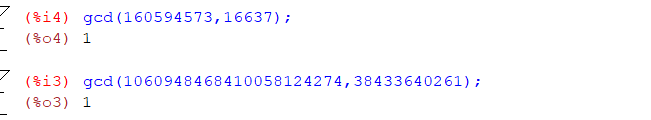

Провести проверку выполнения условия сгенерированных

,

используя программу “Maxima”.

,

используя программу “Maxima”.

Сформировать запрос.

На вкладке “Генерация ответа” получить запрос пользователя и произвести вычисления.

R = 1153584086652062872617; 970302264691986973077; 574248081788394697306; 970251379738144882090; 1289612086188637298556

На вкладке “Получение ответа” получить ответ от пользователя и произвести расшифровку.

Ближайший банкомат найден правильно

Вывод: в ходе выполнения лабораторной работы, было рассмотрено практическое применение криптосистемы Пэйе и ее гомоморфных свойств при определении местоположения точек интереса.

Санкт – Петербург

2021