1_otchet

.docx

ФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

Ордена Трудового Красного Знамени федеральное государственное бюджетное образовательное учреждение высшего образования Московский технический университет связи и информатики

Кафедра Информационной безопасности

Лабораторная работа №1

«Защита электронной почты при использовании в качестве почтового клиента программы TheBat»

Выполнили:

Студенты 4-го курса

группы

Москва, 2018

1. Цель работы

Изучить методы шифрования и способы передачи зашифрованных сообщений по незащищенным каналам.

2. Задачи

Используя программу The Bat! сгенерировать пару ключей.

Распространить открытый ключ всем группам в аудитории.

Добавить полученные от всех групп ключи в кольцо ключей.

Создать сообщение с произвольным текстом и зашифровать его с использованием открытого ключа, разослать его каждой группе.

Получить от каждой группы сообщение.

Расшифровать полученные письма с помощью закрытого ключа.

Создать сообщение произвольной формы, добавить к нему ЭЦП и разослать всем группам.

Получить подписанные сообщения от каждой группы, проверить подлинность отправителей и целостность сообщения на основе ЭЦП.

3. Ход работы

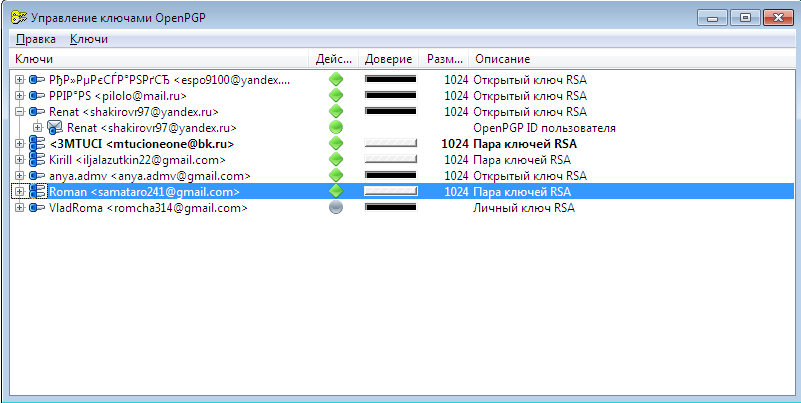

Используя программу Tha Bat! Создадим пару PGP ключей. Для этого откроем окно управления ключами OpenPGP (Рисунок 1).

Рисунок 1 – Окно управления ключами OpenPGP

Через меню Ключи вызовем мастер создания ключей и заполним ФИО и email-адрес, выберем размер ключа равный 1024, установим дату истечения срока действия ключа (без ограничения срока).

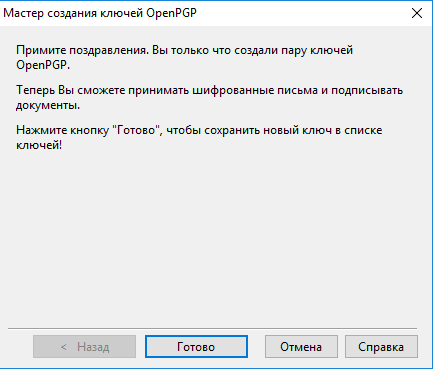

После выполнения всех этапов создания ключа, получаем уведомление об успешном создании ключа (Рисунок 2).

Рисунок 2 - Уведомление об успешном создании ключа

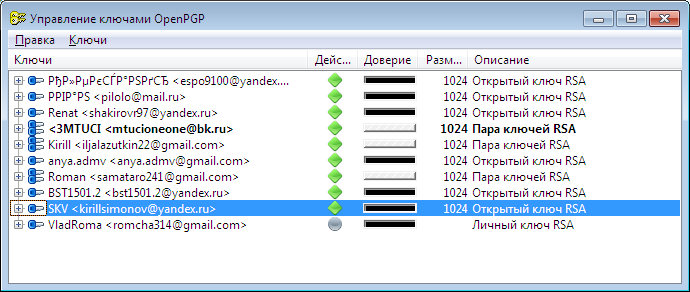

Только что созданный ключ можно видеть в окне управления ключами OpenPGP (Рисунок 3).

Рисунок 3 - Созданный ключ в окне управления ключами OpenPGP

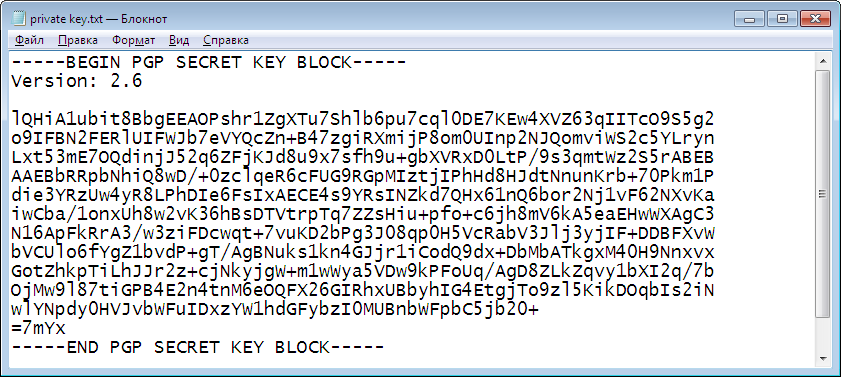

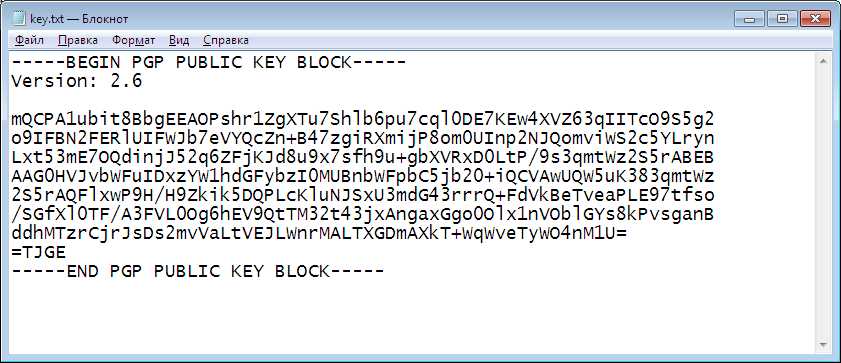

Ключи можно открыть и просмотреть в текстовом редакторе. Текст приватного ключа представлен на рисунке 4, а публичного – на рисунке 5.

Рисунок 4 - Текст приватного ключа

Рисунок 5 - Текст публичного ключа

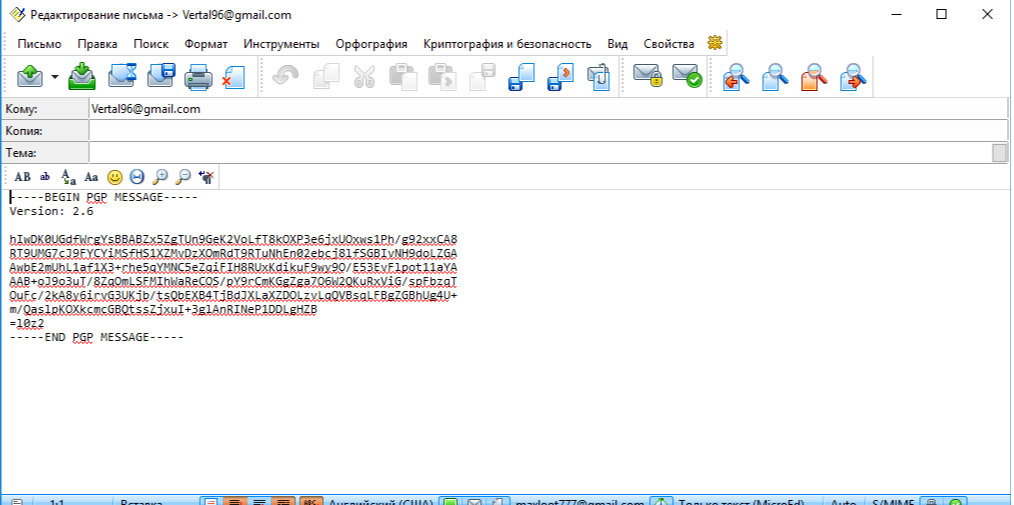

После обмена публичными ключами с другими группами и добавления их в связку ключей, попробуем отправить зашифрованное сообщение. Создадим новое письмо с произвольным текстом и с помощью меню Криптография и безопасность зашифруем сообщение. Получившееся зашифрованное сообщение можно видеть на рисунке 6.

Рисунок 2 - Зашифрованное сообщение

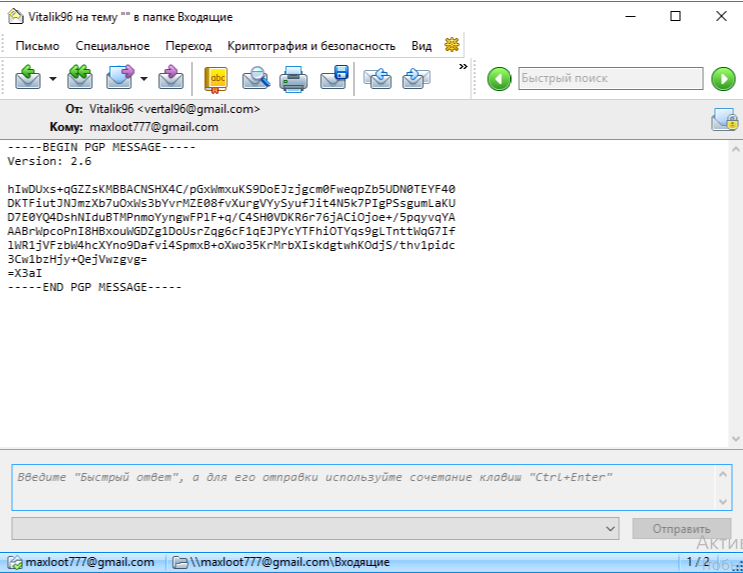

Попробуем получить зашифрованное сообщение от другой группы. Его вид представлен на рисунке 11.

Рисунок 3 - Полученное зашифрованное сообщение

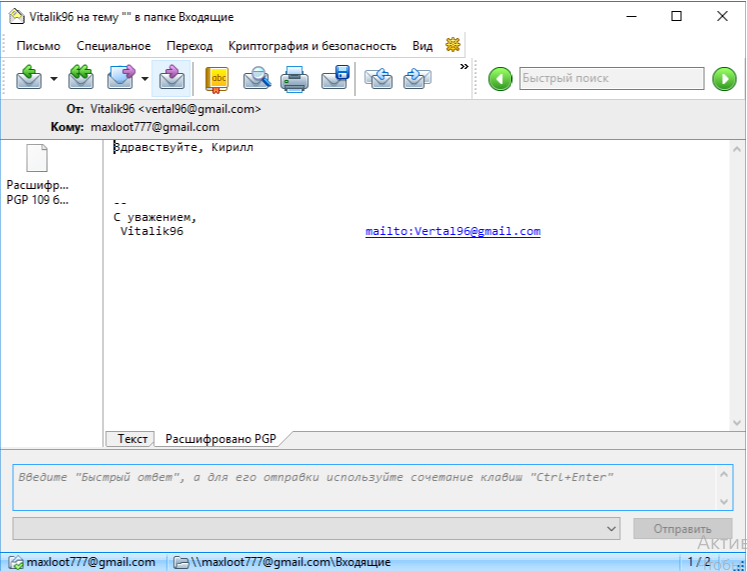

Теперь с помощью меню Криптография и безопасность расшифруем его. Окно с расшифрованным сообщение на рисунке 12.

Рисунок 4 - Расшифрованное сообщение

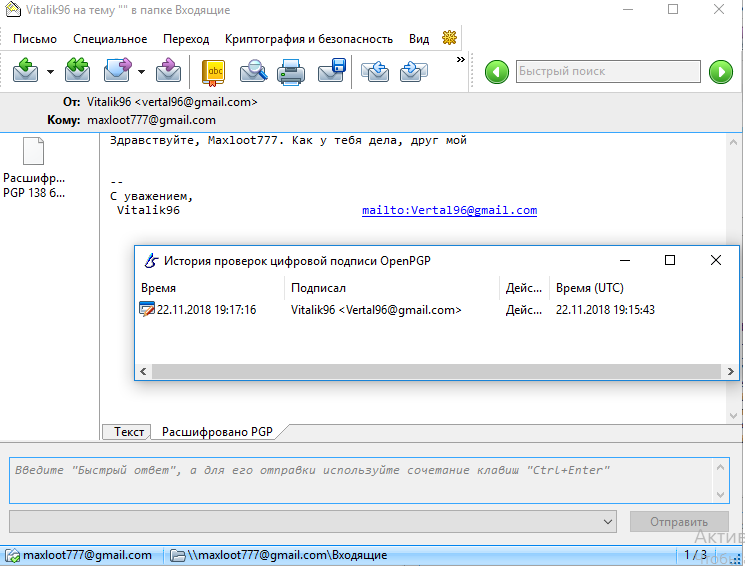

Также мы получили письмо с ЭЦП. Все тем же меню Криптография и безопасность произведем проверку ЭЦП (Рисунок 13).

Рисунок 5 - Письмо с ЭЦП

4. Ответы на контрольные вопросы

1. Назовите классические методы шифрования.

DES

AES

RSA

ГОСТ 28147-89

Шифр Цезаря

2. На какие два класса можно разделить методы шифрование, в чём их отличие друг от друга?

Симметричное шифрование использует один и тот же ключ и для зашифровывания, и для расшифровывания.

Асимметричное шифрование использует два разных ключа: один для зашифровывания (который также называется открытым), другой для расшифровывания (называется закрытым).

3. Перечислите параметры алгоритмов симметричного шифрования.

длина ключа;

число итераций;

длина обрабатываемого блока;

сложность аппаратной/программной реализации.

4. Чем объясняются недостатки симметричного шифрования?

необходимость публичной передачи ключей;

хранение и защита открытых ключей от подмены.

5. В чём смысл шифра Цезаря?

Для шифрования используется сдвиг буквы алфавита на фиксированное число позиций. Используемое преобразование обычно обозначают как ROTN, где N — сдвиг, ROT — сокращение от слова ROTATE, в данном случае «циклический сдвиг». Алфавит зацикливается, то есть буквы в конце алфавита преобразуются в буквы начала алфавита

6. В чём смысл «магических квадратов»?

Магическими квадратами называют квадратные таблицы с вписанными в их клетки последовательными натуральными числами, начиная от 1, которые дают в сумме по каждому столбцу, строке и диагонали одно и то же число. При шифровании буквы открытого текста необходимо вписать в магический квадрат в соответствии с нумерацией его клеток. Для получения шифр текста считывают содержимое заполненной таблицы по строкам.

7. Объясните понятие «лазейка».

Слабое место в шифрсистеме, происхождение которого может быть случайным или запланированным. Зная «черный ход», можно легко преодолеть криптозащиту.

8. Поясните причину появления некоторых достоинств ассиметричного

шифрования перед симметричным.

секретный ключ известен только одной стороне;

секретный ключ не нужно передавать;

ключи можно долго не менять. 9. В чём состоит смысл метода экспоненциального обмена?

Если отправитель знает, что его данные, предназначенные получателю, могут быть просмотрены кем-то во время передачи, тогда используется метод экспоненциального обмена.

|

Отправитель

|

Получатель |

Этап 1 |

Оба участника договариваются о значениях Y и P для общей односторонней функции. Эта информация не является секретной. Допустим были выбраны значения 7 и 11. Общая функция будет выглядеть следующим образом: 7x (mod 11)

|

|

Этап 2 |

Отправитель выбирает случайное число, например 3, хранит его в секрете, обозначим его как число A |

Получатель выбирает случайное число, например 6, хранит его в секрете, обозначим его как число B |

Этап 3 |

Отправитель подставляет число A в общую функцию и вычисляет результат 73 (mod 11) = 343 (mod 11) = 2, обозначает результат этого вычисления как число a |

Получатель подставляет число B в общую функцию и вычисляет результат 76 (mod 11) = 117649 (mod 11) = 4, обозначает результат этого вычисления как число b |

Этап 4 |

Отправитель передает число a получателю |

Получатель передает число b отправителю

|

Этап 5 |

Отправитель получает b от получателя, и вычисляет значение bA (mod 11) = 43 (mod 11) = 64 (mod 11) = 9

|

Получатель получает a от отправителя, и вычисляет значение aB (mod 11) = 26 (mod 11) = 64 (mod 11) = 9

|

Этап 6 |

Оба участника в итоге получили число 9. Это и будет являться ключом. |

|

10. Каковы основные элементы PGP?

Открытый и закрытый ключи.

11. В чём отличие сертификата от ключа?

Сертификат 0 уровня = цифровая подпись

Сертификат 1 уровня = ключ + подпись

Сертификат 2 уровня = списки доверенных сертификатов в браузере

12. В чём отличие PGP от OpenPGP?

PGP (англ. Pretty Good Privacy) — компьютерная программа, также библиотека функций, позволяющая выполнять операции шифрования и цифровой подписи сообщений, файлов и другой информации, представленной в электронном виде, в том числе прозрачное шифрование данных на запоминающих устройствах, например, на жёстком диске.

OpenPGP- это открытый протокол шифрования электронной почты с использованием криптографии с открытым ключом. Он основан на оригинальном программном обеспечении PGP (Pretty Good Privacy). Протокол OpenPGP определяет стандартные форматы для зашифрованных сообщений, подписей и сертификатов для обмена открытыми ключами.

13. Каков порядок работы PGP?

Когда пользователь шифрует сообщение с помощью PGP, то программа сначала сжимает текст, что сокращает время на отправку сообщения через модем и увеличивает надежность шифрования. Большинство приемов криптоанализа (взлома зашифрованных сообщений) основаны на исследовании рисунков, присущих текстовым файлам, что помогает взломать ключ. Сжатие ликвидирует эти рисунки и таким образом повышает надежность зашифрованного сообщения. Затем PGP генерирует сессионный ключ, который представляет собой случайное число, созданное за счет движений вашей мышки и нажатий на клавиши клавиатуры.

Как только данные будут зашифрованы, сессионный ключ зашифровывается с помощью публичного ключа получателя сообщения, который отправляется к получателю вместе с зашифрованным текстом.

Расшифровка происходит в обратной последовательности. Программа PGP получателя сообщения использует закрытый ключ получателя для извлечения временного сессионного ключа, с помощью которого программа затем дешифрует зашифрованный текст.

14. Что представляет собой S/MIME?

Secure / MultipurposeInternetMailExtensions(S/MIME) стандарт для шифрования и подписи в электронной почте с помощью открытого ключа.

S/MIME предназначена для обеспечения криптографической безопасности электронной почты. Обеспечиваются аутентификация, целостность сообщения и гарантия сохранения авторства, безопасность данных (посредством шифрования). Большая часть современных почтовых программ поддерживает S/MIME.

15. В чём отличие S/MIME от PGP?

PGP использует открытые и зарытые ключи, S/MIME – сертификаты. PGP шифрует только текст, S/MIME – любые типы данных. Сейчас преимущественно используется S/MIME.