Презентации / 6_7_ProfilingPosture_WirelessSecurityFull

.pdf

Алгоритм шифрования AES

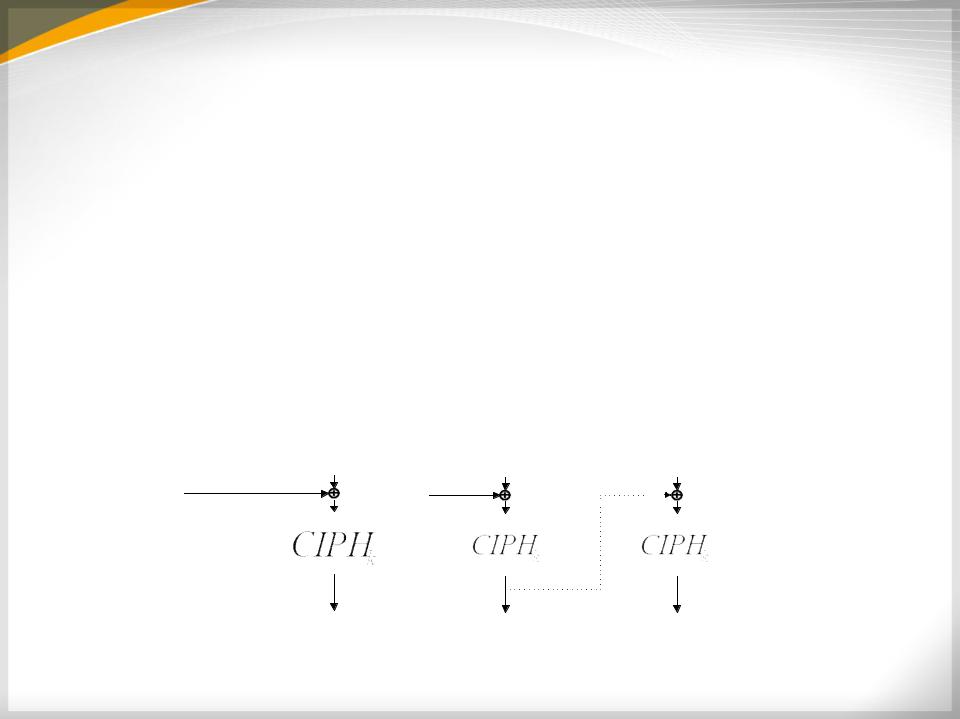

§Режим счетчика(Counter mode) -

§Режим сцепления блоков (CBC) - CBC (Cipher Block Chaining)

к каждому блоку открытого текста перед шифрованием прибавляется результат шифрования предыдущего блока с помощью побитовой операции XOR. К первому блоку открытого текста прибавляется Initialization Vector, который генерируется

случайным образом и обычно передается вместе с шифрованными

данными, чтобы их можно было дешифровать

Вектор |

|

Открытый текст |

|

|

Открытый текст |

|

Открытый текст |

||

инициализации |

|

блок 1 |

|

|

блок 2 |

|

блок n |

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Шифротекст |

|

Шифротекст |

|

Шифротекст |

Блок 1 |

|

блок 2 |

|

блок n |

78

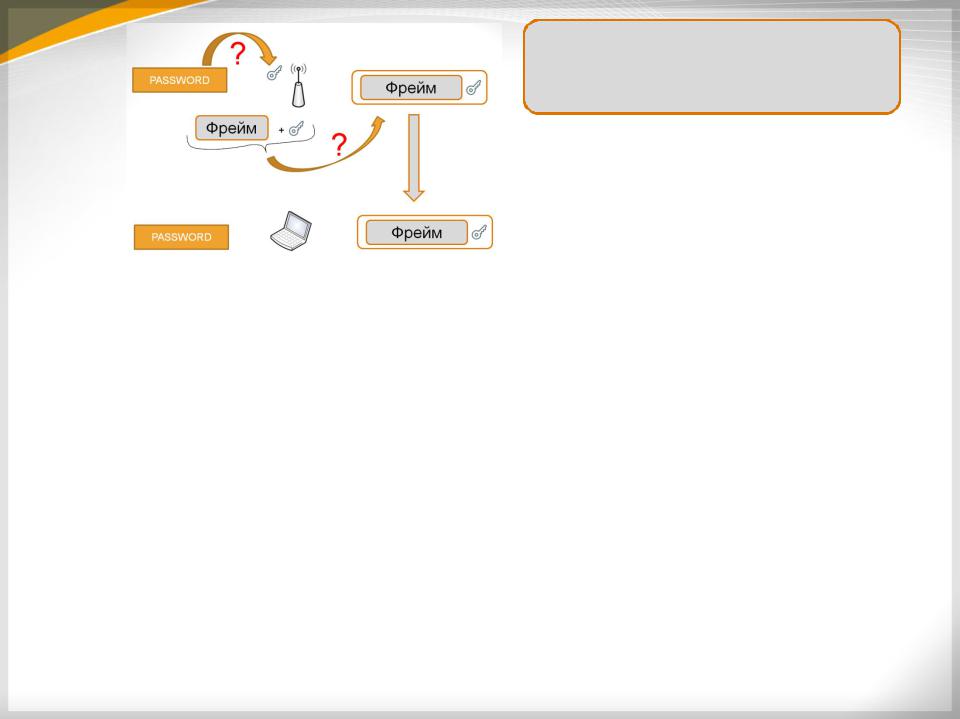

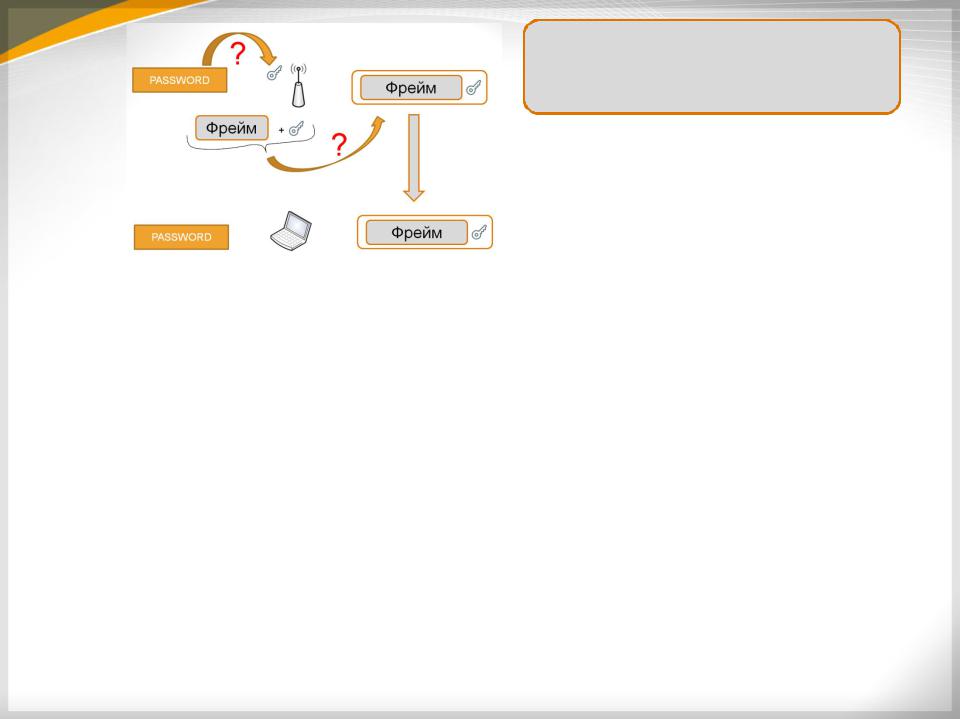

Data broadcast / unicast Все используют одинаковый ключ ?

???

§Регламентирующие стандарты и применяемые механизмы и алгоритмы

информационной безопасности

§Иерархия ключей

§Алгоритмы формирования ключей

§Применяемые алгоритмы шифрования

§Протоколы инкапсуляции

79

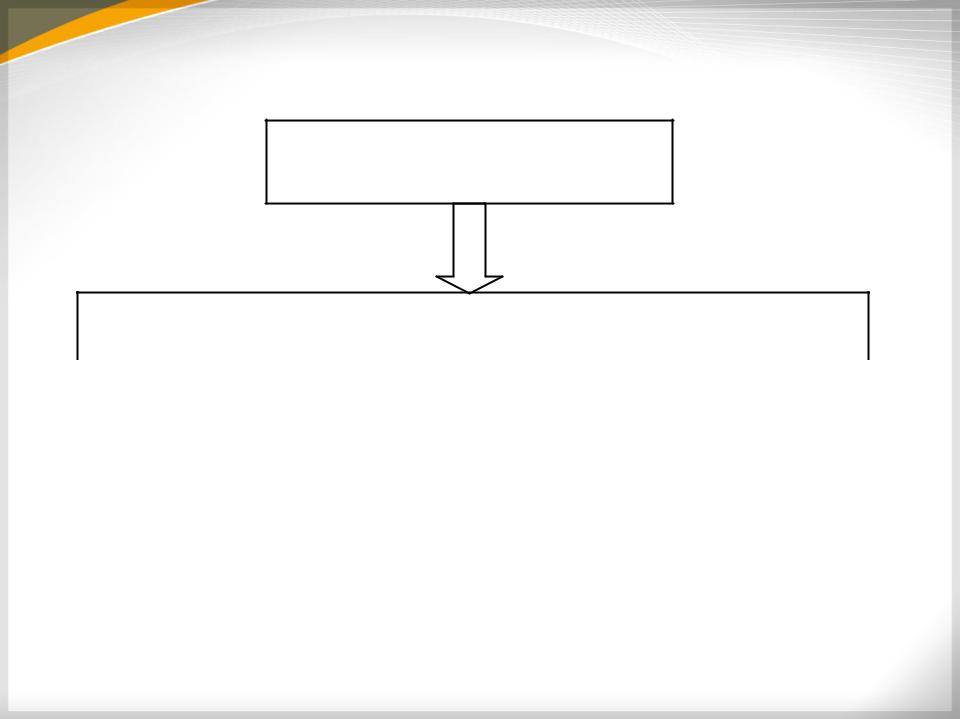

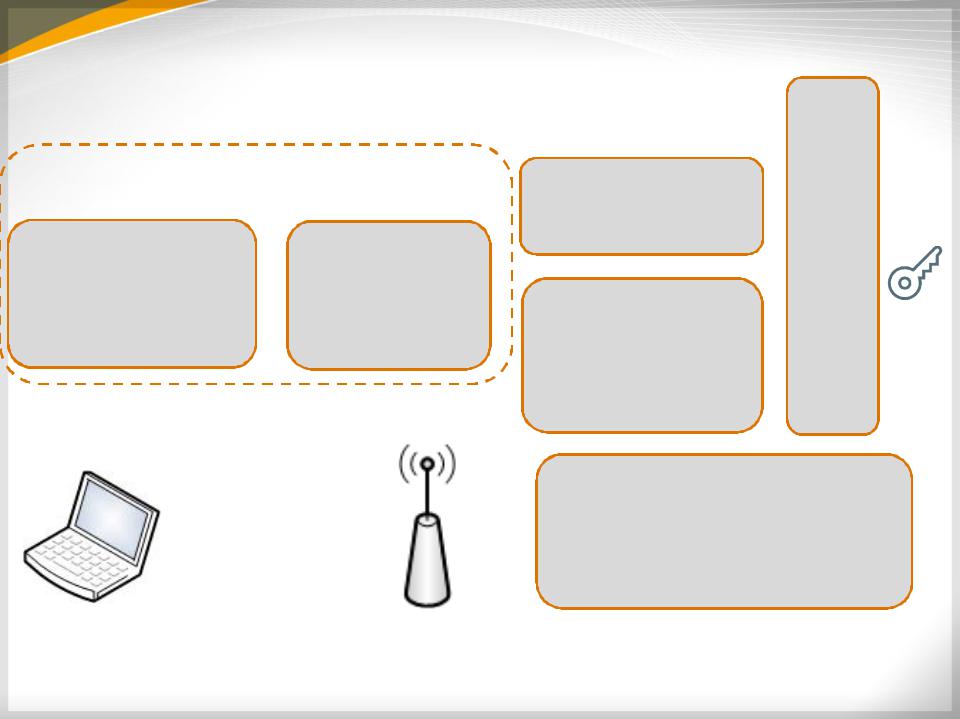

Иерархия парных ключей

Парный мастер-ключ (PMK) 256 бит

PRF-512

Парный передаточный ключ (PTK) 512 бит

EAPoL KCK |

EAPoL KEK |

TK 256 бит |

|

128 бит |

128 бит |

||

|

|||

|

|

|

§ключ подтверждения ключа (Key Confirmation Key — KCK), применяющийся для проверки целостности кадра EAPOL-Key (используется в контрольной сумме MIC);

§ключ шифрования ключа (Key Encryption Key — KEK), используемый для шифрования группового временного ключа (Group Transient Key — GTK)

§временные ключи (Temporal Keys — TK) — для шифрования трафика.

80

Иерархия парных ключей

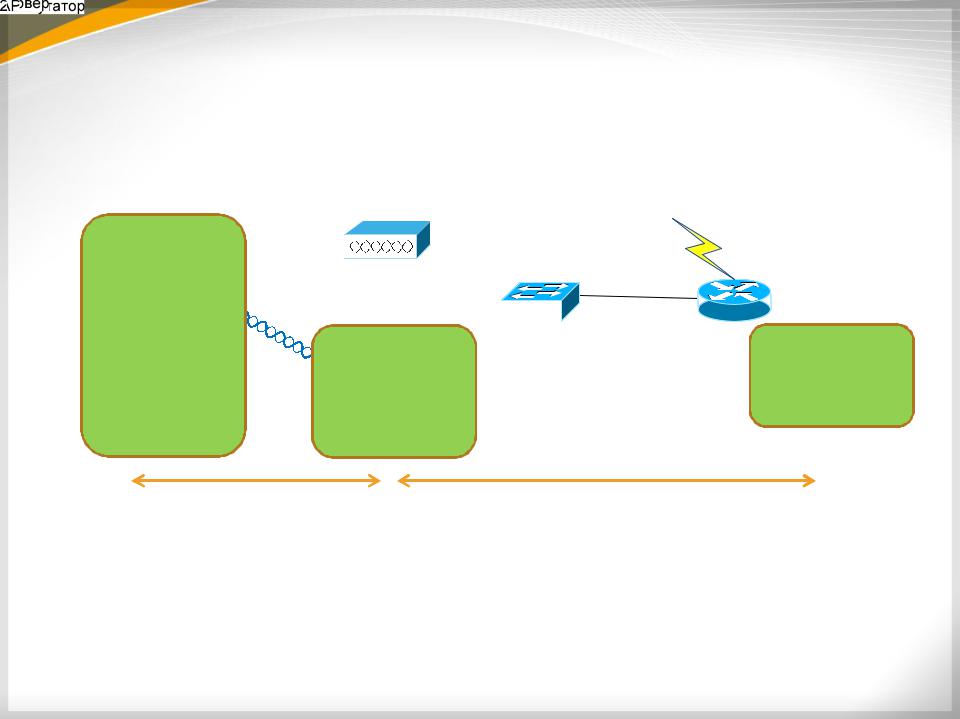

Подключение к сети

Выработка ключей

Шифрование Broadcast

трафика

Шифрование Unicast

трафика

§ключ подтверждения ключа (Key Confirmation Key — KCK), применяющийся для проверки целостности кадра EAPOL-Key (используется в контрольной сумме MIC);

§ключ шифрования ключа (Key Encryption Key — KEK), используемый для шифрования группового временного ключа (Group Transient Key — GTK)

§временные ключи (Temporal Keys — TK) — для шифрования трафика.

81

Data broadcast / unicast Все используют одинаковый ключ ?

???

§Регламентирующие стандарты и применяемые механизмы и алгоритмы

информационной безопасности

§Иерархия ключей

§Алгоритмы формирования ключей

§Применяемые алгоритмы шифрования

§Протоколы инкапсуляции

82

AKM – Authentication and key management suite

§набор средств для выполнения аутентификации и управления ключами:

§Аутентификация предустановленным ключом (PSK – Preshared key)

§Аутентификация по протоколу EAP (Extensible authentication protocol)

(Enterprise)

83

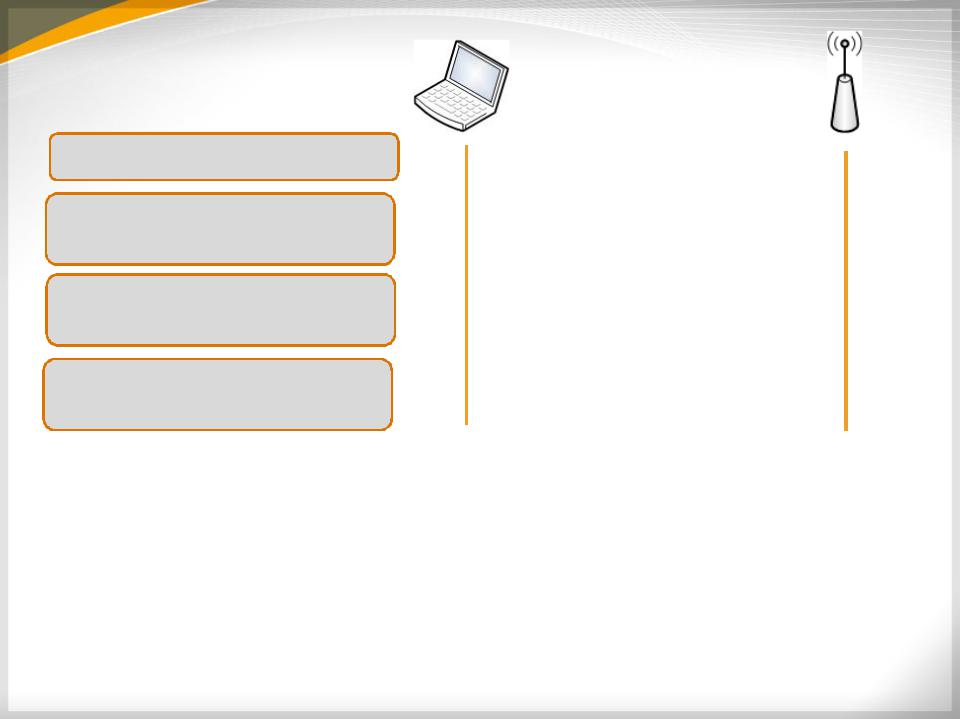

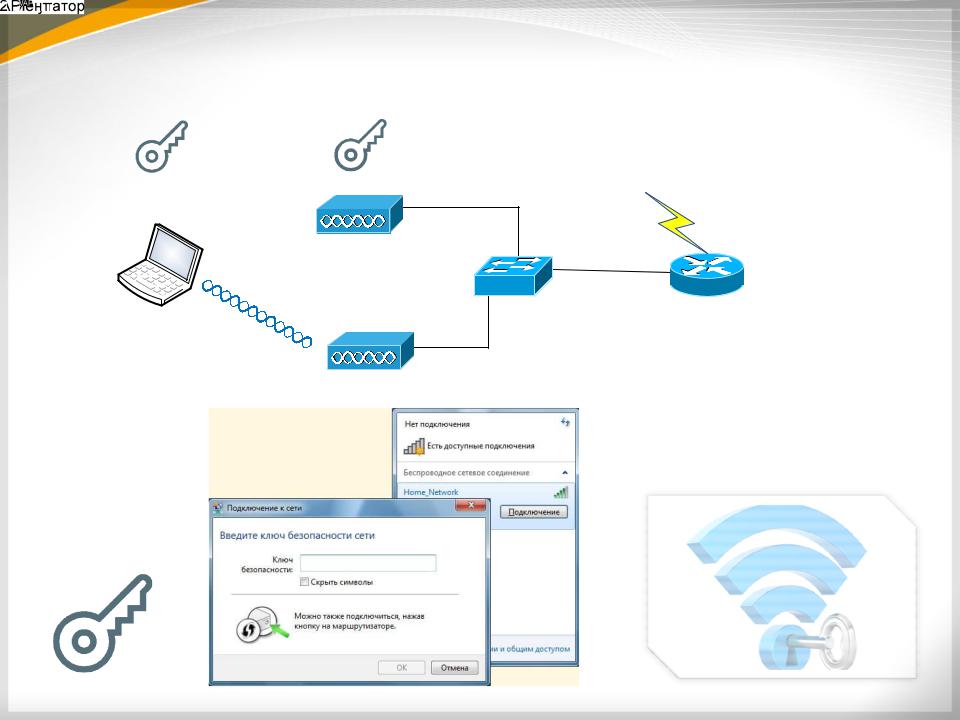

Подключение к сети

PSK 802.1x/EAP/RADIUS

4х стороннее рукопожатие (выработка ключей)

85

Подключение к сети

Аутентификация Ассоциация

OPEN |

(выделение ID |

|

на точке |

||

SHARED |

||

доступа) |

||

|

|

х4 |

Personal |

рукопожстороннее ключейвыработка( |

|

|

PSK |

|

Enterprise |

|

802.1x/ |

атие ) |

EAP/RADIUS |

None

Веб Аутентификация / Портал

86

WPA2 Personal (PSK)

WPA2 Enterprise (IEEE 802.1x/EAP/RADIUS)

Супликант |

Аутентификатор |

|

|

Сервер авторизации |

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

EAPoL

RADIUS

88