Лабораторные и Практические / Лабораторная_5

.docx

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Безопасность беспроводных локальных сетей

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №5

Основы WLC + ТД + Security (v3.2бак)

(тема отчета)

Направление/специальность подготовки

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Студент:

(Ф.И.О., № группы) (подпись)

(Ф.И.О., № группы) (подпись)

Преподаватель:

Казанцев А. А

(Ф.И.О.) (подпись)

Ход работы.

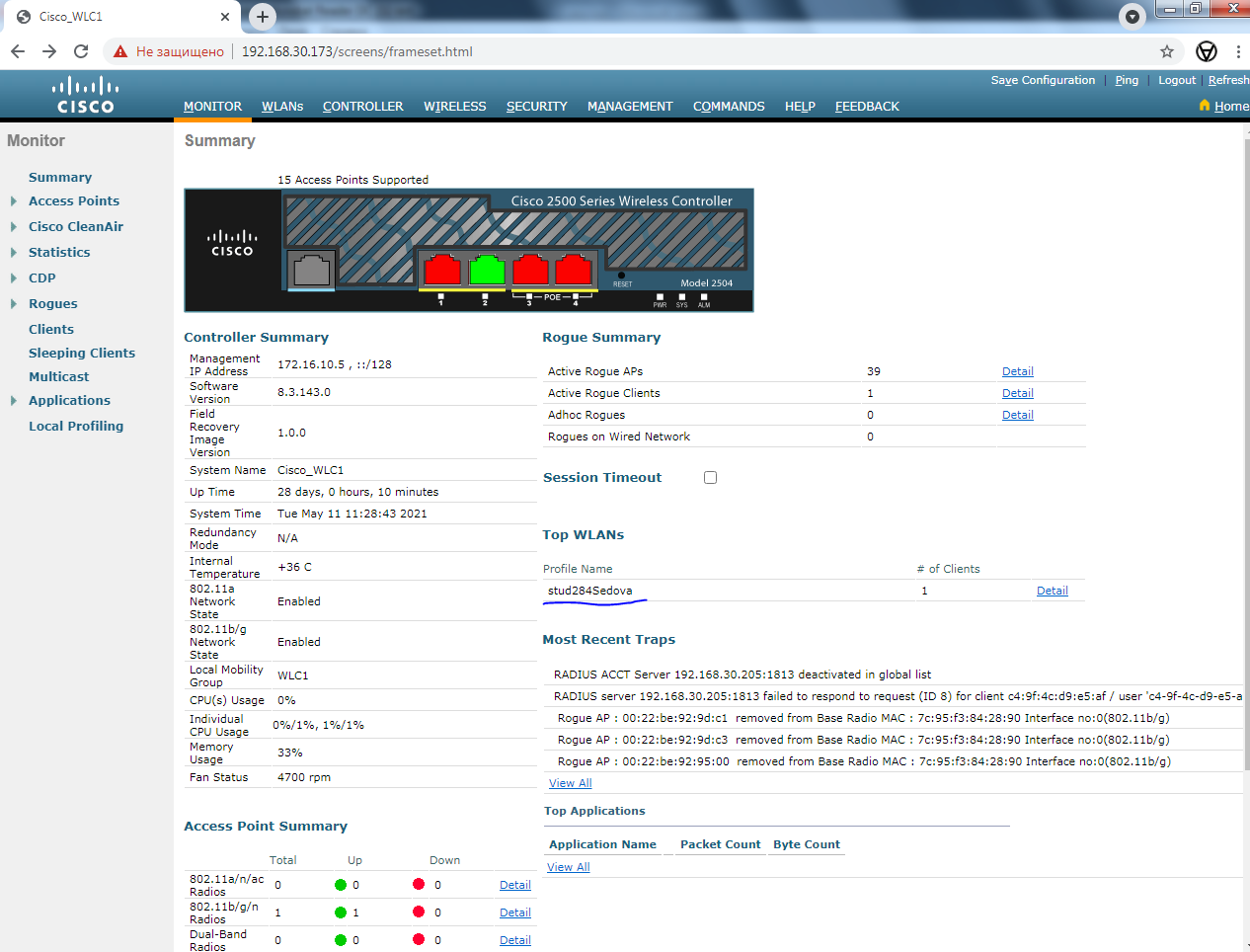

Для реализации данной работы нужно подключиться к контроллеру.

Можно в главном меню посмотреть состояние портов после подключения:

Рис. 1. Состояние портов.

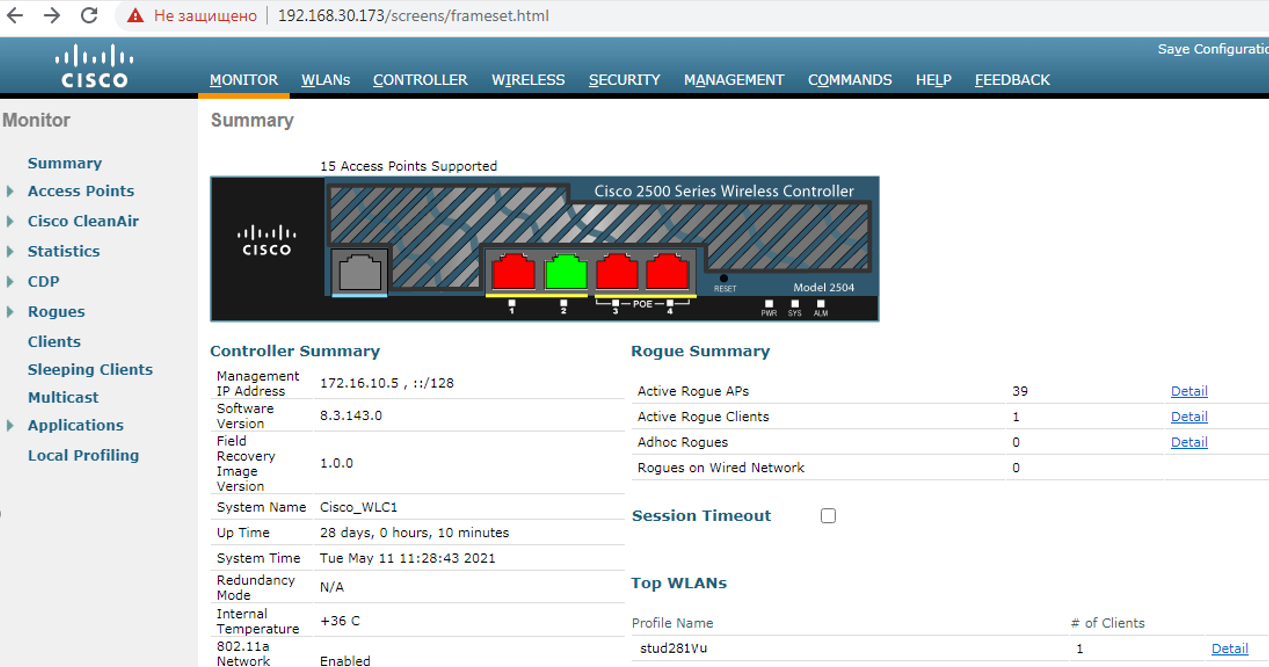

По заданию создаем SSID с названием фамилии.

Профиль безопасности WPA/PSK.

![]()

Рис. 2. Настройка SSID

Получается что мое имя: stud281Vu

Сначала подключаюсь к клиенту. Нажимая на клиента получается вот такая информация. Здесь представлена разнообразная подробная информация.

Рис. 3. Информация о клиенте.

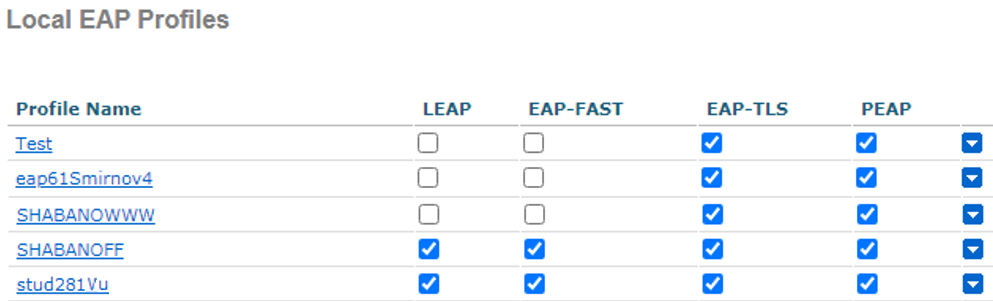

Далее нужно создать локального пользователя WiFi и привязать его к своей созданной WLAN.

Настраиваем авторизацию по локальной базе пользователей по WiFi. настраиваем:

Local EAP Authentication

выбираем свой профиль EAP

"WPA+WPA2",

WPA Policy

WPA Encryption AES

WPA 2 Policy

WPA 2 Encryption

Authentification Key Management - 802.1x

Привожу скриншот такой настройки:

Рис. 6. Настройка SSID на лок. базе.

Рис. 7. Настройка Local EAP Authentication

Теперь можно подключиться к созданному недавно SSID с логином и паролем. Можно посмотреть уровни сигнала и номер порта и даже VLAN ID.

Рис. 8. Просмотр информации о подключенном локальном клиенте.

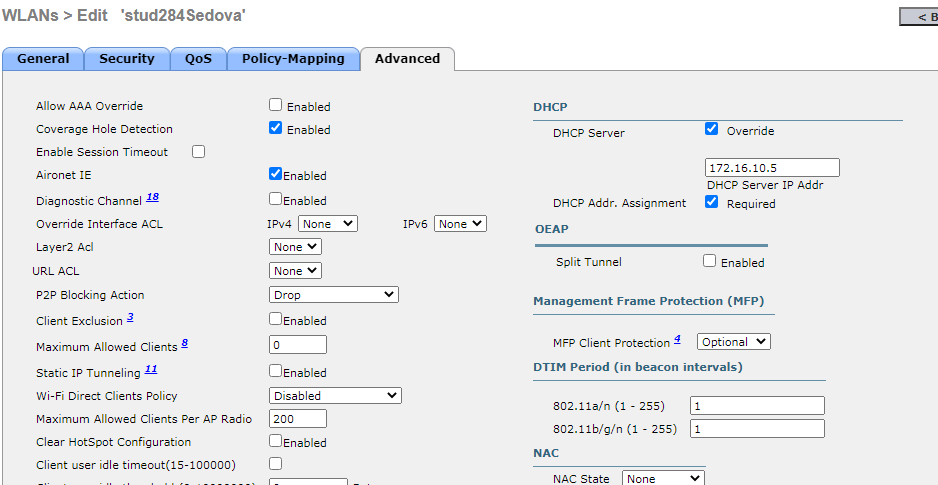

Для реализации возможностей безопасности можно SSID. Скрываем. Можно опять включить. Скрытие названия сети – хорошая идея, но не всегда лучшая.

Проверяю функцию изоляции клиентов в SSID - включаем функцию:

WLANs > Edit / Advanced/P2P Blocking Action.

Проверяю функцию запрета клиентам, устанавливаю статические IP-address. WLANs > Edit / Advanced/ DHCP Addr. Assignment.

Эти действия и другие возможные представлены на рисунке ниже:

Рис. 9. Просмотры возможностей опций безопасности SSID.

Я подключился с помощью SNMP к контроллеру. Включаю просмотр мониторинга SNMP порта контроллера с трафиком, снимаю график загрузки порта в момент проведения теста. Если сравнить результаты пропускной способности и SNMP то они приблизительно одинаковые.

Вывод:

Подводя итоги в выполнении этой работы можно сказать что удалось создать сеть со своим уникальным именем (SSID) и управлять ей через графический интерфейс. Например выполнить настройку безопасного подключения и мониторинга трафика. Также к данной сети удалось подключиться как со скрытым ее именем, так и нескрытным, а также не только с паролем, но и с логином.