Выбор и настройка СЗИ для защиты от актуальных угроз и обеспечения заданного уровня безопасности

..pdf

Рис. 3 – Панель управления для пользователя.

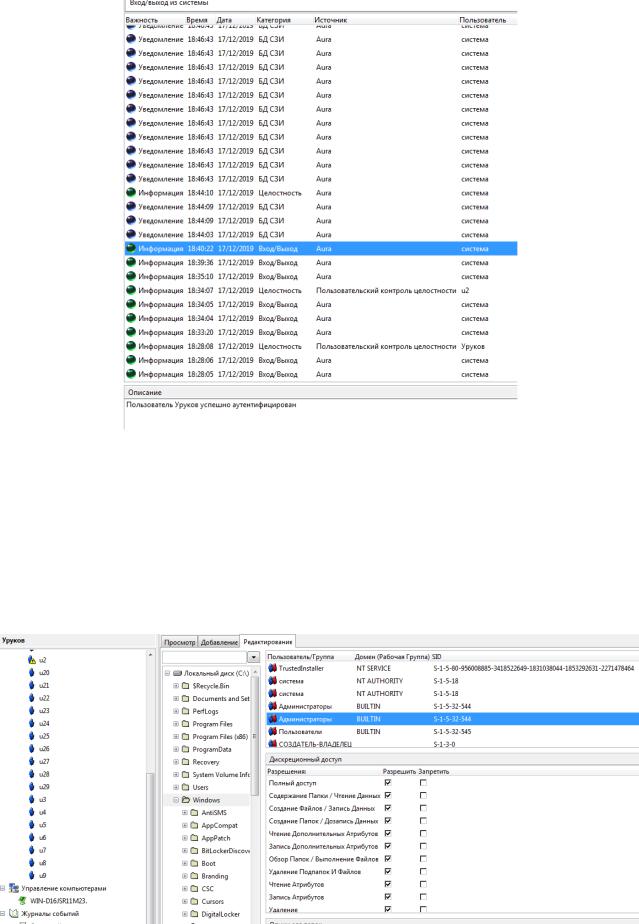

Было проведено исследование журнала событий. Система регистрирует все со-

бытия, происходящие системе (в т. ч. авторизация пользователей)/

На рис. 4 изображен фрагмент журнала после регистрации пользователей.

Жесткий диск был сертифицирован СЗИ Аура.

11

Рис. 4 – Журнал событий

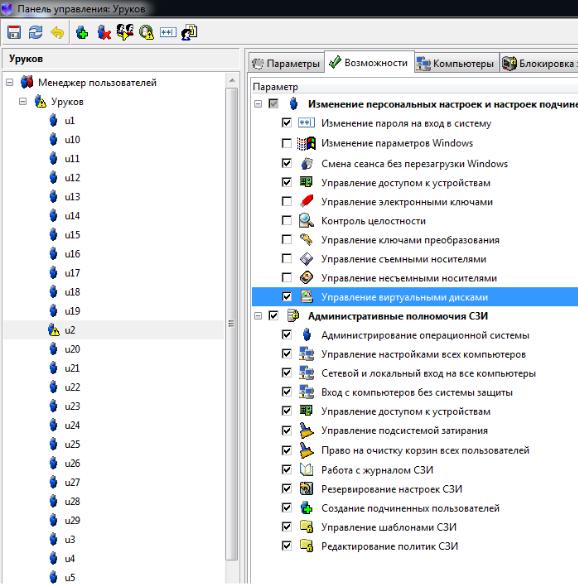

Для пользователя были заданы ограниченные права на редактирования содер-

жимого жесткого диска. Пользователи имеют возможность просматривать содер-

жимое диска С, однако редактировать могут только в своей персональной папке и на специально созданном виртуальном жёстком диске.

12

Рис. 5 – Установка прав доступа для пользователей

На рис. 6 представлены изображения мастера по созданию виртуального диска. Действия произведены через аккаунт администратора «Уруков».

13

Рис. 6.

Для пользователей впоследствии была включена возможность управления виртуальными жесткими дисками.

Рис. 6 – Установление права на управления виртуальными дисками

Шифрование диска

Для того, чтобы обезопасить жесткий диск от физической кражи сверх выше установленных мер была активировано дополнительное шифрование диска через

BitLocker.

14

BitLocker Drive Encryption — проприетарная технология шифрования дисков,

являющаяся частью операционных систем:

•Microsoft Windows Vista Максимальная/Корпоративная;

•Windows 7 Максимальная/Корпоративная;

•Windows Server 2008 R2;

•Windows 8 Профессиональная/Корпоративная;

•Windows 8.1 Профессиональная/Корпоративная;

•Windows 10 Профессиональная/для образовательных учреждений/Кор-

поративная.

BitLocker позволяет защищать данные путём полного шифрования диска(ов) (логических, с Windows 7 — и карт SD и USB-флешек) (в терминологии Microsoft

—тома(ов)). Поддерживаются следующие алгоритмы шифрования:

•AES 128

•AES 128 c Elephant diffuser (используется по умолчанию)

•AES 256

•AES 256 c Elephant diffuser

Сам ключ может храниться в TPM или на USB-устройстве, либо же на компь-

ютере. В случае с TPM при загрузке компьютера ключ может быть получен из него сразу, либо только после аутентификации с помощью USB-ключа или ввода PIN-

кода пользователем. Таким образом, возможны следующие комбинации для до-

ступа:

•TPM

•TPM + PIN

•TPM + PIN + USB-ключ

•TPM + USB-ключ

•USB-ключ (данный режим требует активации через групповые поли-

тики)

15

•Пароль (данный режим доступен начиная с Windows 8, а также требует активации через групповые политики)

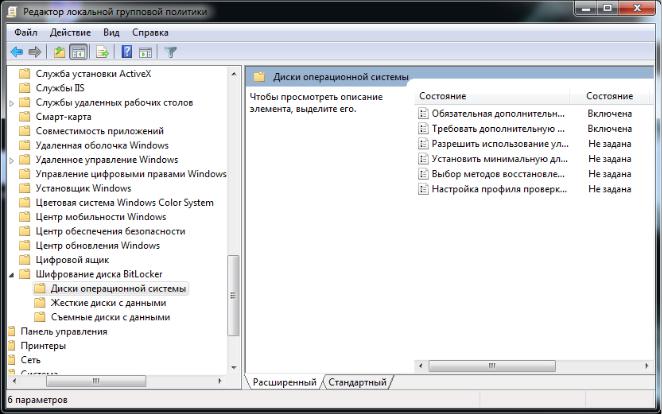

Для начала была произведена правка настроек в редакторе локальной групповой политики (рис. 7)

Рис. 7 – Включение BitLocker.

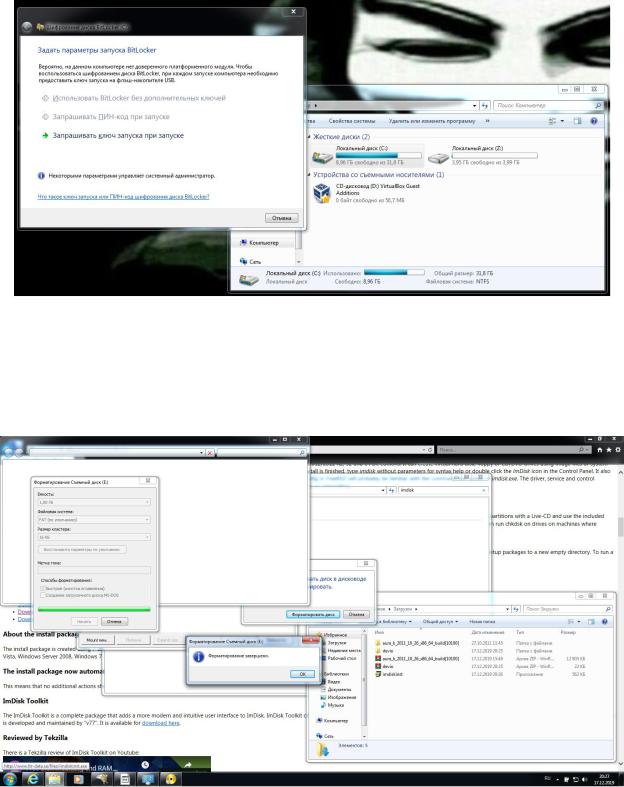

После перезапуска системы на Локальный диск (С:) был вызван мастер по шифрованию диска.

16

Рис. 8.

Для установки шифрования потребовалась отдельная флешка (USB Flash Disk Drive). Съемный диск был отформатирован в формате NTFS.

Рис. 9.

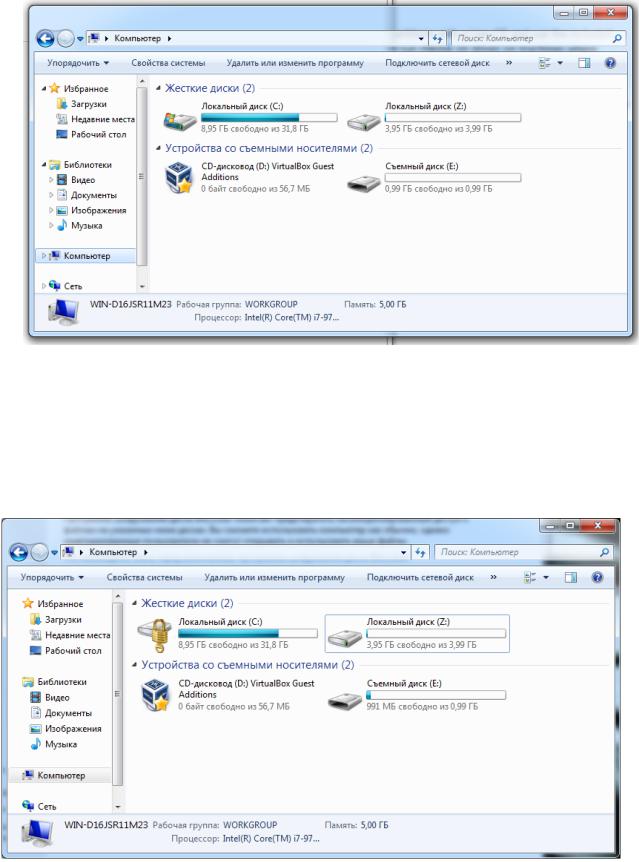

До установки BitLocker на жесткий диск файловый менеждер отображал флеш накопитель пустым, а диск без иконки с замком.

17

Рис. 10

После установки ключа на съемный накопитель пиктограмма локального диска изменилась, а на съемном диске появились данные. Эти данные использу-

ются для расшифровки диска.

Рис. 11 – После установки BitLocker.

18

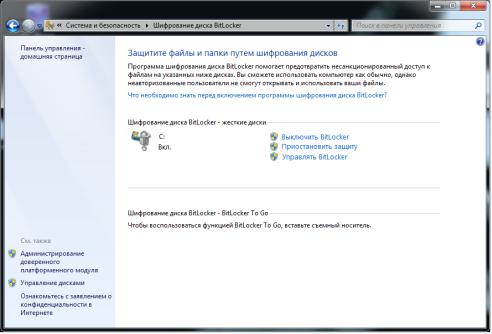

Шифрование диска так же отображается в Панели управления ОС Windows

(рис. 12)

Рис. 12.

Вывод

В результате выполнения работы была подготовлена рабочая операционная система с СЗИ Аура, настройка учетных записей пользователей, а также защита от хищения HDD.

19

Список использованных источников

1.Федеральный закон от 27 июля 2006г. N152-ФЗ "О персональных данных".

2.Федеральный закон от 27 июля 2006 г. N149-ФЗ "Об информации, инфор-

мационных технологиях и о защите информации".

3. ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкци-

онированного доступа к информации. Общие технические требования. Госстандарт России

4. ГОСТ Р 50922-96. Защита информации. Основные термины и определения.

Госстандарт России

5. ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы,

воздействующие на информацию. Общие положения. Госстандарт России

6. Руководящий документ. Концепция защиты средств вычислительной тех-

ники и автоматизированных систем от несанкционированного доступа к информа-

ции. Решение председателя Гостехкомиссии России от 30 марта1992 г.

7. Руководящий документ. Средства вычислительной техники. Защита от не-

санкционированного доступа к информации. Показатели защищённости несанкци-

онированного доступа к информации. Решение председателя Гостехкомиссии Рос-

сии от 30 марта 1992 г.

8. Руководящий документ. Автоматизированные системы. Защита от несанк-

ционированного доступа к информации. Классификация автоматизированных си-

стем и требования по защите информации. Решение председателя Гостехкомиссии России от 30 марта 1992 г.

9. Система защиты информации от несанкционированного доступа – Аура1.2.6. Руководство администратораhttps://cobra.ru/prod/aura1_26 «Руководство системного программиста СЗИ НСД «Аура» http://cobra.ru/sites/default/files/prod/aura/doc/Aura_admin_manual.pdf

20