3-2 Ідентифікація об'єктів та користувачів / лб 1 / ЛБ 01 Исследование парольной защиты архивированных документов

.docxМіністерство освіти і науки України

Харківський національний університет радіоелектроніки

Факультет Інфокомунікацій .

Кафедра Інфокомунікаційної інженерії імені В.В. Поповського .

ЗВІТ

з лабораторного заняття №1

з дисципліни

Ідентифікація об'єктів та користувачів

Тема заняття: Дослідження парольної захисту захищених архівів

2020 р.

ЦЕЛЬ РАБОТЫ

Цель работы: исследование защиты с применением пароля, а также исследование методов противодействия атакам на пароль.

ХОД ИСПОЛНЕНИЯ

Задание 1. Проведение атаки перебором.

На рис. 1 показано шифрование архива с документом.

Рисунок 1 – Шифрование архива

На рис. 1 показан процесс создания и шифрования архива с документом Word. Шифрование происходило шифром zip2.0. Пароль 4 символа, «123a».

На рис. 2 показан подбор пароля.

Рисунок 2 – Подбор пароля к архиву и проверка правильности

На рис. 2 показан процесс подбора пароля к архиву программой ARCHPR. Область перебора пароля были выбраны все печатаемые символы, длина пароля от 1 до 4 символов.

На рис. 3 показан подбор пароля при использовании только необходимых символов.

Рисунок 3 – Подбор пароля, 4 символа (только необходимые символы)

На рис. 3 показан результат вскрытия пароля от архива, если злоумышленник знает какие символы использовались в пароле, или предполагает, исходя из известных данных. Как видно, время на подбор увеличивается в 32 раза, если не знать какие символы использует злоумышленник.

На рис. 4 показан подбор пароля из 5 символов.

Рисунок 4 – Подбор пароля, 5 символов

На рис. 4 показан процесс подбора 5 символьного пароля к архиву. Область перебора пароля были выбраны только необходимые символы, длина пароля 5 символов. Как видно из рисунка, максимальное время подбора могло составить бы до 3 секунд. Использование пароля такой длинны не безопасно.

На рис. 5 показан подбор пароля из 6 символов.

Рисунок 5 – Подбор пароля, 6 символов

На рис. 5 показан подбор пароля из 6 знаков. Область перебора пароля были выбраны только необходимые символы. Из рисунка видно, что максимальное время подбора могло составить бы до 85 секунд. Использование такого пароля всё ещё не безопасно.

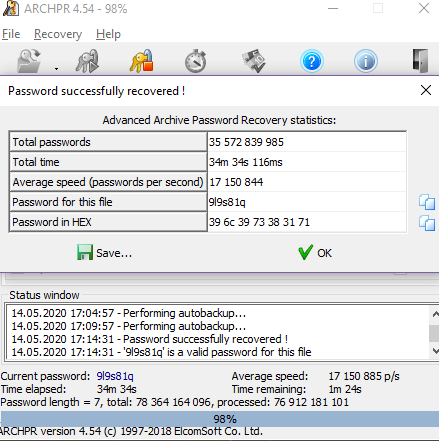

На рис. 6 показан подбор пароля из 7 символов.

Рисунок 6 – Подбор пароля, 7 символов

На рис. 6 показан подбор пароля из 7 знаков. Область перебора пароля были выбраны только необходимые символы. Из рисунка видно, что максимальное время подбора могло составить бы 1,5 часа. Использование такого пароля всё ещё не безопасно, но возможно, при использовании разных типов символов.

На рис. 7 показан подбор пароля из 8 символов.

Рисунок 7 – Подбор пароля, 8 символов

На рис. 7 показан подбор пароля из 8 знаков. Область перебора - только необходимые символы. Максимальное время подбора могло составить 46 часов. Использование такого пароля безопасно, особенно если добавить больше типов символов. Поэтому на многих сайтах минимальное кол-во символов в пароле 8 знаков.

Задание 2. Проведение атаки по словарю.

На рис. 8 показан подбор пароля методом «по словарю».

Рисунок 8 – Подбор пароля по словарю, а также перебором (только необходимые символы)

На рис. 8 показано сравнение разных способов подбора пароля. Из-за короткой длины пароля оба способа показали одинаковый результат. Использование существующих слов в пароле не безопасно. Но возможно использовать несколько неправильно написанных слов, для хорошего запоминания пароля.

Задание 3. Проведение атаки по маске.

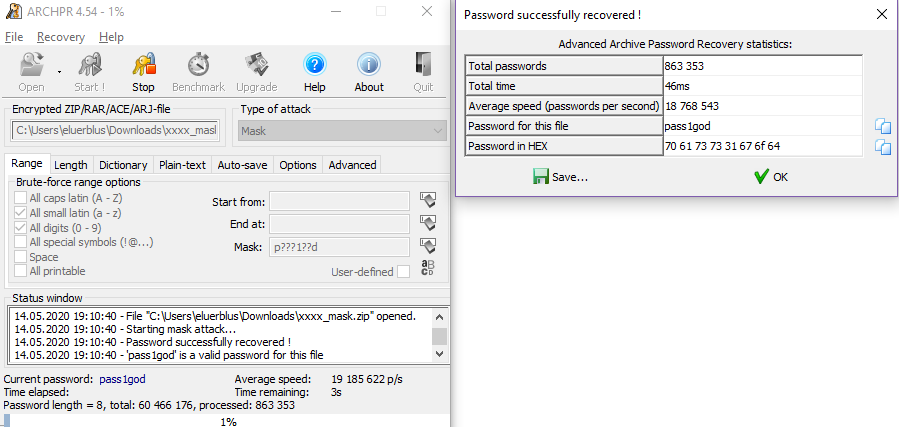

На рис. 9 показан подбор пароля способом по маске.

Рисунок 9 – Подбор пароля по маске (3/7 известных символа, только необходимые символы)

На рис. 9 показан процесс подбора пароля к архиву используя маску с известными символами. При использовании количества символов больше 8 единственным способом подбора пароля остается уменьшение количества неизвестных символов. Подбор по маске использует тот же способ, что и прямой перебор, только с указанием некоторых символов которые уже известны. Остальные способы (по словарю и перебором) не дали результата.

Задание 4. Сравнение результатов.

Таблица 1 – Сравнение паролей и времени, которое потраченно на их вскрытие.

Пароль |

Время вскрытия |

123а (2 рис) |

1.8с |

123а (3 рис) |

0.05с |

123ag (4 рис) |

1,8с |

123ag1 (5 рис) |

67,2с |

9l9s81q (6 рис) |

2074c |

avmqsbma (7 рис) |

1-2 дня (предположительно) |

admin (8 рис) |

0.09c |

pass1god (9 рис) |

0.5c |

ВЫВОДЫ

Задание на практическое занятие выполнены в полном объеме.

Во время проведения лабораторного занятия я исследовал защиты с применением пароля, а также провёл исследование методов противодействия атакам на пароль.

Несмотря на возраст, проблема с паролями остается ещё очень актуальной, из-за того, что пользователи предпочитают использовать простые и короткие пароли для легкого запоминания или же вовсе их не использовать. В данной работе я исследовал влияние длинны пароля на время его взлома и сделал вывод, что длинна пароля должна принудительно составлять минимум 8 знаков. Также пароли не должны состоять из известных слов или личной информации, иначе его можно будет подобрать методами «по словарю» или «по маске». Наибольшую эффективность показывают пароли от 8 знаков, а также комбинации из букв и цифр. Для большей стойкости желательно ещё добавлять пробелы и большие буквы.

Во время выполнения работы трудности не возникли.