- •Лабораторная работа № 2 Методы аудита и восстановления паролей в Windows

- •1 Цель работы

- •2 Теоретическая часть

- •2.1 Парольная аутентификация

- •2.2 Парольные взломщики

- •2.3 Взлом парольной защиты операционной системы Windows База данных учетных записей пользователей

- •Хранение паролей пользователей

- •Использование пароля

- •Возможные атаки на базу данных sam

- •Защита системы от парольных взломщиков

- •2.4 Порядок работы с программой аудита и восстановления паролей.

- •Атака по словарям

- •Гибридная атака

- •Атака полным перебором

- •Атака по маске

- •3 Порядок выполнения работы

- •3.1.Проведение атаки полным перебором.

- •3.2.Проведение атаки по словарям.

- •3.3.Проведение гибридной атаки.

- •3.4.Проведение атаки по маске.

- •3.5 Оформление результатов.

- •4.Содержание отчета

- •5. Контрольные вопросы

Атака по словарям

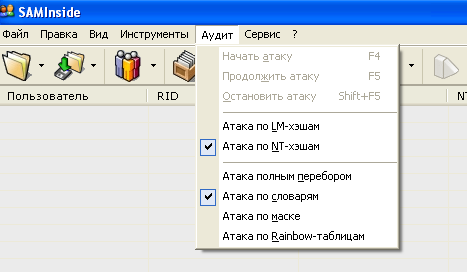

Для выбора данного вида атаки необходимо в меню Аудит выбрать команду Атака по словарям.

Рис.3

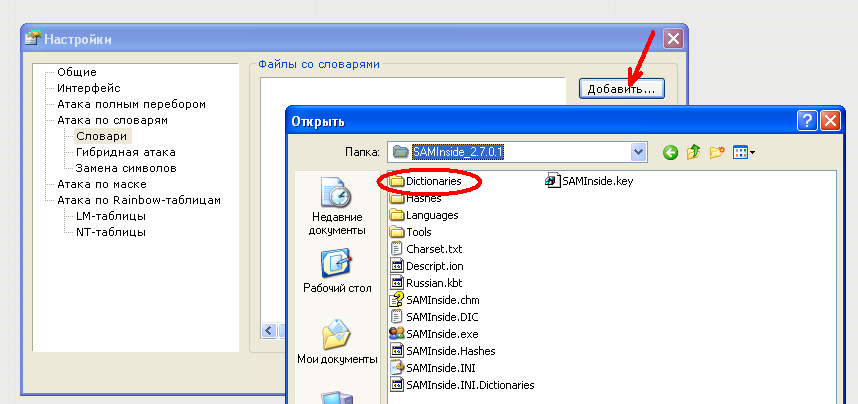

Для задания параметров атаки по словарям выберите в меню Сервис команду Настройки. В диалоговом окне Настройки перейдите на вкладку Атака по словарям.

Рис.4

В закладке Словари, используя кнопку Добавить, выберите файл английского словаря english.dic из папки Dictionaries в пакете SAMInside_2.7.0.1. Он содержит набор английских слов и наборы символов, наиболее часто использующиеся в качестве паролей.

Рис.5

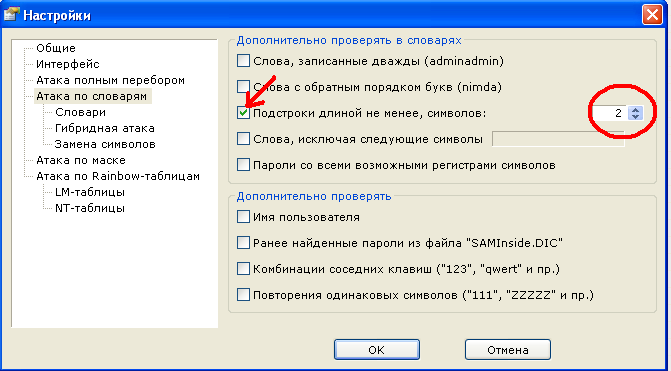

Гибридная атака

Настройки атаки по словарям также включают и гибридную атаку, т.е. возможность добавлять к проверяемым паролям до 2 символов справа и слева, что позволяет восстанавливать такие пароли как "master12" или "#admin". Для выбора данного вида атаки необходимо в меню Аудит выбрать команду Атака по словарям. В диалоговом окне Настройки перейдите на вкладку Атака по словарям и выберите количество добавляемых символов к словарному слову.

Рис.5

Далее перейдите на вкладку Гибридная атака и задайте количество добавляемых символов соответственно слева и справа от словарного слова.

Рис.6

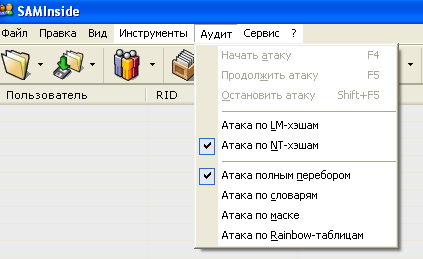

Атака полным перебором

Для выбора данного вида атаки необходимо в меню Аудит выбрать команду Атака полным перебором.

Рис.7

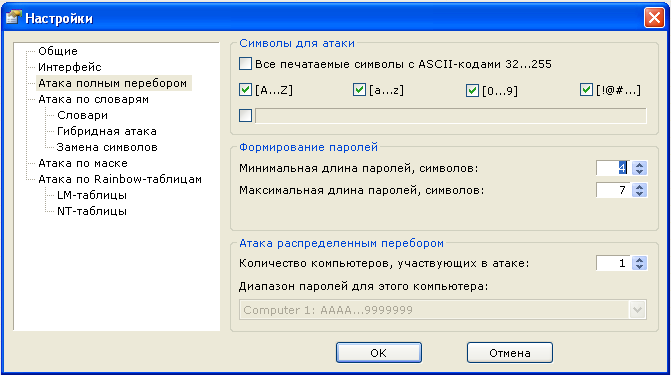

Для задания параметров атаки полным перебором выберите в меню Сервис команду Настройки. В диалоговом окне Настройки перейдите на вкладку Атака полным перебором и задайте параметры атаки.

Рис.8

Атака по маске

Данный вид атаки используется, если есть определенная информация о пароле. Например:

– Пароль начинается с комбинации символов "12345";

– Первые 4 символа пароля – цифры, остальные – латинские буквы;

– Пароль имеет длину 10 символов и в середине пароля есть сочетание букв "admin";

– И т.д.

Для выбора данного вида атаки необходимо в меню Аудит выбрать команду Атака по маске.

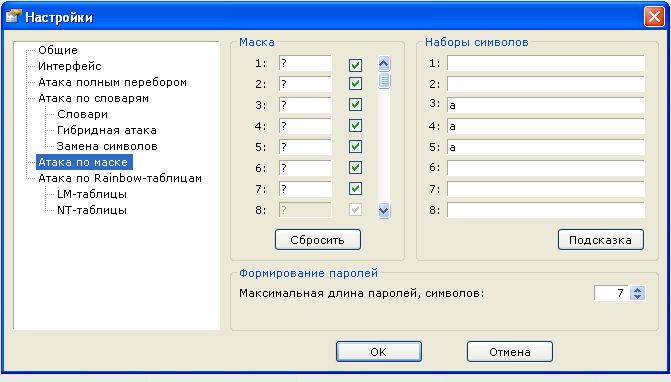

Для настройки параметров атаки выберите в меню Сервис команду Настройки. В диалоговом окне Настройки перейдите на вкладку Атака по маске и задайте параметры атаки.

Рис.9

Настройки перебора по маске позволяют сформировать маску для перебираемых паролей, а также установить максимальную длину перебираемых паролей. Установка маски заключается в следующем – если вы не знаете N-й символ пароля, то включите N-й флажок маски и в соответствующем текстовом поле укажите маску для этого символа. Если же вы заранее знаете определенный символ пароля, то впишите его в N-е текстовое поле и снимите флажок маски.

В программе используются следующие символы маски:

? – Любой печатаемый символ (ASCII-коды символов 32...255).

A – Любая заглавная латинская буква (A...Z).

a – Любая строчная латинская буква (a...z).

S – Любой специальный символ (!@#...).

N – Любая цифра (0...9).

1...8 – Любой символ из соответствующего пользовательского набора символов.

Для всех видов атак необходимо дополнительно указать – по каким хэшам (LM или NT) восстанавливать пароли.

Список учетных записей пользователей (Рис.1) содержит информацию об учетных записях, восстановление паролей которых производится. Найденные пароли или его части отображаются в столбцах LM-пароль и NT-пароль. Неизвестная половина LM-пароля при известной другой половине будет отображена символами "???????".