3-2 Стеганографія / Сетевая стеганография_учебник

.pdf

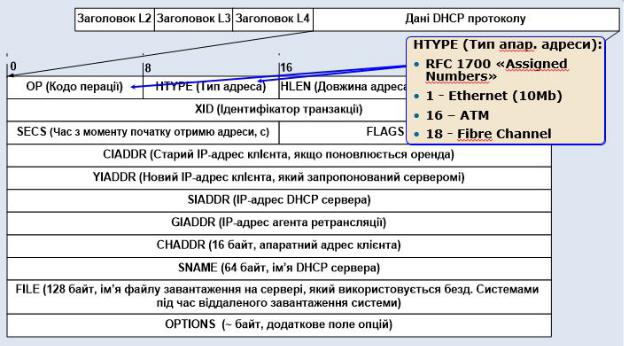

Протокол дозволяє уникнути ручного налаштування комп'ютерів мережі й зменшує кількість помилок.

Протокол DHCP надає три способи розподілу IP-адрес:

- Ручний розподіл - адміністратор ставить у відповідність апаратну адресу (для Ethernet мереж це MAC-адресу) кожного клієнтського комп'ютера певній IP-адресі.

-Автоматичний розподіл - кожному комп'ютеру на постійне використання виділяється довільний вільнаIP-адреса з визначеного адміністратором діапазону.

-Динамічний розподіл - спосіб аналогічний автоматичному розподілу,

за винятком того, що адреса видається комп'ютеру на певний термін. |

|

||

- IP-адреса видається в оренду; |

|

|

|

- Після закінчення терміну орендиIP-адреса |

знову вважається |

||

вільною. |

|

|

|

- Протокол DHCP є клієнт-серверним, тобто в його роботі беруть |

|||

участь клієнт DHCP і сервер DHCP. Передача |

даних |

здійснюється |

за |

допомогою протоколу UDP, при цьому сервер |

приймає |

повідомлення |

від |

клієнтів на порт 67 і відправляє повідомлення клієнтам на порт 68.

Рисунок 3.1 - Формат DHCP-пакету

Приклад отримання IP-адреси за допомогою DHCP протоколу

Припустимо, клієнт ще не має власногоIP-адреси, але йому відома його попередній адреса - 192.168.1.100. Процес складається з чотирьох етапів:

-Пошуку DHCP сервера;

-Отримання пропозиції від DHCP сервера;

-Відправлення запиту DHCP серверу;

-Підтвердження запита клієнта DHCP сервером.

21

2. Система доменних імен, DNS

Система доменних імен (Domain Name System, DNS) – це служба, яка керує процесом перетворення імен вузлів в IP-адреси:

-RFC 1034 - DOMAIN NAMES - CONCEPTS AND FACILITIES

-RFC 1035 - DOMAIN NAMES - IMPLEMENTATION AND SPECIFICATION

DNS-сервери виконують роль “телефонної книги” для Інтернету:

-це розподілена база даних, яка має структуру ієрархічного дерева.

Недоліки централізованої системи:

-Єдина можлива точка відмови;

-Великий обсяг трафіку;

-Віддаленість централізованої бази даних;

-Великі накладні витрати на обслуговування.

Функції DNS:

-перетворення зручних для читання імен вузлів в IP-адреси;

-підтримка псевдонімів серверів;

-підтримка псевдонімів почтових серверів;

-розподілення навантаження.

Функція кореневих серверів

Якщо локальний DNS-сервера не зміг виконати перетворення імені IPвадресу, то він звертається до кореневого сервера імен:

-звертається до авторитетного сервера імен, якщо доменне ім‘я йому не відомо;

-отримує результат перетворення доменного імені;

-повертає результат локальному DNS-серверу.

Типи DNS-запитів

Рекурсивний запит:

-Клієнтська машина посилає запит на перетворення доменного імені вузла в IP-адресу на локальний сервер імен

-Якщо локальний сервер імен не знаходить адреси в своїй базі даних, то він посилає запит до кореневого сервера імен

-Зазвичай кореневий сервер імен, в свою чергу, направляє запит до проміжного або авторитетного сервера імен.

-Кореневий сервер може містити деякі записи про відповідність імен вузлів – IP адресам

-Проміжний (неавторитетний) сервер імен завжди ,знаєхто авторитетний сервер імен.

Відповіді DNS-сервера можуть бути двох типів:

-авторитетні, коли сервер заявляє, що сам відповідає за зону;

-неавторитетні, коли сервер обробляє запит, і повертає відповідь інших серверів

22

Зона - частина дерева доменних імен, що розміщується як єдине ціле на деякому сервері доменних імен(DNS-сервері), а частіше - одночасно на декількох серверах.

Ітеративний запит:

-Клієнтська машина посилає запит на перетворення доменного імені вузла в IP-адресу на локальний сервер імен

-Якщо локальний сервер імен не знаходить адреси в своїй базі даних, т- він надсилає запит до кореневого сервера імен

-Якщо кореневий сервер імен не знаходить запис в своїй базі даних, то він повертає локальному серверу іменIP-адресу проміжного або авторитетного сервера імен.

-Далі локальний сервер імен надсилає запит до проміжного або авторитетного сервера імен.

-Якщо проміжний або авторитетний сервера імен не знаходить запис

всвоїй базі даних, то він повертає локальному серверу імен IP-адресу іншого проміжного або авторитетного сервера імен і т.д.

-Такий тип запитів використовується для запобігання перевантаження кореневих серверів, які обробляють мільйони запитів

3. Мережевий протокол для доступу до текстового інтерфейсу, Telnet

Мережевий |

протокол для |

доступу |

до текстового |

інтерфейсу- |

TErminaL NETwork, Telnet |

|

|

|

|

Telnet – це |

клієнт-серверний |

протокол |

взаємодії, який |

підтримує |

двосторонній обмін окремими символами (байтами) і віртуальні термінали Клієнт Telnet – це програма, яка підтримує інтерфейс командного рядка

і систему команд деякого стандартного терміналу, або багатьох різних стандартних терміналів (VT52, VT100, ANSI та інших)

Сервер Telnet за стандартом займає 23-й TCP порт

Telnet — дуже старий протокол, він розроблявся ще наприкінці60-х років минулого століття.

Протокол Telnet використовує принцип “команди у потоці даних” (in-band signaling)

-Будь-який байт даних, крім 0xFF, інтерпретується як дані

-Байт 0xFF (мнемонічне позначення команди - Interpret as Command , IAC) означає, що за ним іде байт-команда

-Деякі команди мають опції, які теж займають один байт

-Деякі опції, в свою чергу, вимагають передачі параметрів у один чи кілька байтів

Параметри передаються з використанням спеціальних команд: - Початок підопції (IAC SB)

23

- Кінець підопції (IAC SE)

Режими роботи Telnet протоколу

1. Напівдуплексний режим

- Передбачає передавання даних в один бік

- Кожна зі сторін закінчує передачу командою GA

- За стандартом клієнт повинен за замовчанням знаходитись саме у цьому режимі

- В наш час цей режим практично не застосовується

2. Символьний режим

-Передбачає, що кожний введений символ невідкладно доставляється одержувачу

-Повноцінний дуплексний режим

-Перехід з напівдуплексного в символьний режим здійснюється командами <IAC DO 0x3> або <IAC WILL 0x3>

-Ефективність символьного режиму: в мережах TCP/IP передача

окремих символів є занадто ресурсномістким |

завданням: обов’язкові |

заголовки TCP й IP по 20 байтів кожний додаються до єдиного байта даних |

|

- Буферизація. |

|

3. Рядковий режим |

|

- Цей режим не передбачався розробниками, але виник у результаті |

|

помилки |

|

- У рядковому режимі передають цілий рядок |

символів в одному |

пакеті |

|

-Якщо у символьному режимі із включеним ехо або відключити ехо, або запросити включення GA, то інша сторона переходить в рядковий режим, таке може відбутися, наприклад, при введені пароля— сервер виводить запрошення і просить клієнта відключити ехо, клієнт при цьому надсилає весь пароль у одному пакеті. Якщо ж локальне ехо було відключено, тоді сервер відключає ехо на своєму боці, клієнт передає пароль по одному символу в пакеті.

4. Лінійний режим

-Дублювання функцій рядкового режиму

-Обробка символів, що введені з терміналу виконуєтьсяTelnet клієнтом (видалити символ, строку тощо)

-Підтримка шифрування даних

Безпека протоколу Telnet

Зпогляду безпеки стандартний протокол Telnet має такі суттєві вади:

-базовий протокол не передбачає ідентифікації й автентифікації;

-у всіх режимах, крім лінійного, не передбачене шифрування

-протокол Telnet на практиці раніше дуже часто використовувався для віддаленого адміністрування серверів і мережного обладнання

24

Порушник шляхом прослуховуванняTelnet-сеансів може отримати ім’я користувача і його пароль, і в подальшому скористатись ними. Деякі сучасні реалізації клієнтів і серверів підтримують шифрування даних і знімають зазначену проблему. Однак важливо пам’ятати, що шифрування повинні підтримувати обидві сторони, інакше буде встановлено незахищений сеанс обміну. Іншим рішенням є використання протоколуSSH замість Telnet. Так поступають для задач адмініструванняUNIX-серверів і мережного обладнання деяких виробників.

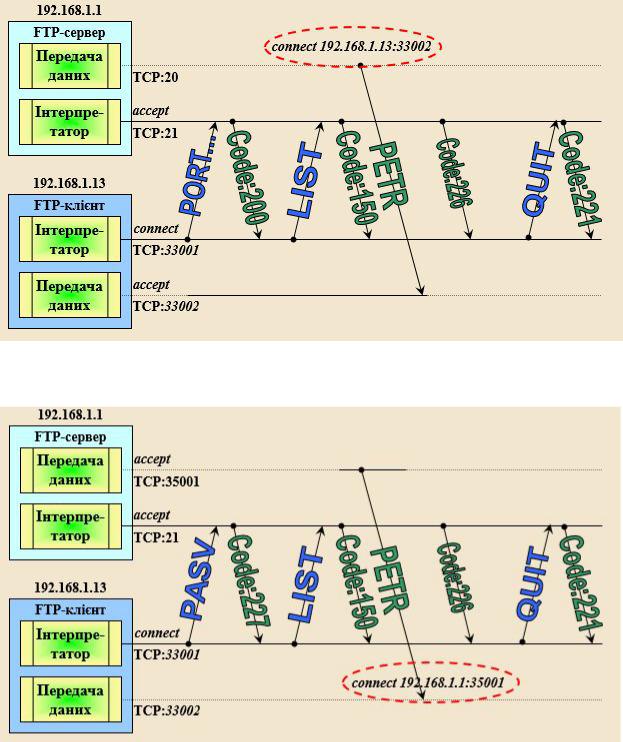

4. Протокол передачі файлів

Протокол передачі файлів - File Transfer Protocol, FTP. FTP – стандартний протокол, який призначений для передачі файлів TCP-мережам

1.Створений в 1971 році

2.Для IPv4: RFC 959 (1985), 2228 (1997), 5797 (2010) ;

3.Для IPv6: RFC 2428 (1998)

Протокол TCP за стандартом працює через20-й (для передачі даних), 21-й (для передачі команд) та 49152-65534 TCP порти

Призначення FTP протоколу:

-Віддалений доступ до файлів та їх передача

-Колективний доступ в інтерактивному режимі Функції FTP протоколу:

-Встановлення/Розрив наскрізного з'єднання

-Специфікація представлення даних

-Контроль за автентифікацією (логін, пароль)

Класифікація кодів FTP відповідей:

-1хх - Позитивна попередня відповідь (запит розпочато, слід чекати ще одного відклику, перш ніж виконувати нову команду).

-2хх - Позитивна відповідь про завершення (запит успішно виконано, можна виконувати нову команду).

-3хх - Позитивна проміжна відповідь (команда прийнята, але дія не розпочата, очікується інша команда з додатковою інформацією).

-4хх - Тимчасова негативна відповідь(команда не прийнята, але помилкова ситуація тимчасова, запит можна виконати пізніше).

-5хх - Постійна негативна відповідь (команда не прийнята).

Приклади:

150 - Успішний статус, відкривається канал даних

200 - Команда прийнята 220 - Сервіс готовий для нового користувача (при встановленні з'єднання)

226 - Канал даних закритий, операція закінчена

227 - Установка пасивного режиму (повідомляються IP і порт) 230 - Користувач авторизований

331 - Користувач ідентифікований, необхідно в конати автентифікацію

25

426 - Канал даних розірваний, операція перервана 500, 501 - Синтаксична помилка

Рисунок 3.2 - Режими з’єднання та передачі даних (активний режим)

Рисунок 3.3 - Режими з’єднання та передачі даних (пасивний режим)

5. Протокол захищеного віддаленого керування SSH

SSH – це клієнт-серверний протокол взаємодії, який використовується для захищеного віддаленого доступу до вузла.

26

-як і Telnet підтримує двосторонній обмін даними;

-підтримує процедуру обміну секретними ключами та шифрування;

-також наявна додаткова функція – ущільнення даних; Автентифікація користувача може виконуватися на основі:

-паролю;

-відкритого 1024або 2048-бітного ключа.

-Сервер SSH за стандартом використовує 22-й TCP порт для обміну

даними.

Архітектура протоколу SSH

Протокол транспортного рівня SSH-TRANS:

-виконує аутентифікацію серверів;

-організація зашифрованого комунікаційного каналу;

-створення унікального ідентифікатора сесії;

-підтримує ущільнення даних;

-працює поверх протоколу TCP.

Протокол автентифікації користувачів SSH-USERAUTH:

-використовується на серверах для автентифікації користувачів;

-цей протокол працює поверх протоколу транспортного рівняSSH-

TRANS

Протокол з’єднань SSH-CONNECT:

- забезпечує мультиплексування шифрованого тунелю в декілька логічних каналів;

- працює поверх протоколу аутентифікації користувачівSSHUSERAUTH

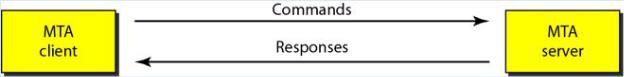

6. Простий протокол пересилання пошти, SMTP

Простий протокол пересилання пошти(Simple Mail Transfer Protocol, SMTP) – призначений для відправки пошти від користувачів до серверів і між серверами для подальшої пересилки до одержувача.

1.RFC 2821 – Simple Mail Transfer Protocol

2.RFC 2822 – Internet Message Format

Поштовий SMTP-сервер за стандартом використовує:

-25-й порт TCP для обміну даними;

-465-й порт TCP для захищеного обміну даними (SMTP over SSL).

Основні реалізації (клієнти): MS Outlook, The Bat!, Mozilla Thunderbird

27

Основні реалізації (сервери): sendmail, postfix, exim, courier, CommunigatePro, Merak Mail Server

Спочатку протокол SMTP був розроблений для передачі тільки тексту в кодуванні ASCII. Для зняття цього обмеження був розроблений стандарт

MIME (Multipurpose Internet Mail Extensions), який визначає доповнення в форматі поштових повідомлень для:

-пересилки 8-бітних текстів і двійкових даних;

-використання 8-бітних символів в заголовках повідомлення;

-підтримки складних повідомлень (з атачментами).

Щоб доставити повідомлення до адресата, необхідно переслати його поштовому серверу домену, в якому знаходиться адресат. Для з'ясування адреси сервера-одержувача робиться запит DNS,до звідки зазвичай витягується запис типуMX (яка містить відповідність поштовий домен-> сервер). На підставі цих даних встановлюєтьсяsmtp-з'єднання з віддаленим сервером і передається поштовий лист.

Рисунок 3.4 - Принцип роботи SMTP протоколу: команди та відповіді

Процедура встановлення SMTP-з’єднання

Після встановлення TCP з’єднання, сервер видає привітання:

-Сервер називає себе і вказує поточну дату, час і часову зону

-Для продовження сеансу необхідно встановити SMTP-з’єднання:

-Для цього необхідно виконати команду HELO і назвати себе Описаний вище обмін привітаннями є процедурою рукостискання, яка встановлює SMTP-з’єднання:

-SMTP-з’єднання не обов’язково встановлюється з використанням TCP-з’єднання

-В якості транспорту можуть використовуватись й інші протоколи, як

із встановленням з’єднання (наприклад, X.25), так і без нього(наприклад, UDP)

Процедура передачі даних

Після встановлення SMTP-з’єднання можна розпочинати передавати поштове повідомлення:

-Передача кожного повідомлення здійснюється SMTP-транзакцією

-Спочатку необхідно вказати зворотну адресу(тобто, від кого йде це повідомлення) за допомогою команди MAIL FROM:

-Ця команда відкриває транзакцію.

28

-Далі йде команда RCPT TO, у якій вказується адреса одержувача:

-Один лист може бути адресований кільком одержувачам, для цього слід повторити команду RCPT TO необхідну кількість разів.

-Після цього видається командаDATA, яка переводить сервер у режим приймання тексту повідомлення.

Ідентифікація в SMTP

Відправник двічі ідентифікує себе: командою HELO і командою MAIL FROM. У більшості випадків сам сервер заIP-адресою, з якої встановлене з’єднання, користуючись системою DNS визначає доменне ім’я відправника.

Сервер може перевіряти і порівнювати всі ці адреси, але може деякі з них просто ігнорувати. Поведінка різних серверів залежить від їх налаштовувань:

-У спілкуванні з багатьма серверами у привітанні післяHELO можна написати будь-що: сервер може взагалі ігнорувати введену адресу вузла (доменну чи IP)

-Деякі сервери приймають повідомлення лише з домену цього сервера

-Деякі сервери дозволяють відправляти повідомлення користувачам із

“свого” домену – на будь-яку адресу, а усім іншим користувачам– лише на адреси “своїх” користувачів

- Як правило, адреса, що передається командою MAIL FROM може бути ніяк не пов’язаною з адресою, з якої встановлено з’єднання. Сервер лише перевіряє синтаксичну коректність адреси.

7. Поштовий офісний протокол, POP3

Поштовий офісний протокол(Post Office Protocol v. 3, POP3).

Концепція поштового сховища - пошта на сервері зберігається тимчасово і в обмеженому обсязі. Користувач періодично звертається до сервера і забирає листа на свій локальний комп'ютер, а оригінали на сервері видаляються.

Поштовий POP3-сервер за стандартом використовує:

-110-й порт TCP для обміну даними;

-995-й порт TCP для захищеного обміну даними (POP3 over SSL).

Основні реалізації (клієнти): Outlook Express, Mozilla Thunderbird, The Bat!

Основні реалізації (сервери): Exim, Courier, Cyrus, Dovecot. Так само, як і SMTP працює за принципом команда-відповідь:

-Команди POP3 складаються з ключових слів (3-4 символу), за якими можуть слідувати аргументи (до 40 символів).

-Сигнал відгуку в POP3 містить індикатор стану і ключове слово, за яким може слідувати додаткова інформація. Існує два індикатори стану: позитивний - "+ OK" і негативний "-ERR“.

29

Рисунок 3.5 - Процедура обміну командами та відповідями в POP3

8. Протокол доступу до інтернет-повідомлень, IMAP

Протокол доступу до інтернет-повідомлень(Internet Message Access Protocol , IMAP). Концепція поштового терміналувся кореспонденція, пов'язана з поштовою скринькою(включаючи копії відправлених листів), зберігається на сервері, а користувач звертається до поштового ящика для перегляду пошти (як нової, так і архіву) і створення нових листів. На цьому ж принципі побудовано і більшість веб-інтерфейсів безкоштовних поштових служб.. IMAP був розроблений для заміни більш простого протоколу POP3 Поштовий IMAP-сервер за стандартом використовує:

-143-й порт TCP для обміну даними;

-993-й порт TCP для захищеного обміну даними (IMAP over SSL).

Основні реалізації (клієнти): Outlook Express, Mozilla Thunderbird, The Bat!

Основні реалізації (сервери): Exim, Courier, Cyrus, Dovecot. Так само, як

іSMTP та POP3 працює за принципом команда-відповідь.

30