- •1 Налаштування dynamic multipoint virtual private network (dmvpn)

- •2 Вивчення протоколу httPs на прикладі mitm атаки

- •2.2 Методичні вказівки з організації самостійної роботи студентів.

- •2.3 Опис лабораторної установки (програмного забезпечення).

- •2.4 Порядок виконання роботи і методичні вказівки з її виконання.

- •3 Вивчення ids suricata

- •1.2 Методичні вказівки з організації самостійної роботи студентів.

- •1.3 Опис лабораторної установки (програмного забезпечення).

1 Налаштування dynamic multipoint virtual private network (dmvpn)

1.1 Мета роботи: створення та відображення мереж DMVPN. Налаштування маршрутизаторів Cisco.

1.2 Методичні вказівки з організації самостійної роботи студентів.

DMVPN (Dynamic Multipoint Virtual Private Network) - це динамічна форма тунелювання віртуальної приватної мережі (VPN). Забезпечує можливість створювати мережу VPN для динамічних мереж без необхідності попередньо налаштовувати (статичні) всі можливі однорангові точки кінцевої точки тунелю, включаючи IPsec (Internet Protocol Security) і ISAKMP (Асоціація інтернет-безпеки та протокол управління ключем). DMVPN спочатку налаштовується для побудови мережі hub-and-spoke, статично настроюючи концентратори (VPNheadlands) на спицях, ніяких змін у конфігурації на концентраторі не потрібно, щоб прийняти нові спиці. Використовуючи цю початкову мережеву мережу, тунелі між спицями можуть бути динамічно побудовані за вимогою (динамічна сітка) без додаткової конфігурації на хабах або спицях. Ця функція динамічної сітки полегшує необхідність будь-якого навантаження на концентратор для маршрутизації даних між спицьовими мережами. Детальну інформацію можна знайти http://www.cisco.com/go/dmvpn

1.3 Опис лабораторної установки (програмного забезпечення).

Логіни та паролі:

Parameter |

Value |

Username on Server Windows 2003 |

Administrator |

Password on Server Windows 2003 |

engensecPassword1 |

Username on Client PC1/PC2 |

engensec |

Password on Client PC1/PC2 |

engensec |

Password on cisco routers |

w/o |

1.4 Порядок виконання роботи і методичні вказівки з її виконання.

1.4.1 Конфігурування “Main” route

Змінити hostname зі стандартного «default» на “MainRoute”

Конфігурування Gi 1

Конфігурування Gi 2

Створити access list для NAT та “permit” мереж

![]()

Перейти в активний режим «Enable NAT (ipnat inside source list NAT interface gigabitEthernet 1 overload) та встановити стандартний шлюз

![]()

1.4.2 Конфігурування “Branch”

Змінити hostname зі стандартного (за замовчуванням) на “Branch”

Конфігурування Gi 1

Конфігурування Gi 2

Створити access list для NAT та “permit” мереж

![]()

Перейти в активний режим «Enable NAT (ipnat inside source list NAT interface gigabitEthernet 1 overload) та встановити стандартний шлюз

![]()

1.4.3 Налаштування “InerRouter”. Цей маршрутизатор для емуляції Інтернету.

Конфігурація Gi 1, Gi 2, Gi 3

Gi 1

Gi 2

Gi 3

Змінити hostname на “IntetRouter”

![]()

1.4.4 Конфігурація Windows Server machine використовуючи static ip address 50.50.50.50. Ми будемо використовувати цю машину для CA server пізніше.

1.4.5 Перевірити мережну конфігурацію. Відправити декілька ICMP request з “MainRoute”

Ping “InetRouter”

Ping “Branch”

Ping “CA” Windows server machine

Перевірити з “CA” Windows server machine доступ до “Branch” та “MainRoute”

1.4.6 Конфігурація GRE тунелів та NHRP (Next Hop Resolution Protocol).

Створити tunnel interface на “MainRoute”

Змінити MTU на 1416б тому що GRE додає декілька додаткових заголовків до пакетів

![]()

Tunnel source буде зовнішнім інтерфейсом та активує тунель

Конфігурація NHRP. Ми будемо використовувати пароль “engensec”. Цей пароль повинен бути таким самим для всіх пристроїв.

![]()

Така ж сама конфігурація повинна бути для “Branch”, але з різними ip-s та додатковими новими командами для NHRP.

1.4.7 Перевірити коректну роботу тунелю

Зі сторони “Branch”

Ping “MainRoute”

Огляд з NHS ip

Огляд tunnels

![]()

Основна інформація про NHRP

Зі сторони “MainRoute”

Ping “Branch”

Після ping “Branch” tunnel повинен піднятися та mGRE з NHRP будуть працювати.

![]()

1.4.8 Конфігурація OSPF.

Створити OSPF process та добавити різні мережі

Створити “MainRoute” DRб тому що наша мережа є NBMA.

Конфігурувати OSPF на “Branch” та деактивувати DR vote.

Перевірити таблицю маршрутизації на “Branch”

Пропінгувати з PC2 - PC1. Якщо OSPF правильно налаштован, ping test буде вдачним.

В цей час, тунелі будуть працювати коректно, але трафік не буде зашифровано. Тому потрібно налаштувати Cert &IPSec.

1.5.1 Конфігурація CA-Server:

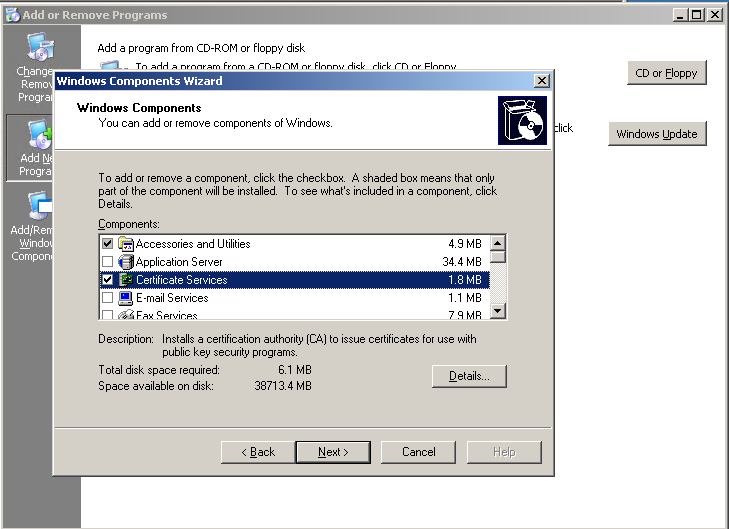

Start -> Control Panel -> Add or Remove Programs ->Add/Remove Windows Components and select “Certificate Services”

Stand-aloneroot CA

Встановити common name

Вибрати “Next”

Виконати “Certification Authority”. Зараз CA server буде працювати у фоновому режимі

1.5.2 Конфігурування “Branch” для використання CA Server

1.5.3 Конфігурування “MainRoute” для використання CA Server:

1.5.4 Конфігурування IPSec VPN

MainRoute:

Branch:

Зараз всі пакети зашифровано. DMVPN - це дуже потужна функція, яка дозволяє легко відстежувати вашу мережу з великими можливостями безпеки.

1.6. Звіт по роботі

1.7 Контрольні запитання і завдання.

1. Поясніть необхідність використання DMVPN.

2. Чим відрізняється DMVPN та VPN.

3. Пояснити CA Server.

4. Поясніть принцип роботи тунелів для використаної мережі з використанням протоколу OSPF.