- •Системы обнаружения и предотвращения атакам

- •Сбор информации

- •Подход к мониторингу. Место установки агентов

- •Преимущества мониторинга на прикладном уровне:

- •Системный уровень

- •Достоинства:

- •Недостатки:

- •На сетевом уровне

- •Достоинства:

- •Недостатки:

- •Интегрированные подходы

- •Время сбора и анализа информации

- •Packet or Interval Oriented

- •Packet or Interval Oriented

- •Реальный масштаб времени

- •Место анализа

- •Типы анализа

- •Анализ сигнатур

- •Анализ сигнатур

- •Статистический анализ

- •Контроль целостности

- •Характеристика направлений и групп методов обнаружения вторжений

- •Характеристика направлений и групп методов обнаружения вторжений

- •Обнаружение злоупотреблений – контролируемое обучение

Системы обнаружения и предотвращения атакам

Лекция 4

Системы обнаружения вторжений.

Сбор информации.

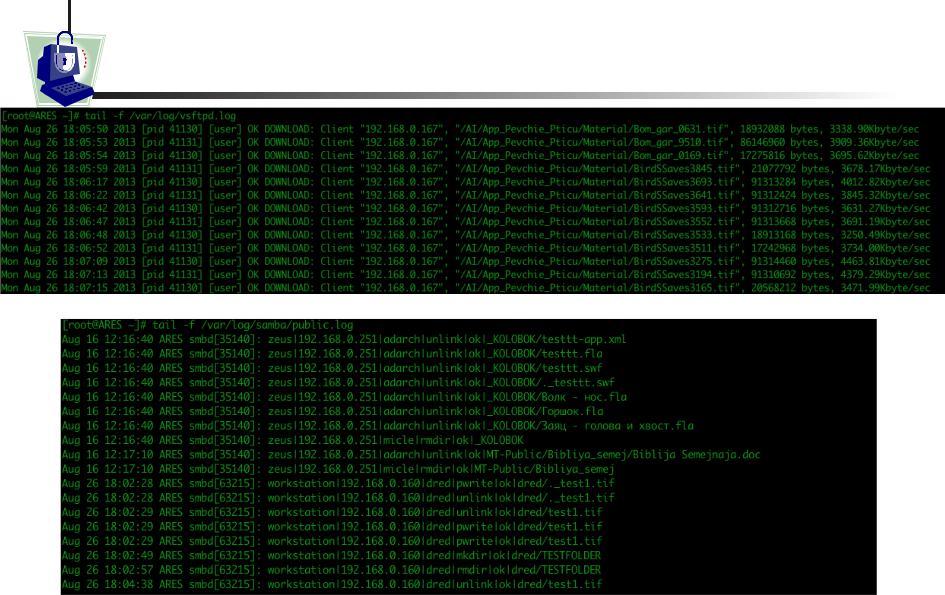

Сбор информации

Системы обнаружения атак представляют собой инструменты управления защитой, которые собирают информацию от целого ряда системных источников.

Подход к мониторингу. Место установки агентов

На прикладном уровне

На системном уровне

Преимущества мониторинга на прикладном уровне:

Этот подход позволяет нацелиться на точно структурированные действия в системе.

Контроль процессов взаимодействия между пользователями и прикладными программами и данными.

Контроль деятельность с очень высокой степенью детализации, позволяющей им прослеживать неправомочную деятельность индивидуальных пользователей.

Способны работать в зашифрованных средах, за счет взаимодействия приложений на контролируемом ими сервере.

Недостатки:

Уязвимости прикладного уровня могут подорвать целостность и эффективность подходов к обнаружению и мониторингу на прикладном уровне.

Системный уровень

Достоинства:

контроль доступа к информации в виде «кто получил доступ и к чему»;

отображают аномальную деятельность конкретного пользователя;

отслеживают изменения режимов работы, связанные со злоупотреблениями;

работают в шифрованном сетевом окружении;

работают в коммутируемой сетевой среде.

Недостатки:

Сетевая деятельность не видна для детекторов системного уровня.

Запуск механизмов аудита может потребовать использования дополнительных ресурсов.

Когда контрольные журналы используются в качестве источников данных, они могут потребовать довольно большого дискового пространства для хранения.

Уязвимости ОС могут нарушить целостность агентов и анализаторов системного уровня.

Агенты системного уровня должны использоваться только на специальной платформе, которая уменьшать стоимость эксплуатации.

Расходы на стоимость эксплуатации и управление, связанные со средствами системного уровня, как правило, значительно выше, чем в других подходах.

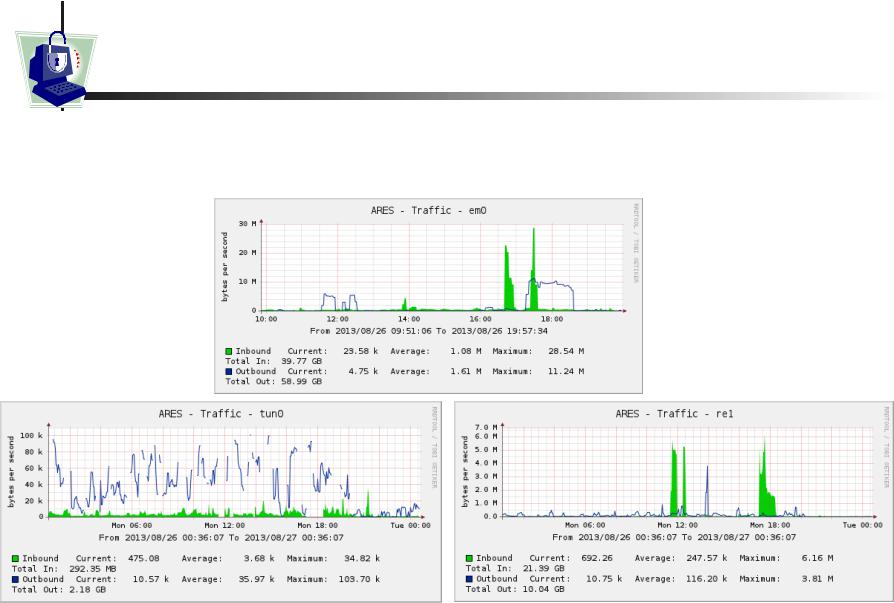

На сетевом уровне

Сбор информации заключается

взахвате и анализе пакетов, используя набор сетевых интерфейсов в беспорядочном (promiscuous) режиме

Достоинства:

Данные поступают без каких-либо специальных требований для механизмов аудита.

Внесение агента сетевого уровня не оказывает влияния на существующие источники данных.

Агенты сетевого уровня могут контролировать и обнаруживать сетевые атаки (например, атаки типа SYN flood или packet storm).

Недостатки:

Несмотря на то, что некоторые системы сетевого уровня могут делать заключения из сетевого трафика, о том, что происходит на хостах, они не могут дать результирующих команд для запуска их на хосте.

Агенты сетевого уровня не могут сканировать протоколы или содержание, если сетевой трафик зашифрован.

Обнаружение атак и мониторинг на сетевом уровне становятся более затрудненными в современных коммутируемых сетях.

Работа мониторов сетевого уровня сводится к контролю одного хоста.

Современные подходы к мониторингу на сетевом уровне не могут работать с высокоскоростными сетями.