- •Введення у спеціальність

- •Навчальне питання № 1

- •В якості стандартної моделі інформаційної безпеки використовується модель CIA:

- •Інформаці́йна безпе́ка — це стан захищеності систем обробки і зберігання даних, при якому

- •Кібербезпека – це безпека ІТ систем (обладнання та програм) (наукова стаття).

- •Навчальне питання № 2

- •Число витоків інформації і обсяг персональних даних, що були скомпрометовані в результаті витоків,

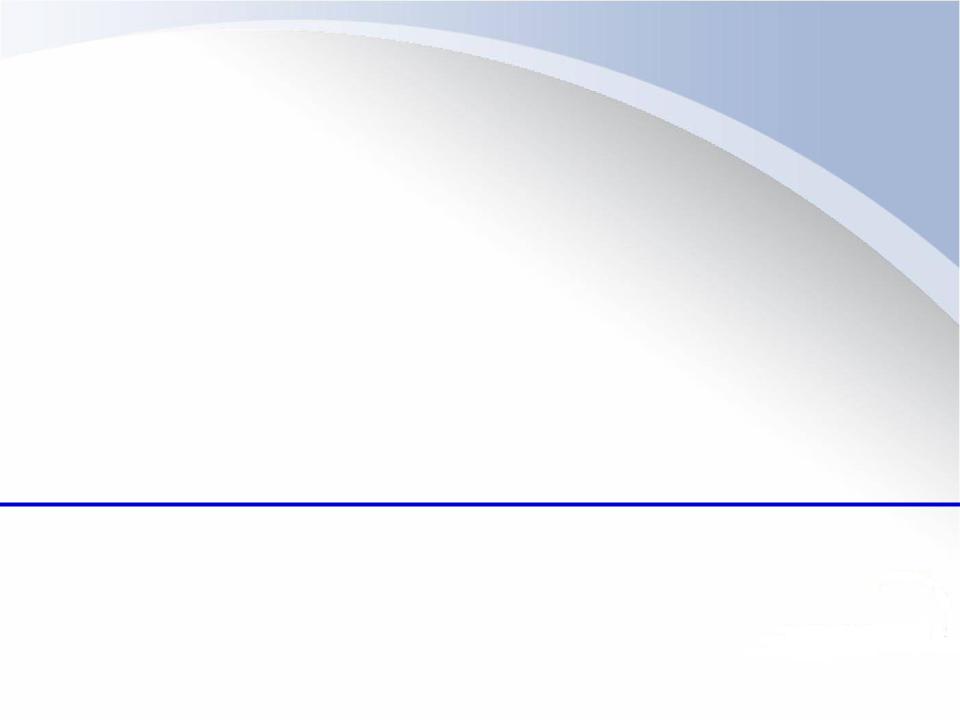

- •Співвідношення небезпеки внутрішніх і зовнішніх загроз ІБ

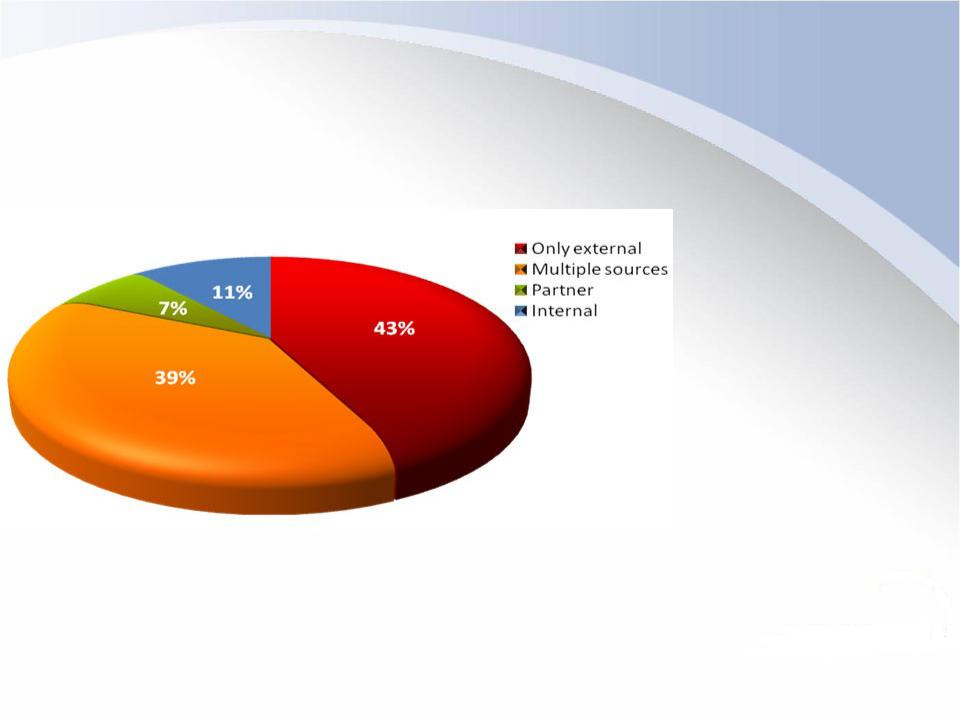

- •Розподіл джерел загроз за версією Verizon для банківської сфери

- •Розподіл витоків по винуватцеві

- •Співвідношення частки випадкових або умисних витоків інформації

- •Частки умисних і випадкових витоків

- •Динаміка зміни частки умисних і випадкових витоків інформації

- •Розподіл витоків інформації за типами даних

- •Розподіл інцидентів за характером

- •Розподіл витоків інформації за типами конфіденційних даних

- •Розподіл числа витоків і кількість скомпрометованих записів персональних даних по галузям 2015 року,

- •Розподіл витоків інформації за типами компаній

- •Основні канали витоку інформації

- •Основні канали умисних і випадкових витоків інформації

- •Розподіл витоків інформації по країнам, 2014-2016 г. (InfoWatch)

Введення у спеціальність

Тема лекції:

Основні терміни інформаційної безпеки. Сучасні загрози інформаційної безпеки

Навчальне питання № 1

Основні терміни інформаційної безпеки

2

В якості стандартної моделі інформаційної безпеки використовується модель CIA:

-конфіденційність (confidentiality);

-цілісність (integrity);

-доступність (availability).

Під конфіденційністю розуміється властивість того, що інформаційні активи не доступні і не розкриваються неуповноваженими юридичними та фізичними особами і процесами.

Під цілісністю - властивість забезпечення точності і повноти інформації і неможливість модифікації неавторизованим користувачем

Під доступністю - властивість загальнодоступності інформації і використання її на першу вимогу авторизованим користувачем.

Автентичність - властивість, яка гарантує, що суб'єкт або ресурс ідентичні заявленим

Неспростовність - неможливість заперечення скоєних дій стосовно до інформаційних активів

3

Інформаці́йна безпе́ка — це стан захищеності систем обробки і зберігання даних, при якому забезпечено конфіденційність, доступність і цілісність інформації, або комплекс заходів, спрямованих на забезпечення захищеності інформації від несанкціонованого доступу, використання, оприлюднення, руйнування, внесення змін, ознайомлення, перевірки, запису чи знищення (Вікіпедія).

Інформаційна безпека – захищеність встановлених законодавчо інформаційних процесів в державі, що забезпечують гарантовані Конституцією України умови розвитку людини, суспільства й держави, середовища суспільства, яке забезпечує її використання і розвиток на користь громадян, організацій, держави (наукова стаття).

Інформаційна безпека – стан захищеності життєво важливих інтересів людини і громадянина, суспільства і держави, при якому запобігається завдання шкоди через неповноту, несвоєчасність і недостовірність поширюваної інформації, порушення цілісності та доступності інформації, несанкціонований обіг інформації з обмеженим доступом, а також через негативний інформаційно-психологічний вплив та умисне спричинення негативних наслідків застосування інформаційних технологій (Концепція інформаційної безпеки України - проект)

Кібербезпека – це безпека ІТ систем (обладнання та програм) (наукова стаття).

Кібербезпека – стан захищеності життєво важливих інтересів людини і

громадянина, суспільства та держави в кіберпросторі |

(Концепція |

інформаційної безпеки України - проект) |

|

Кіберпростір – середовище, яке виникає в результаті функціонування на основі єдиних принципів і за загальними правилами інформаційних (автоматизованих) телекомунікаційних та інформаційно-телекомунікаційних систем (Концепція інформаційної безпеки України - проект)

Навчальне питання № 2

Сучасні загрози інформаційної безпеки

6

Число витоків інформації і обсяг персональних даних, що були скомпрометовані в результаті витоків, 2011 - 2015

Співвідношення небезпеки внутрішніх і зовнішніх загроз ІБ

InfoWatch-2007 |

InfoWatch-2014 |

InfoWatch-2015

InfoWatch-2016

8

Розподіл джерел загроз за версією Verizon для банківської сфери

(Securitylab, 2010)

Only external - самостійні дії зловмисника

Multiple sources - використовувалися помилки, яких припускаються користувачами

9

Розподіл витоків по винуватцеві

Керівник Системний адміністратор Співробітник

Колишній співробітник Підрядник Аутсайдер Не визначено