zbd-5

.docxМіністерство освіти і науки України

Вінницький національний технічний університет

Факультет інформаційних технологій та комп’ютерної інженерії

Кафедра захисту інформації

Звіт

з лабораторної роботи №5

«СТВОРЕННЯ І ВИКОРИСТАННЯ ТРИГЕРІВ ТА ПРОЦЕДУР БАЗИ

ДАНИХ»

Розробив ст. гр. 1БС-16б _________________________ Салига Є.С.

Лабораторну роботу захищено з оцінкою ____________________________

Перевірив доц. каф. ЗІ ____________ Куперштейн Л.М. _________________ 2019 р.

|

Вінниця 2019

Хід виконання роботи

3.1 Створення та використання збережених процедур

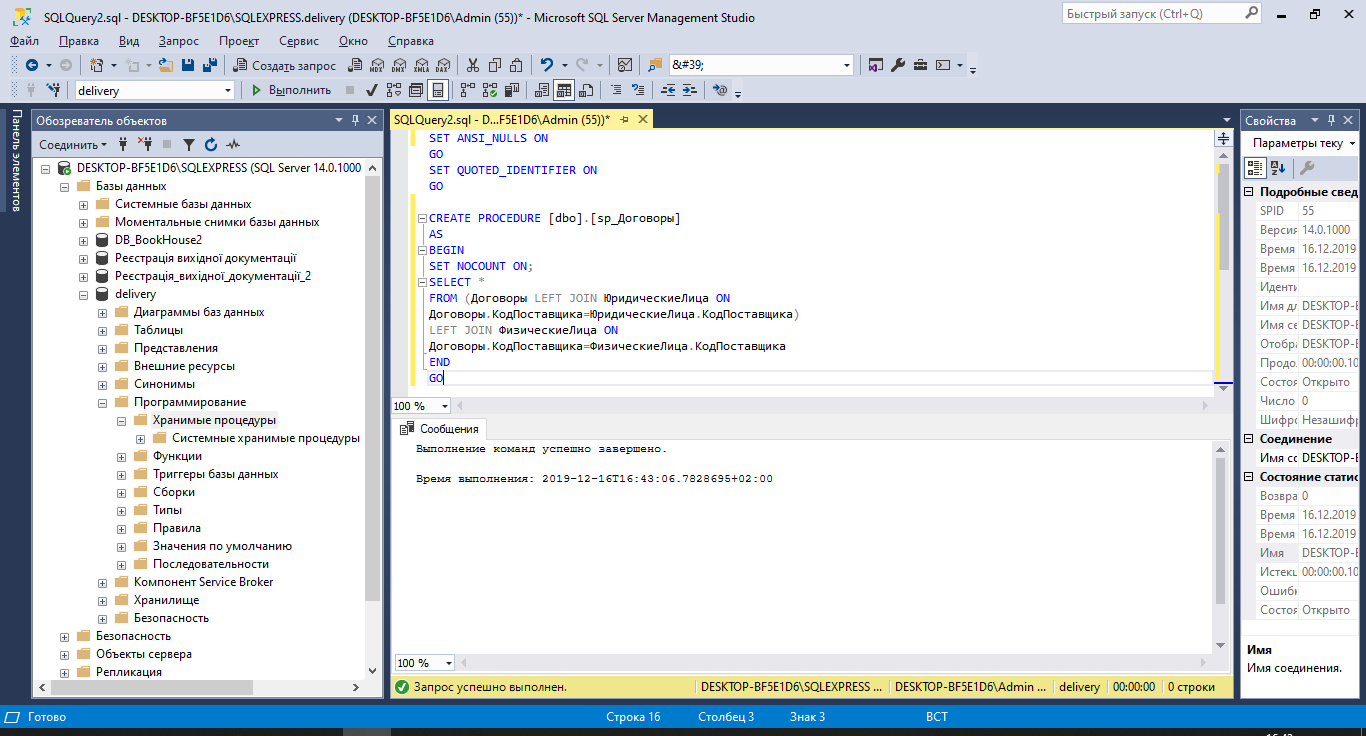

1) Створимо процедуру яка реалізує вибірку даних з таблиць ‘Договоры’, ‘ЮридическиеЛица’, ‘ФизическиеЛица’:

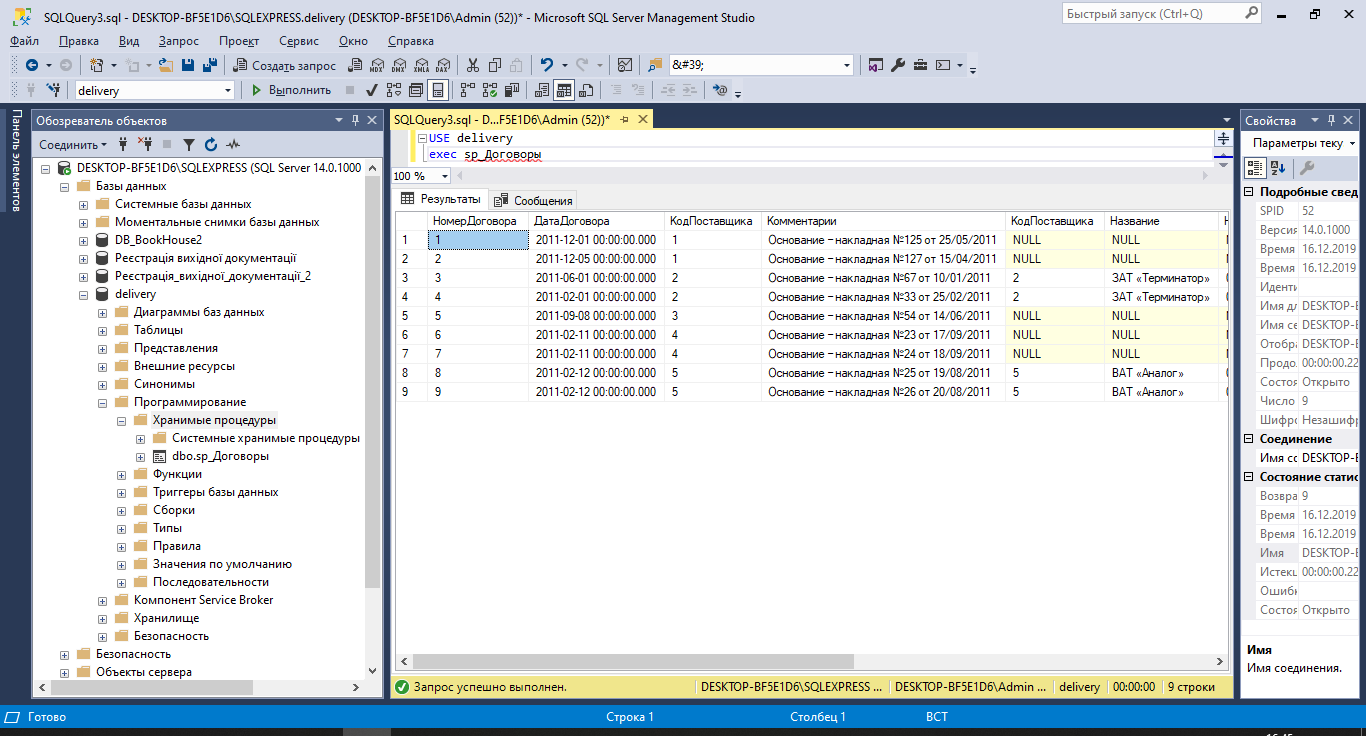

Перевірка результату виконання процедури:

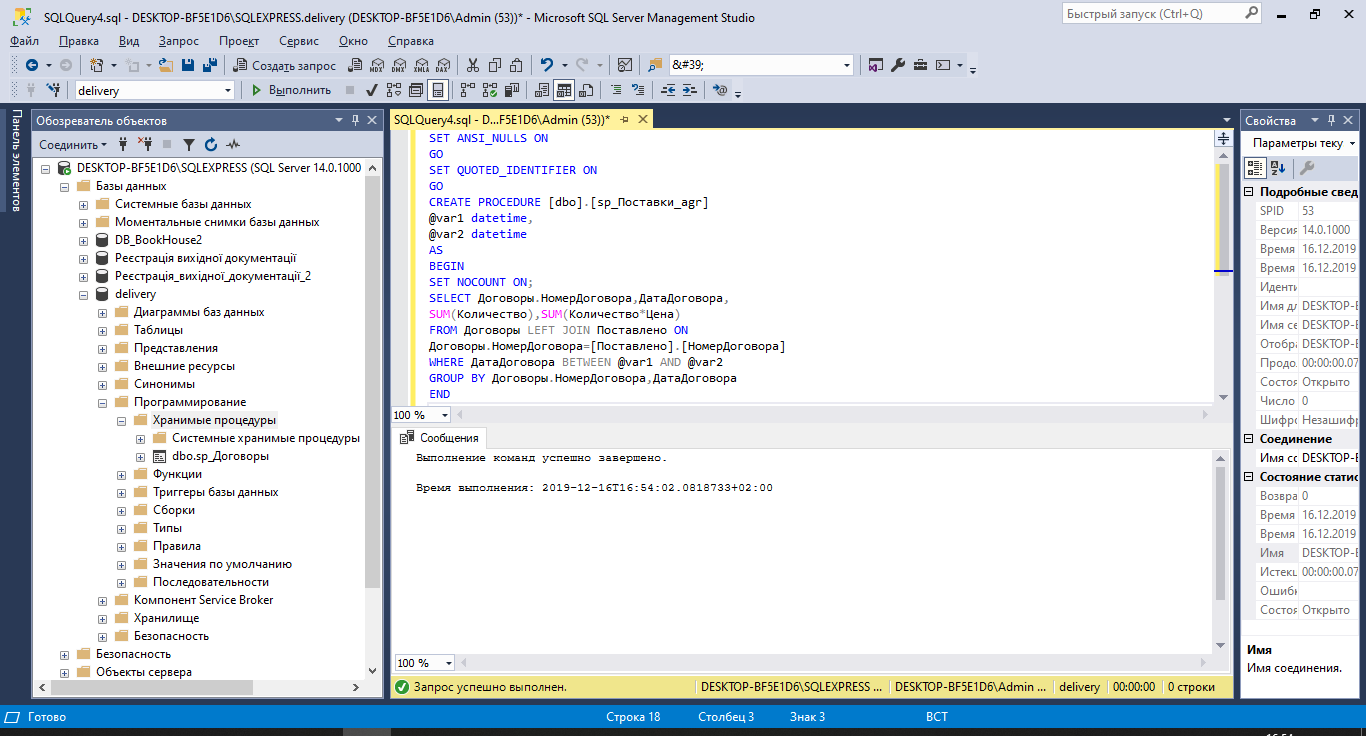

2) Створимо процедуру, яка забезпечує формування агрегованих даних за постачанням для вказаного інтервалу дат:

Перевірка результату виконання процедури:

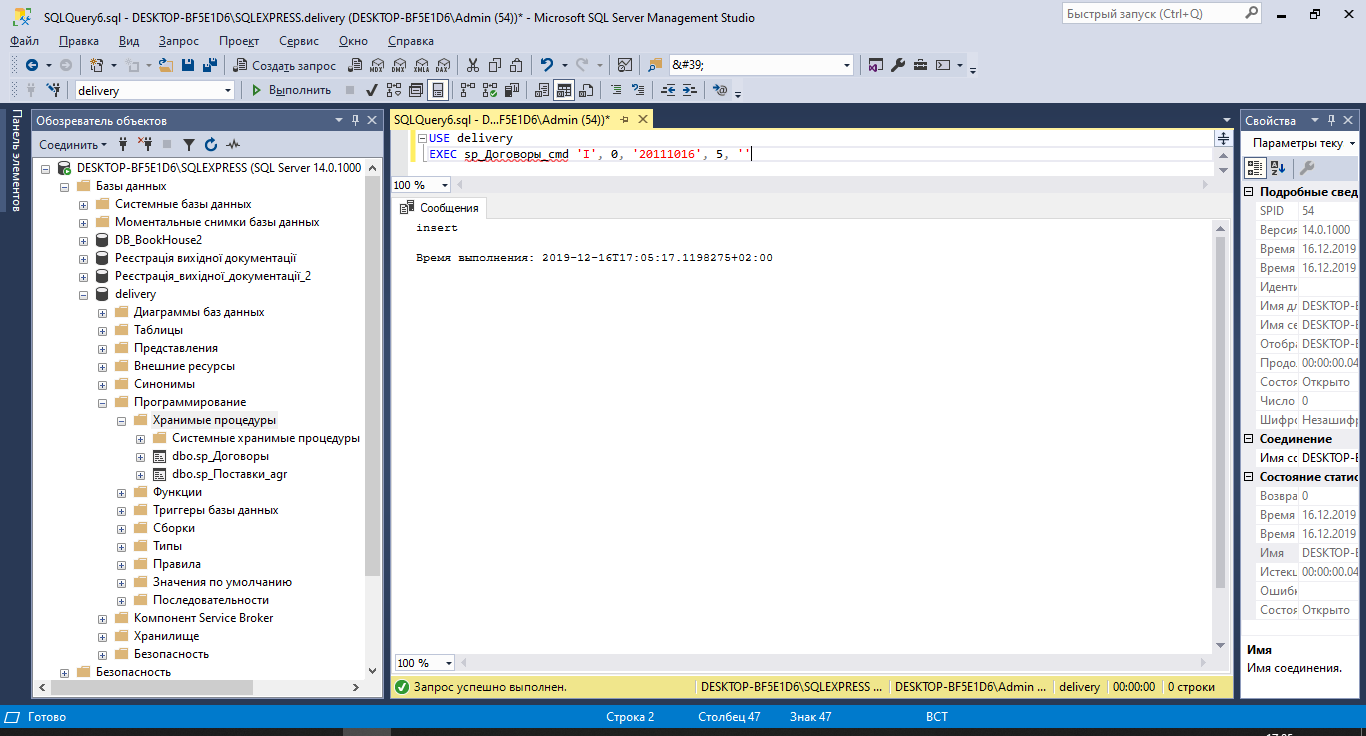

3) Створемо процедуру, яка реалізує різні операції модифікації даних для таблиці ‘Договоры’:

Перевірка результату виконання процедури:

![]()

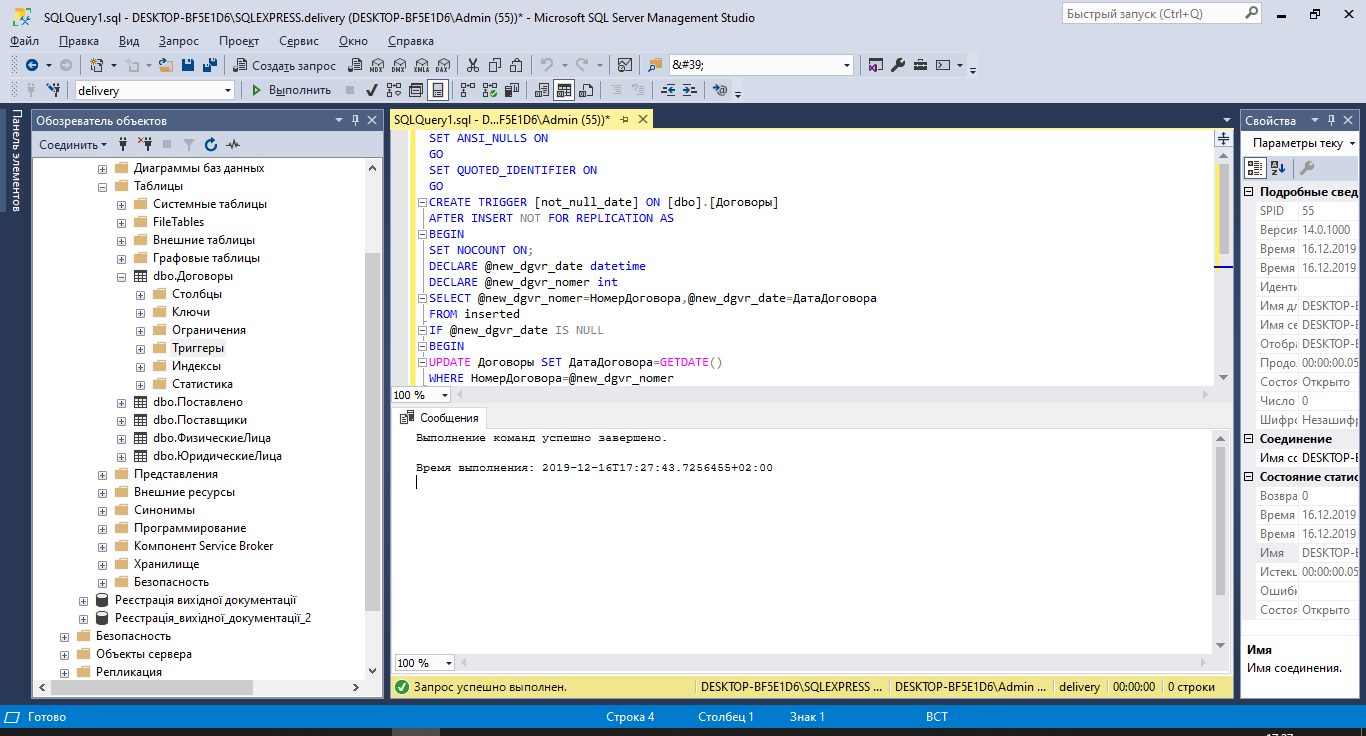

3.2 Створення та використання тригерів

1) Створимо тригер, який контролює наявність дати договору на поставку продукції:

Перевірка результату виконання тригера:

![]()

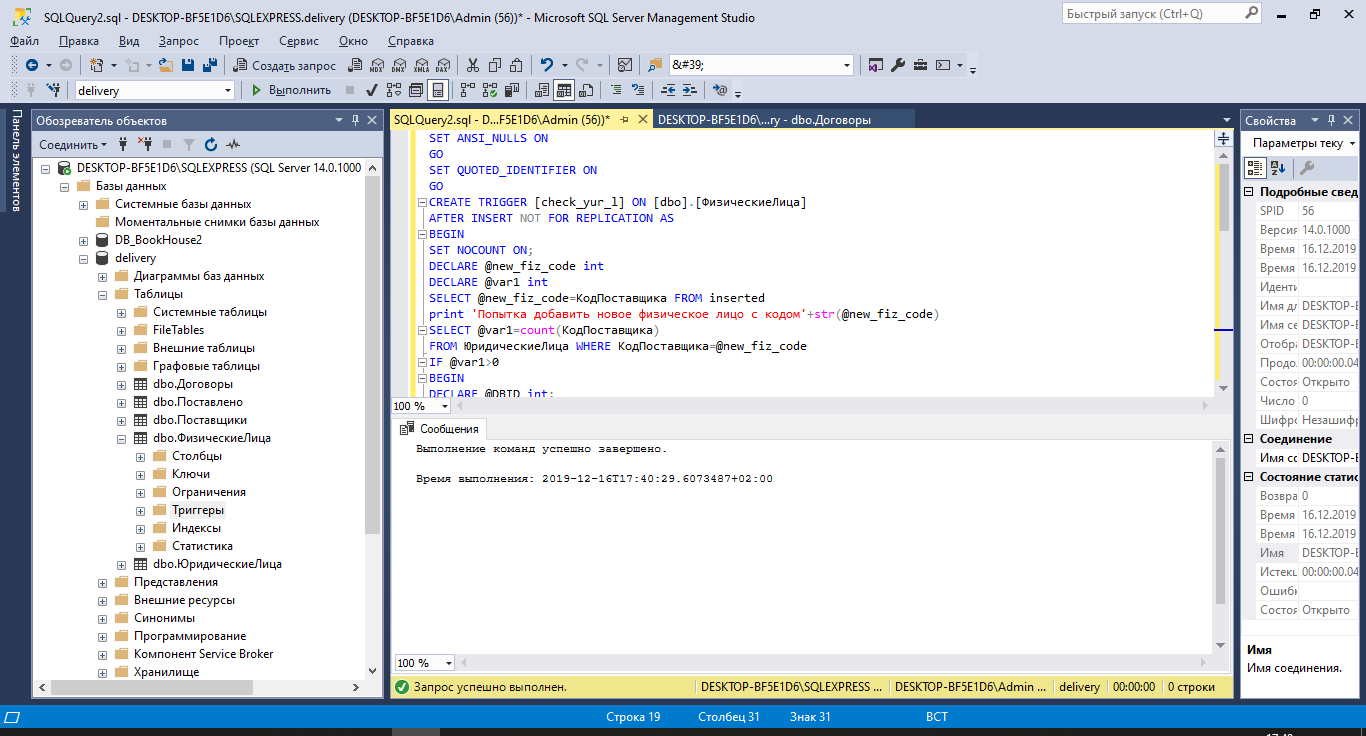

2) Створимо тригер, який контролює наявність даних про постачальника продукції – юридична особа.

Перевірка результату виконання тригера:

Додаткове завдання

Процедури

1) Вивести на екран список книг, які постачаються з x місяця та y року:

Результат виконання процедури:

2) Вивести список авторів (поле Name_author), книги яких були випущені у видавництві, що задається в параметрах:

Тригери

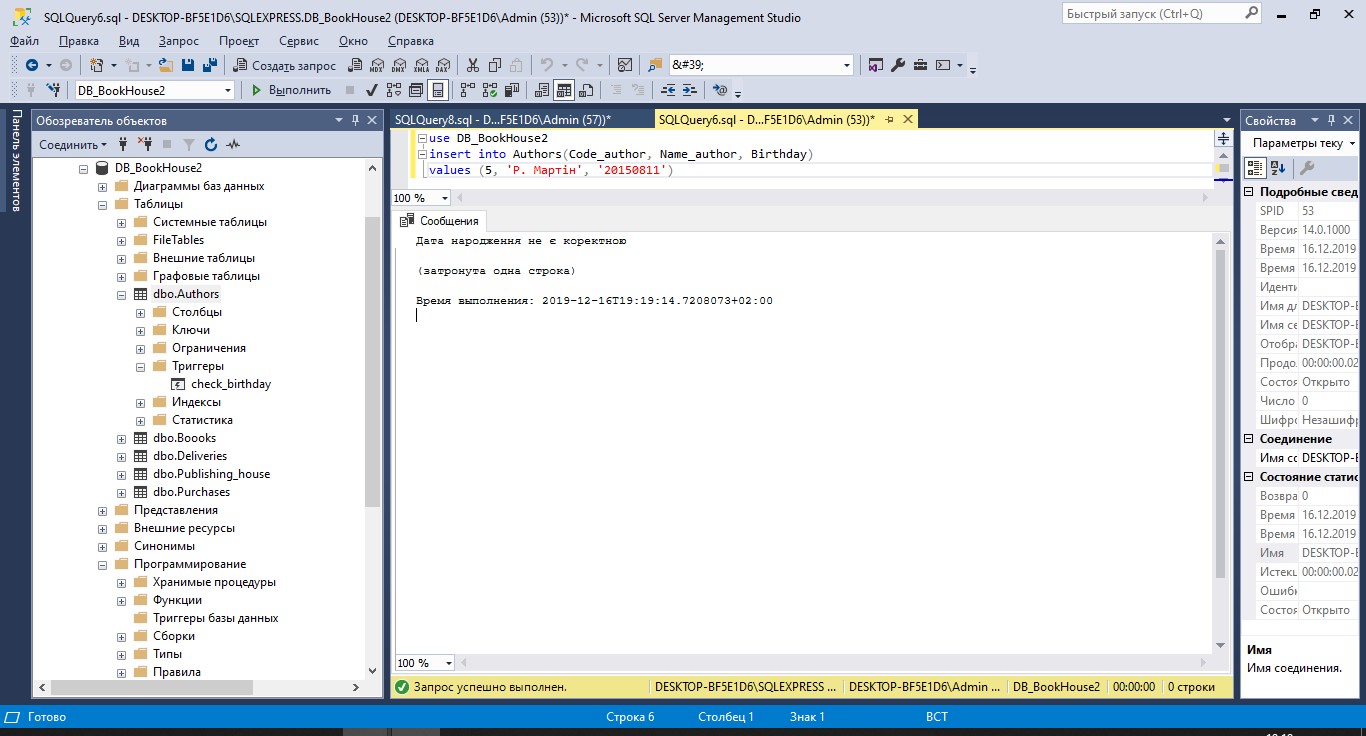

1) Створимо тригер, який буде виводити помилку та видаляти запис, якщо вік автора менший 18 років:

Результат спрацювання тригера:

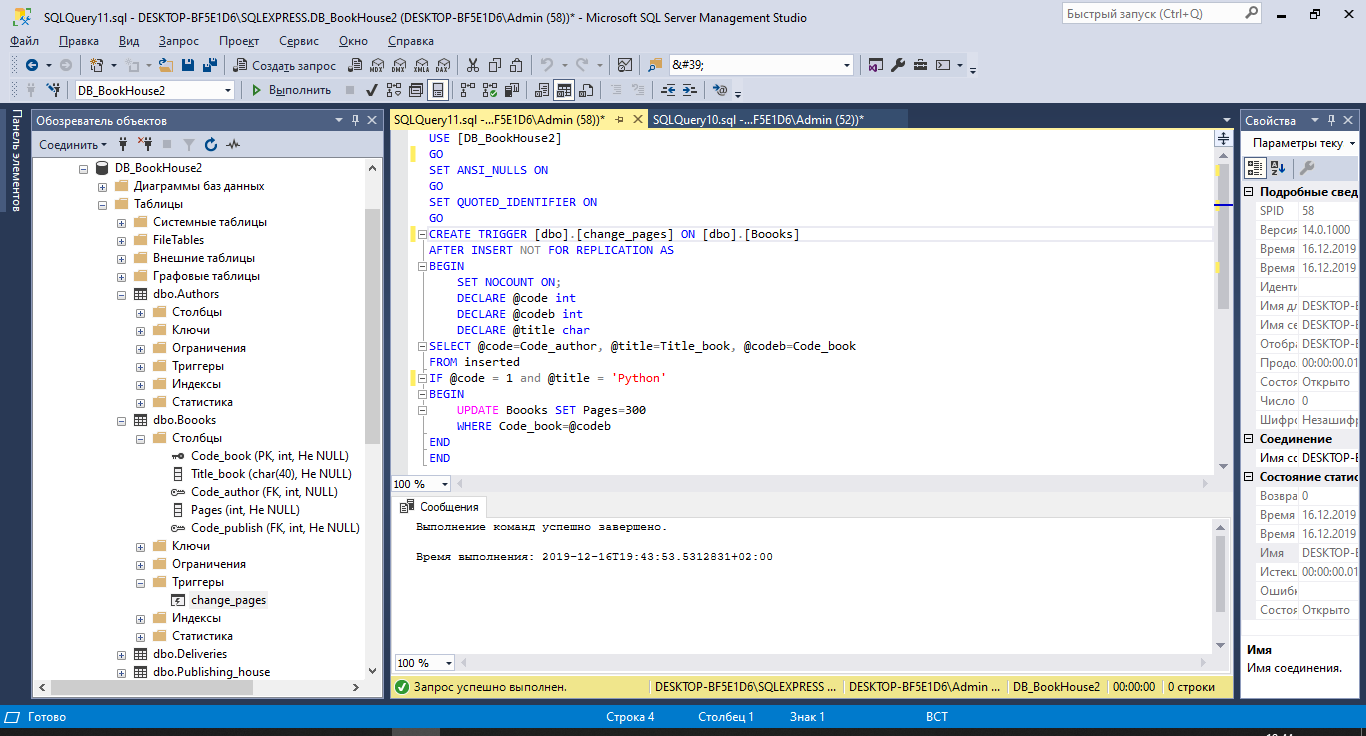

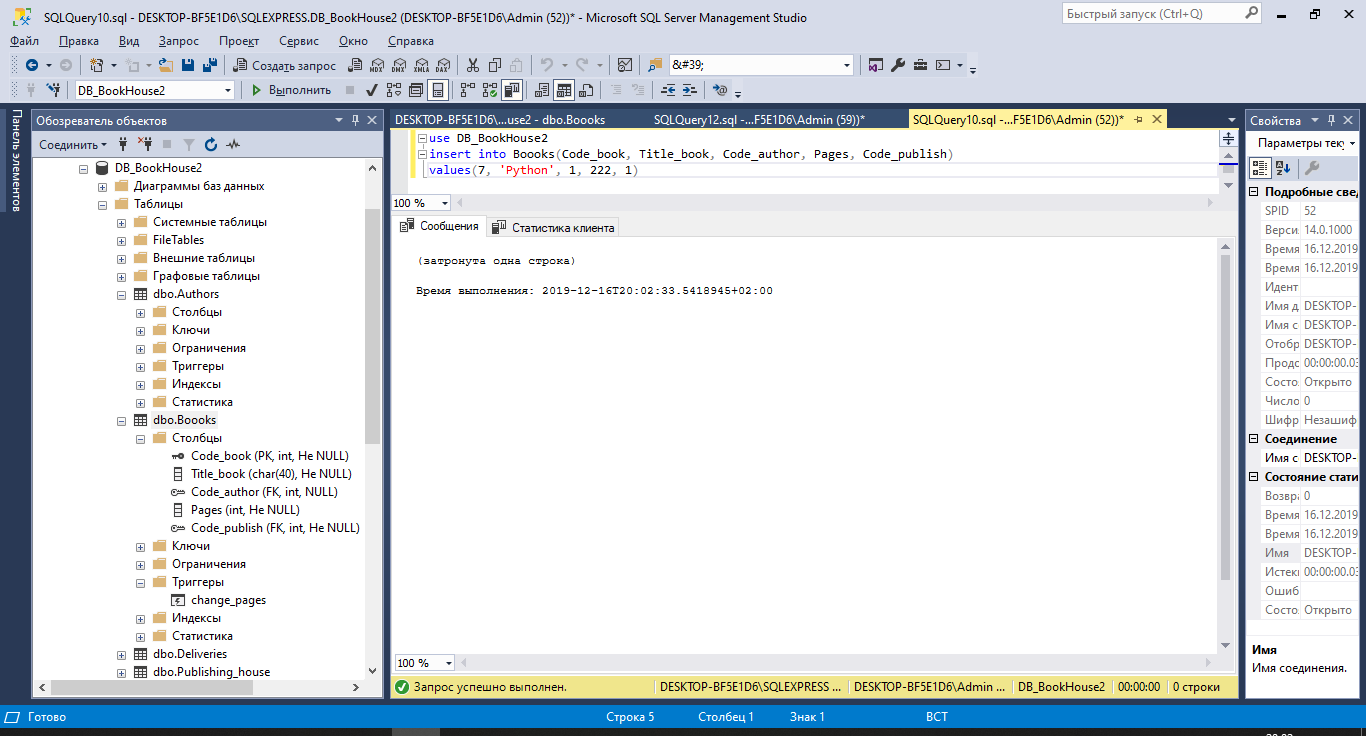

2) Змінити в таблиці Books вміст поля Pages на 300, якщо код автора (поле

Code_author) = 1 і назва книги (поле Title_book) = ‘Python’.

Результат спрацювання тригера:

![]()

Висновок. Досліджено особливості створення та використання процедур та тригерів.