- •Многоуровневая защита

- •АРХИТЕКТУРНЫЕ ОСОБЕННОСТИ ЦЕНТРА ОБРАБОТКИ ДАННЫХ

- •Состав оборудования центра обработки данных

- •Структура центра обработки данных

- •Архитектура выхода в Интернет

- •Структура и связь систем между DMZ и внутренней сетью

- •Службы контроля

- •Построение защищенной архитектуры выхода в Интернет и структуры демилитаризованной зоны (DMZ): основные учитываемые

- •VPN (Virtual Private Network) - Виртуальные частные сети

- •Компоненты сети VPN

- •Требования по безопасности для сети VPN

- •Типы систем VPN

- •Системы обнаружения вторжений IDS

- •Типы датчиков HIDS

- •Сетевые IDS (NIDS)

- •Преимущества и недостатки NIDS

- •Этапы установки IDS

- •Цели применения IDS

- •События, о которых сообщают системы IDS

- •События исследования

Многоуровневая защита

Многоуровневая защита

вычислительных систем и сетей

Основные принципы построения и механизмы защиты

АРХИТЕКТУРНЫЕ ОСОБЕННОСТИ ЦЕНТРА ОБРАБОТКИ ДАННЫХ

Центр обработки данных – это информационно-технологический и программно-технический комплекс, обеспечивающий автоматизацию процедур сбора, хранения и обработки информации и оперативного представления различным группам пользователей доступа к информационным ресурсам.

В состав центра обработки данных входят серверное и коммуникационное оборудование, оборудование удаленного доступа, системы гарантийного бесперебойного электропитания, кондиционирования и вентиляции, системы ограничения физического доступа и защиты информации.

Основными целями создания центра обработки данных являются:

1.обеспечение надежности функционирования информационных систем

2.обеспечение сохранности и целостности информационных ресурсов

3.обеспечение сохранности и надежности функционирования серверного оборудования

Состав оборудования центра обработки данных

Маршрутизаторы, обеспечивающие выход в Интернет по сетевому протоколу IP;

Сервер удаленного доступа, обеспечивающий доступ по технологии цифровых абонентских линий DSL;

Межсетевые экраны (брандмауэры) (например, Cisco PIX), работающие по протоколу IP и обеспечивающие внешний модемный доступ, доступ во внутреннюю сеть и экранирование наименее защищённой и наиболее доступной демилитаризованной зоны (DMZ), куда входят Linux-сервера, web-сервер с размещаемым на нём сайтом организации, proxy- сервер, сервер DNS и почтовый сервер.

Виртуальная частная сеть (VPN), предназначенная для передачи шифрованных сообщений в сети удалённых подразделений и других функций защиты информации (поддерживается брандмауэром PIX) .

Выход во внутреннюю сеть, сегментированную на виртуальные локальные сети (VLAN), обеспечивают коммутаторы 3 уровня, с которыми соединяются внутренние коммутаторы 2 уровня.

В центре обработки данных реализуется система обнаружения вторжений IDS

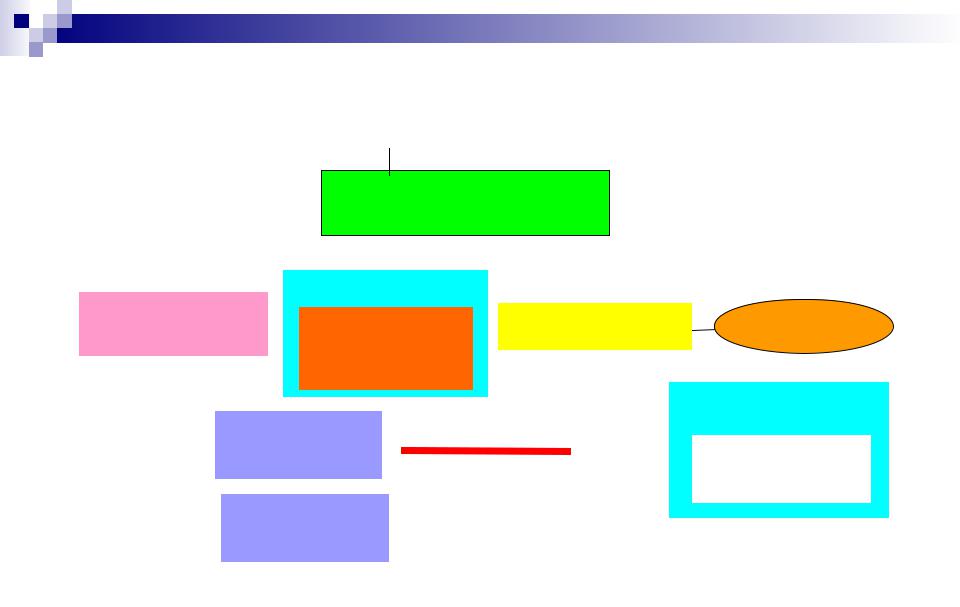

Структура центра обработки данных

DSL

Сервер удаленного доступа

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Dialup |

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

VPN |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Коммутаторы |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

Межсетевые |

|

|

|

|

Маршрутизатор |

|

Интерне |

||||||||||||||

|

3 уровня |

|

|

|

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||||

|

|

|

|

|

|

экраны |

|

|

|

|

|

|

|

т |

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

Внутренняя |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

VPN |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

сеть |

|

|

|

|

|

|

|

|

|

|

|

|

|

DMZ |

|

|

|

|

|

|||||

|

|

|

|

|

Коммутатор 2 |

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||||

|

|

|

|

|

|

уровня |

|

|

|

|

|

|

|

|

|

|

|

Удаленные |

|

||||||

|

|

|

|

|

|

|

Linux –сервера; |

|

|

|

|||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

подразделения |

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Web-сервер; |

|

|

|

|

|

|||||||

|

|

|

|

|

|

Коммутатор |

|

|

|

|

|

|

|||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

Proxy-сервер; |

|

|

|

|

||||||||||||||

|

|

|

|

|

|

2 уровня |

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

Служба DNS; |

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Электронная почта |

|

|

|

|

||||||||

Архитектура выхода в Интернет

Электронная почта

Web-сервер

Внутренний доступ в Интернет

Внешний доступ к внутренним системам

Службы контроля (DNS, ICMP, NTP)

Архитектура соединения (доступ через один канал, многоканальный доступ к провайдеру, доступ с одной или несколькими точками присутствия)

Адресация

Проектирование демилитаризованной зоны (DMZ)

Трансляция сетевых адресов

Структура и связь систем между DMZ и внутренней сетью

Системы, |

|

|

|

|

|

|

|

|

|

|

|

|

|

Внешний |

|

Web- |

|

Сервер |

|

Внешний |

|||||

доступные из |

|

почтовый |

|

сервер |

|

приложений |

|

сервер |

||||

внешней |

|

сервер |

|

|

|

|

|

|

DNS |

|||

среды |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Демилитаризованная

зона

Внутренняя |

Межсетевой экран |

Интернет |

|

сеть |

|||

|

|

Сервер |

|

|

|

Внутренний |

|

Внутренний |

|

||

баз |

|

DNS - сервер |

|

почтовый |

данных |

|

|

|

сервер |

|

|

|

|

|

|

|

|

|

|

Службы контроля

Служба Domain Name Service (DNS) используется для разрешения системных имен и их преобразования в IP-адреса.

Протокол Internet Control Message Protocol (ICMP).

ICMP предоставляет такие службы, как ping (используется для выяснения того, в рабочем ли состоянии находится система), генерирует сообщения «Сеть и узел недоступны» и «Время жизни пакета истекло».

Служба NTP (Network Time Ptotocol) используется для синхронизации времени между различными системами

Построение защищенной архитектуры выхода в Интернет и структуры демилитаризованной зоны (DMZ): основные учитываемые факторы

Какие службы нужно предоставлять пользователям через Интернет.

Какие службы управления необходимы для поддержки архитектуры.

Какую архитектуру соединения использовать для работы с несколькими провайдерами (если это необходимо).

Какую следует применить архитектуру межсетевых экранов. Сколько интерфейсов потребуется на межсетевом экране

Соответствующий набор правил для каждого межсетевого экрана, используемого в сети.

Необходимое число IP-адресов и план адресации для внутренних систем

VPN (Virtual Private Network) - Виртуальные частные сети

Трафик шифруется для обеспечения защиты от прослушивания.

Осуществляется аутентификация удаленного сайта.

Виртуальные частные сети обеспечивают поддержку множества протоколов.

Соединение обеспечивает связь только между двумя конкретными абонентами.

Компоненты сети VPN

Сервер VPN.

Алгоритмы шифрования.

Система аутентификации.

Протокол VPN.