- •7 Модели безопасности основных ос

- •7.1 Понятие доступа и мониторинг безопасности

- •7.2 Основные типы политики безопасности

- •7.3 Реализация политики безопасности

- •7.3.1 Условия гарантированного легального доступа

- •7.4 Построение изолированной программной среды

- •7.5 Методика проектирования защищаемого фрагмента компьютерной системы

- •7.6 Контроль целостности объекта

- •7.6.1 Метод «безопасной загрузки» («ступенчатого контроля»)

- •7.7 Процесс установки ипс

- •7.8 Работа в ипс

- •7.9 Домены безопасности

- •9 Алгоритмы аутентификации пользователей

- •9.1 Типовые схемы идентификации и аутентификации пользователя

- •9.2 Взаимная проверка подлинности пользователей

- •9.3 Применение пароля для аутентификации

- •9.4 Биометрическая идентификация и аутентификация

- •10 Многоуровневая защита корпоративных сетей

- •10.1 Реализации многоуровневой комплексной защиты

- •10.1.1 Многоуровневая защита от ошибок

- •10.1.2 Многоуровневая защита от закладок

- •10.1.3 Многоуровневая защита от нсд

- •10.2 Корпоративные сети с многоуровневой коммутацией

- •10.2.1 Безопасность в многоуровневой модели

- •10.3 Защита информации в базах данных

- •4) Случайный выбор записи для обработки: такая организация выбора записей не позволяет проследить множество запросов.

- •10.4 Назначение экранирующих систем и требования к ним

- •10.5 Ограничение доступа в www серверах

- •11 Защита информации в сетях

- •11.1 Потенциальные угрозы безопасности информации в лвс

- •11.2 Система защиты информации от нсд в лвс

- •11.2.1 Защита от преднамеренного нсд

- •1 При этом защита данных файл-сервера осуществляется одним способом или в различных сочетаниях четырьмя способами:

- •3 Опознание пользователя и разграничение доступа в лвс можно также организовать с помощью шифровального устройства.

- •4 В менее ответственных лвс для защиты от модификации информации при её передаче по телефонным каналам используется система «обратный вызов».

- •5 Для защиты данных, передающихся по кабелю, существует несколько способов.

- •11.2.2 Средства управления защитой информации в лвс

- •11.2.3 Защита информации лвс от случайных нсд

- •11.2.4 Архивирование данных

- •11.2.5 Схема системы защиты информации в лвс

- •11.3 Оценка уровня безопасности информации от преднамеренного нсд в лвс

10.2 Корпоративные сети с многоуровневой коммутацией

Многоуровневый подход к проектированию сетей обеспечивает оптимальное использование многоуровневой коммутации, что позволит создать масштабируемую, отказоустойчивую и управляемую сеть [12].

Независимо от того, по какой топологии построена корпоративная сеть – Ethernet или ATM (Asynchronous Transfer Mode) – применение многоуровневой модели имеет много преимуществ.

Многоуровневая кампусная сеть имеет строгое ИЕРАРХИЧЕСКОЕ РАЗДЕЛЕНИЕ РАЗЛИЧНЫХ КОМПОНЕНТОВ, что обеспечивает значительное упрощение процедур поиска и устранения неисправностей при масштабировании такой сети.

Кроме того, многоуровневая модель проектирования предоставляет возможность МОДУЛЬНОСТИ СЕТИ, что позволяет увеличивать общую производительность сети при добавлении дополнительных строительных блоков.

При достижении максимального числа пользователей в одном домене появлялась необходимость добавления в состав оборудования сети устройств, называемых мостами (Bridge).

Мост обеспечивал разделение всей сети на несколько коллизионных доменов, что позволяло увеличить доступную полосу пропускания для каждого узла сети за счет сокращения количества этих самых узлов в одном коллизионном домене.

Появилась возможность масштабируемости пропускной способности. Маршрутизатором называется пакетный коммутатор, обеспечивающий взаимодействие разных широковещательных доменов.

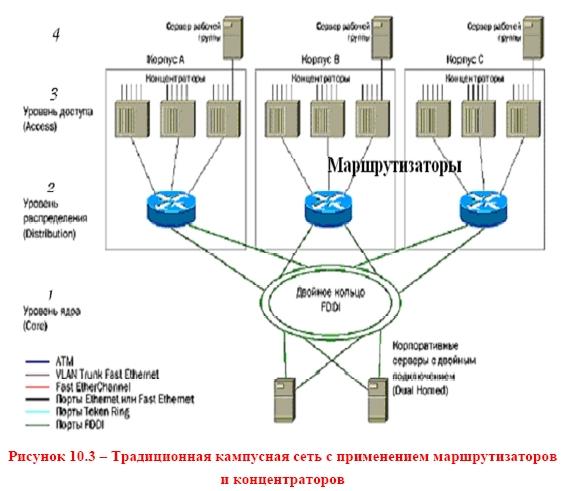

На рисунке 10.3 показана типичная иерархическая модель сети, объединяющей в себе маршрутизаторы и концентраторыповторители (хабы).

Коммутация уровня 2 представляет собой аппаратно реализованный бриджинг. Коммутаторы уровня 2 заменяют концентраторы-повторители в составе коммуникационных узлов кампусной сети.

Коммутация уровня 3 представляет собой аппаратную маршрутизацию. В частности, передачей пакетов занимаются специализированные устройства. В зависимости от протоколов, интерфейсов и поддерживаемых функций коммутаторы уровня 3 могут использоваться в кампусных сетях вместо маршрутизаторов.

Коммутация уровня 4 заключается в аппаратном анализе трафика, создаваемого различными типами пользовательских приложений.

В потоках данных, создаваемых протоколами TCP (Transmission Control Protocol) и UDP (User Datagram Protocol), порт того или иного приложения содержится в заголовке каждого пакета.

10.2.1 Безопасность в многоуровневой модели

ПОДДЕРЖКА КОНТРОЛЬНЫХ СПИСКОВ доступа (Access Control List) обеспечивается многоуровневой коммутацией без уменьшения производительности.

В связи с тем, что весь трафик сети проходит через уровень распределения (УРОВЕНЬ № 2), то именно ЭТОТ УРОВЕНЬ И ЕСТЬ НАИБОЛЕЕ ПОДХОДЯЩЕЕ МЕСТО для установки списков доступа и средств обеспечения разграничения прав доступа. Эти списки доступа могут также использоваться для ограничения взаимодействия коммутаторов на разных уровнях сети. Использование коммутации уровня 2 на уровне доступа и в фермах серверов привносит в общую сеть дополнительные возможности по разграничению прав доступа.

А НА РАЗДЕЛЯЕМОЙ (общей) СРЕДЕ передачи все пакеты видны для всех пользователей логической подсети. Это может быть использовано при взломе систем защиты данных, т. к. имеется возможность отслеживать передачу файлов и паролей пользователей.

В КОММУТИРУЕМОЙ ЖЕ СЕТИ при взаимодействии двух узлов пакеты ВИДНЫ ТОЛЬКО ОТПРАВИТЕЛЮ И ПОЛУЧАТЕЛЮданных.

А также, если коммутация уровня 2 применяется в фермах серверов, то весь межсерверный трафик не выпускается в общую сеть.

Для обеспечения функций безопасности и защиты данных в УСЛОВИЯХ ГЛОБАЛЬНЫХ СЕТЕЙ (Wide-Area Network, WAN) используется КОНЦЕПЦИЯ БРЭНДМАУЭРОВ (firewall).

Firewall имеет в своем составе один или несколько маршрутизаторов и выступает в качестве бастиона, защищающего внутренние узлы сети от доступа из специальной зоны, называемой DMZ (Demilitarized Zone).

Специализированные устройства кэширования содержимого серверов WWW и другие устройства Firewall могут быть подключены к DMZ.

Внутренние маршрутизаторы Firewall подключаются к ядру кампусной сети, что можно назвать уровнем распределения WAN.

На рисунке 10.4 показан строительный блок сети, представляющий собой уровень распределения WAN с элементами Firewall.