- •31. Как определяется криптосистема в нормативных документах по защите информации?

- •32. Чем отличается применение ключей в симметричных и асимметричных криптосистемах?

- •33. Какое свойство криптосистем характеризуется понятим «криптостойкость»?

- •35. Каким образом классифицируются уровни возможностей нарушителя, атакующего криптосистему?

- •36. Реализация каких рисков для криптосистем является потенциально наиболее вероятной?

- •45. Для чего нужен сессионный ключ?

- •46. Что такое криптографический ключ?

- •47. Что означает математическая запись ?

- •57. Что такое общая ошибка первого рода для набора тестов?

- •58. Почему для набора тестов необходима проверка их независимости?

- •59. Как устроен линейный конгруэнтный генератор ррсп?

- •60. Как функционирует регистр сдвига с линейной обратной связью?

- •61. Что такое линейная сложность последовательности?

- •62. Какие критерии качества для выходных последовательностей криптографических генераторов выдвинуты Рюппелем?

- •63. В чем состоит идея конструирования генераторов ррсп на основе регистров сдвига с управляемым движением?

- •64. Какие однонаправленные функции используются в генераторах ррспп ввs и rsa?

- •Каковы размер блока, длина ключа и количество раундов в des?

- •Каков порядок формирования подключен в des?

- •67. Каким образом преобразуются данные на одном раунде des?

- •68 Какова роль и каковы параметры расширяющей перестановки?

- •69 Какова структура узлов замены и как с их помощью осуществляется преобразование данных?

- •70. Какое самое слабое звено алгоритма des?

- •71. Какой размер длины блока открытого текста используется при сцеплении шифрованных блоков?

- •72. В чем состоит режим есв блочного шифра . Режим электронной кодовой книги (ecb).

- •73. В чем состоит режим свс блочного шифра?

- •5. Режим восстановление после ошибок в свс

- •74. В чем состоит режим cfb блочного шифра? Режим обратной связи по выходу (ofb)

- •75. В каких случаях рекомендуется использовать режимы cfb и оfb?

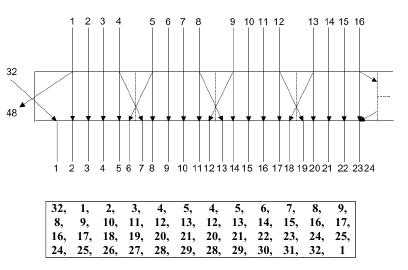

68 Какова роль и каковы параметры расширяющей перестановки?

Отметим особую роль расширяющей перестановки E (expansion permutation), с применением которой правый полублок Rj расширяется с 32 до 48 битов одновременно с их перестановкой (рис. 4).

Основная цель этой операции заключается в распространении зависимости выходных битов от всех битов ключа и текста. Можно говорить о лавинообразном эффекте распространения ошибки при попытках подобрать ключ по частям.

69 Какова структура узлов замены и как с их помощью осуществляется преобразование данных?

Первоначально, когда были неизвестны принципы формирования узлов замены, Агентство Национальной Безопасности США обвиняли во встраивании скрытых лазеек в их алгоритм.

В последующем, на 2-м семинаре, посвященном DES, АНБ раскрыло несколько критериев построения блоков замены.

1. Ни один S -блок не является линейной (аффинной) функцией входных данных, т.е. не существует системы линейных уравнений, которыми можно выразить 4 выходных бита в терминах 6 входных.

2. Изменение одного бита на входе изменяет, как минимум, два бита на выходе, следовательно, достигается максимизация диффузии.

3. S-блоки должны минимизировать разницу между числом нулей и единиц.

К числу интересных результатов исследования алгоритма следует отнести тот факт, что два различных специально подобранных входных блока могут давать одинаковый выход. Можно также добиться равенства входа и выхода изменением только в трех соседних S-блоках по одному биту. Поэтому еще один критерий АНБ заключался в устойчивости к методам т.н. дифференциального криптоанализа.

70. Какое самое слабое звено алгоритма des?

Наиболее слабым звеном алгоритма является небольшая длина ключа.

71. Какой размер длины блока открытого текста используется при сцеплении шифрованных блоков?

Сцепление обеспечивается путем применения результата шифрования предыдущего блока для шифрования текущего блока. Таким образом, любой блок шифртекста зависит от всех предыдущих блоков исходного текста. Обычно, размер блока равен 64 битам

?

72. В чем состоит режим есв блочного шифра . Режим электронной кодовой книги (ecb).

Режим сцепления шифровальных блоков является одним из специальных режимов работы блочных шифров, который призван защитить основной режим работы или режим электронной кодовой книги.

Существует несколько режимов работы блочных алгоритмов которые используются в зависимости от конкретных приложений.

Режим электронной кодовой книги ECB (Electronic Codebook Mode) – наиболее распространенный способ использования блочного крптоалгоритма.

Суть режима заключается в последовательной замене блоков исходного текста на соответствующие шифрованные блоки. Одинаковые блоки всегда зашифровуются одинаково, что аналогично шифрованию с помощью обычной кодовой книги, отсюда – название Electronic Codebook.

73. В чем состоит режим свс блочного шифра?

5. Режим восстановление после ошибок в свс

Режим СВС может быть охарактеризован как процедура с обратной связью по шифртексту (feedback) при шифровании и с упреждающей связью (feedforward) по шифртексту при расшифровании.

Это значит, что одна ошибка в исходном тексте повлияет на шифрованный блок и все последующие шифрованные блоки. Но это неважно, т.к. расшифрование обратит этот эффект и в восстановленном тексте снова будет только одна ошибка.

Ошибки в шифрованном тексте достаточно распространены из-за низкого качества линий связи или ошибок считываний с носителей или жесткого диска.

В режиме СВС, ошибка одного бита в шифрованном тексте целиком портит этот блок и еще один бит следующего блока (в той же позиции, что и предыдущий). Последующие блоки не повреждаются, т.е. СВС является самовосстанавливающимся