- •31. Как определяется криптосистема в нормативных документах по защите информации?

- •32. Чем отличается применение ключей в симметричных и асимметричных криптосистемах?

- •33. Какое свойство криптосистем характеризуется понятим «криптостойкость»?

- •35. Каким образом классифицируются уровни возможностей нарушителя, атакующего криптосистему?

- •36. Реализация каких рисков для криптосистем является потенциально наиболее вероятной?

- •45. Для чего нужен сессионный ключ?

- •46. Что такое криптографический ключ?

- •47. Что означает математическая запись ?

- •57. Что такое общая ошибка первого рода для набора тестов?

- •58. Почему для набора тестов необходима проверка их независимости?

- •59. Как устроен линейный конгруэнтный генератор ррсп?

- •60. Как функционирует регистр сдвига с линейной обратной связью?

- •61. Что такое линейная сложность последовательности?

- •62. Какие критерии качества для выходных последовательностей криптографических генераторов выдвинуты Рюппелем?

- •63. В чем состоит идея конструирования генераторов ррсп на основе регистров сдвига с управляемым движением?

- •64. Какие однонаправленные функции используются в генераторах ррспп ввs и rsa?

- •Каковы размер блока, длина ключа и количество раундов в des?

- •Каков порядок формирования подключен в des?

- •67. Каким образом преобразуются данные на одном раунде des?

- •68 Какова роль и каковы параметры расширяющей перестановки?

- •69 Какова структура узлов замены и как с их помощью осуществляется преобразование данных?

- •70. Какое самое слабое звено алгоритма des?

- •71. Какой размер длины блока открытого текста используется при сцеплении шифрованных блоков?

- •72. В чем состоит режим есв блочного шифра . Режим электронной кодовой книги (ecb).

- •73. В чем состоит режим свс блочного шифра?

- •5. Режим восстановление после ошибок в свс

- •74. В чем состоит режим cfb блочного шифра? Режим обратной связи по выходу (ofb)

- •75. В каких случаях рекомендуется использовать режимы cfb и оfb?

63. В чем состоит идея конструирования генераторов ррсп на основе регистров сдвига с управляемым движением?

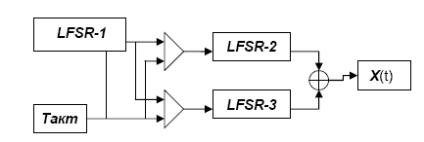

Типичным примером комбинирования регистров сдвига является схема чередующегося «старт-стоп» генератора (Alternating Stop-and-Go Generator).

У этого генератора большой период и большая линейная сложность.

В «старт-стоп» генераторе (рис. 35) используется три линейных регистра сдвига различной длины. LFSR-2 меняет состояние, если выход LFSR-1 равен 1; LFSR-3 меняет состояние в противном случае. Результат генератора есть сложение по модулю 2 выходов регистров LFSR-2, LFSR-3.

64. Какие однонаправленные функции используются в генераторах ррспп ввs и rsa?

Каковы размер блока, длина ключа и количество раундов в des?

Алгоритм DES относится к классу блочных шифров, для которых исходные данные и результаты шифрования представляются в виде 64-битовых строк - блоков.

Шифрование и расшифрование в алгоритме осуществляются по одинаковым схемам за исключением процедуры формирования ключей, используемых на циклах его работы.

Ключом шифрования является случайное число длиной 56 бит, дополняемое для повышения надежности хранения и транспортирования восьмью битами проверки четности, так что общая длина ключа равна 64 битам.

Алгоритм реализует так называемую схему Файстеля, предусматривающую итерационную обработку двух частей блока исходных данных.

При этом на каждом цикле (раунде – в оригинальной документации) работы алгоритма с использованием подстановок и перестановки реализуются функции рассеивания (диффузии) и перемешивания. Всего в алгоритме выполняется 16 раундов

Каков порядок формирования подключен в des?

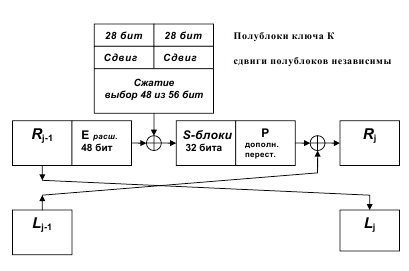

Перед шифрованием исходный 64-битный ключ сужается до 56 битов (убираются биты четности) и разбивается на два подблока по 28 битов каждый.

После начальной перестановки (initial permutation – IP), блок исходных данных разбивается на левую L0, и правую R0 половины (полублоки) по 32 бита каждая.

З![]() атем

происходит 16 раундов идентичных операций,

входом и выходом которых являются пары

полублоков Lj, .

атем

происходит 16 раундов идентичных операций,

входом и выходом которых являются пары

полублоков Lj, .

На каждой итерации полублоки комбинируются с ключом Kj+1 соответствующего раунда (нумерация ключей, принятая в стандарте Fips 46 для раундов и ключей, начинается с единицы, а полублоков – с нуля).

После последнего раунда правый и левый полублоки объединяются и финальная перестановка IP-1, являющаяся инверсией начальной перестановки, завершает алгоритм.

Перестановки IP и IP-1 не влияют на стойкость DES, поэтому некоторые реализованные в виде программ версии этого их не выполняют ввиду медленного выполнения битовых операций.

67. Каким образом преобразуются данные на одном раунде des?

Для получения очередного раундового ключа половины предыдущего ключа независимо друг от друга циклически сдвигаются. Величина и направление сдвига для каждого раунда фиксированы (заданы в описании криптоалгоритма).

Затем сдвинутые полублоки объединяются в 56-битовую последовательность, из которой выбираются 48 битов с помощью постоянной перестановки сжатия (compression permutation или permuted choice).

В каждом раунде правый полублок данных Rj-1 расширяется до 48 битов с использованием расширяющей (за счет повторений битов) перестановки E, затем побитово складывается по модулю 2 с 48 битами раундового ключа (рис. 2).

Полученные 28 битов заменяются на блок из 32 битов с помощью восьми S -блоков (таблиц замены, преобразующих 6 битов в четыре).

Полученные 32 бита переставляются по фиксированной подстановке, в результате чего получается правый полублок Rj новой пары полублоков.

В качестве Lj принимается блок

Rj-1.

Таким образом, преобразование полублоков

имеет вид ![]() (3).

(3).

Рис. 2. Схема преобразований одного раунда