Скрытие фрагментов данных

На Рисунок 12 – 15 видно, что пароли при вводе заменяются звездочками.

И это не зря! Если бы вводимые символы были видны, пароль можно было бы подглядеть. А так, в лучшем случае, можно узнать только длину пароля (количество символов). Такие меры предосторожности обращают внимание каждого пользователя на необходимость защиты открытых файлов от несанкционированного чтения. Для этого в Excel и Access предусмотрено, например, скрытие столбцов (полей).

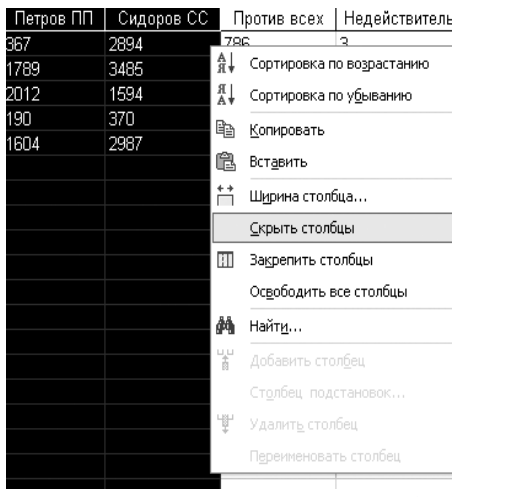

На Рисунок 18 показано скрытие одного столбца в Excel, хотя можно скрывать произвольное число столбцов и, следовательно, все столбцы.

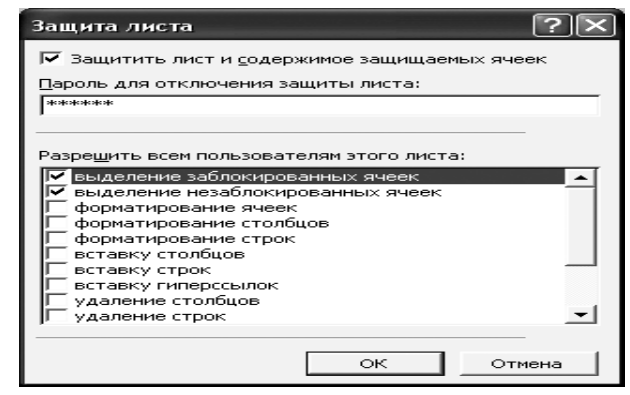

Процедура скрытия предварительно выделенных столбцов (Выделять можно и фрагменты скрываемых столбцов) реализуется через динамическое (Рисунок 18) или статическое (Формат/Столбец/Скрыть) меню. Если после скрытия столбцов защитить лист (Сервис/Защита/Защитить лист), да еще с паролем (Рисунок 19), со стороны злоумышленника потребуются серьезные усилия, чтобы прочитать скрытую информацию.

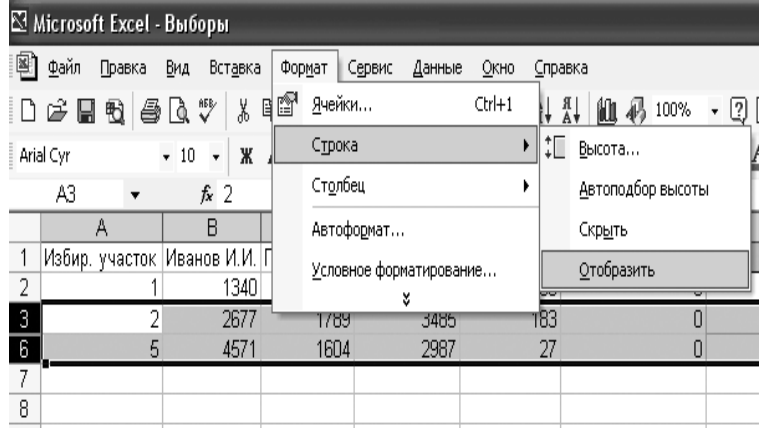

В Excel можно скрывать не только столбцы, но и выделенные строки:

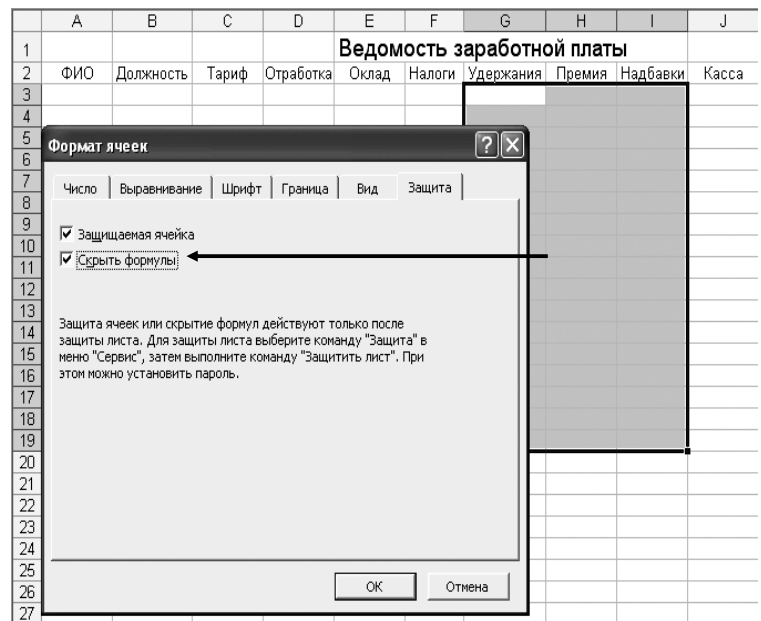

в статическом меню – Формат/Строка/Скрыть), в динамическом меню - Скрыть. Технология скрытия та же, что и при скрытии столбцов. Можно скрывать формулы в ячейках (выделенные ячейки на Рисунке 20), если нежелательно, чтобы их читали «не посвященные в тайны Мадридского двора».

Рисунок 18. Скрытие столбца в Excel

Рисунок 19. Защита листа Excel

Отображение (восстановление) ранее скрытых фрагментов (столбцов, строк) осуществляется либо мышью, либо через меню. Для этого в Excel следует:

1) снять защиту листа, если она прежде была установлена;

2) выделить два соседних столбца или две соседних строки, между которыми были скрыты, соответственно, столбцы или строки;

3) поставить курсор мыши на границу между выделенными столбцами (строками) в области обрамления рабочего поля, добившись изменения формы курсора (двунаправленная стрелка);

4) дважды нажать левую кнопку мыши.

Рисунок 20. Скрытие формул в Excel

По второму способу вместо п.п. 3, 4 следует войти в статическое (Рисунок 21) или динамическое меню и выполнить команду Отобразить.

Рисунок 21. Отображение скрытых строк (4-й и 5-й) в Excel

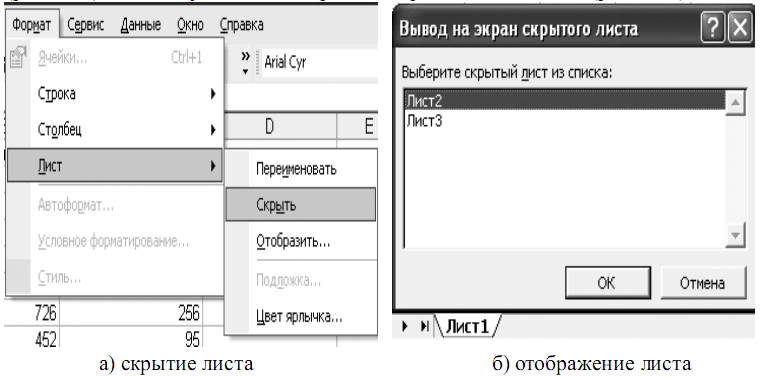

Наконец, можно скрывать листы – Формат/Лист/Скрыть (Рисунок 22а).

Отображение скрытых листов производится командой Отобразить (Рисунок 22а) с последующим выбором отображаемых листов (Рисунок 22б).

Рисунок 22. Скрытие и отображение рабочих листов Excel

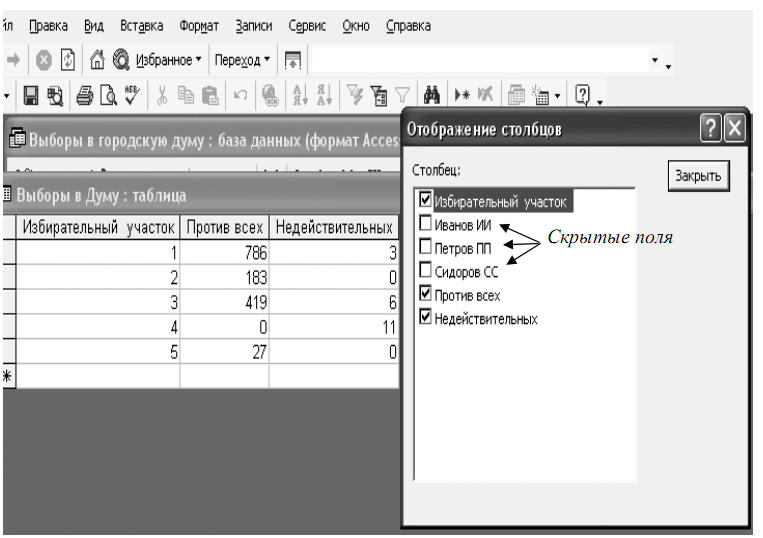

В Access скрытие выделенных столбцов (полей) в таблице производится из статического (Формат/Скрыть столбцы) или динамического (Рисунок 23) меню. В конструкторе запроса тоже можно скрывать поля, если снять их флажки Вывод на экран. Но проще не включать эти поля в запрос.

Тогда зачем в конструкторе запросов реализовано скрытие полей? Вероятно, единственное объяснение – по скрытым в запросе полям можно производить сортировку данных.

В отличие от Excel, защита скрытых полей в таблице Access отсутствует. Возможно, это объясняется тем, что в таблице Access отсутствуют мена столбцов (A,B,C,D ….), как в Excel, и с первого взгляда трудно уловить, есть скрытые поля или нет. В Excel же это сразу видно (см. Рисунок 16).

Кроме того, в Access основной упор сделан на защиту от несанкционированного доступа к базе данных, и эта защита, как отмечалось выше, достаточно надежная. Впрочем, когда база открыта, проблема несанкционированного чтения таблиц, запросов, отчетов все равно остается актуальной.

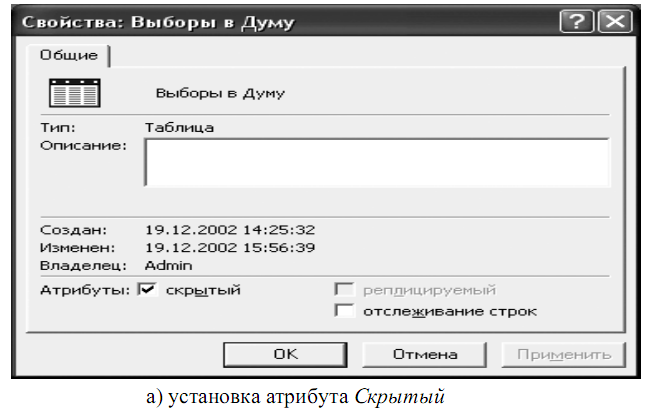

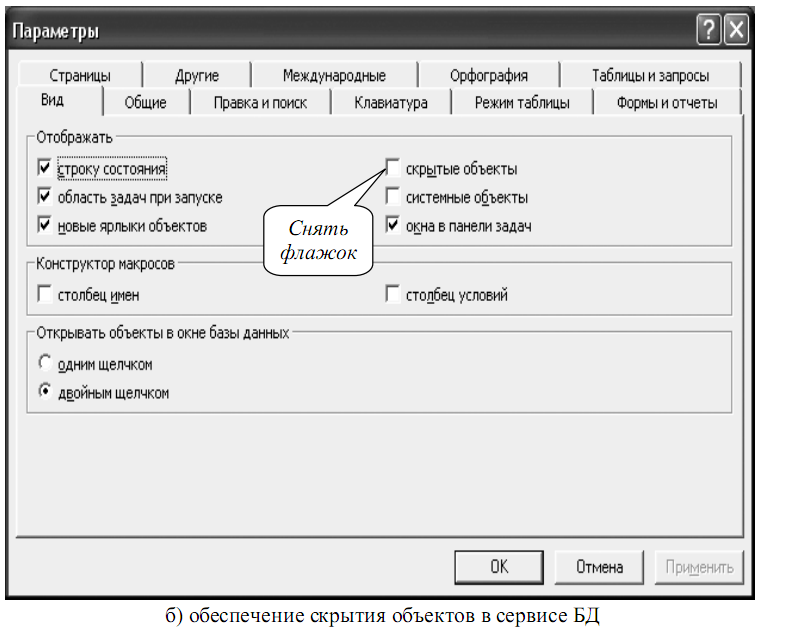

В Access можно скрывать таблицы. Для этого на имени (ярлыке) таблицы следует вызвать динамическое меню и по команде Свойства в открывшемся окне установить флажок атрибута Скрытый (Рисунок 24а). Чтобы в окне базы данных такая таблица была не видна, в параметрах отображения БД (Сервис/Параметры) флажок Скрытые объекты должен быть снят (Рисунок 24б). При этом сохраняется возможность ввода данных в скрытые таблицы с помощью форм.

Рисунок 23. Скрытие полей в таблице Access

Это в определенной мере защищает конфиденциальные данные от чтения их операторами ввода, особенно при бригадном вводе по сети с использованием разных (от станции к станции) форм ввода, когда разным операторам поручается ввод разных полей таблицы. А такая возможность в Access технологически реализована, значит, возможно и нарушение конфиденциальности данных, если не предпринять указанных мер защиты.

Аналогично таблицам осуществляется скрытие запросов и отчетов.

В таблице Access для отображения скрытых полей с помощью мыши следует, по аналогии с Excel, выполнить п.п. 2 – 4, описанные выше. При этом курсор должен находиться на границе между заголовками выделенных полей. Второй способ реализуется через статическое меню Формат/ Отобразить столбцы. Для этого не обязательно выделять соседние столбцы (см. п. 2 для Excel), как в первом способе. В открывшемся окне Отображение столбцов надо установить флажки у имен скрытых столбцов и закрыть окно (Рисунок 25).

Отображение скрытых таблиц в Access производится установкой флажка Скрытые объекты в параметрах отображения (Рисунок 24б).

В Word отсутствуют стандартные средства скрытия текстовых фрагментов в открытом документе. Единственное, что можно рекомендовать, – вводить текст цветом фона при отключенной проверке орфографии, чтобы по подчеркиванию ошибок в невидимом тексте (а при вводе «вслепую» ошибки очень вероятны) нельзя было догадаться о его существовании.

Впрочем, реально такая защита может помочь только от подглядывания из-за спины в момент ввода данных. В открытом файле несложно догадаться прочитать пустые фрагменты, выделив их и изменив цвет шрифта.

И тут не помогут опция сохранения Рекомендовать доступ только для чтения и пароль защиты от изменений (см. Рисунок 12б).

Рисунок 24. Скрытие таблицы в окне базы данных Access

Рисунок 25. Отображение скрытых полей в таблице Access

Главное средство защиты – пароль для открытия файла.

Шрифт цвета фона для защиты от наблюдения вводимых данных можно использовать в Excel и Access.

Очевидно, что отображение фрагментов данных, скрытых любым из рассмотренных выше способов, целесообразно лишь тогда, когда нет опасности, что кто-то, кому не положено, сможет прочесть эти фрагменты.

Криптографическая защита (Криптография – тайнопись (от греч. κριπτοσ – тайный, скрытый). О криптографической защите данных см. в справочнике Windows XP (Центр справки и поддержки)

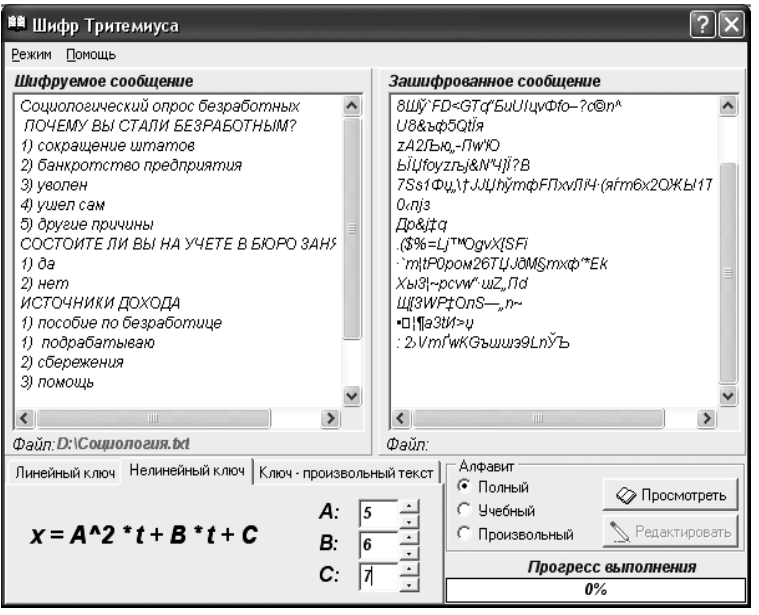

Шифрование файлов (полностью или фрагментарно) считается самым надежным способом защиты от несанкционированного чтения. Действительно, если вместо читаемого текста злоумышленник увидит зашифрованную «абракадабру», которую невозможно или крайне сложно расшифровать (Рисунок 26), то задача защиты решена даже радикальнее, чем при скрытии файла или применении системно-парольных мер защиты от несанкционированного доступа. Опытный кракер способен взломать защиту от несанкционированного доступа, но вскрыть алгоритм и ключ шифрования способен только технически оснащенный специалист по криптоанализу, причем для этого ему может потребоваться слишком много времени (Однако можно фатально исказить зашифрованный файл, не защищенный от редактирования).

Криптография известна с древнейших времен. Ею пользовались древние греки, римские императоры, средневековые монахи, короли, полководцы, разведчики всех мастей – в общем, все, кому было что скрывать.

Везде, где есть секреты, есть место и для криптографической защиты информации, ибо секреты – это, скорее, не вещи, а информация о вещах.

Криптографическая защита включает два элемента: а) алгоритм шифрования; б) ключ шифрования. За многие века были разработаны разнообразные алгоритмы шифрования. На рисунке 26 для примера показан нелинейный алгоритм Тритемиуса (Тритемиус - аббат, религиозный деятель (конец XV – начало XVI вв.). Существует богатейшая литература по криптографии и криптоанализу; русскоязычный сайт www.fssr.ru.) и соответствующий ему текущий ключ шифрования (А=5, В=6, С=7), который является переменным элементом (т.е. ключ можно периодически изменять).

Рисунок 26. Криптографическая защита содержания файла (вариант)

Дешифрование – алгоритм, обратный шифрованию. При дешифровании можно использовать тот же ключ, что и при шифровании, или другой, особый ключ дешифрования. Соответственно, известны два алгоритма шифрования – симметричный и асимметричный.

Симметричный алгоритм подразумевает использование одного и того же ключа как для шифрования, так и дешифрования данных. Например, любой архиватор использует симметричный алгоритм шифрования данных. Другое название симметричного алгоритма – алгоритм с закрытым (секретным) ключом. При использовании этого алгоритма ключ шифрования должен передаваться между пользователями по закрытому (секретному) каналу связи.

При использовании асимметричного алгоритма шифрования используются два разных ключа. Одним ключом – публичным, открытым (public key) – сообщение шифруется и отсылается по открытому (несекретному) каналу. Этот ключ доступен неограниченному кругу людей и не является секретным. Второй ключ – приватный, закрытый (private key) – используется для дешифрования. Он известен только получателю сообщения и является некоторой функцией открытого ключа пользователя. Если есть потребность зашифровать сообщение таким образом, что прочесть его сможет только один конкретный пользователь, то используется открытый ключ этого пользователя. Последний дешифрует полученное сообщение своим закрытым ключом. Другое название подобного алгоритма шифрования – алгоритм с открытым ключом ([Нечаев, 1999. С. 28]). Популярные примеры криптоалгоритма с открытым ключом: RSA (используется в частности в MS Office), PGP (Интернет) (Криптоалгоритм с открытым ключом полагается неудобным «в том смысле, что получатель сообщения не знает, кто является отправителем сообщения» [Нечаев, 1999. С. 31]. В результате, открытый ключ пользователя может быть подделан, и сообщения, переданные законному получателю, будут попадать к злоумышленнику, который дешифрует их с использованием своего закрытого ключа. Этого недостатка лишен алгоритм электронной подписи [Там же.]).

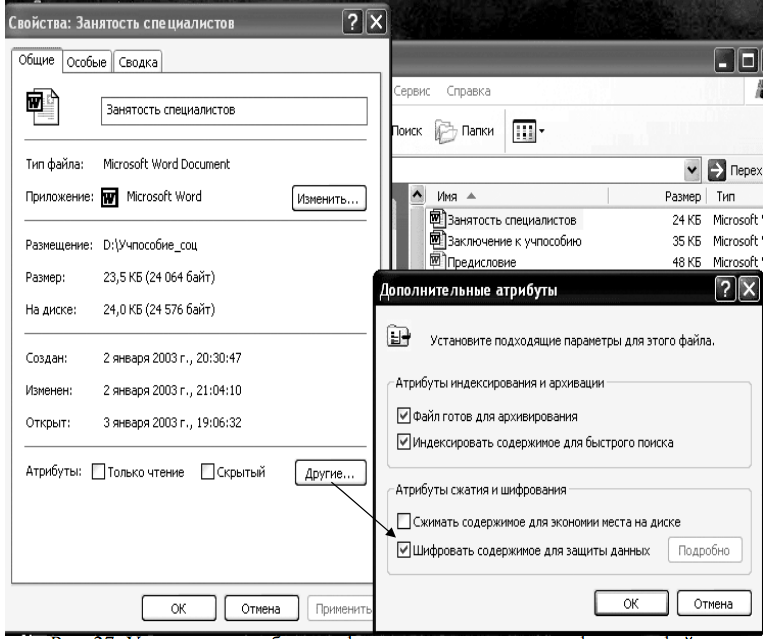

Программы криптографической защиты файлов (шифрованная файловая система) поддерживаются Службой криптографии Windows ХР, которая управляется системным администратором. Рядовой пользователь не допущен к данной службе (При желании пользователь может скачать криптографические программы из Интернета и использовать их по своему усмотрению.). Атрибут шифрования содержимого любого файла MS Office или папки включается в файловом мониторе: в окне Свойства (вкладка Общие) предварительно выделенного файла (папки) нажимается кнопка атрибута Другие, и в появившемся окне Дополнительные атрибуты устанавливается флажок Шифровать содержимое для защиты данных (рисунок 27). Теперь содержимое файлов (папок) может шифроваться, если в службе криптографии шифрование по умолчанию не отменено, что может быть проверено через сисадмина. Если шифруется папка, все файлы и подпапки, находящиеся в ней, тоже шифруются (автоматически). Рекомендуется использовать шифрование на уровне папки.

Рисунок 27. Установка атрибута шифрования содержимого офисного файла

При этом пароль доступа к файлу является стартовым параметром функции, шифрующей содержимое файла. Иными словами, пароль доступа к файлу выполняет функцию ключа шифрования, следовательно, шифрование содержимого файла без пароля доступа бессмысленно. Поэтому пароли доступа к файлам наиболее часто атакуются кракерскими программами и пользователю предоставлена возможность управлять шифрованием паролей доступа.

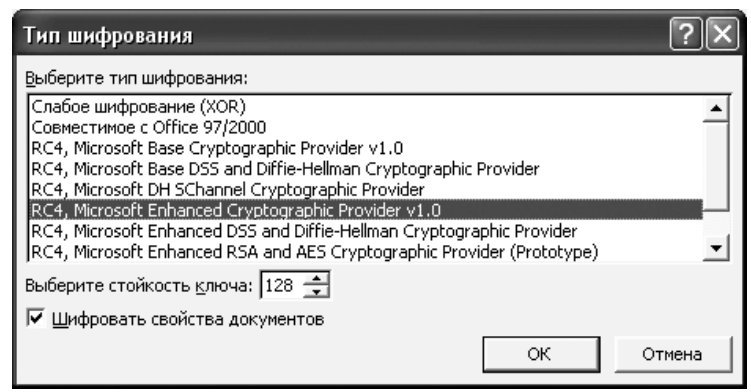

Шифрование файлов в Word и Excel. В Word и Excel шифруемый пароль по умолчанию имеет длину не более 15 символов, что считается слабым шифрованием. Если желательно повысить степень защиты (стойкость ключа), надо в окнах Безопасность (Word, см. рисунок 12б) или Параметры сохранения (Excel, см. рисунок 13) рядом с окном пароля доступа к файлу нажать кнопку Дополнительно. В открывшемся окне Тип шифрования выбрать шифр, если слабое шифрование (XOR или Совместимое с Office 97/2000) вас не устраивает (Рисунок 28). При этом, начиная с третьего шифра, минимальная стойкость ключа – 40, а максимальная – от 56 до 128 (по мере усложнения шифра). Длина пароля при усиленном шифровании может быть существенно увеличена.

Шифровать можно и свойства файла (но не при слабом шифровании). Для этого после выбора одного из усиленных типов шифрования следует установить флажок Шифровать свойства документов (Рисунок 28). В результате, например, по зашифрованному типу файла кракеру будет непросто определить приложение (программу), с помощью которого данный файл был создан. А чем больше трудностей для взломщика, тем лучше для пользователя. Поэтому есть смысл шифровать не только содержимое, но и свойства файла.

Рисунок 28. Дополнительное шифрование пароля доступа к файлам Word и Excel

Шифрование файлов в Access. В Access шифруются не отдельные объекты, а файл базы данных в целом. Обычно шифрование применяется при электронной передаче БД или сохранении ее на съемных носителях (дискете, компакт-диске и др.). Для шифрования БД используется команда Шифровать/расшифровать в меню Сервис/Защита (см. Рисунок 11а). При шифровании базы данных ее файл сжимается до меньшего размера и сохраняется под другим именем, становясь недоступным для чтения с помощью служебных программ или текстовых редакторов. Шифрование незащищенной базы данных неэффективно, поскольку каждый сможет открыть такую базу данных и получить полный доступ ко всем ее объектам. Поэтому перед шифрованием следует выполнить описанные выше защитные операции в монопольном режиме (см. Рисунок 14а). Если к открытой зашифрованной БД снова применить команду Шифровать/расшифровать, то БД расшифруется, ее файл восстановит свой исходный (до шифрования) размер, но образуется новый зашифрованный сжатый файл.

Впрочем, в самой СУБД Access при правильных паролях открытия файла БД эффект шифрования/дешифрования не обнаруживается (кроме как по изменению размеров файлов). Это понятно – ведь база данных защищается не от «своих», а от «чужих» – тех, кто с помощью других программ в обход пароля пытается ее прочесть. Аналогично в Word- и Excel файлах при правильно вводимых паролях эффекты шифрования/дешифрования тоже незаметны. Иными словами, для пользователя, зашифровавшего файл, шифрование является прозрачным, и такому пользователю файл не нужно расшифровывать перед его использованием.

Можно, как обычно, открыть файл и изменить его.

Таким образом, разработчики службы криптографической защиты позаботились о том, чтобы пользователь не испытывал проблем в работе со своими зашифрованными файлами и папками. В то же время для взломщиков служба создает максимальные трудности при попытках несанкционированного доступа к файлам и чтения содержащихся в них данных, когда файлы сохраняются в общей сетевой папке, отправляются в виде вложения в почтовом сообщении или переносятся между служебным и домашним компьютерами на дискетах.

Мастер защиты БД Access создает из существующей базы данных новую зашифрованную базу данных с регулируемым доступом пользователей и незащищенную резервную копию базы данных.

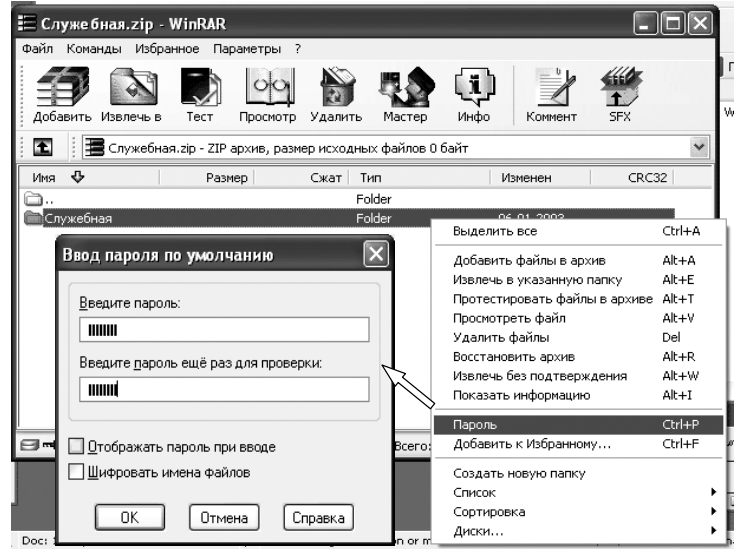

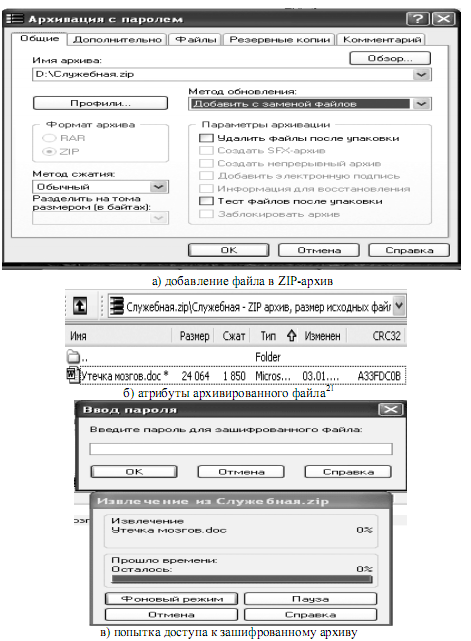

Шифрование файлов при архивации. При архивации (сжатии, упаковке) файлы шифруются автоматически. Возможна парольная защита сжатых файлов, чтобы их нельзя было несанкционированно распаковать и прочитать. Для этого может быть рекомендована последовательность действий (на примере ZIP-архиватора):

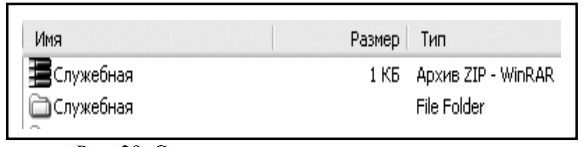

– в файловом мониторе создается новая папка, после чего она стандартно архивируется в ZIP-архив командой Добавить в архив («Проводник», «Мой компьютер») или Упаковать(Pack) (Windows Commander, Total Commander) (Рисунок 29);

– открывается архивная папка, и в ней устанавливается пароль доступа к вложенным файлам (Рисунок 30);

– в архивную папку добавляются (копируются, перемещаются) файлы, подлежащие сжатию и защите (Рисунок 31а, 31б). (На Рисунок 31б звездочка у имени файла свидетельствует о его успешной архивации с паролем. Атрибут CRC32 характеризует тип шифрования архива.)

Теперь несанкционированный доступ к зашифрованному архиву невозможен ( Рисунок 31в).

Рисунок 29. Стандартная и архивная папки

Рисунок 30. Установка пароля доступа к архивированным данным

При попытке злоумышленника посредством удаленного доступа из сети несанкционированно открыть или скопировать зашифрованный архив появится сообщение, что доступа к архиву нет. После извлечения (распаковки) зашифрованных файлов из архива их парольная защита снимается – файл становится доступным любому пользователю. Если архивируемый файл предварительно имел пароль доступа, установленный в параметрах безопасности (сохранения) файла (как показано на Рисунке 12 – 14), то пароль шифрования при архивации не добавляется к файлу. По-видимому, разработчики службы криптографии полагали (и не без оснований), что два пароля на один файл – это слишком обременительно для пользователя.

Рисунок 31. Архивация файлов в защищенной папке

В заключение заметим, что если при дешифрации данных происходит сбой, они могут оказаться навсегда потерянными. Поэтому всегда следует иметь незашифрованную резервную копию, которая хранится на съемном носителе в надежном месте, недоступном для посторонних лиц.