- •Лабораторна робота № 121. Дослідження пемвн від відео тракту та монітора електронно-обчислювальної техніки

- •1 Мета роботи

- •2 Ключові положення

- •3 Лабораторне устаткування

- •4 Порядок підготовки й виконання роботи

- •5 Ключові запитання

- •5 Література

- •Домашня підготовка

- •4.2 Методика вимірювання пємвн від засобів електронно-обчислювальної техніки

- •4.2.1 Порядок проведення контролю захищеності інформації у кс

- •4.2.2 Методи випробувань захищеності інформації у кс

5 Ключові запитання

1. Види контролю ефективності захисту інформації.

2. Яким може бути технічний контроль ефективності технічного захисту інформації за характером проведення та змісту?

3. Засіб контролю ефективності захисту інформації (визначення).

4. Необхідні умови для проведення технічного контролю.

5. Види контрольованих нормативних показників.

6. Задачі контролю захищеності об’єкту від витоку по ПЕМВ.

7. У якому випадку пристрій об’єкту і сам об’єкт вважаються захищеними від витоку по ПЕМВ?

8. Види контролю захищеності об’єктів від розвідки по ПЕМВН.

9. Який орган визначає склад нормативної і методичної документації для атестації конкретних об’єктів інформатизації?

10. Склад нормативної і методичної документації на методи випробувань.

11. Зміст технічного контролю ЕОМ.

12. Порядок інструментального контролю ПЕМВН.

13. Задачі експлуатаційного контролю захищеності від витоку по ПЕМВН.

14. Зміст інструментальної частини експлуатаційного контролю.

15. Яким повинне бути значення напруги (напруженості поля) сторонніх радіоперешкод на кожній частоті вимірювань по ПЕМВН?

16. У якому випадку допускається проведення випробувань в неекранованому приміщенні?

17. Призначення поворотної платформи при вимірюваннях напруженості поля ПЕМВН.

5 Література

1. Кононович В.Г. Методики оцінки інформаційної захищеності телекомунікацій. Частина 1. Технічний контроль ефективності заходів захисту інформації / //

Домашня підготовка

4.2 Методика вимірювання пємвн від засобів електронно-обчислювальної техніки

Типова електронно-обчислювальна техніка (ЕОТ) у складі комп’ютерної системи (КС) на сьогодні – це персональна електронно-обчислювальна машина (ПЕОМ) у типовій комплектації (системний блок, монітор, клавіатура, миша, принтер), розміщені у відведеному для нього приміщенні.

Методика контролю захищеності від розвідки побічних електромагнітні випромінювання ПЕМВН, порядок та способи проведення контролю захищеності на засобах інформатизації була розроблена у Радянському Союзі [10, с. 306 - 312] і описана я вимоги ГОСТ 51320-99, ГОСТ 51320-99 [48, 49].

4.2.1 Порядок проведення контролю захищеності інформації у кс

Для проведення контролю захищеності інформації під час спеціальних досліджень типової КС на (ПЕМВ) необхідні наступні документальні дані щодо системи:

- розпорядження на експлуатацію ПЕОМ із складу КС;

- план-схема контрольованої зони (КЗ) системи;

- схема розташування КС всередині контрольованої зони;

- схема розташування основних технічних засобів і систем (ОТЗС) і допоміжних засобів і систем (ДТЗС);

- схема розміщення технічних засобів захисту інформації (ТЗЗІ) від витоку за рахунок ПЕМВ (якщо вони встановлені у системі);

- сертифікати відповідності ТЗЗІ;

- акт категорірованія КС.

З аналізу початкових даних має бути встановлено:

- заявлена категорія КС;

- склад ОТЗС системи (наприклад ПЕВМ в типовій комплектації);

- найближчі до КС місця можливого розміщення стаціонарних, возимих, носимих засобів розвідки побічних електромагнітних випромінювань та наведень (ПЕМВН);

- виміряні на об’єкті відстані від ОТЗС КС до місць можливого розміщення засобів розвідки ПЕМВН (Rкз, м);

- величини граничних відстаней (R2) від ОТСС КС до місць можливого розміщення засобів розвідки (з розпорядження на експлуатацію ПЕОМ);

- небезпечні режими роботи ПЕОМ (обробки інформації, що захищається);

Контроль захищеності здійснюється з метою попередження можливості отримання апаратурою розвідки ПЕМВН інформації, яка циркулює в системі, що захищається від розвідки ПЕМВН, і оцінки ефективності заходів щодо протидії розвідки ПЕМВН. Контроль захищеності системи передбачає перевірку всіх основних технічних засобів, засобів захисту та допоміжних технічних засобів, що містять в своєму складі генератори, які здатні створювати електромагнітне випромінювання модульоване інформаційним сигналом.

Основні та допоміжні технічні засоби надалі скорочено іменуватимуться як «технічні засоби».

Пристрій вважається захищеним, якщо на межі контрольованої зони відношення «інформативний сигнал/завада» не перевищує гранично допустимого значення δ як для побічних випромінювань, так і для наведень в ланцюгах живлення, заземлення, лініях зв’язку тощо. Система вважається захищеною, якщо захищений кожний пристрій системи.

Розрізняється два види контролю захищеності систем від розвідки ПЕМВН:

- атестаційний контроль,

- експлуатаційний контроль.

Атестаційний контроль проводиться при введенні системи в експлуатацію і після його модернізації, а експлуатаційний – в процесі експлуатації системи.

При проведенні контролю захищеності перевіряються параметри, які характеризують захищеність технічних засобів або системи в цілому відповідно до встановленої категорії об’єкту захисту.

Оцінка захисних заходів електронних засобів обробки інформації полягає в перевірці наступних можливих технічних каналів витоку:

- побічних електромагнітних випромінювань інформативного сигналу від технічних засобів і ліній передачі інформації;

- наведень інформативного сигналу, що обробляється технічними засобами, на сторонні дроти і лінії, на ланцюги заземлення й електроживлення, що виходять за межі контрольованої зони;

- модуляції струму живлення технічних засобів інформативними сигналами;

- радіовипромінювань або електричних сигналів від можливо встановлених закладних пристроїв в технічні засоби і виділені приміщення.

Технічний контроль виконання норм захисту інформації від витоку за рахунок ПЕМВН по кожному з каналів витоку проводиться для всіх електронних пристроїв КС.

Атестаційний контроль. Склад нормативної і методичної документації для атестації конкретних об’єктів інформатизації. Атестаційний контроль складається з організаційної та інструментальної частин. В організаційній частині атестаційного контролю необхідно [10, с. 339 - 387]:

- вивчити план-схему місцевості, межі контрольованої зони та місця можливого ведення розвідки ПЕМВН з носимих чи стаціонарних засобів;

- уточнити категорію об’єкту інформатизації, особливості його розташування, характер циркулюючої на об’єкті інформації, у тому числі і мовної, час її обробки технічними засобами;

- зафіксувати фактичний склад основних і допоміжних технічних засобів і засобів захисту на об’єкті і по поштучно вказати в переліку технічних засобів;

- уточнити план реального розміщення технічних засобів і вказати на ньому найкоротші відстані від кожного технічного засобу та засобу захисту до місць можливого ведення розвідки ПЕМВН;

- перевірити візуально в доступних місцях з можливим залученням до цієї роботи штатних співробітників організації виконання монтажу комунікацій, пристрої заземлення й електроживлення на об’єкті захисту на відповідність проекту та нормативним документам;

- перевірити виконання вимог експлуатаційної документації з розміщення й установки на об’єкті кожного технічного засобу та засобу захисту з урахуванням відстаней до місць можливого ведення розвідки ПЕМВН;

- перевірити обґрунтованість вживання засобів активного захисту (САЗ) і виконання рекомендацій по їх розміщенню;

- перевірити наявність приймально-здавальних документів і в доступних місцях перевірити правильність монтажу екрануючих засобів на відповідність вимогам експлуатаційної документації та нормативним документам.

Перевірці підлягають такі початкові дані та документація [10, с. 306 - 312]:

- технічне завдання на об’єкт інформатизації або наказ щодо робіт з ТЗІ;

- технічний паспорт на об’єкт інформатизації;

- приймально-здавальна документація на об’єкт інформатизації;

- акти категоріювання технічних засобів і систем;

- акт класифікації АС за вимогами захисту інформації;

- склад технічних і програмних засобів, що входять в КС;

- плани розміщення основних і допоміжних технічних засобів і систем;

- склад і схеми розміщення засобів захисту інформації;

- план контрольованої зони;

- схеми прокладки ліній передачі даних;

- схеми та характеристики систем електроживлення і заземлення;

- опис технологічного процесу обробки інформації в КС;

- технологічні інструкції користувачам КС і адміністратору безпеки;

- інструкції з експлуатації засобів захисту інформації;

- розпорядження на експлуатацію технічних засобів і систем;

- протоколи спеціальних досліджень технічних засобів і систем;

- акти або висновки щодо спеціальної перевірки виділених приміщень та технічних засобів;

- сертифікати відповідності вимогам безпеки інформації на засоби обробки та передачі інформації, засоби захисту інформації, що використовуються;

- дані щодо технічного забезпечення засобами контролю ефективності захисту інформації і їх метрологічній перевірці;

- дані щодо рівня підготовки кадрів, що забезпечують захист інформації;

- нормативна та методична документація по захисту інформації та контролю її ефективності.

У інструментальній частині атестаційного контролю необхідно провести наступні роботи:

- виміряти або розрахувати для технічних засобів значення схемно-конструктивних параметрів, що характеризують їх захищеність від розвідки ПЕМВН (перелік цих параметрів і методики їх вимірювання мають бути вказані в експлуатаційній документації на ці технічні засоби);

- визначити реальні розміри зони R2 технічних засобів, встановлених у системі, за відповідними методиками інструментального контролю в наступних випадках:

- для технічних засобів з невідомими розмірами зони R2, якщо для технічних засобів, які експлуатуються, розміри зони R2 цих технічних засобів сумірні з відстанню до місць можливого ведення розвідки ПЕМВН;

- перевірити працездатність всіх засобів захисту за методиками, наведеними в експлуатаційній документації на ці засоби.

У разі позитивних результатів попередніх вимірювань формуються початкові дані для проведення експлуатаційного контролю захищеності від розвідки ПЕМВН технічних засобів КС. З цією метою при відключених засобах активного захисту вимірюється рівень побічних електромагнітних випромінювань від технічних засобів КС на двох-трьох частотах з максимальним значенням зони R2 (реперні точки).

Частоти реперних точок, виміряні значення напруженості електричних і магнітних полів, типи та розташування антен, а також інші умови проведення вимірювань фіксуються і використовуються при експлуатаційному контролі захищеності від розвідки ПЕМВН технічних засобів КС.

За наслідками атестаційного контролю для даної системи оформляється Атестат відповідності.

Технічний контроль проводиться шляхом запуску на ЕОМ спеціальної тестової програми типу «Зебра», виміру апаратурою контролю випромінюваних ЕОМ сигналів і подальшим порівнянням їх з нормованими значеннями.

Порядок інструментального контролю ПЕМВН:

- вимірювання рівнів ПЕМВ і наведень інформативних сигналів:

- електричної складової;

- магнітної складової;

- індуктивної складової наведень у симетричних і несиметричних лініях як гальванічно пов’язаних, так і не пов’язаних з пристроєм, що перевіряється, але що мають вихід за межі контрольованої зони (якщо не виконуються вимоги розпорядження на експлуатацію по зоні R1);

- вимірювання реального загасання в небезпечних напрямах на межі контрольованої зони;

- вимірювання параметрів застосованих засобів захисту (фільтри в лініях, що виходять, системи активного зашумлення тощо).

- розрахунок виконання норм і оцінка захищеності.

- оформлення протоколів за наслідками проведених перевірок. Контроль проводиться для пристроїв, що обробляють або передають інформацію, представлену в послідовному коді. Вимірювання проводяться вибірково для частот, які при спец дослідженнях дали максимальні значення зони R2. Аналогічно проводяться вимірювання ефективності систем активного захисту.

Якщо значення зони R2 близькі або перевищують відстань до межі контрольованої зони (території, що охороняється), проводяться вимірювання реального загасання в небезпечному напрямі, після чого проводиться розрахунок значень на межі контрольованої зони. Вимірювання реального загасання проводиться окремо для кожного значення частоти сигналу.

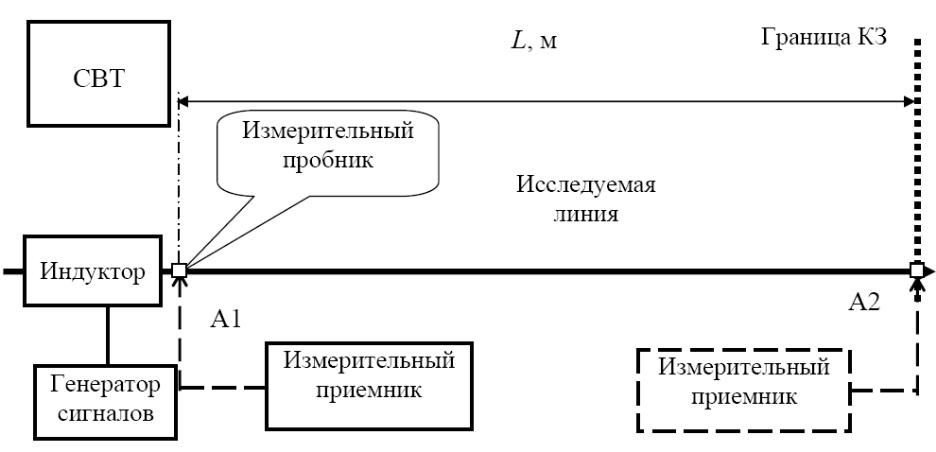

Реальне загасання досліджуваної лінії в небезпечному напрямі визначається по приведеній нижче схемі (рис. 2.1).

На кожній j-й частоті в досліджувану лінію поблизу КС подають сигнал від допоміжного джерела і вимірюють напругу цього сигналу пробником напруги в двох точках: поблизу КС у точці А1 (напруга U1uj) і на межі контрольованої зони А2 (напруга U2uj). Коефіцієнт загасання обчислюють за формулою:

![]() ,

,

За допомогою вимірювального приймача можна отримати дані для розрахунку реального коефіцієнта загасання по ПЕМВ.

Рисунок 2.1 – Схема вимірювання згасання у лінії

Для розподілених систем (наприклад, локальних обчислювальних мереж) проводяться дослідження характеристик ліній, якими передається інформація. Вживання неекранованих кабелів для зв’язку ЕОМ не допускається.

Експлуатаційний контроль

Експлуатаційний контроль захищеності від розвідки ПЕМВН на об’єкті призначено для перевірки виконання правил експлуатації та технічного стану кожного технічного засобу й оцінки відповідності поточного стану захищеності об’єкту та зафіксованого при атестаційному контролі.

Експлуатаційний контроль складається з двох частин: організаційної і інструментальної.

При виконанні організаційної частини експлуатаційного контролю необхідно [10, с. 306 - 312]:

– перевірити наявність Атестата відповідності, журналу обліку проведення експлуатаційного контролю, переліку та плану розміщення технічних засобів на об’єкті;

– уточнити місця можливого ведення розвідки ПЕМВН і при необхідності внести зміни в план-схему контрольованої зони;

– перевірити для кожного екземпляру відповідність реального складу технічних засобів і складу, вказаного в переліку технічних засобів на об’єкті, а також регулярність проведення їх експлуатаційного контролю по журналу обліку проведення експлуатаційного контролю;

– звірити відповідність дійсного розташування технічних засобів і засобів захисту розташуванню, приведеному в плані розміщення технічних засобів на об’єкті та в доступних місцях виконання вимог по монтажу кожного технічного засобу і його комунікацій, приведених в експлуатаційній документації та нормативних документах;

– перевірити відповідність відомостей щодо ступені секретності оброблюваної інформації та встановленої категорії об’єкту сумісно з представником режимної служби підприємства.

У інструментальній частині експлуатаційного контролю необхідно:

– для засобів захисту та технічних засобів провести вимірювання параметрів захищеності від розвідки ПЕМВН, які були визначені на етапі атестаційного контролю;

– для технічних засобів КС виміряти напруженість електричних і магнітних полів у реперних точках і результати вимірювань порівняти з результатами атестаційного контролю;

– перевірити працездатність засобів активного захисту згідно вказівкам в експлуатаційній документації на ці засоби.

У разі позитивних результатів експлуатаційний контроль об’єкту вважається завершеним, про що складається Акт проведення експлуатаційного контролю на об’єкті. При виявленні недоліків останні усуваються і контроль повторюється.