- •Оглавление

- •Список сокращенных слов

- •Введение

- •1. Постановка задачи

- •Выбор концепции построения сети.

- •Аппаратный синтез сети.

- •Исходные данные о предприятии:

- •2. Анализ предметной области

- •2.1 Схема и сети связи

- •2.2 Предмет исследования

- •2.2.1 Мультисервисные сети

- •2.2.2 Этапы проектирования

- •3. Требования к проектируемой сети

- •3.1 Цели и задачи исследования

- •4. Анализ технологий и технических решений, используемых при проектировании мультисервисных сетей

- •4.1 Структурированные кабельные системы (скс)

- •4.2 Технологии мультисервисных сетей

- •5. Проектирование мультисервисной сети

- •5.1 Выбор концепции построения сети

- •5.1.1 Топологии сети

- •5.1.2 Описание типовых архитектурных решений выбранных технологий

- •5.1.3 Описание работы функциональной схемы

- •6. Аппаратный синтез сети

- •6.1 Выбор сетевого оборудования

- •6.2 Структурированная кабельная система.

- •6.2.1 Разработка скс для одного узла сети

- •6.2.2 Магистральная кабельная подсистема

- •6.2.3 Горизонтальная кабельная подсистема

- •6.2.4 Описание структурированной кабельной системы

- •6.3 Проектирование адресного пространства

- •6.3.1 Распределение адресного пространства

- •6.3.2 Конфигурация оборудования

- •6.3.3 Конфигурация доступа в Интернет

- •6.3.4 Конфигурация списков доступа

- •6.3.5 Организация доступа к услугам в проектируемой сети

- •7. Сигнализации в ip сетях.

- •7.1. Основные типы протоколов

- •7.2. Протокол н.323

- •7.3. Протокол sip

- •7.4. Протокол mgcp

- •7.5. Протокол megaco/h.248

- •7.6. Протокол sigtran

- •7.7. Протокол передачи информации с управлением потоком

- •Sctp для megaco

- •8. Планирование структуры сети

- •8.1 Компьютерная сеть

- •8.2 Способ управления сетью

- •8.3 План помещений

- •8.4 Построение сети.

- •9. Информационная безопасность в сетях ip-телефонии

- •9.1 Типы угроз в сетях ip-телефонии

- •9.2. Методы криптографической защиты информации

- •9.3. Технологии аутентификации

- •9.3.1. Протокол ppp

- •9.3.2. Протокол tacacs

- •9.3.3. Протокол radius

- •9.4. Особенности системы безопасности в ip-телефонии

- •9.5. Обеспечение безопасности на базе протокола osp

- •9.6. Обеспечение безопасности ip-телефонии на базе vpn

- •10. Оборудование в мсс

- •11. Имитационное моделирование сети

- •12. Экономическая эффективность проекта

- •13. Безопасность при пуско-накладочных работах и эксплуатации сети

- •13.1 Характеристика возможных опасных и вредных производственных факторов

- •13.2 Организационно-технические мероприятия по технике безопасности

- •14. Технические средства защиты, обеспечивающие безопасность работ. Оценка их эффективности

- •Заключение

- •Список используемой литературы

7.5. Протокол megaco/h.248

Рабочая группа MEGACO комитета IETF, продолжая исследования, направленные на усовершенствование протокола управления шлюзами, создала более функциональный (по сравнению с рассмотренным в предыдущей главе протоколом MGCP) протокол MEGACO. Но разработкой протоколов управления транспортными шлюзами, кроме комитета IETF, занималась еще и исследовательская группа SG 16 Международного союза электросвязи. Спецификации адаптированного протокола приведены в рекомендации ITU‑T H.248.

Рассмотрим кратко основные особенности протокола MEGACO/ H.248. Для переноса сигнальных сообщений MEGACO/ H.2488 могут использоваться протоколы UDP, TCP, SCTP или транспортная технология ATM. Поддержка для этих целей протокола UDP – одно из обязательных требований к контроллеру шлюзов. Протокол TCP должен поддерживаться и контроллером, и транспортным шлюзом, а поддержка протокола SCTP, так же как и технологии ATM, является необязательной.

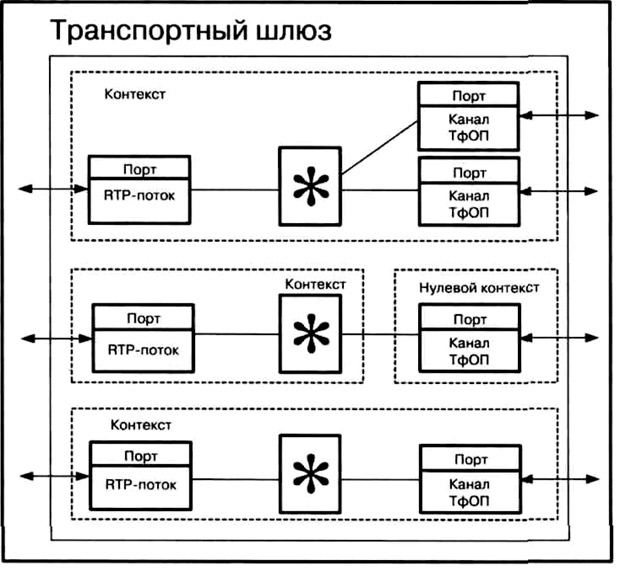

При описании алгоритма установления соединения с использованием протокола MEGACO комитет IETF опирается на специальную модель процесса обслуживания вызова, отличную от модели MGCP. Протокол MEGACO оперирует с двумя логическими объектами внутри транспортного шлюза: порт (termination) и контекст (context), которыми может управлять контроллер шлюза (рис.7.6).

Порты являются источниками и приемниками речевой информации. Определено два вида портов: физические и виртуальные.

Физические порты, существующие постоянно с момента конфигурации шлюза, – это аналоговые телефонные интерфейсы оборудования, поддерживающие одно телефонное соединение, или цифровые каналы, также поддерживающие одно телефонное соединение и сгруппированные по принципу временного разделения каналов в тракт Е1.

Виртуальные порты, существующие только в течение разговорной сессии, являются портами со стороны IP‑сети (RTP‑порты), через которые ведутся передача и прием пакетов RTP.

Контекст – это отображение связи между несколькими портами, то есть абстрактное представление соединения двух или более портов одного шлюза. В любой момент времени порт может относиться только к одному контексту, который имеет свой уникальный идентификатор. Существует особый вид контекста – нулевой. Все порты, входящие в нулевой контекст, не связаны ни между собой, ни с другими портами. Например, абстрактным представлением свободного (не занятого) канала в модели процесса обслуживания вызова является порт в нулевом контексте.

Порт имеет уникальный идентификатор (TerminationID), который назначается шлюзом при конфигурации порта. Например, идентификатором порта может служить номер тракта Е1 и номер временного канала внутри тракта.

При помощи протокола MEGACO контроллер может изменять свойства портов шлюза. Свойства портов группируются в дескрипторы, которые включаются в команды управления портами.

7.6. Протокол sigtran

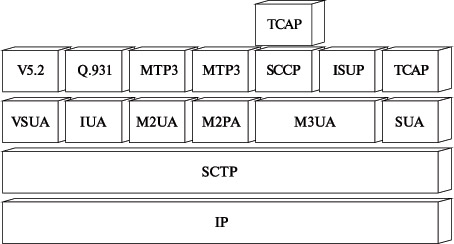

Семейство протоколов SIGTRAN (рис. 7.7) предназначено для передачи сигнальной информации сети с коммутацией каналов через сеть с коммутацией пакетов и должна обеспечивать:

Передачу сообщений разнообразных протоколов сигнализации, обслуживающих соединения сетей с коммутацией каналов (CSN), например протоколов прикладных и пользовательских подсистем ОКС7 (включая уровень 3 МТР, ISUP, SCCP, TCAP, MAP, INAP и т. д.), а также сообщений уровня 3 протоколов DSS1/PSS1 (т. е. Q.931 и QSIG);

Средства идентификации конкретного транспортируемого протокола сигнализации сети с коммутацией каналов;

Общий базовый протокол, определяющий форматы заголовков, расширения в целях информационной безопасности и процедуры для транспортировки сигнальной информации, а также (при необходимости) расширения для введения конкретных индивидуальных протоколов сигнализации сети с коммутацией каналов;

Функциональные возможности (с участием нижележащего сетевого протокола, например IP), соответствующие нижнему уровню конкретной сети с коммутацией каналов.

Рис. 7.6. Примеры модели процесса обслуживания вызова

Рис. 7.7. Архитектура протоколов SIGTRAN

При транспортировке сигнальной информации через инфраструктуру сети Интернет используемым промежуточным средством считается протокол передачи информации с управлением потоком (Stream Control Transmission Protocol – SCTP).