- •Часть 3

- •Предисловие

- •1. Цели и задачи дисциплины, место дисциплины в профессиональной подготовке выпускника и требования к уровню освоения дисциплины

- •Владеть:

- •1. Виды информации, защищаемой техническими средствами. Демаскирующие признаки объектов защиты.

- •2. Источники и носители информации, защищаемой техническими средствами. Виды угроз безопасности информации, защищаемой техническими средствами.

- •3. Принципы добывания и обработки информации техническими средствами. Классификация и структура технических каналов утечки информации.

- •4. Основные способы и принципы работы средств наблюдения объектов, подслушивания и перехвата сигналов.

- •5. Системный подход к инженерно-технической защите информации. Основные этапы проектирования системы защиты информации техническими средствами.

- •6. Принципы моделирования объектов защиты и технических каналов утечки информации. Способы оценки угроз безопасности информации и расходов на техническую защиту.

- •2. Теоретические вопросы, выносимые на государственный экзамен

- •Демаскирующие признаки объектов в инфракрасном диапазоне электромагнитного спектра

- •Демаскирующие признаки радиоэлектронных средств

- •Источники и носители информации, защищаемой техническими средствами. Виды угроз безопасности информации, защищаемой техническими средствами.

- •Принципы добывания и обработки информации техническими средствами. Классификация и структура технических каналов утечки информации.

- •Основные способы и принципы работы средств наблюдения объектов, подслушивания и перехвата сигналов.

- •Системный подход к инженерно-технической защите информации. Основные этапы проектирования системы защиты информации техническими средствами

- •Принципы моделирования объектов защиты и технических каналов утечки информации. Способы оценки угроз безопасности информации и расходов на техническую защиту.

- •Способы и принципы работы средств инженерной защиты и технической охраны объектов.

- •Система охранно-тревожной сигнализации

- •Система контроля и управления доступом

- •Телевизионные системы

- •Система пожарной сигнализации

- •Периметровая охрана

- •Способы и принципы работы средств противодействия наблюдению и прослушиванию

- •Способы и принципы работы средств противодействия утечки информации через пэмин

- •Лабораторное занятие № 1Справочная, учебная и научная литература, необходимая для подготовки к экзамену

- •Учебное издание Пискунов Иван Владимирович учебное пособие для подготовки к государственному экзамену

- •Часть 3

- •Инженерно-техническая защита информации

- •664025, Г. Иркутск, ул. Ленина, 8

Принципы добывания и обработки информации техническими средствами. Классификация и структура технических каналов утечки информации.

Жизненная необходимость в информации для любых государственных или коммерческих организаций вынуждает их расходовать людские, материальные и финансовые ресурсы на ее постоянное добывание. Так как любую работу эффективнее выполняют профессионалы, то эти структуры создают специализированные органы, предназначенные для добывания и защиты информации. Такими органами являются органы разведки или служба безопасности на предприятии.

Добывание информации органами разведки основывается на следующих принципах:

• целеустремленность;

• активность;

• непрерывность;

• скрытность;

• комплексное использование сил и средств добывания информа¬ции

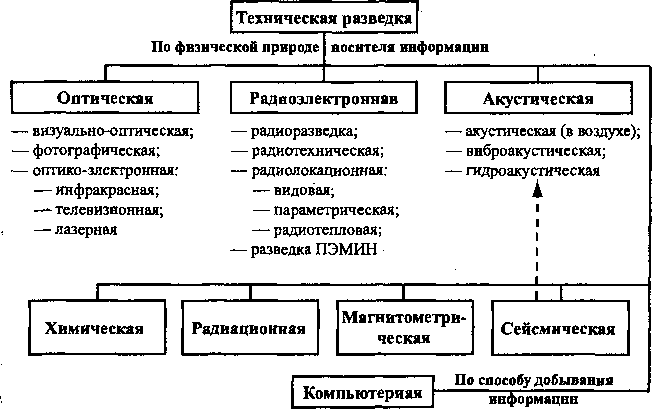

Техническая разведка (при классификации по физической природе носителя информации) состоит из следующих видов:

• оптическая разведка (носитель — электромагнитное поле в ви¬димом и инфракрасном диапазонах);

• радиоэлектронная разведка (носитель — электромагнитное поле в радиодиапазоне или электрический ток);

• акустическая разведка (носитель — акустическая волна в газообразной, жидкой и твердых средах);

• химическая разведка (носитель — частицы вещества);

• радиационная разведка (носитель — излучения радиоактивных веществ);

• сейсмическая разведка (носитель — акустическая волна в земной поверхности);

• магнитометрическая разведка (носитель — магнитное поле).

Технология добывания информации предусматривает следующие этапы:

• организация добывания;

• добывание данных и сведений;

• информационная работа.

Любая деятельность без организации представляет собой хаотичный процесс. Организация добывания информации включает:

• декомпозицию (структурирование) задач, поставленных пользователями информации;

• разработку замысла операции по добыванию информации;

• планирование;

• постановку задач исполнителям;

• нормативное и оперативное управление действиями исполните¬лей и режимами работы технических средств.

Для добывания информации необходимы: доступ органа разведки к источнику информации и выполнение условий разведывательного контакта. Способы его несанкционированного доступа к информации можно разделить на три группы:

• физическое проникновение злоумышленника к источнику ин-формации;

• сотрудничество злоумышленника с работником (гражданином другого государства или фирмы), имеющим легальный или не-легальный доступ к интересующей разведку информации;

• дистанционное добывание информации без нарушения границ контролируемой зоны.

Для регулярного добывания информации органы разведки стараются привлечь к работе сотрудников государственных и коммерческих структур, имеющих доступ к интересующей информации.

Основными способами привлечения таких сотрудников является следующие:

• инициативное сотрудничество;

• подкуп;

• сотрудничество под угрозой.

Наиболее общим показателем эффективности разведки, включающей органы управления, добывания и обработки, является степень выполнения поставленных перед нею задач. Для более объективного определения эффективности используется группа общесистемных показателей количества и качества информации, таких как:

• полнота добываемой информации;

• своевременность добывания информации;

• достоверность информации;

• вероятность обнаружения и распознавания объекта;

• точность измерения демаскирующих признаков;

• затраты на добывание информации.

Под утечкой информации понимается несанкционированный перенос информации от ее источника к злоумышленнику.

Утечка информации по сравнению с утечкой (хищением) материальных объектов имеет ряд особенностей, которые надо учитывать при организации защиты информации:

• при утечке информации не выполняются законы сохранения материи, вследствие чего утечка не может быть обнаружена в результате уменьшения количества информации источника;

• утечка информации может происходить только при попадании ее к заинтересованному в ней несанкционированному получателю (злоумышленнику), в отличие, например, от утечки воды или газа;

• при утечке информации вследствие расширения круга ее потребителей цена информации уменьшается.

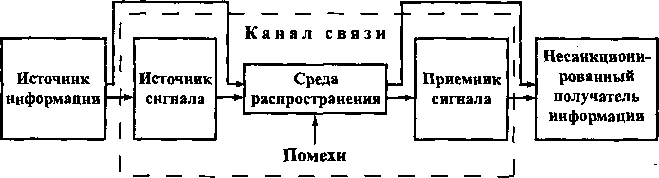

Физический путь несанкционированного распространения носителя с защищаемой информацией от ее источника к злоумышленнику образует канал утечки информации. В зависимости от вида носителя информации каналы ее утечки различаются структурой.

В качестве источников сигналов могут быть:

• объект наблюдения, отражающий электромагнитные волны, в том числе свет;

• объект наблюдения, излучающий собственные электромагнитные волны в оптическом и радиодиапазонах, вызванные тепловым движением электронов;

• движущиеся механизмы и машины, создающие акустические сигналы;

• передатчики функциональных каналов связи;

• ретрансляторы, например закладные устройства;

• источники побочных электромагнитных излучений и наводок (Г1ЭМИН);

• радиоактивные материалы.

В радиоэлектронном канале утечки информации в качестве носителей используются электрические, магнитные и электромагнитные поля в радиодиапазоне, а также электрический ток (поток электронов), распространяющийся по металлическим проводам. Диапазон колебаний носителя этого вида чрезвычайно велик: от звукового диапазона до десятков ГГц.

В соответствии с видами носителей информации радиоэлектронный канал целесообразно разделить на 2 подвида: электромагнитный канал, носителями информации в котором являются электрическое, магнитное и электромагнитное поля, и электрический канал, носитель информации в котором — электрический ток.

Носителями информации в акустическом канале являются уп¬ругие акустические волны в инфразвуковом (менее 16 Гц), звуковом (16 Гц-20 кГц) и ультразвуковом (свыше 20 кГц) диапазонах частот, распространяющиеся в атмосфере, воде и твердой среде.

В вещественном канале утечка информации производится путем несанкционированного распространения носителей с защищаемой информацией в виде вещества, прежде всего выбрасываемых черновиков документов и использованной копировальной бумаги, забракованных деталей и узлов, демаскирующих веществ и др. Демаскирующие вещества в виде твердых, жидких и газообразных отходов или промежуточных продуктов позволяют определить состав, структуру и свойства новых материалов или восстановить технологию их получения. К утечке по этому каналу отнесено несанкционированное распространение продуктов распада радиоактивных веществ, обнаружение и распознавание которых злоумышленником обеспечивают возможность определения наличия и признаков радиоактивных веществ.

По частоте проявления каналы делятся на постоянные и эпизодические. В постоянном канале утечка информации носит достаточно регулярный характер. Например, наличие в кабинете исгочника опасного сигнала может привести к передаче из кабинета речевой информации до момента обнаружения этого источника. Регулярность получения информации через такой канал делает его весьма ценным. Поэтому разведка дорожит регулярным источником информации и защищает его от контрразведки. К эпизодическим каналам относятся каналы, утечка информации в которых имеет кратковременный, часто случайный характер.

По способу создания каналы утечки могут быть специально организованные и случайные. Организованные каналы создаются злоумышленником для регулярного добывания информации. Например, для подслушивания на большом расстоянии от источника речевой информации организуется канал утечки из помещения путем размещения в нем закладного устройства. Характеристики (частота излучения, вид модуляции, мощность передатчика и др.) этого канала известны злоумышленнику. Эти знания позволяют ему непрерывно или в определенное время прослушивать все разговоры, ведущиеся в помещении.