Ответы на вопросы upd / Воп_ сети2012 не кратко upd

.pdfESC-последовательностью 0xDB, причѐм байт END (0xС0) заменяется последовательностью (0xDB, 0xDC), а байт ESC (0xDB) — последовательностью (0xDB, 0xDD).

Недостатки

Нет возможности обмениваться адресной информацией — необходимость предустановки IP-адресов.

Отсутствие индикации типа инкапсулируемого протокола — возможно использование только IP.

Не предусмотрена коррекция ошибок — необходимо выполнять на верхних уровнях, рекомендуется использовать протокол TCP.

Высокая избыточность — из-за использования стартовых и стоповых битов при асинхронной передаче (+20 %), передачи в каждом SLIP-кадре полного IP-заголовка (+20 байт) и полных заголовков верхних уровней, байт-стаффинга.

В некоторых реализациях протокола максимальный размер кадра ограничен 1006 байтами для достижения обратной совместимости с реализацией в Berkeley Unix.

CSLIP

Сетевой протокол CSLIP (Compressed SLIP) — немного усовершенствованный Ван Якобсоном протокол SLIP. Изменения коснулись сжатия IP-заголовков и TCP-заголовков. 40 байт этих двух заголовков могут сжиматься до 3-5 байт. CSLIP даѐт заметный выигрыш против SLIP только при использовании небольших пакетов и хороших линий связи, так как при необходимости повтора передачи в CSLIP заново переданы будут все пакеты, вплоть до последнего переданного несжатого, против одного пакета в SLIP.

РРР — протокол двухточечного соединения

В Интернете двухточечные протоколы применяются очень часто в самых разных случаях, включая обеспечение соединения между маршрутизаторами, между пользователями и провайдерами. Обсуждаемый далее протокол называется РРР (Point-to-Point Protocol — протокол передачи от точки к точке), описан в RFC 1661 и доработан в некоторых более поздних документах RFC (например,

RFC 1662 и 1663). Протокол РРР выполняет обнаружение ошибок, поддерживает несколько протоколов, позволяет динамически изменять IPадреса во время соединения, разрешает аутентификацию, а также имеет ряд других свойств.

Протокол РРР обеспечивает следующий набор методов:

1.Метод формирования кадров, однозначно обозначающий конец одного

кадра и начало следующего. Формат кадров также обеспечивает обнаружение

ошибок.

2.Протокол управления каналом, позволяющий устанавливать каналы

связи, тестировать их, договариваться о параметрах их использования и снова

отключать их, когда они не нужны. Этот протокол называется LCP (Link Control Protocol). Он поддерживает синхронные и асинхронные линии, бит- и байт ориентированное кодирование.

3.Способ договориться о параметрах сетевого уровня, который не зависит

от

51

используемого протокола сетевого уровня. Для каждого поддерживаемого сетевого уровня этот метод должен иметь свой сетевой протокол управления

(NCP, Network Control Protocol).

Чтобы посмотреть, как все это работает вместе, рассмотрим типичный сцена рий, когда домашний пользователь звонит поставщику услуг Интернета, чтобы превратить тем самым свой домашний компьютер во временный хост. Сначала персональный компьютер звонит через модем на маршрутизатор провайдера. После того, как, модем маршрутизатора ответит на звонок и установит физическое соединение, персональный компьютер посылает маршрутизатору серию LCP-пaкетов в поле данных пользователя одного или нескольких РРР-кадров. Эти пакеты и ответы на них определяют параметры протокола РРР. После того как обе стороны согласовывают параметры, посылается серия NCP пакетов для настройки сетевого уровня. Обычно персональный компьютер желает запустить стек протоколов TCP/IP, для чего ему нужен IP-адрес. На всех пользователей IP-адресов не хватает, поэтому обычно у каждого поставщика услуг Интернета имеется целый набор таких адресов, и он динамически назначает их каждому присоединившемуся персональному компьютеру на время сеанса связи. Если у провайдера есть п IPадресов, он может одновременно подключить к Интернету до п машин, однако общее количество его клиентов может быть во

много раз больше. Для назначения IP-адреса используется протокол NCP для IP.

После этого персональный компьютер фактически становится хостом Интернета и может посылать и принимать IP-пакеты так же, как и постоянные хосты.

Когда пользователь заканчивает сеанс связи, NCP используется, чтобы разорвать

соединение сетевого уровня и освободить IP-адрес. Затем LCP используется для разрыва соединения уровня передачи данных. Наконец, компьютер дает модему команду повесить трубку, чем освобождает линию на физическом уровне.

Чтобы не изобретать велосипед, был выбран формат кадра РРР, близкий к формату кадра HDLC. В отличие от бит-ориентированного протокола HDLC,

РРР является байт-ориентированным. В частности, в РРР применяется символьное заполнение на модемных телефонных линиях, поэтому все кадры состоят из целого числа байтов. С помощью протокола РРР невозможно послать кадр, состоящий из 30,25 байт, как это можно было сделать в протоколе HDLC. Кадры РРР могут посылаться не только по телефонным линиям, но и по сети

SONET или по

настоящим бит-ориентированным HDLC-линиям (например, по линиям, соединяющим маршрутизаторы). Формат кадра РРР показан на рис.

байты 1 1 1 1 или 2 переменный 2 или 4

1

Flag |

Addre |

Contr |

Prot |

Payl |

Check |

Flag |

01111 |

ss |

ol |

ocol |

oad |

sum |

01111 |

110 |

11111 |

00000 |

|

|

|

110 |

|

111 |

011 |

|

|

|

|

Все РРР-кадры начинаются со стандартного флагового байта протокола HDLC (01111110). Если такой байт встречается в поле данных, то применяется символьное заполнение. Следом за ним идет поле Address (адрес), которому

52

всегда присваивается двоичное значение 11111111, что означает, что все станции должны принимать этот кадр. Использование такого адреса позволяет избежать необходимости назначения адресов передачи данных. За полем адреса следует поле Control, его значение по умолчанию равно 00000011. Это число означает ненумерованный кадр. Другими словами, РРР поумолчанию не обеспечивает надежной передачи с использованием порядковых номеров и подтверждений. В зашумленных каналах, например при беспроводной

связи, может применяться надежная передача с порядковыми номерами. Детали этого описаны в RFC 1663, но на практике такой способ применяется редко. Так как в конфигурации по умолчанию поля Address и Control являются константами, протокол LCP предоставляет возможность двум сторонам договориться 0 возможности пропускать оба поля и сэкономить, таким образом, по 2 байта на кадр. Четвертое поле кадра РРР — Protocol (протокол). Оно определяет тип пакета,

содержащегося в поле данных (Payload). Определены коды для протоколов LCP, NCP, IP, IPX, AppleTalk и др. Номера протоколов сетевого уровня, например, IP, IPX, OSI CLNP, XNS, начинаются с бита 0. С бита 1 начинаются коды, используемые для переговоров об использовании других протоколов. К ним относятся LCP, а также различные протоколы NCP для каждого поддерживаемого протокола сетевого уровня. Размер поля Protocol по умолчанию составляет 2 байта, однако путем переговоров с помощью LCP этот размер может быть уменьшен до

1 байта. Поле Payload (поле полезной нагрузки, или поле данных) может быть переменной длины, вплоть до некоего оговоренного максимального значения. Если размер не оговорен во время установки соединения при помощи LCP, то по умолчанию он может составлять до 1500 байт. При необходимости данные пользователя могут дополняться специальными символами.

Следом за полем Payload располагается поле Checksum (контрольная сумма), которое в обычном состоянии занимает 2 байта, но в случае необходимости по договоренности может занимать 4.

Итак, РРР является механизмом формирования кадров, поддерживающим различные протоколы, которым можно пользоваться при модемных соединениях, в последовательных по битам линиях HDLC, сетях SONET и других физических средах. РРР поддерживает обнаружение ошибок, переговоры о параметрах, сжатие заголовков, а также, по желанию, надежное соединение с использованием кадров HDLC.

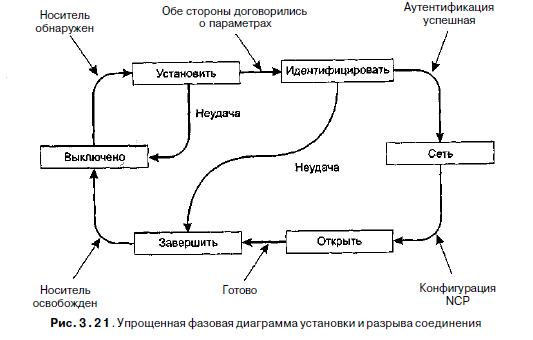

Рассмотрим теперь способы установления и разрыва соединения. Упрощенная диаграмма на рис показывает фазы, через которые проходит линия связи при ее установлении, использовании и разъединении. Эта последовательность применима как к соединению с помощью модемов, так и к соединениям между маршрутизаторами.

53

Начальное состояние протокола таково: линия отключена (DEAD), физический носитель отсутствует, соединения на физическом уровне не существует. После того как физическое соединение установлено, линия переходит в состояние ESTABLISH (установка). В этот момент начинаются переговоры о параметрах с помощью протокола LCP. При успешном результате переговоров линия переходит в фазу AUTHENTICATE (идентифицировать). Теперь обе стороны по желанию могут проверить, кем является собеседник. При переходе к фазе NETWORK (сеть)

включается соответствующий протокол NCP для настройки сетевого уровня. Если настройка проходит успешно, линия переходит в фазу OPEN (открытая), приэтом может осуществляться передача данных. Когда передача данных закончена, линия переходит к фазе TERMINATE (завершение), а затем снова в состояние DEAD (отключена), когда физическое соединение разрывается. Протокол LCP используется для переговоров об используемых параметрах

уровня передачи данных во время установочной фазы (ESTABLISH). Причем в его ведении находятся отнюдь не сами обсуждаемые параметры, а механизм переговоров. Он предоставляет способ инициировать процесс подачи предложения и поддерживает ответный процесс принятия или отказа от поданного предложения целиком или частично. Кроме того, он предоставляет методы проверки качества линии, чтобы договаривающиеся процессы могли решить, стоит ли вообще устанавливать соединение на этой линии. Наконец, протокол LCP позволяет отключить линию, если она больше не используется. В RFC 1661 определены одиннадцать типов LCP-пакетов. Коды, начинающиеся со слова Terminate (завершить), используются для отключения линии, когда она перестает использоваться. Коды Code-reject (код отвергнут) и Protocol-reject (протокол отвергнут) применяются ответчиком для сообщения, что он получил что-то непонятное. Это может означать, что произошла ошибка при передаче пакета или инициатор и ответчик используют разные версии протокола LCP. Пакеты, названия которых начинаются с Echo (эхо), применяются для проверки качества линии. И наконец, Discard-request используется для отладки. Если ему

54

удается пройти по линии, он просто игнорируется ответчиком, чтобы не мешать человеку, осуществляющему отладку.

55

20.Фильтрация пакетов. Firewalls.

56

21. Proxy сервер.

Прокси-сервер (от англ. proxy — «представитель, уполномоченный») — служба (комплекс программ) в компьютерных сетях, позволяющая клиентам выполнять косвенные запросы к другим сетевым службам. Сначала клиент подключается к прокси-серверу и запрашивает какой-либо ресурс (например, e- mail), расположенный на другом сервере. Затем прокси-сервер либо подключается к указанному серверу и получает ресурс у него, либо возвращает ресурс из собственного кэша (в случаях, если прокси имеет свой кэш). В некоторых случаях запрос клиента или ответ сервера может быть изменѐн прокси-сервером в определѐнных целях. Также прокси-сервер позволяет защищать клиентский компьютер от некоторых сетевых атак и помогает сохранять анонимность клиента.

Использование

Чаще всего прокси-серверы применяются для следующих целей:

Обеспечение доступа с компьютеров локальной сети в Интернет.

Кэширование данных: если часто происходят обращения к одним и тем же внешним ресурсам, то можно держать их копию на прокси-сервере и выдавать по запросу, снижая тем самым нагрузку на канал во внешнюю сеть и ускоряя получение клиентом запрошенной информации.

Сжатие данных: прокси-сервер загружает информацию из Интернета и передаѐт информацию конечному пользователю в сжатом виде. Такие проксисерверы используются в основном с целью экономии внешнего сетевого трафика клиента или внутреннего — компании, в которой установлен проксисервер.

Защита локальной сети от внешнего доступа: например, можно настроить прокси-сервер так, что локальные компьютеры будут обращаться к внешним ресурсам только через него, а внешние компьютеры не смогут обращаться к локальным вообще (они «видят» только прокси-сервер). См. также

NAT.

Ограничение доступа из локальной сети к внешней: например, можно запретить доступ к определѐнным веб-сайтам, ограничить использование интернета каким-то локальным пользователям, устанавливать квоты на трафик или полосу пропускания, фильтровать рекламу и вирусы.

Анонимизация доступа к различным ресурсам. Прокси-сервер может скрывать сведения об источнике запроса или пользователе. В таком случае целевой сервер видит лишь информацию о прокси-сервере, например, IP-адрес, но не имеет возможности определить истинный источник запроса. Существуют также искажающие прокси-серверы, которые передают целевому серверу ложную информацию об истинном пользователе.

Обход ограничений доступа. Прокси-серверы популярны среди пользователей стран, где доступ к некоторым ресурсам ограничен законодательно и фильтруется.

Прокси-сервер, к которому может получить доступ любой пользователь сети интернет, называется открытым.

Виды прокси-серверов

Прозрачный прокси — схема связи, при которой трафик, или его часть, перенаправляется на прокси-сервер неявно (средствами маршрутизатора). При этом клиент может использовать все преимущества прокси-сервера без дополнительных настроек браузера (или другого приложения для работы с интернетом).

57

Обратный прокси — прокси-сервер, который в отличие от прямого, ретранслирует запросы клиентов из внешней сети на один или несколько серверов, логически расположенных во внутренней сети. Часто используется для балансировки сетевой нагрузки между несколькими веб-серверами и повышения их безопасности, играя при этом роль межсетевого экрана на прикладном уровне.

Технические подробности

Клиентский компьютер имеет настройку (конкретной программы или операционной системы), в соответствии с которой все сетевые соединения по некоторому протоколу совершаются не на IP-адрес сервера (ресурса), выделяемый из DNS-имени ресурса, или напрямую заданный, а на ip-адрес (и другой порт) прокси-сервера.

При необходимости обращения к любому ресурсу по этому протоколу, клиентский компьютер открывает сетевое соединение с прокси-сервером (на нужном порту) и совершает обычный запрос, как если бы он обращался непосредственно к ресурсу.

Распознав данные запроса, проверив его корректность и разрешения для клиентского компьютера, прокси-сервер, не разрывая соединения, сам открывает новое сетевое соединение непосредственно с ресурсом и делает тот же самый запрос. Получив данные (или сообщение об ошибке), прокси-сервер передаѐт их клиентскому компьютеру.

Таким образом прокси-сервер является полнофункциональным сервером и клиентом для каждого поддерживаемого протокола и имеет полный контроль над всеми деталями реализации этого протокола, имеет возможность применения заданных администратором политик доступа на каждом этапе работы протокола.

Прокси-серверы являются самым популярным способом выхода в Интернет из локальных сетей предприятий и организаций. Этому способствуют следующие обстоятельства:

Основной используемый в интернете протокол — HTTP, в стандарте которого описана поддержка работы через прокси;

Поддержка прокси большинством браузеров и/или операционных систем;

Контроль доступа и учѐт трафика по пользователям;

Фильтрация трафика (интеграция прокси с антивирусами);

Прокси-сервер — может работать с минимальными правами на любой ОС с поддержкой сети (стека TCP/IP);

Многие приложения, использующие собственные специализированные протоколы, могут использовать HTTP как альтернативный транспорт или SOCKS-прокси как универсальный прокси, подходящий для практически любого протокола;

Отсутствие доступа в Интернет по другим (нестандартным) протоколам может повысить безопасность в корпоративной сети.

В настоящее время, несмотря на возрастание роли других сетевых протоколов, переход к тарификации услуг сети Интернет по скорости доступа, а также появлением дешѐвых аппаратных маршрутизаторов с функцией NAT, прокси-серверы продолжают широко использоваться на предприятиях, так как NAT не может обеспечить достаточный уровень контроля над использованием Интернета (аутентификацию пользователей, фильтрацию контента).

58

21. Proxy сервер.

Proxy (в переводе с английского "представитель") - это промежуточный компьютер, который является посредником между Вашим компьютером и webсерверами. При использовании proxy Ваш компьютер не обращается к webсерверам напрямую, а посылает запрос на скачивание web-страниц, картинок и файлов proxy-серверу, который сам обращается в Internet за определенными файлами.

Что дает использование proxy?

Использование proxy сервера повышает Вашу анонимность в Internet. Кроме того, за счет кэширования информации увеличивается скорость доступа к сайтам. .

Классификация proxy

Существует несколько типов proxy серверов. Каждый тип proxy ориентирован на решение своих задач, однако по своим возможностям они во многом схожи.

HTTP proxy

Это наиболее распространенный тип proxy и говоря просто "proxy", имеют в виду именно его. С помощью HTTP proxy Вы можете просматривать web-сайты

искачивать файлы. Этот тип proxy серверов поддерживает HTTP протокол и

(иногда) FTP.

Выделяют также подтип HTTP proxy - это HTTPS (или Secure HTTP, CONNECT) proxy. Такие proxy можно выстраивать в цепочки, с такими proxy может работать ICQ. Не все HTTP proxy имеют такую возможность.

Socks proxy

Это достаточно специализированный тип proxy серверов и они обладают более широкими возможностями, чем HTTP proxy. Socks proxy поддерживают работу по любому TCP/IP протоколу (FTP, Gopher, News, POP3, SMTP, и т.д.), а

не только HTTP. Существуют 2 основные версии socks proxy: socks 4 и socks 5. Socks 5 является значительно улучшенным и расширенным вариантом по сравнению с socks 4, кроме того, он поддерживает работу не только по TCP, но

ипо UDP протоколу. Анонимность у socks proxy является самой высокой из всех типов proxy серверов.

Кчислу недостатков socks proxy можно отнести сложность их использования: без дополнительных программ в браузере их использовать нельзя. Однако с этим типом proxy могут работать любые версии ICQ и многие другие популярные программы.

CGI proxy (анонимайзеры)

Хотя этот тип proxy обладает вероятно наименьшими возможностями из всех перечисленных типов proxy серверов, их популярность вполне заслуженна легкостью работы с ними. Хотя их можно (и имеет смысл) использовать только в браузере (в других программах их использование вряд ли возможно, да и неоправданно), работать с ними не просто, а очень просто: достаточно открыть URL proxy в браузезе. С помощью анонимайзеров Вы можете только просматривать HTTP (иногда - FTP, и еще реже - HTTPS) сайты или скачивать файлы, однако у них есть возможность (которая отсутствует у других типов proxy) запретить cookie и/или рекламу сразу в самом proxy сервере, не меняя настроек браузера. Кроме того, Вы можете их использовать вне зависимости от того, настроен Ваш браузер на работу через какой-либо proxy или нет.

FTP proxy

59

Этот тип proxy серверов сам по себе встречается достаточно редко. Обычно использование FTP proxy связано с тем, что в организации используется Firewall, препятствующий прямому доступу в Internet. Однако использование этого типа proxy предусмотрено во многих популярных программах (таких как FAR, Windows Commander и в браузерах). Это весьма узкоспециализированный тип proxy серверов и они могут работать только с FTP серверами.

Цепочки из proxy серверов

Используя один proxy сервер, Вы можете подключаться к другому proxy, через него - к следующему и т.д., т.е. выстроить цепочку из proxy серверов. Цепочка может состоять как из proxy одного типа (цепочки из HTTP или из socks proxy, цепочки из анонимайзеров), так и из proxy различных типов, например:

socks proxy -> socks proxy -> http proxy -> http proxy -> - cgi proxy -> cgi proxy -> web сервер

У каждого типа proxy свой способ построения цепочки. Самый сложный - у HTTP proxy (тем более, что не все HTTP proxy позволяют включать себя в цепочку). А самый простой - у CGI proxy.

Анонимность proxy

При работе клиента с web сервером клиент (Ваш компьютер) передает о себе некоторую информацию. Используя эту информацию, можно не только узнать каким браузером Вы пользуетесь или какая операционная система у Вас установлена, но и узнать Ваше местонахождение (как минимум - страну и город, а иногда даже физический адрес!) и даже атаковать Ваш компьютер через Internet. Чтобы защититься от этого, Вам нужно "спрятать" информацию о Вас от web сервера - если не всю, то хотя бы важнейшую ее часть - Ваш IP адрес.

Разные типы proxy серверов дают разный уровень анонимности: HTTP и CGI proxy бывают:

прозрачные - то есть не "прячут" Ваш IP

анонимные - "скрывают" Ваш IP адрес или "подменяют" его

Все FTP и Socks proxy являются анонимными и гарантированно не передают Ваш IP адрес серверу.

Другие характеристики proxy

Кроме таких свойств как анонимность или возможность включения в цепочку, proxy сервера обладают целым набором дополнительных характеристик:

работоспособность

скорость работы

правила использования (настройка программ на работу с данным типом proxy)

местоположение (страна)

60