- •5. Охрана труда 70

- •Введение

- •1. Обзор сети тну

- •1.1. Архитектура локальной сети

- •1.2. Архитектура беспроводной сети

- •Логическая топология беспроводной сети

- •Физическая топология беспроводной сети

- •Удовлетворение требованиям Укрчастотнадзора

- •2. Анализ покрытия и пропускной способности сети

- •Замечания

- •3. Анализ работы беспроводного сегмента сети тну

- •3.1. Безопасность

- •Стандарты ieee 802.11

- •Методы аутентификации

- •Методы шифрования

- •Анализ трафика

- •3.2 Настройка беспроводных станций

- •Протокол удаленного управления snmp

- •4. Практическая часть

- •4.1. Установка и настройка dnsmasq и Squid серверов

- •Установка dhcp-сервера

- •Установка прозрачного прокси

- •4.2 Разработка системы мониторинга

- •Подробный обзор zabbix

- •Архитектура

- •Возможности:

- •Мониторинг

- •Подготовка к установке

- •Установка

- •Первоначальная настройка

- •Установка web интерфейса

- •Основные понятия

- •Интерфейс

- •Настройка мониторинга snmp устройств

- •Создание элементов данных

- •Создание триггера

- •Проверка загрузки канала

- •Создание графика загрузки канала

- •5. Охрана труда

- •5.1. Воздействие электрического тока

- •5.2. Факторы поражения электрическим током

- •5.3. Квалификация помещений по степени поражения

- •5.4. Условия поражения человека электрическим током

- •Заключение

- •Приложения

4. Практическая часть

В качестве сервера будет использоваться PC с двумя сетевыми интерфейсами и операционной системой Debian 6 Squeeze, который будет выступать в роли посредника между внутренней сетью ТНУ и беспроводным её сегментом.

4.1. Установка и настройка dnsmasq и Squid серверов

Задача DHCP адресации возложена на программу dnsmasq, являющеюся легко конфигурируемым DNS, DHCP и TFTP сервером. Он предназначен для поддержки в небольших сетях (обычно до 50 компьютеров). Главное преимущество dnsmasq – небольшое потребление ресурсов, как следствие высокая популярность в аппаратных роутерах на базе Linux и возможность использования на практически любом оборудовании. Как недостаток – невозможность применения в больших корпоративных сетях ввиду низкой масштабируемости.

Максимально упрощение доступа к интернету через Wi-Fi сеть с сохранением уровня безопасности, возможно при использовании прозрачного прокси сервера.

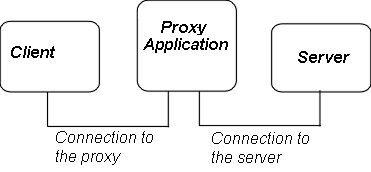

Прокси-сервер – программный комплекс в компьютерных сетях позволяющий клиентам выполнять косвенные запросы к других сетевым службам, другими словами выполняет роль «прокладки» между браузером пользователя и WWW сервером. Через него проходят все запросы пользователя по протоколу http и ответы серверов пользователю. Он может фильтровать проходящий траффик по тем или иным признакам, а так же разграничивать доступ к интернету по протоколу http.

Прозрачный прокси – схема связи, при которой трафик, или его часть, перенаправляется на прокси-сервер неявно (средствами маршрутизатора) (рисунок 4.1). При этом клиент может использовать все преимущества прокси-сервера без дополнительных настроек браузера (или другого приложения для работы с интернетом). Таким образом, функция прозрачного прокси дает возможность пользователям работать, не настраиваясь на прокси-сервер, а администраторы освобождаются от ручной настройки браузеров пользователей.

Рисунок 4.1. Схема связи прозрачного прокси

В данной работе в качестве прозрачного прокси будет использоваться прокси-сервер Squid. Squid так же используется на основном сервере ТНУ с которого осуществляется выход в глобальную сеть (Mordor), что значительно снизит риск программных конфликтов между узлами.

Squid – это полнофункциональное приложение кэширующего прокси сервера, которое предоставляет сервисы кэширования и прокси для HTTP, FTP и других популярных сетевых протоколов. Squid может осуществлять кэширование и проксирование SSL запросов и кэширование результатов DNS поиска, выполнять прозрачное кэширование. Squid поддерживает широкий набор кэширующих протоколов, таких как ICP (кэширующий интернет протокол), HTCP (гипертекстовый кэширующий протокол), CARP (протокол кэширования маршрутизации) и WCCP (кэширующий протокол перенаправления контента).

Прокси сервер Squid – решение широких требований к кэширующему и прокси серверу, которое масштабируется для сетей от уровня регионального офиса до корпорации, когда обеспечивается расширяемый разделяемый механизм контроля доступа и отслеживания критических параметров через протокол SNMP. Был Разработан сообществом как программа с открытым исходным кодом (распространяется в соответствии с GNU GPL). Выполнение запросов представлено в виде неблокируемого процесса ввода/вывода. Благодаря кроссплатформенности совместим с большинством протоколов и операционными системами на основе: AIX, BSDI, FreeBSD, Linux, HP-UX, IRIX, Mac OS X, Microsoft Windows, NetBSD, NeXTStep OSF и Digital Unix, OpenBSD, SCO, Unix SunOS/Solaris. В сочетании с некоторыми межсетевыми экранами и маршрутизаторами squid может работать в режиме прозрачного прокси. В этом режиме маршрутизатор вместо того, чтобы сразу пересылать HTTP-запросы пользователя HTTP-серверу в Интернете, перенаправляет их прокси-серверу, который может работать как на отдельном хосте, так и на самом маршрутизаторе. Прокси-сервер обрабатывает запрос (с возможной отдачей содержимого из кеша), это содержимое направляется к запросившему пользователю, для которого оно выглядит как «ответ» сервера, к которому адресовался запрос. Таким образом, пользователь может даже не знать, что все запросы и ответы прошли через прокси-сервер.