- •1 Вычислительные сети

- •1. Основные топологии физических связей. Полносвязная, ячеистая топологии, шина, звезда, кольцо, смешанные топологии.

- •2. Модель osi: протокол, стек протоколов, уровни (физический, канальный, сетевой, прикладной, уровень представления).

- •3. Стек протоколов tcp/ip: протоколы ip, tcp, udp, icmp.

- •2 Криптографические методы и средства обеспечения иб

- •4. Классические и новые задачи использования криптографии

- •1. Обеспечение конфиденциальности информации

- •2. Защита от навязывания ложных сообщений — имитозащита

- •3. Идентификация законных пользователей

- •4. Контроль целостности информации

- •5. Аутентификация информации

- •6. Системы тайного электронного голосования

- •7. Электронная жеребьевка

- •8. Защита документов (бумажных) и ценных бумаг от подделки

- •9. Иные задачи

- •7. Понятие электронно-цифровая подпись. Суть основных этапов реализации электронной цифровой подписи. Охарактеризовать выполнение цифровой подписи по алгоритму rsa и гост.

- •8.Охарактеризовать общую схему подписывания и проверки подписи с использованием хэш-функции. Кратко пояснить схему вычисления хэш-функции по гост р 34.11-94, по алгоритму sha.

- •9. Понятие pki. Классификация pki. Схемы реализации pki. Структура pkix.

- •1. Простая pki

- •2. Иерархическая pki

- •3. Сетевая pki

- •4. Архитектура кросс-сертифицированной корпоративной pki

- •5. Архитектура мостового уц

- •10. Законодательство рф в области криптографической защиты информации. (_коданев_а_)

- •3 Моделирование процессов и систем защиты информации

- •11. Модель Харрисона-Руззо-Ульмана. Анализ безопасности систем Харрисона-Руззо-Ульмана.

- •13. Модели мандатного доступа. Модель Белла и Лападула. Проблемы модели Белла и Лападула.

- •14. Модель Биба.

- •15. Вероятностная модель безопасности информационных потоков.

- •4 Инженерно-техническая защита информации

- •5 Технические средства защиты информации

- •6 Технические средства охраны

- •27. Системы контроля и управления доступом. Назначение и виды систем контроля и управления доступом. Системы телевизионного наблюдения. Видеокамеры и видеосервера.

- •Средства механической защиты

- •Средства технической охраны

- •7 Защита и обработка конфиденциальных документов

- •30. Сущность, особенности и основные определения конфиденциального делопроизводства. Виды тайн. Формы уязвимости информации. Задачи конфиденциальной информации.

- •8 Организационное обеспечение информационной безопасности

- •36. Аналитические исследования в системе мер по предупреждению утечки (секретной) конфиденциальной информации

- •37. Организация защиты информации при приеме в организации посетителей, командированных лиц и иностранных представителей.

- •38. Организационные мероприятия по допуску к секретной (конфиденциальной) информации

- •40. Организация и планирование контроля функционирования системы защиты информации.

- •41. Организационные мероприятия по доступу к конфиденциальной информации.

- •42. Организация защиты секретной (конфиденциальной) информации, обрабатываемой с использованием средств вычислительной техники.

- •43. Организация охраны территории, зданий, помещений и персонала.

- •9 Правовое обеспечение информационной безопасности

- •44. Формирование информационных ресурсов и их классификация.

- •45. Правовые основы защиты государственной, коммерческой и профессиональной тайны.

- •46. Правовые формы защиты интеллектуальной собственности.

- •Глава 69. Общие положения

- •Глава 75. Право на секрет производства (ноу-хау)

- •47. Система правовой ответственности за разглашение, утечку информации

- •Глава 28. Преступления в сфере компьютерной информации

- •48. Правовая защита от компьютерных преступлений

- •10 Организация и управление службой защиты информации на предприятии

- •54. Оргпроектирование деятельности сзи на предприятии (понятие, сущность и назначение). Методы оргпроектирования

- •55. Взаимосвязь элементов объекта и субъекта управления при планировании и проектировании работы сзи

- •56. Роль внутренней и внешней среды в управлении сзи (определение, характеристики). Их влияние на политику безопасности предприятия. Основные свойства управления сзи на предприятии.

- •11 Праграммно-аппаратная защита информации

- •1. Классические вирусы

- •1.1. Компилируемые вирусы

- •1.2. Интерпретируемые вирусы

- •1.2.1. Макровирусы

- •1.2.2. Скриптовые вирусы

- •2. Сетевые черви (worms)

- •3. Троянские кони (трояны)

- •4. Вредоносный мобильный код

- •5. Вредоносное по, реализующее смешанные способы атаки — Blended («смешанные») Attacks

- •6. Tracking cookies («следящие» куки)

- •7. Прочее вредоносное по

- •7.1. Бэкдуры (Backdoor)

- •12 Защита информационных процессов в компьютерных системах

- •63. Международные стандарты информационной безопасности. «Оранжевая книга». Европейские стандарты. Канадские стандарты. Общие критерии.

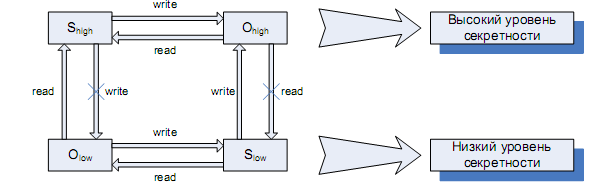

13. Модели мандатного доступа. Модель Белла и Лападула. Проблемы модели Белла и Лападула.

Классическая модель Белла-ЛаПадула была описана в 1975 году. Белл и ЛаПадула были вдохновлены системой безопасности, применяемой в правительстве США при организации работы с секретными документами. Основные положения их модели берут свое начало именно из этой системы.

Модель Белла-ЛаПадулы — модель контроля и управления доступом, основанная на мандатной модели управления доступом. В модели Белла-ЛаПадулы анализируется условия, при которых невозможно создание информационных потоков от субъектов с более высокого уровня доступа к субъектам более низкого уровня доступа.

Модель Белла-ЛаПадулы является моделью разграничения доступа к защищаемой информации. Она описывается конечным автоматом с допустимым набором состояний, в которых может находиться информационная система. Все элементы, входящие в состав информационной системы, разделены на две категории – субъекты и объекты. Каждому субъекту присваивается свой уровень доступа, соответствующий степени конфиденциальности. Аналогично, объекту присваивается уровень секретности. Понятие защищённой системы определяется следующим образом: каждое состояние системы должно соответствовать политике безопасности, установленной для данной информационной системы. Переход между состояниями описывается функциями перехода. Система находится в безопасном состоянии в том случае, если у каждого субъекта имеется доступ только к тем объектам, к которым разрешен доступ на основе текущей политики безопасности. Для определения, имеет ли субъект права на получение определенного вида доступа к объекту, уровень секретности субъекта сравнивается с уровнем секретности объекта, и на основе этого сравнения решается вопрос, предоставить или нет запрашиваемый доступ. Наборы уровень доступа/уровень секретности описываются с помощью матрицы доступа. Основными правилами, обеспечивающими разграничение доступа, являются следующие:

Простое свойство безопасности (The Simple Security)

Субъект с уровнем секретности xs может читать информацию из объекта с уровнем секретности xo тогда и только тогда, когда xs преобладает над xo. Это правило также известно под названием “нет чтения вверх” (NRU). Например, если субъект, имеющий доступ только к несекретным данным, попытается прочесть объект с уровнем секретности совершенно секретно, то ему будет отказано в этом.

Свойство * (The *-property)

Субъект с уровнем секретности xs может писать информацию в объект с уровнем секретности xo в том и только в том случае, когда xo преобладает над xs. Это правило также известно под названием “нет записи вниз” (NWD). Например, если субъект, имеющий уровень доступа совершенно секретно, попытается записать в объект с уровнем секретности секретно, то ему будет отказано в этом.

Дискреционное свойство безопасности (The Discretionary Security Property)

Заключается в том, что права дискреционного доступа субъекта к объекту определяются на основе матрицы доступа.

Все системы мандатного доступа основаны на модели Bell-LaPadula, т.к. она позволяет интегрировать многоуровневую безопасность в код. Субъектам и объектам присваиваются метки. Метка субъекта содержит отметку о его допуске («совершенно секретно», «секретно» или «конфиденциально»), а метка объекта содержит его уровень классификации («совершенно секретно», «секретно» или «конфиденциально»). Когда субъект пытается получить доступ к объекту, система сравнивает метку допуска субъекта с меткой классификации объекта, чтобы выяснить, является ли такой доступ допустимым и безопасным. В нашем сценарии, это разрешенное действие и субъект получает доступ к объекту. Теперь, если метка допуска субъекта – «совершенно секретно», а классификация объекта – «секретно», субъект не может записывать в этот объект из-за правила *-свойства, которое гарантирует, что субъект не сможет намеренно или случайно предоставить общий доступ к конфиденциальной информации, записав ее на более низкий уровень безопасности. В качестве примера представьте, что занятой и беспечный армейский генерал (который имеет допуск к совершенно секретной информации) открыл письмо с информацией о целях (которому была присвоена классификация «секретно»), которое затем будет отправлено всем секретарям на всех базах по всему миру. Он попытался дополнить письмо информацией, что США нападет на Кубу. При этом модель Bell-LaPadula будет приведена в действие и не позволит этому генералу записать такую информацию в это письмо, поскольку его допуск выше классификации письма.

Точно также, если секретарь попытается прочитать письмо, которое доступно только генералам и выше, модель Bell-LaPadula остановит эту попытку. Допуск секретаря ниже классификации объекта (письма), что нарушает простое правило безопасности модели. Все это относится к сохранению секретности.

ПРЕДУПРЕЖДЕНИЕ. Вы должны понимать правило Bell-LaPadula, называемое Дискреционным свойством безопасности (Discretionary Security Property - ds-property), которое является еще одним правилом этой модели. Это правило основано на именовании субъектов и объектов. Оно указывает, что определенное разрешение позволяет субъекту передавать разрешения на свой страх и риск. Эти разрешения хранятся в матрице доступа. Это просто означает, что механизмы мандатного и дискреционного управления доступом могут быть реализованы в одной операционной системе одновременно.

В силу своей простоты, Классическая модель Белла-ЛаПадулы имеет ряд серьезных недостатков:

Деклассификация

Данная уязвимость заключается в следующем: классическая не предотвращает систему от деклассификации объекта (изменение уровня секретности объекта вплоть до "не секретно" по желанию "совершенно секретного" субъекта). Например, пусть субъект с высоким уровнем доступа А читает информацию из объекта того же уровня секретности. Далее он понижает свой уровень доступа до низкого Б, и записывает считанную ранее информацию в объект, низкого уровня секретности Б. Таким образом, хотя формально модель нарушена не была, безопасность системы нарушена. Для решения это проблемы вводят правила:

Правило сильного спокойствия - уровни безопасности субъектов и объектов никогда не меняются в ходе системной операции.

Правило слабого спокойствия - уровни безопасности субъектов и объектов никогда не меняются в ходе системной операции таким образом, чтобы нарушить заданную политику безопасности.

Удаленное чтение - Данный недостаток проявляет себя в распределенных компьютерных системах. Допустим, субъект А с высоким уровнем доступа пытается прочитать информацию из объекта Б с низким уровнем секретности. Может создаться впечатление, что если субъекту А будет разрешено чтение информации из объекта Б, никакая конфиденциальная информация не будет раскрыта. Однако, при более подробном рассмотрении обнаруживается что это не так. Во время операции чтения между удаленными объектами происходит появления потока информации от читаемого объекта к запросившему доступ на чтение субъекту. Поток, который при этом появляется, является безопасным, т.к. информация недоступна неавторизированным субъектам. Однако в распределенной системе чтение инициируется запросом от одного объекта к другому. Такой запрос образует поток информации идущий в неверном направлении (запись в объект с более низким уровнем секретности). Таким образом, удаленное чтение в распределенных системах может произойти только если ему предшествует операция записи вниз, что является нарушением правил классической модели Белла-ЛаПадулы.

В целом модель Белла - Ла-Падулы стала первой значительной моделью политики безопасности, применимой для компьютеров, и до сих пор в измененном виде применяется в военной отрасли. Модель полностью формализована математически. Основной упор в модели делается на конфиденциальность, но кроме неё фактически больше ничего не представлено. Еще из недостатков модели стоит отметить невозможность передачи информации от более высокого уровня к нижним, поскольку это значительно снижает возможности управления субъектами. В рамках модели возможно создание незащищенных систем.

Еще недостатки:

можно построить функцию, которая при попытке запроса на чтения к объекту более высокого уровня секретности до проверки всех правил будет понижать уровень секретности объекта. Другим принципиальным недостатком модели Белла-ЛаПадулы является потенциальная возможность организации скрытых каналов передачи информации. Тем самым, дальнейшее развитие моделей мандатного управления доступом было связано с поиском условий и ограничений, повышающих её безопасность.

В настоящее время модель Белла-ЛаПадулы и другие модели мандатного управления широко используются при построении и верификации автоматизированных систем, преимущественно предназначенных для работы с информацией, составляющей государственную тайну.

Основными правилами модели Bell-LaPadula, которые вы должны понимать, являются следующие:

Простое правило безопасности. Субъект не может читать данные из объекта, находящегося на более высоком уровне безопасности (правило «Не читать сверху»).

Правило *- свойства. Субъект не может записывать данные в объект, находящийся на более низком уровне безопасности (правило «Не записывать вниз»).

Строгое правило *-свойства. Чтобы субъект мог читать и записывать данные в объект, его допуск и классификация объекта должны совпадать.