3.1 Мандатная модель

Мандатное управление доступом (англ. Mandatory access control, MAC) – разграничение доступа субъектов к объектам, основанное на назначении метки конфиденциальности для информации, содержащейся в объектах, и выдаче официальных разрешений (допуска) субъектам на обращение к информации такого уровня конфиденциальности [5]. Это способ, сочетающий защиту и ограничение прав, применяемый по отношению к компьютерным процессам, данным и системным устройствам и предназначенный для предотвращения их нежелательного использования.

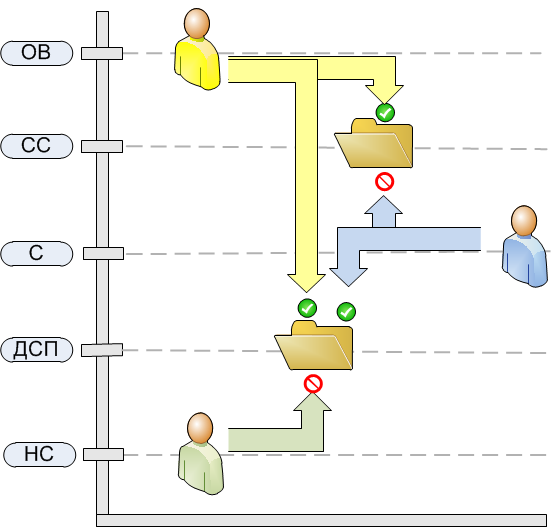

Метки безопасности прикрепляются ко всем объектам, каждый файл, директория, устройство имеют свою метку безопасности, содержащую информацию о классе их информации. На рисунке 3 проиллюстрирован принцип доступа к информации при использовании мандатной модели разграничения доступа. Пользователь (субъект) с меткой «Особой важности» имеет доступ к папкам (объектам) с метками «Совершенно секретно» и «Для служебного пользования». Пользователь с меткой «Секретно» имеет доступ только к папке «Для служебного пользования». Пользователь с меткой «Не секретно» не имеет доступа ни к одной из папок.

Рисунок 4 – Мандатное управление доступом

Эта модель применяется в среде, в которой классификация информации и конфиденциальность чрезвычайно важны, например, в военных организациях. На базе этой модели разработаны специализированные версии Unix-систем, например, SE Linux, Trusted Solaris.

Достоинства модели:

- простота построения общей схемы доступа;

- простота администрирования.

Недостатки:

- проблема разграничения доступа у пользователей одного уровня;

- пользователь не может назначить доступ к объекту.

3.2 Модель Белла-Лападулы

Это модель контроля доступа, основанная на мандатной модели. Данная модель предотвращает утечку информации с более высоких уровней секретности на более низкие.

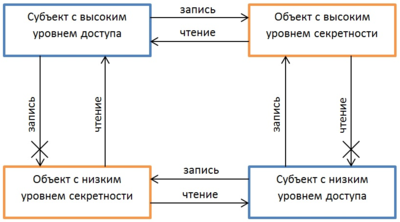

Модель Белла-Лападулы является моделью разграничения доступа к защищаемой информации. Она описывается конечным автоматом с допустимым набором состояний, в которых может находиться информационная система. Все элементы, входящие в состав информационной системы, разделены на две категории – субъекты и объекты. Каждому субъекту присваивается свой уровень доступа, соответствующий степени конфиденциальности. Аналогично, объекту присваивается уровень секретности. Понятие защищённой системы определяется следующим образом: каждое состояние системы должно соответствовать политике безопасности, установленной для данной информационной системы. Переход между состояниями описывается функциями перехода. Наборы «уровень доступа» – «уровень секретности» описываются с помощью матрицы доступа. Основными правилами, обеспечивающими разграничение доступа, являются следующие [2]:

- простое свойство безопасности – субъект с более низким уровнем секретности не может читать информацию из объекта с более высоким уровнем секретности;

- свойство «*» (The *-property) – субъект с более высоким уровнем секретности не имеет доступа к записи объекта с более низким уровнем секретности.

Схематично эти два правила изображены на рисунке 5.

Рисунок 5 – Модель Белла-Лападулы

К достоинствам модели можно отнести защищенность от утечки информации с более высоких уровней конфиденциальности на более низкие.

Недостатком является деклассификация – субъект может выполнить чтение объекта своего уровня, затем понизить свой уровень секретности и записать информацию на более низкий уровень. Это приведет к нарушению политики безопасности.