- •4 Источники 84

- •Предмет курса

- •Пояснения к программе курса

- •Пояснения к плану курса

- •Пояснения к изучению теоретической части

- •Пояснения к темам курса

- •Пояснения к практическому заданию

- •Теоретическая часть

- •Организация внешней памяти на магнитных дисках

- •Файловые системы

- •Цели и задачи файловой системы

- •Файловая система fat

- •Файловая система ntfs

- •Возможности ntfs 5.0

- •Управление дисками

- •Структуры дисков

- •Основная структура

- •Динамическая структура

- •Типы томов

- •Оснастка "Управление дисками".

- •Настройка разрешений файловой системы

- •Определение действующих разрешений для файлов и папок

- •Настройка общих папок

- •Подключение к общим папкам

- •Консоль управления mmc

- •Службы Windows

- •Средства мониторинга

- •Диспетчер задач (Task Manager)

- •Оснастка Просмотр событий (Event Viewer)

- •Оснастка Производительность (Performance)

- •Настройка способов представления информации

- •Оснастка Performance Logs and Alerts

- •Системные утилиты

- •System Information (Сведения о системе)

- •System Configuration (Настройка системы)

- •Odbc Data Source Administrator (Источники данных (odbc))

- •Учетные записи пользователей и групп

- •Создание пользовательской учетной записи

- •Управление локальными группами

- •Создание локальной группы

- •Изменение членства в локальной группе

- •Профили пользователей

- •Настройки, хранящиеся в профиле пользователя

- •Структура профиля пользователя

- •Политики безопасности

- •Политики учетных записей

- •Локальные политики

- •Аудит локальной системы

- •Активизация аудита

- •Настройка и просмотр параметров аудита для папок и файлов

- •Область действия настроек аудита

- •Отключение аудита файлов и папок

- •Локальные вычислительные сети

- •Классификация локальных сетей

- •Рабочие группы

- •Стек протоколов tcp/ip

- •Адресация в tcp/ip-сетях

- •Структура ip адреса

- •Использование масок

- •Протокол dhcp

- •Утилиты диагностики tcp/ip

- •Утилита ipconfig

- •Утилита ping

- •Утилита netstat

- •Управление сетевыми подключениями

- •Служба каталогов Active Directory

- •Назначение службы каталогов

- •Виртуальные частные сети (vpn)

- •Работа с реестром

- •Структура реестра

- •Расположение реестра

- •Импорт и экспорт настроек реестра

- •Способы редактирования реестра

- •Установка параметров безопасности для реестра

- •Удаленный доступ к рабочему столу (Remote Desktop)

- •Разрешение удаленного доступа

- •Запуск и конфигурирование сеанса удаленного доступа

- •Выход из сеанса

- •Автоматизация деятельности администратора

- •Выполнение заданий по расписанию (Task Scheduler)

- •Стандартные объекты wsh

- •Резервное копирование

- •Резервное копирование системных файлов

- •Восстановление системных данных

- •Клонирование ос

- •Источники

Рабочие группы

Рабочая группа (workgroup) - это логическая группа сетевых компьютеров одноранговой сети.

Компьютеры рабочей группы совместно используют общие ресурсы, такие как файлы и принтеры. При администрировании каждого компьютера определяют:

какие ресурсы этого компьютера будут разделяемыми (общими),

какие пользователи сети будут иметь доступ к этим ресурсам, с какими правами.

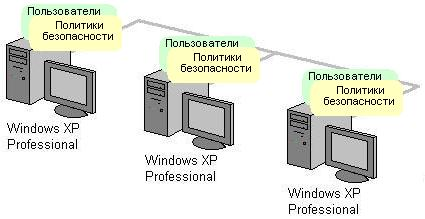

При этом, на каждом компьютере рабочей группы создаются собственные базы данных пользователей и политики безопасности локального компьютера.

Данная модель управления безопасностью корпоративной сети — самая примитивная. Она предназначена для использования в небольших одноранговых сетях (3–10 компьютеров) и основана на том, что каждый компьютер в сети с операционными системами Windows NT/2000/XP/2003 имеет свою собственную локальную базу данных учетных записей и с помощью этой локальной БД осуществляется управление доступом к ресурсам данного компьютера. Локальная БД учетных записей называется база данных SAM (Security Account Manager) и хранится в реестре операционной системы. Базы данных отдельных компьютеров полностью изолированы друг от друга и никак не связаны между собой.

Рисунок 45 Рабочая группа

Модель "Рабочая группа" более проста для изучения, здесь нет необходимости изучать сложные понятия Active Directory. Но при использовании в сети с большим количеством компьютеров и сетевых ресурсов становится очень сложным управлять именами пользователей и их паролями — приходится на каждом компьютере (который предоставляет свои ресурсы для совместного использования в сети) вручную создавать одни и те же учетные записи с одинаковыми паролями, что очень трудоемко, либо делать одну учетную запись на всех пользователей с одним на всех паролем (или вообще без пароля), что сильно снижает уровень защиты информации. Поэтому модель "Рабочая группа" рекомендуется только для сетей с числом компьютеров от 3 до 10 (а еще лучше — не более 5), при условии что среди всех компьютеров нет ни одного с системой Windows Server.

Домены

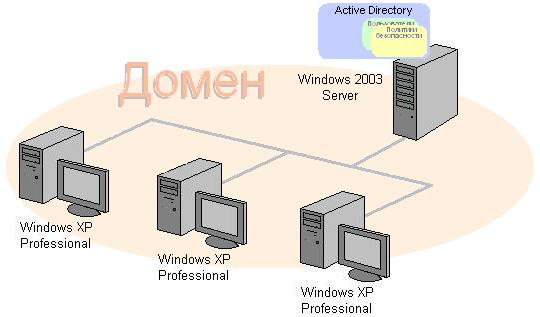

В сетях с выделенными серверами администрирование осуществляется централизованно. Для упрощения администрирования, любые компьютеры сети и разделяемые ресурсы можно объединять в группы, называемые доменами.

Домен - это логическая группировка любых компьютеров сети под одним именем. Для домена создается общая база данных. В Windows Server 2003 эта база данных называется каталогом и входит в службу каталога Active Directory.

Рисунок 46 Домен

К объектам, хранимым в каталоге, относятся как пользователи, так и ресурсы сети. Домен может объединять любые компьютеры, расположенные в локальной сети или находящиеся в разных городах, странах. Соединение компьютеров домена может быть любым, включая телефонные линии, оптоволоконные линии, спутниковую связь и другие.

Служба каталога Active Directory разворачивается на любом сервере, входящем в состав сети. Такой сервер получает дополнительно статус контроллера домена. Администрирование сети и управление политиками безопасности осуществляется на контроллере домена. Доменов в сети может быть несколько, и каждый домен обязательно имеет один или несколько контроллеров домена. Если контроллеров домена несколько, то база данных Active Directory копируется на каждый. Это повышает отказоустойчивость и делает администрирование более удобным, т.к. все изменения, проведенные на одном контроллере домена, отображаются на других. Этот процесс называется репликацией.

В доменной модели управления безопасностью пользователь регистрируется на компьютере ("входит в систему") со своей доменной учетной записью и, независимо от компьютера, на котором была выполнена регистрация, получает доступ к необходимым сетевым ресурсам. И нет необходимости на каждом компьютере создавать большое количество локальных учетных записей, все записи созданы однократно в доменной БД. И с помощью доменной базы данных осуществляется централизованное управление доступом к сетевым ресурсам независимо от количества компьютеров в сети.