- •1. Основні складові інформаційної безпеки в телекоммунікаційніх системах

- •2. Основні визначення і критерії класифікації загроз Інформаційної Безпеки.

- •3. Найбільш поширені загрози доступності до інформації в телекоммунікаційніх системах

- •4. Шкідливе програмне забезпечення в телекоммунікаційніх системах

- •5. Основні загрози цілісності інформації в телекоммунікаційніх системах

- •6. Основні загрози конфіденційності інформації в телекоммунікаційніх системах

- •7. Законодавчий рівень інформаційної безпеки в телекоммунікаційніх системах.

- •8. Оціночні стандарти та технічні специфікації в області інформаційної безпеки. "Помаранчева книга" як оціночний стандарт

- •9. Мережеві механізми безпеки в області інформаційної безпеки

- •10. Стандарт iso / iec 15408 "Критерії оцінки безпеки інформаційних технологій"

- •11. Гармонізовані критерії Європейських країн у галузі інформаційної безпеки

- •12. Адміністративний рівень іформаціонной безпеки: Основні поняття та визначення.

- •13. Адміністративний рівень Інформаційні безпеки: Політика безпеки.

- •14. Адміністративний рівень Інформаційні безпеки: Програма безпеки.

- •15. Адміністративний рівень Інформаційні безпеки: Синхронізація програми безпеки з життєвим циклом систем

- •16. Управління ризиками при забезпеченні інформаційної безпеки: Основні поняття та визначення.

- •17. Підготовчі етапи управління ризиками при забезпеченні інформаційної безпеки

- •18. Основні етапи управління ризиками при забезпеченні інформаційної безпеки

- •19. Процедурний рівень інформаційної безпеки: Основні класи мір процедурного рівня.

- •20. Процедурний рівень інформаційної безпеки: Управління персоналом.

- •21. Процедурний рівень інформаційної безпеки: Фізичний захист.

- •22. Процедурний рівень інформаційної безпеки: Підтримка працездатності системи.

- •23. Процедурний рівень інформаційної безпеки: Реагування на порушення режиму безпеки.

- •24. Процедурний рівень інформаційної безпеки: планування відновлювальних робіт при порушеннях режиму безпеки.

- •25. Основні програмно-технічні заходи іб: Особливості сучасних інформаційних систем, істотні з точки зору безпеки.

- •26. Основні програмно-технічні заходи іб: Архітектурна безпеки.

- •27. Ідентифікація та автентифікація, керування доступом: Ідентифікація та автентифікація.

- •28. Ідентифікація та автентифікація, керування доступом: Управління доступом.

- •29. Протоколювання й аудит, шифрування, контроль цілісності: Протоколювання і аудит.

- •30. Протоколювання й аудит, шифрування, контроль цілісності: Активний аудит.

- •31. Протоколювання й аудит, шифрування, контроль цілісності: Шифрування.

- •3. Шифрування

- •32. Протоколювання й аудит, шифрування, контроль цілісності: Контроль цілісності. Контроль цілісності

- •33. Забезпечення доступності: основні поняття і визначення.

- •34. Забезпечення доступності: Основи заходів забезпечення високої доступності.

- •35. Забезпечення доступності: Відмовостійкість та зона ризику

- •36. Классификация поточных шифров: Синхронные поточные шифры и самосинхронизирующиеся поточные шифры

- •Синхронные поточные шифры

- •Самосинхронизирующиеся поточные шифры

- •37. Поточные шифры на регистрах сдвига с линейной обратной связью (рслос): Теоретическая основа

- •Линейная сложность

- •38. Потоковые шифры основанные на рслос. Усложнение: нелинейная комбинация генераторов

- •47. Idea - международный алгоритм шифрования данных

- •48. Алгоритм шифрования aes

37. Поточные шифры на регистрах сдвига с линейной обратной связью (рслос): Теоретическая основа

Есть несколько причин использования линейных регистров сдвига в криптографии:

высокое быстродействие криптографических алгоритмов

применение только простейших операций сложения и умножения, аппаратно реализованных практически во всех вычислительных устройствах

хорошие криптографические свойства (генерируемые последовательности имеют большой период и хорошие статистические свойства)

легкость анализа с использованием алгебраических методов за счет линейной структуры

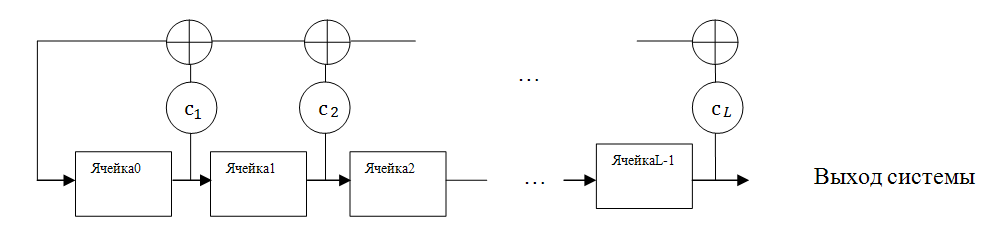

Определение: Регистр сдвига с линейной обратной связью длины L состоит из L ячеек пронумерованных ,каждая из которых способна хранить 1 бит и имеет один вход и один выход; и синхросигнала (clock), который контролирует смещение данных. В течение каждой единицы времени выполняются следующие операции:

содержимое ячейки формирует часть выходной последовательности;

содержимое -той ячейки перемещается в ячейку для любого , .

новое содержимое ячейки определяется битом обратной связи, который вычисляется сложением по модулю 2 с определёнными коэффициентами битов ячеек .

Регистр сдвига с линейной обратной связью.

На первом

шаге:

На втором шаге:

Следующее

соотношение описывает в общем виде

работу РСЛОС:

Если мы запишем

во все ячейки биты равны нулю, то система

будет генерировать последовательность,

состоящую из всех нулей. Если записать

ненулевые биты, то получим полубесконечную

последовательность. Последовательность

определяется коэффициентами

![]() Посмотрим,

каким может быть период

такой системы:

Число ненулевых

заполнений: Значит, .

После возникновения

одного заполнения, которое было раньше,

процесс начнёт повторяться. Процесс

заполнения регистра, как показано выше,

представим линейным разностным

уравнением. Перенесём все члены в одну

часть равенства, получим:

.

Обозначим:

. Тогда:

Важным свойством

этого многочлена является -

приводимость.

Определение:

Многочлен

называется приводимым,

если он может быть представлен как

произведение двух многочленов меньших

степеней с коэффициентами из данного

поля (в нашем случае с двоичными

коэффициентами). Если такое представление

не имеет место, то многочлен называется

неприводимым.

Если

многочлен является неприводимым и

примитивным,

то период будет совпадать с максимально

возможным периодом, равным

Посмотрим,

каким может быть период

такой системы:

Число ненулевых

заполнений: Значит, .

После возникновения

одного заполнения, которое было раньше,

процесс начнёт повторяться. Процесс

заполнения регистра, как показано выше,

представим линейным разностным

уравнением. Перенесём все члены в одну

часть равенства, получим:

.

Обозначим:

. Тогда:

Важным свойством

этого многочлена является -

приводимость.

Определение:

Многочлен

называется приводимым,

если он может быть представлен как

произведение двух многочленов меньших

степеней с коэффициентами из данного

поля (в нашем случае с двоичными

коэффициентами). Если такое представление

не имеет место, то многочлен называется

неприводимым.

Если

многочлен является неприводимым и

примитивным,

то период будет совпадать с максимально

возможным периодом, равным

Пример.

Пример: Возьмём неприводимый примитивный многочлен Этот многочлен можно записать, как – выписаны степени, при которых стоят ненулевые коэффициенты. Запишем в исходном состоянии в ячейки и определим длину периода генератора:

Таблица. Определение периода генератора

Обратная связь |

Ячейка0 |

Ячейка1 |

Ячейка2 |

1 |

0 |

0 |

1 |

0 |

1 |

0 |

0 |

1 |

0 |

1 |

0 |

1 |

1 |

0 |

1 |

1 |

1 |

1 |

0 |

0 |

1 |

1 |

1 |

0 |

0 |

1 |

1 |

1 |

0 |

0 |

1 |

Период генератора равен На выходе генератора буде последовательность: Приведём примеры некоторых примитивных многочленов по модулю 2: