- •Unix: учебный курс Алексей Федосеев

- •Несколько слов об этом курсе

- •Методические рекомендации Введение для лектора

- •Порядок изучения материалов

- •Часть I. Лекции Глава 1. Введение в операционную систему unix

- •Основные концепции операционных систем Обзор компьютерных систем

- •Назначение операционной системы

- •Операционная система как виртуальная машина

- •Операционная система как менеджер ресурсов

- •Архитектура операционной системы

- •Монолитная операционная система

- •Микроядерная операционная система

- •Место unix в истории вычислительных систем

- •Что было до операционных систем

- •Операционные системы для мэйнфреймов

- •Появление операционной системы unix

- •Развитие операционных систем в глобальных сетях

- •Операционные системы для персональных компьютеров

- •Операционные системы для встраиваемых систем

- •Такой разный unix

- •Классификация операционных систем по назначению

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Архитектура unix. Файлы и устройства Особенности архитектуры unix

- •Два кита unix: файлы и процессы

- •Беглый взгляд на архитектуру unix

- •Ядро unix

- •Файловая система unix

- •Особенности файловой системы

- •Виртуальная файловая система

- •Дерево каталогов

- •Устройства и драйверы

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Архитектура unix. Процессы

- •Управление памятью

- •Управление процессами

- •Контекст процесса

- •Планирование процессов

- •Создание новых процессов

- •Процессы и потоки

- •Межпроцессное взаимодействие

- •Разделяемая память

- •Переменные окружения

- •Сигналы

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Глава 2. Использование unix

- •Терминал и командная строка

- •Терминал

- •Управляющие символы

- •Одновременный доступ к системе

- •Командная строка

- •Командная оболочка

- •Приглашение

- •Команды

- •Параметры

- •Шаблоны

- •Перенаправление ввода и вывода

- •Программное окружение

- •Стандартные переменные окружения

- •Служебные символы

- •Процесс выполнения команды

- •Возвращаемое значение

- •Эффективное использование командной строки

- •Редактирование командной строки

- •История команд

- •Автодополнение

- •Средства объединения команд

- •Справочная подсистема

- •Страницы руководства

- •Поиск по руководствам

- •Программа info

- •Документация, поставляемая с программой

- •Интегрированные системы документации

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Введение в безопасность unix

- •Основы информационной безопасности

- •Политика безопасности

- •Управление доступом

- •Аутентификация и авторизация

- •Концепции безопасности unix

- •Пользователи и группы

- •Права доступа

- •Разделяемые каталоги

- •Подмена идентификатора процесса

- •Ограничения базовой модели доступа и её расширения

- •Суперпользователь

- •Аутентификация пользователей

- •Управление пользователями и правами доступа База данных пользователей системы

- •Изменение базы данных пользователей

- •Изменение прав доступа

- •Ограничения сеанса пользователя

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Сеть в unix

- •Введение в сети

- •Семиуровневая модель osi

- •Физический уровень

- •Канальный уровень

- •Сетевой уровень

- •Протоколы Internet: tcp/ip

- •Сетевой интерфейс в unix

- •Конфигурация ip-сетей Сетевой адрес

- •Маршрутизация

- •Служебный протокол icmp

- •Информация о соединениях

- •Настройка сети при загрузке системы

- •Службы Internet Служба доменных имён

- •Удалённый терминал

- •Прокси-серверы

- •Межсетевой экран

- •Концепции iptables

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Глава 3. Базовое администрирование unix

- •Управление службами

- •Загрузка операционной системы Этапы загрузки системы

- •Процесс init

- •Конфигурационный файл init

- •Различия в загрузке unix-подобных систем

- •Системы, наследующие System V

- •Системы, наследующие bsd

- •Системы со смешанной схемой загрузки

- •Системные службы

- •Запуск и остановка служб

- •Автоматическая загрузка служб

- •Какие бывают службы

- •Служба планирования заданий

- •Конфигурация планировщика заданий

- •Запуск программ

- •Сетевые службы

- •Мониторинг и журналирование

- •Служба системного журнала

- •Основные системные журналы

- •Ротация системных журналов

- •Мониторинг пользователей

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Управление программным обеспечением

- •Управление программным обеспечением: роли и задачи Основные роли в создании и использовании по

- •Задачи системы управления программным обеспечением

- •Формы распространения программного обеспечения в двоичной форме или в исходных текстах?

- •Сборочные процедуры как средство управления по

- •Дистрибутивы

- •Дистрибутивы, основанные на сборке программ из исходных текстов

- •Дистрибутивы, основанные на двоичных пакетах

- •Управление пакетами

- •Задачи менеджера пакетов

- •Менеджер пакетов rpm

- •Работа с репозитариями пакетов: apt

- •Источники программ (репозитории)

- •Дополнительные материалы

- •Вопросы

- •Презентация

- •Часть II. Практические занятия

- •Глава 4. Практические занятия по командам unix

- •Методические указания по основным командам unix

- •Команды по работе с файловой системой

- •Команды по работе с текстом

- •Команды, использующие регулярные выражения

- •Практическое занятие. Работа с файлами в unix

- •Сценарий: Знакомство с каталогами unix

- •Сценарий: Изучение типов файлов в unix

- •Сценарий: Поиск системных журналов

- •Сценарий: Архивирование и деархивирование файлов и каталогов

- •Сценарий: Cоздание новых текстовых файлов

- •Сценарий: Разрезание и склеивание файлов

- •Сценарий: Быстрый анализ текстов

- •Сценарий: Поиск строк по регулярным выражениям

- •Задания для самоподготовки

- •Сценарии практического занятия на тему: Работа с файлами в unix

- •Методические указания по командам управления системой в unix Команды получения сведений о системе

- •Команды по работе с процессами

- •Практическое занятие. Сбор сведений о системе и управление процессами

- •Сценарий: Сбор сведений о системе

- •Сценарий: Управление процессами с помощью сигналов

- •Сценарий: Выполнение задач в фоновом режиме

- •Сценарий: Запуск демонов

- •Сценарий: Изменение приоритетов выполняющихся программ

- •Задания для самоподготовки

- •Сценарии практического занятия на тему: Сбор сведений о системе и управление процессами

- •Глава 5. Практическое занятие по безопасности unix

- •Методические указания по командам управления безопасностью в unix Команды по управлению правами

- •Команды по управлению пользователями

- •Практическое занятие. Управление доступом. Управление пользователями Сценарий: Вход в систему и завершение сеанса

- •Сценарий: Изучение базовых прав доступа

- •Сценарий: Переход в режим суперпользователя

- •Сценарий: Изучение базы данных пользователей

- •Сценарий: Добавление и удаление пользователей

- •Задания для самоподготовки

- •Сценарии практического занятия на тему: Управление доступом. Управление пользователями

- •Глава 6. Практические занятия по сетям в unix

- •Методические указания по командам управления сетью в unix Команды по конфигурированию сети

- •Команды по диагностике сети

- •Сценарий: Настройка таблицы маршрутизации

- •Сценарий: Изучение службы доменных имён

- •Сценарий: Простая диагностика работы сети

- •Сценарий: Работа по удалённому терминалу

- •Задания для самоподготовки

- •Сценарии практического занятия на тему: Управление сетью

- •Практическое занятие. Расширенная диагностика и настройка сети

- •Сценарий: Сканирование локальной сети

- •Сценарий: Сканирование удалённых хостов

- •Сценарий: Настройка сетевого экрана

- •Задания для самоподготовки

- •Сценарии практического занятия на тему: Расширенная диагностика и настройка сети

- •Глава 7. Обзор прикладных программ

- •Программы сетевого обмена sendmail: программа отправления почты

- •Параметры команды

- •Wget: консольный загрузчик файлов

- •Параметры команды

- •Настройка

- •Глава 8. Практические занятия по базовому администрированию unix

- •Методические указания по командам управления службами и журналами Текстовые редакторы

- •Рабочий экран

- •Управляющие клавиши

- •Встроенные команды

- •Настройка

- •Рабочий экран

- •Управляющие клавиши

- •Встроенные команды

- •Настройка

- •Режимы работы

- •Команды по управлению службами

- •Команды по мониторингу пользователей

- •Практическое занятие. Управление службами

- •Сценарий: Загрузка системы

- •Команды по работе с репозитарием пакетов

- •Установка или обновление пакета

- •Удаление установленного пакета

- •Обновление всех установленных пакетов

- •Поиск пакетов

- •Приложение a. Список вопросов

Пользователи и группы

В UNIX роль номинального субъекта безопасности играет пользователь. Каждому пользователю выдается (обычно — одно) входное имя (login). Каждому входному имени соответствует единственное число, идентификатор пользователя (User IDentifier, UID). Это число и есть ярлык субъекта (номинальный субъект), которым система пользуется для определения прав доступа.

Каждый пользователь входит в одну или более групп. Группа — это список пользователей системы, имеющий собственный идентификатор (Group IDentifier, GID). Поскольку группа объединяет несколько пользователей системы, в терминах политики безопасности она соответствует понятию множественный субъект. Значит, GID — это ярлык множественного субъекта, которых у номинального субъекта может быть более одного. Таким образом, одному UID соответствует список GID.

Роль действительного (работающего с объектами) субъекта играет процесс. Каждый процесс снабжен единственным UID: это идентификатор запустившего процесс номинального субъекта, т. е. пользователя. Процесс, порожденный некоторым процессом пользователя, наследует его UID[1]. Таким образом, все процессы, запускаемые по желанию пользователя, будут иметь его идентификатор. UID учитываются, например, когда один процесс посылает другому сигнал. В общем случае разрешается посылать сигналы «своим» процессам (тем, что имеют такой же UID).

Права доступа

Роль основного объекта доступа в UNIX играют объекты файловой системы. В архитектуре UNIX в файловой системе представлены не только обычные файлы с данными, там присутствуют и специальные файлы для устройств, каналов, сокетов и т. д. Благодаря этому регулирование доступа к файлам позволяет покрыть очень широкий спектр ситуаций доступа и служит основным средством организации политики доступа в UNIX.

В соответствии с субъект-субъектной моделью каждый файл снабжен ярлыком, в котором хранятся идентификаторы номинальных субъектов, которые вправе распоряжаться доступом к данному файлу. В случае UNIX — это идентификатор пользователя-владельца (UID) и идентификатор группы-владельца (GID). Обратите внимание, что файл может принадлежать только одной группе, в то время как пользователь может входить в несколько групп.

На уровне файловой системы в UNIX определяются три вида доступа: чтение (read, r), запись (write, w) и использование (execution, x). Право на чтение из файла дает доступ к содержащейся в нем информации, а право записи — возможность ее изменять. Право использования трактуется по-разному в зависимости от типа файла. В случае обычного файла оно означает возможность исполнения файла, т. е. запуска программы или командного сценария, содержащихся в этом файле. Для каталога использование — это возможность доступа к файлам этого каталога (точнее говоря, к атрибутам этих файлов — имени, правам доступа и т. п.).

При каждом файле имеется ярлык, в котором зафиксированы права доступа к нему. Права доступа включают список из девяти пунктов (три тройки): по три вида доступа для трех групп — пользователя-владельца, группы-владельца и всех остальных. Каждый пункт в этом списке может быть либо разрешён, либо запрещён (равен 0 либо 1). Таким образом, для хранения этой информации о правах доступа достаточно 9 бит.

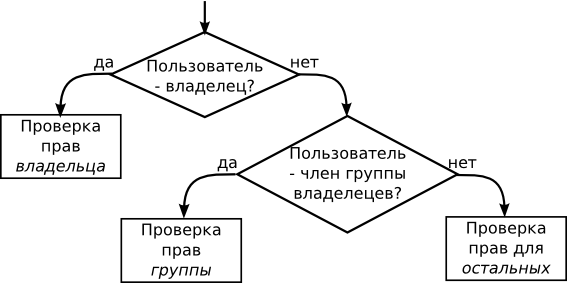

Рисунок 2.17. Базовые права доступа в UNIX

При обращении процесса к файлу (с запросом доступа определённого вида, т. е. на чтение, запись или исполнение) система проверяет совпадение идентификаторов владельцев процесса и владельцев файла в определённом порядке, и в зависимости от результата, применяет ту или иную группу прав. Рассмотрим последовательность проверки прав на примере (см. Рисунок 2.18, «Последовательнось проверки прав доступа в UNIX»). Пусть файл имеет следующие атрибуты:

file.txt alice:users rw- r-- ---

Т. е. файл принадлежит пользователю «alice», группе «users» и имеет права на чтение и запись для владельца, и только на чтение для группы, для всех остальных не разрешается никакой вид доступа.

Презентация 5-06: последовательность проверки

Пусть к файлу обращается с запросом на чтение процесс, владельцем которого является пользователь bob. Bob не является владельцем данного файла, однако он является членом группы [users]. Значит, он имеет права на чтение этого файла.

Строго говоря, при этом проверяется не собственно идентификатор пользователя процесса (UID), а т. н. исполнительный идентификатор пользователя, EUID. Он существует в связи с тем, что в ходе выполнения процесс может менять субъект, от имени которого он исполняется. Подробнее об этом сказано в разделе «Подмена идентификатора процесса».

Рисунок 2.18. Последовательнось проверки прав доступа в UNIX