- •1.Аналоговое кодирование в локальных вычислительных сетях

- •Прикладной уровень модели osi

- •Представительский уровень модели osi

- •Сеансовый уровень модели osi

- •Транспортный уровень модели osi

- •Канальный уровень модели osi контроль логической связи(llc), формирование кадров -контроль доступа к среде(mak):управление доступом к среде

- •Физический уровень модели osi - бытовые протоколы передачи инфомации

- •Loopback адрес. Понятие, назначение

- •Протокол ip. Назначение и функции протокола ip

- •Протокол tcp. Назначение и функции протокола tcp

- •Формат пакета протокола ip

- •Формат пакета протокола tcp

- •Протокол udp. Назначение и функции протокола udp

- •Протокол iPv6. Причины возникновения. Основные отличия от iPv4

- •Сравнение с iPv4

- •Виды адресов iPv6

- •Адресация сетей и подсетей в iPv6

- •Понятие интерфейса. Логический и физический интерфейсы.

- •Понятие полосы пропускания. Влияние полосы пропускания на скорость передачи информации.

- •Понятие среды передачи данных. Отличия сред передачи данных.

- •Методы тестирования сетей tcp/ip.

- •Понятие порта и его функциональное назначение.

- •Протоколы arp и rarp. Понятие и их функциональное назначение

- •Протоколы http и ftp. Понятие и их функциональное назначение

- •Протокол dhcp. Понятие и их функциональное назначение

- •Firewall. Понятие и их функциональное назначение

- •Proxy сервер. Понятие и их функциональное назначение

- •Служба Active Directory. Понятие и их функциональное назначение

- •Протоколы NetBios и icmp. Понятие и их функциональное назначение

- •Классификация протоколов маршрутизации

- •Виды маршрутизации без таблиц

- •Адаптивная и статическая маршрутизация

- •Вероятностные методы доступа к среде передачи данных

- •Детерминированные методы доступа к среде передачи данных

- •Взаимодействие уровней модели osi. Понятие и назначение стека к оммуникационных протоколов

- •Система dns. Понятие, функциональное назначение. Виды dns серверов.

- •Система dns. Root hints. Процесс разрешения имени.

- •Технология WiFi. Стандарты технологии Wi-Fi

- •Технология WiFi. Виды соединения устройств перадачи данных по технологии WiFi.

- •Технология WiFi. Методы защиты информации при передаче по сетям WiFi

- •Сетевые топологии. Основные достоинства и недостатки.

- •Технические средства реализации сетевых топологий звезда и шина. Достоинства и недостатки топологий звезда и шина.

- •Понятие шлюза и его функциональное назначение.

- •Web сервер Apache. Описание, основные принципы работы и подходы к настройке

- •Протокол rdp. Понятие и назначение протокола rdp

- •Принцип работы rdp

- •Обеспечение безопасности при использовании rdp

- •Аутентификация

- •Шифрование

- •Принципы и подходы к настройке ip сетей в ос Unix

- •Настройка сети при загрузке системы

- •Pop3 и smtp протоколы. Описание и назначение протоколов pop3 и smtp

- •Методы защиты передаваемой информации в ip сетях. Снифферы

- •Некоммутируемый

- •Коммутируемый

- •Основные подходы к настройке сетевого доступа в ос семейства Windows. Достоинства и недостатки соответствующих концепций

- •Файл hosts. Описание и назначение файла hosts

- •Web и ftp сервера. Методы тестирования Web и ftp серверов.

- •Аналоговое кодирование в локальных вычислительных сетях

Протокол rdp. Понятие и назначение протокола rdp

RDP (англ. Remote Desktop Protocol — протокол удалённого рабочего стола) — протокол прикладного уровня, разработанный Microsoft, использующийся для обеспечения удалённой работы пользователя с сервером, на котором запущен сервис терминальных подключений. Клиенты существуют практически для всех версий Windows, Linux, FreeBSD. По умолчанию используется порт TCP 3389. Официальное название Майкрософт для клиентского ПО — Remote Desktop Connection или Terminal Services Client (TSC), в частности, клиент в Windows.

Если включить функцию "Удаленный рабочий стол" в Windows XP, то появляется возможность получения доступа к рабочему столу с удаленного компьютера. Осуществив соединение можно получить доступ к программам, файлам, сетевым ресурсам удаленного ПК.

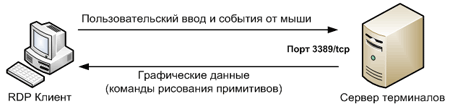

Принцип работы rdp

Remote Desktop является прикладным протоколом, базирующимся на TCP. После установки соединения на транспортном уровне инициализируется RDP- сессия, в рамках которой согласуются различные параметры передачи данных. После успешного завершения фазы инициализации сервер терминалов начинает передавать клиенту графический вывод и ожидает входные данные от клавиатуры и мыши. В качестве графического вывода может выступать как точная копия графического экрана, передаваемая как изображение, так и команды на отрисовку графических примитивов ( прямоугольник, линия, эллипс, текст и др.). Передача вывода с помощью примитивов является приоритетной для протокола RDP, так как значительно экономит трафик; а изображение передается лишь в том случае, если иное невозможно по каким-либо причинам (не удалось согласовать параметры передачи примитивов при установке RDP -сессии). RDP- клиент обрабатывает полученные команды и выводит изображения с помощью своей графической подсистемы. Пользовательский ввод по умолчанию передается при помощи скан-кодов клавиатуры. Сигнал нажатия и отпускания клавиши передается отдельно при помощи специального флага. [1][2]

RDP поддерживает несколько виртуальных каналов в рамках одного соединения, которые могут использоваться для обеспечения дополнительного функционала:

использование принтера или последовательного порта

перенаправление файловой системы

поддержка работы с буфером обмена

использование аудио- подсистемы

Характеристики виртуальных каналов согласуются на этапе установки соединения.

Обеспечение безопасности при использовании rdp

Спецификация протокола RDP предусматривает использование одного из двух подходов к обеспечению безопасности:

Standard RDP Security (встроенная подсистема безопасности)

Enhanced RDP Security (внешняя подсистема безопасности)

Standard RDP Security

При данном подходе аутентификация, шифрование и обеспечение целостности реализуется средствами, заложенными в RDP- протокол. [1]

Аутентификация

Аутентификация сервера выполняется следующим образом:

При старте системы генерируется пара RSA- ключей

Создается сертификат (Proprietary Certificate) открытого ключа

Сертификат подписывается RSA- ключом, зашитым в операционную систему (любой RDP -клиент содержит открытый ключ данного встроенного RSA- ключа). [12]

Клиент подключается к серверу терминалов и получает Proprietary Certificate

Клиент проверяет сертификат и получает открытый ключ сервера (данный ключ используется в дальнейшем для согласования параметров шифрования)

Аутентификация клиента проводится при вводе имени пользователя и пароля.