- •090900 «Информационная безопасность»

- •Содержание

- •Лабораторная работа №1. Создание и настройка средств передачи данных в локальных вычислительных сетях

- •1. Цели и задачи работы

- •2. Основные теоретические сведения Основы проектирования локальных компьютерных сетей

- •3. Объекты исследования

- •4. Задание на работу

- •5. Порядок выполнения работы

- •Настройка конфигурации сети

- •6. Содержание отчета

- •Лабораторная работа №2. Изучение принципов работы и настройки vpn и nat сетей

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •3. Объекты исследования

- •4. Задание на работу

- •5. Порядок выполнения работы

- •II. Настройка клиентских машин.

- •III. Проверка настройки nat.

- •6. Содержание отчета

- •Лабораторная работа №3. Анализ работы различных пакетов программных продуктов электронного документооборота

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •I. Дешевый сегмент

- •II. Средний сегмент

- •III. Дорогой сегмент

- •Лабораторная работа №4. Обработка полученного после сканирования материала в программе fine reader

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •Программа FineReader

- •Распознавание документов в программе FineReader

- •Основные панели Главная панель программы Scan&Read

- •Панель Изображение

- •Советы и примеры pdf документ

- •Сложная журнальная страница

- •Книжный разворот

- •Визитные карточки

- •Программная распечатка

- •Сложная таблица

- •3. Объекты исследования

- •4. Задание на работу

- •5. Порядок выполнения работы

- •6. Содержание отчета

- •Лабораторная работа №5. Изучение методов и приемов сканирования документов, книг и фотографий в photoshop

- •1. Цели и задачи работы

- •2. Основные теоретические сведения Эволюция сканеров на основе цифровых фотоаппаратов

- •Краткий обзор оборудования и методов, применяемых при сканировании книг и документов

- •Профессиональные книжные сканеры

- •Современный «бытовой» и «офисный» сканер

- •3D сканеры

- •3. Объекты исследования

- •4. Задание на работу

- •5. Порядок выполнения работы

- •3. Выбор режима сканирования

- •5. Данные устройства могут сканировать материал, как по отдельности, так и несколько одновременно.

- •6. Обработка изображений после предварительного сканирования

- •7. Выбор разрешения.

- •9. Дополнительные настройки сканера.

- •9. Сохранение полученного результата в различные графические форматы.

- •10. Сохранить результаты сканирования в формате psd.

- •6. Содержание отчета

- •Лабораторная работа № 6. Обзор и изучение принципов работы информационных «движков» бесплатных cms систем

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •3. Объекты исследования

- •4. Задание на работу

- •5. Ход выполнения работы

- •6. Содержание отчета

- •Лабораторная работа № 7. Обзор и изучение работы программных продуктов и отдельных модулей, предназначенных для защиты электронной почты и обмена сообщениями

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •Шифрование сообщений

- •Требования s/mime

- •Инфраструктура открытых ключей (pki)

- •Шаблоны сертификатов

- •Клиенты электронной почты

- •Клиенты pop3 и imap4

- •Рекомендации по работе

- •Сценарий обеспечения конфиденциальности электронных сообщений

- •Службы электронной почты в ит-среде среднего масштаба

- •Сценарий обеспечения конфиденциальности электронных сообщений

- •Перед проверкой

- •Журналы событий и сообщения с цифровой подписью.

- •Антивирусное программное обеспечение и сообщения s/mime

- •3. Объекты исследования

- •4. Задание на работу

- •5. Ход выполнения работы

- •6. Содержание отчета

- •Лабораторная работа № 8. Основные приёмы создания и хранения паролей в программе password commander для защиты содержимого документов

- •1. Цели и задачи работы

- •2. Основные теоретические сведения Как правильно придумывать пароли компьютера?

- •Как взламывают наши компьютерные пароли?

- •Какие компьютерные пароли делать не нужно

- •Какими должны быть компьютерные пароли?

- •Где и как лучше хранить пароли. Краткий обзор программ.

- •3. Объекты исследования

- •4. Задание на работу

- •5. Порядок выполнения работы

- •6. Содержание отчета

- •Лабораторная работа № 9. Криптографические системы шифрования и их применение в электронном документообороте

- •1. Цели и задачи работы

- •2. Основные теоретические сведения

- •3. Объекты исследования

- •4. Задание на работу

- •5. Ход выполнения работы

- •3. Объекты исследования

- •4. Задание на работу

- •5. Ход выполнения работы

- •6. Содержание отчета

- •Приложение 1.

- •Библиографичесский список Основная литература

- •Дополнительная литература

3. Объекты исследования

При выполнении данной лабораторной работы применяется следующее оборудование и программное обеспечение:

1. Электронно-вычислительная машина;

2. Операционная система Windows;

3. ПО: Acronis TrueImage.

4. Задание на работу

Задание на работу берется из Приложения № 1, входящего в состав данных методических указаний.

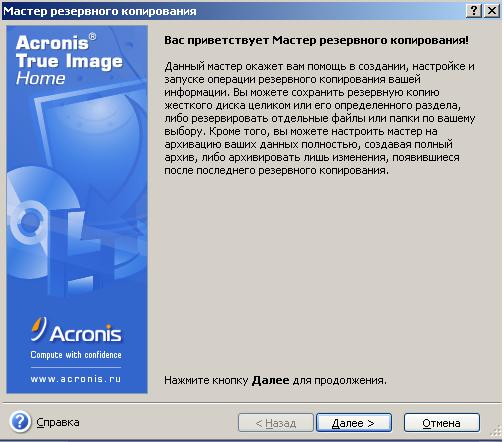

5. Ход выполнения работы

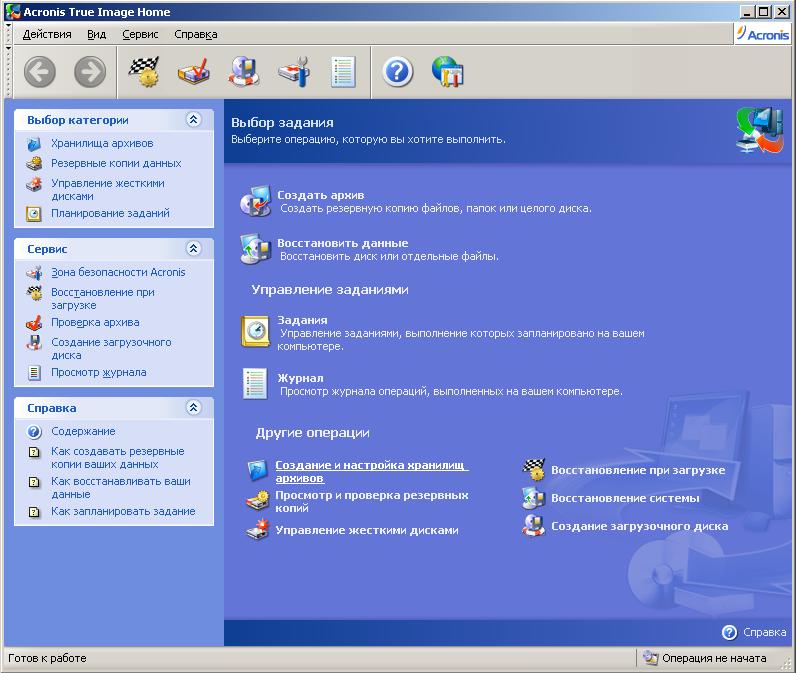

Создание резервной копии диска,резервной копии данных является необходимой, в результате чего гарантируется полная сохранность всей информации, хранящящейся на жестких дисках компьютера.В случае какого-либо сбоя, нарушившего доступ к информации или работу системы, а также в случае нечаянного удаления нужных файлов, вы легко сможете восстановить работу системы и утраченную информацию. Существует огромное количество ПО, предназначенного для резервного копирования,я в качестве примера рассмотрю один из таких программных продуктов - Acronis True Image Home

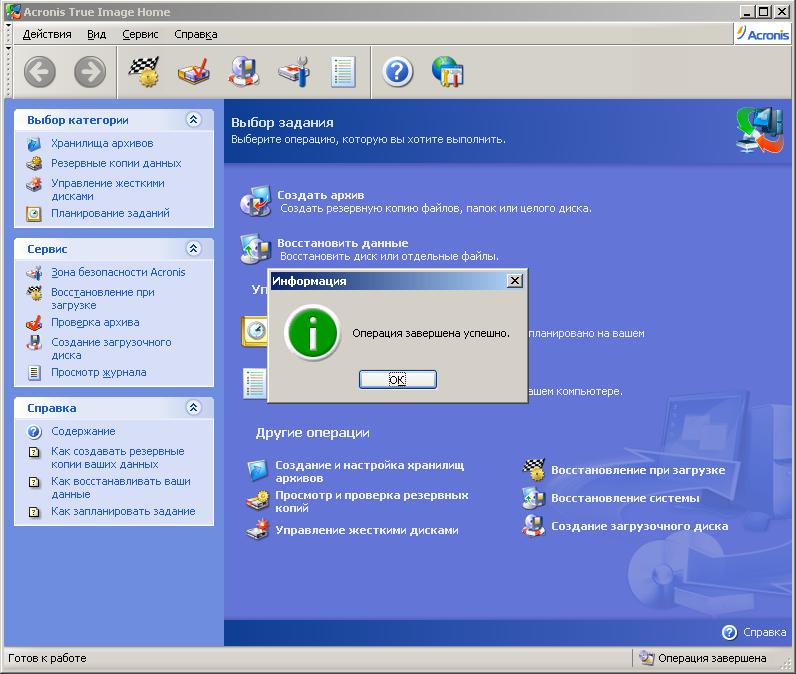

Главное окно программы,где мы выбираем создание архива

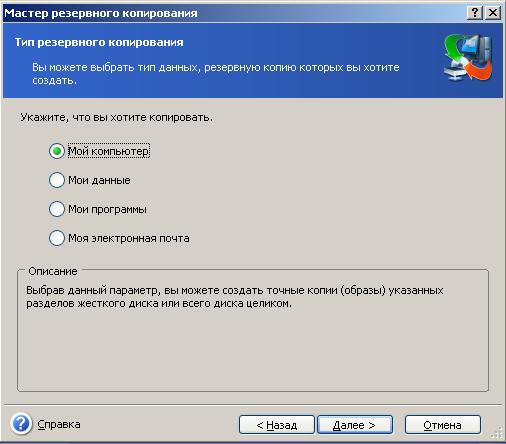

Указываем, что мы хотим копировать(создать резервную копию)

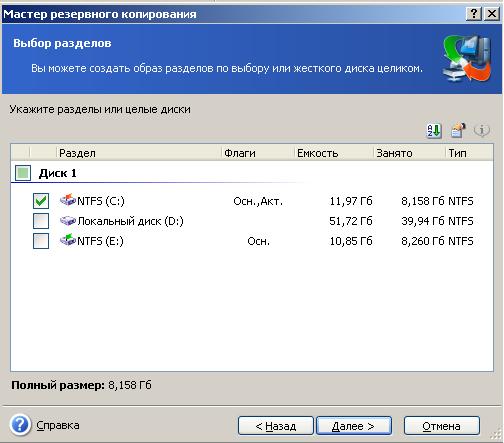

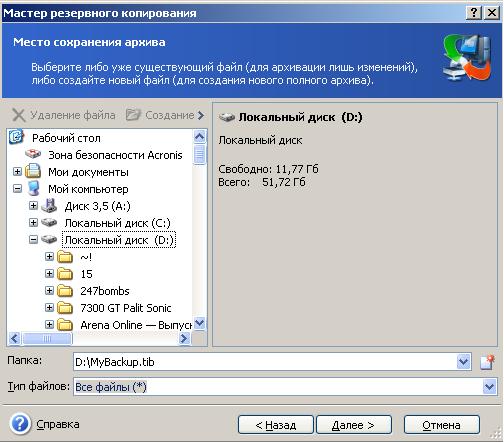

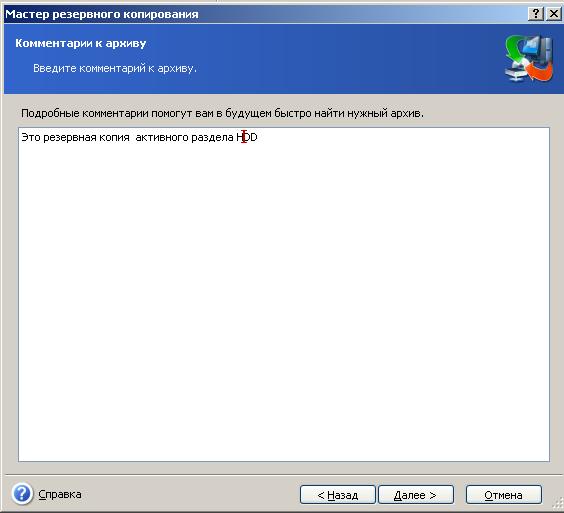

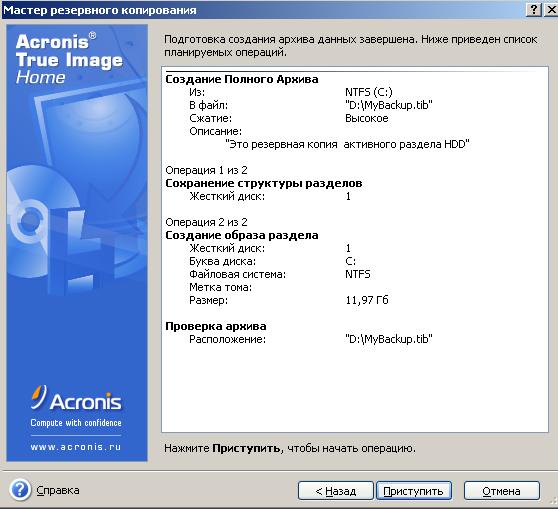

Указываем имя архива и место его сохранения. Если вы создаете полную копию всего HDD, вам потребуется еще один HDD такого же емкости

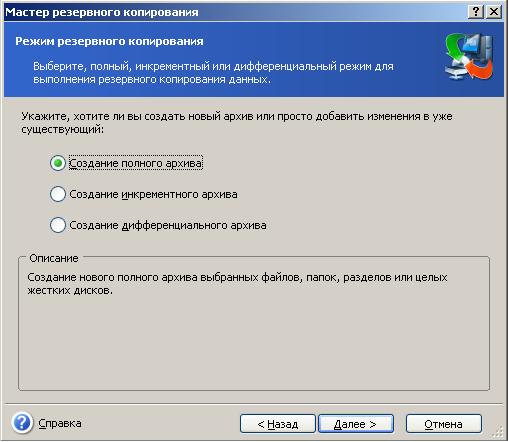

При полном резервном копировании в архив включаются все архивируемые данные по состоянию на момент создания архива. Полный архив всегда лежит в основе последующего инкрементного или дифференциального копирования, можно также использовать его как самостоятельный архив. Время восстановления полного архива минимально по сравнению с временем восстановления инкрементного и дифференциального архивов. Инкрементный архив содержит только данные, изменившиеся с момента создания последнего полного или инкрементного архива. Поэтому такой архив обычно имеет гораздо меньший размер и создается несколько быстрее. Но, поскольку он содержит не все архивируемые данные, для их восстановления необходимо иметь все предыдущие инкрементные архивы и созданный вначале полный архив. В отличие от инкрементного резервного копирования, добавляющего еще один файл к имеющейся «цепочке», при дифференциальном копировании создается независимый файл, содержащий все изменения данных по отношению к базовому полному архиву. Как правило, дифференциальный архив восстанавливается быстрее, чем инкрементный, поскольку не происходит последовательной обработки длинной цепочки предыдущих архивов

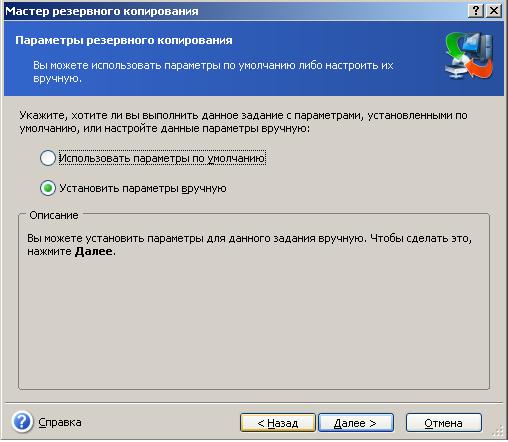

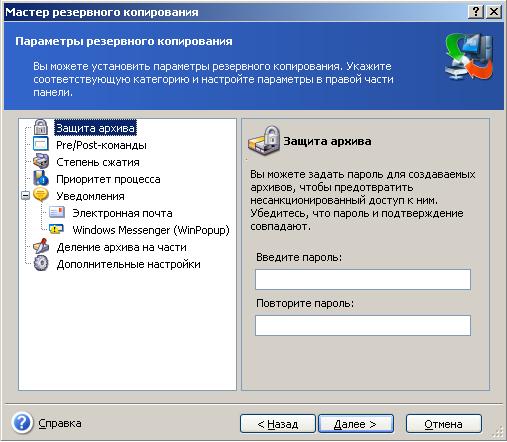

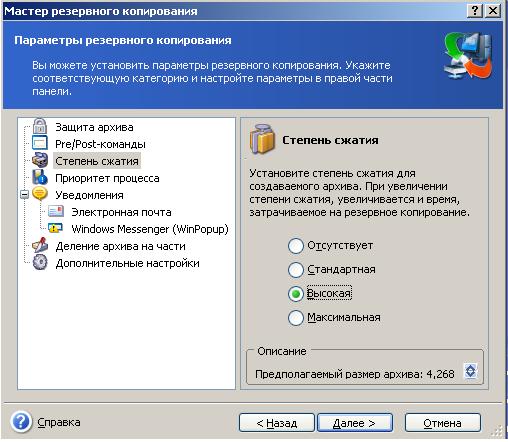

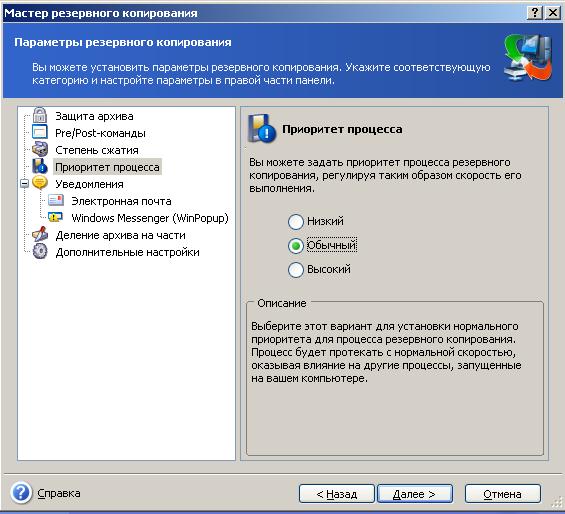

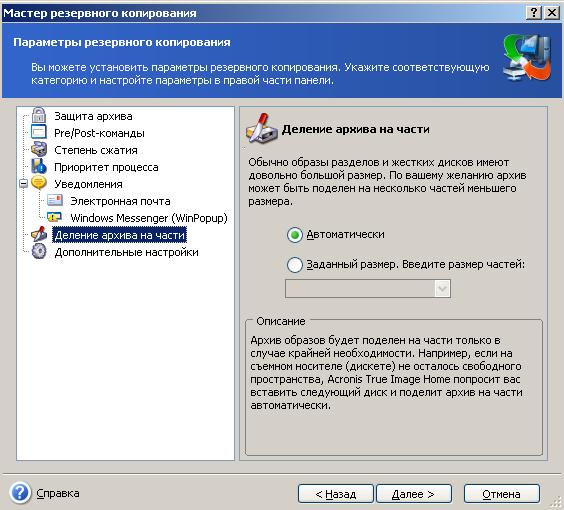

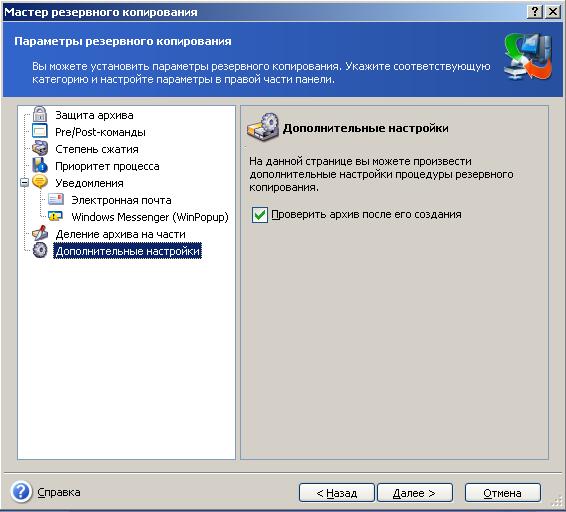

Можно установить параметры резервного копирования вручную или по умолчанию,естественно выбираем вручную,чтобы настроить дополнительные параметры

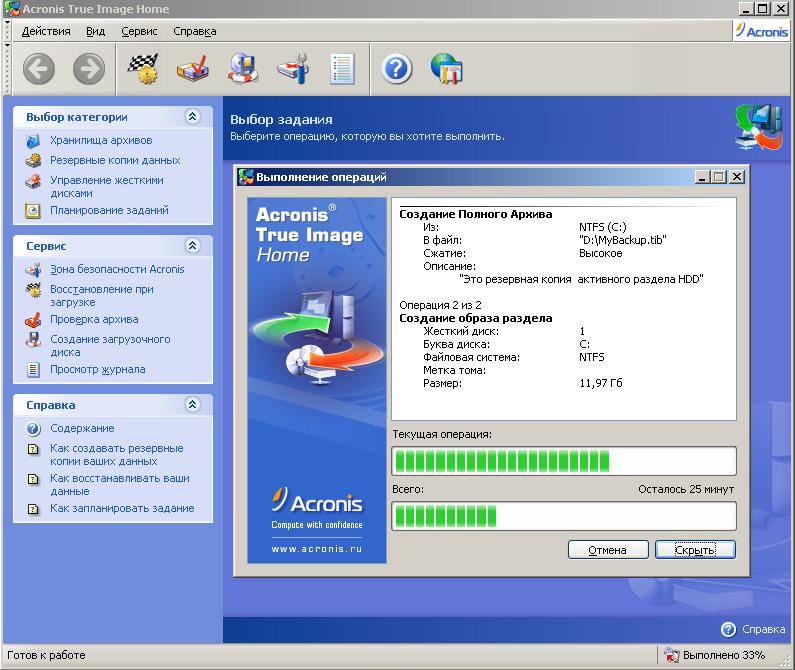

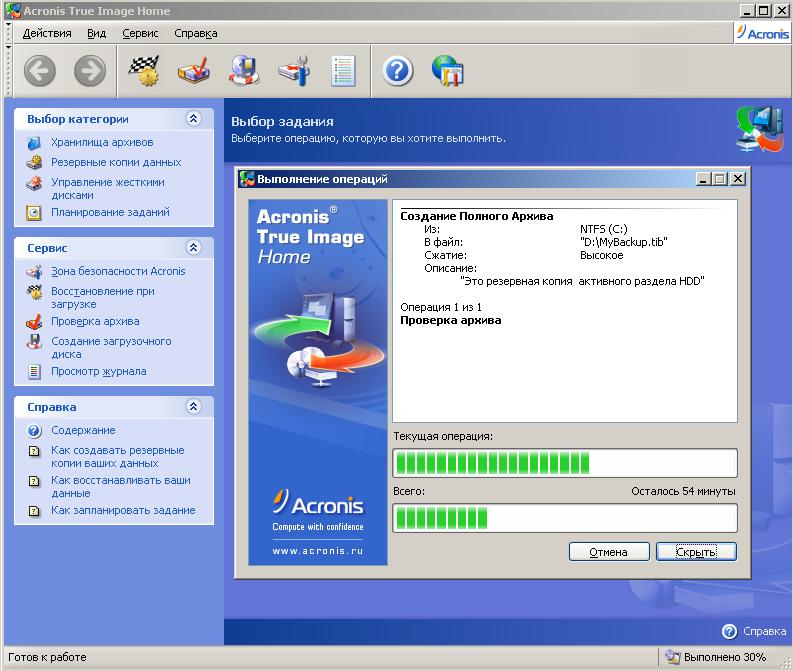

Копия всего раздела готова (MyBackup.tib).Чтобы восстановить, необходимо всего лишь извлечь в другой раздел на HDD или смонтировать образ для просмотра Описанным способом выполняется резервное копирование разделов жесткого диска,как системных,так и логических.

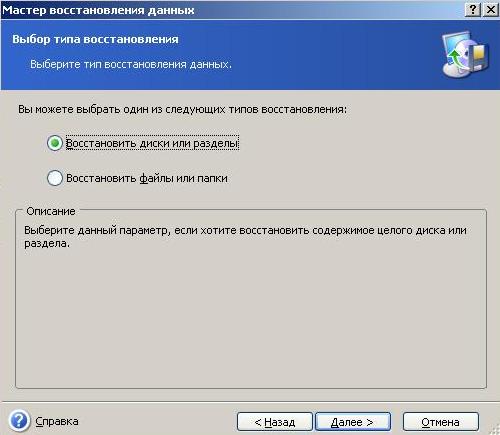

Для восстановления раздела необходимо воспользоваться мастером восстановления данных,который предложит восстановить данные или разделы ( естественно нам нужно восстановить разделы)

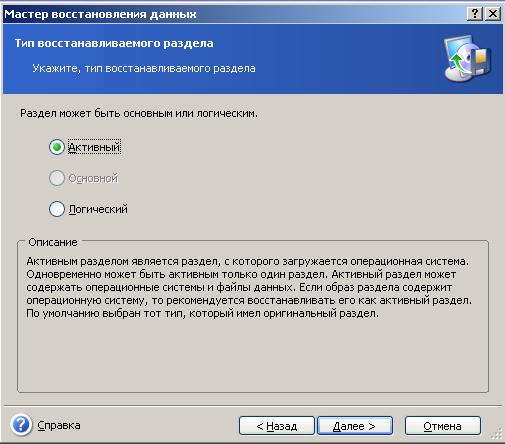

Так как была сделана копия системного раздела, восстанавливаем его как активный

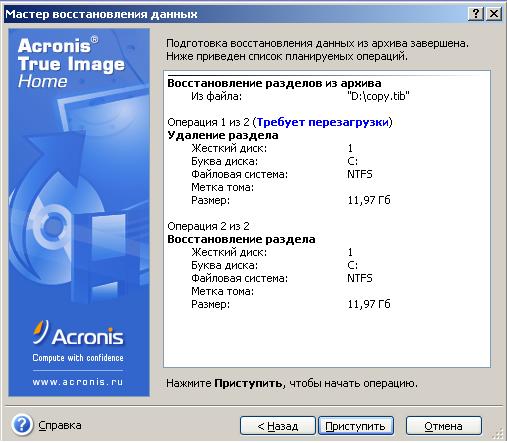

Так как наш раздел активный, то можно выбрать восстановление MBR(если это необходимо) После этого необходимо установить некоторые параметры восстановления(дополнительные) или оставить их по умолчанию

В результате мы получаем работоспособную систему на тот момент, когда делали ее копию: с восстановленными программами,драйверами, системным загрузчиком и т.д. Ждем пока программа выполнит все необходимые действия по восстановлению,после чего можно приступать к работе.

Рекомендую создать загрузочный диск с помощью этой программы.Это будет образ программы Acronis True Image Home. С этого образа можно грузится до загрузки операционной системы,если по каким-то причинам ось не грузится, а вам ее необходимо восстановить.Этот образ при загрузке c привода помещается в оперативную память и перед нами прога Acronis True Image Home с помощью которой вы восстановите систему,как это было описано раньше

Еще одним способом восстановления является создать безопасную зону Acronis и использовать Snap Restore - технология Acronis Snap Restore обеспечивает быстрое восстановление системных разделов из архивов, находящихся в Зоне безопасности Acronis. Если вы хотите восстановить системный раздел, то данный тип позволяет вам приступить к работе на компьютере практически сразу после начала процедуры восстановления раздела, не дожидаясь ее завершения.

Acronis Snap Restore предоставляет следующие возможности: Это возможность загрузить операционную систему до того, как системный диск будет полностью восстановлен, и начать работать уже через несколько секунд после запуска восстановления. Восстановление будет продолжаться в фоновом режиме.Данная версия программы поддерживает Acronis Snap Restore только при восстановлении архива, расположенного в Зоне безопасности Acronis. Понятно, что Acronis Snap Restore не действует в случае, если архив не содержит операционной системы (т.е. является образом логического диска/раздела или архивом файлов).

Как работает Acronis Snap Restore. При запуске восстановления Acronis True Image Home:

• Находит в образе секторы, содержащие системные файлы, и восстанавливает их в первую очередь. Поэтому операционная система может быть запущена через очень короткое время. Загрузив ОС, пользователь видит дерево папок и файлов, хотя их содержимое пока не восстановлено. Тем не менее, пользователь может начать работу.

• Записывает на жесткий диск собственные драйверы, способные перехватывать запросы системы к файлам. Когда пользователь открывает файлы или запускает программы, драйверы улавливают запрос системы и восстанавливают секторы, необходимые для выполнения текущей операции.

• В то же время, полное посекторное восстановление образа продолжается в фоновом режиме. Однако, секторы, запрошенные системой, имеют наивысший приоритет. В конце концов, образ будет полностью восстановлен, даже если пользователь не совершит никаких действий. Но если вам важно как можно скорее возобновить работу после отказа системы, вы выиграете как минимум несколько минут, учитывая, что восстановление образа размером 10-20 Гб (типичный размер образа) занимает около 10 минут.