- •С одержание

- •2.1 Составление и проработка технического задания стр

- •1.2 Виды обеспечения автоматизированных систем предприятия (организации)

- •VII. 1.3 Изучение состава программной и эксплуатационной документации предприятия

- •VIII.1.3.1 Анализ существующей инфраструктуры

- •IX.1.3.2 Предложение возможных вариантов конфигурации

- •X.1.3.3 Выбор оптимальной конфигурации

- •XI.1.4 Изучение методов обеспечения качества программных продуктов на предприятии

- •XII.1.4.1 Общие принципы безопасности

- •XIII.1.4.2 Оценка вероятных угроз

- •XIV.1.4.3 Распределение прав пользователей

- •2.1. Составление и проработка технического задания

- •2.2 Основные этапы выполнения индивидуального задания

- •2.2.1.1 Определение целей, назначения и контингента пользователей бд.

- •2.2.2 Организация сбора, регистрации и передачи данных

- •Защита бд. Совместная работа.

2.2.1.1 Определение целей, назначения и контингента пользователей бд.

Для кого разрабатывается БД, ею будет пользоваться один сотрудник или один отдел, или вся организация; размещена БД только по локальной сети организации или /и в сети Интернет

2.2.1.2 Разработка структуры БД.

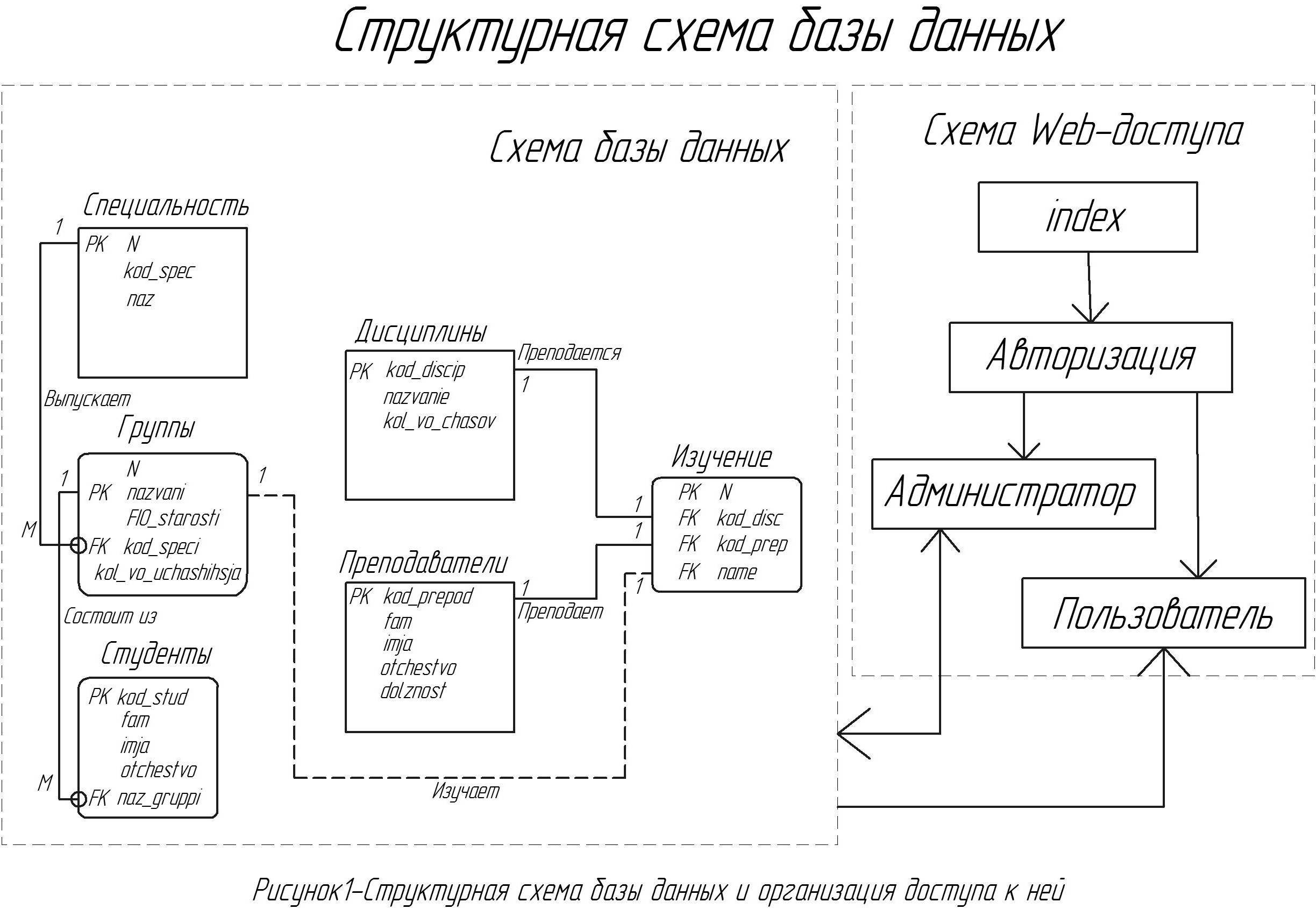

Определение основных таблиц с полями, связями; определение необходимых ключей таблиц и ограничений целостности. БД. Нарисовать схему:

ПРИМЕР:

2.2.2 Организация сбора, регистрации и передачи данных

Создание и заполнение таблиц. Создание БД с помощью Access или SQL.

2.2.3 Организация управления табличными данными

Создание форм, запросов.

- Организация защиты данных.

- Организация доступа к данным.

Для работы с базой данных – просмотра, добавления, изменения или удаления данных – должна быть разработана форма доступа к данным с разграничением прав пользователей.

Защита бд. Совместная работа.

Так как с базами данных, как правило, имеют дело множество людей с рамными должностными обязанностями, перед администратором (или владельцем) базы данных остро стоит вопрос разграничения прав доступа к данным.

В самом деле, зачем продавцу иметь доступ к данным об обороте компании?

Мы рассмотрим этот вопрос позже, а сейчас расскажем о самом простом способе защиты данных.

Форматы Microsoft Office Access

Предыдущие версии программы Access поддерживали файлы формата MDB. Версия 2007 использует другие форматы:

ACCDB - новое базовое расширение файла формата Microsoft Office Access 2007. Заменяет файлы с расширением MDB;

ACCDE - формат для работы базы данных в режиме «исполнения» - в таких файлах удален весь исходный код Visual Basic, однако самим кодом можно пользоваться;

ACCDT - в файлах этого формата находятся шаблоны баз данных;

• ACCDR - позволяет переключить СУБД в так называемый режиме выполнения.

В вопросах защиты БД нас интересуют форматы ACCDE и ACCDR.

Формат ACCDE

Если сохранить файл в формате ACCDE, вы получите базу данных, в которой:

невозможно создавать или модифицировать отчеты;

невозможно создавать или модифицировать формы;

можно модифицировать таблицы, создавать запросы и макросы;

нельзя просмотреть исходный код программ, написанных на Visual Basic.

Иными словами, вы получите файл, который пригоден для распространения среди сотрудников - пользователей базы данных, среди тех, кто не собирается ничего менять в базе и полностью удовлетворен ее функционированием. Такой формат позволяет только лишь работать с таблицами, просматривать отчеты, заполнять формы.

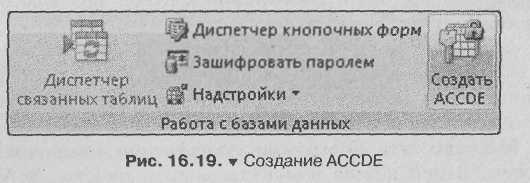

Чтобы перевести базу данных в этот формат, нужно выбрать пункт Создать ACCDE на вкладке Работа с базами данных (рис. 16.19).

Отметим, что этот пункт создает файл из обычной базы данных, а вот обратная конвертация уже невозможна. Нельзя также экспортировать в такой файл новые формы и отчеты.

Как быть, если в ACCDE нужно добавить новую форму или отчет, не повредив записи в таком защищенном файле?

Нужно выполнить следующие шаги:

Создать или модифицировать требуемые объекты в исходном файле (ACCDB);

Сохранить его в формат ACCDE, указав ему другое имя (чтобы не стереть ваш ACCDE-файл, в котором находятся таблицы с введенной информацией);

Стереть все таблицы в новом ACCDE-файле;

И

мпортировать

все таблицы из старого ACCDE-файла.

Для

этого нужно выбрать команду Access

на

вкладке Внешние

данные (рис.

16.20) и выбрать все таблицы.

мпортировать

все таблицы из старого ACCDE-файла.

Для

этого нужно выбрать команду Access

на

вкладке Внешние

данные (рис.

16.20) и выбрать все таблицы.

Формат ACCDR и Access Runtime

Формат ACCDR немного другой, чем ACCDE, хотя и выполняет в чем-то схожую функцию, ограничивая права пользователей. Он позволяет запускать Access в специальном режиме под названием Runtime. Чтобы было понятно, что это, расскажем про одно дополнение к Access под названием Access Runtime.

Access 2007 Runtime - это бесплатная программа, которую можно использовать для распространения созданных баз данных тем пользователям, у которых нет программы Microsoft Office Access 2007.

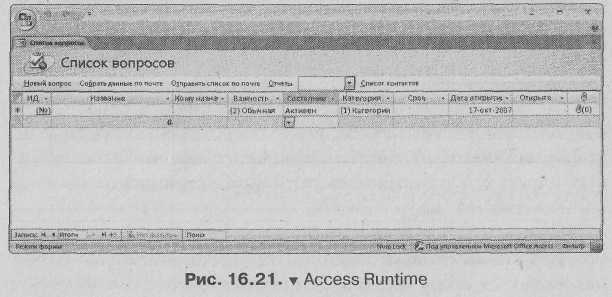

Конечно, эта программа существенно отличается от Access. В ней нельзя изменять формы, отчеты. В Access Runtime нет ленты команд, панели инструментов быстрого доступа и области переходов. Чтобы пользователи могли при этом пользоваться вашей базой данных, нужно включить все необходимые возможности в формы, отчеты и пользовательские ленты.

Access 2007 Runtime можно бесплатно скачать на сайте Microsoft.com.

Так вот, для того чтобы посмотреть, как ваша база данных будет работать с Access Runtime, вовсе не обязательно устанавливать это программное обеспечение. Достаточно просто заменить расширения файла базы данных с ACCDB на ACCDR. Чтобы восстановить полную функциональность базы данных, можно просто вернуть файлу старое расширение ACGDB.

Рис. 16.21 показывает одну из баз данных, запущенных в режиме Runtime.

В Access нет стандартных инструментов для смены расширения. Предполагается, что тот, кому это действительно нужно, сможет это сделать самостоятельно из какого-нибудь файлового менеджера. Например, в популярной программе Total Commander это можно сделать комбинацией Shift+F6.

Существуют различные приемы управления доступом к базе данных Microsoft Access и ее объектам. Эти приемы кратко описаны ниже в порядке повышения уровня безопасности.

Кодирование и декодирование

Кодирование базы данных — это простейший способ защиты. При кодировании базы данных ее файл сжимается и становится недоступным для чтения с помощью служебных программ или текстовых редакторов. Кодирование незащищенной базы данных неэффективно, поскольку каждый сможет открыть такую базу данных и получить полный доступ ко всем ее объектам. Кодирование обычно применяется при электронной передаче базы данных или сохранении ее на дискету, кассету или компакт-диск.

Чтобы приступить к кодирования базы данных Microsoft Access, необходимо быть либо ее владельцем, либо, если база данных использует средства защиты, членом группы «Admins» в файле рабочей группы, который содержит учетные записи, используемые для защиты базы данных. Кроме того, базу данных надо открыть в монопольном режиме, для чего необходимо иметь разрешения «открытие/запуск» и «монопольный доступ».

Декодирование базы данных является операцией, обратной кодированию.

Отображение и скрытие объектов в окне базы данных

Другим способом защиты объектов в базе данных от посторонних пользователей является скрытие объектов в окне базы данных. Этот способ защиты является наименее надежным, поскольку относительно просто можно отобразить любые скрытые объекты.

Использование параметров запуска

Параметры запуска позволяют задать такие настройки, как стартовая форма, которая автоматически открывается при открытии базы данных, а также заголовок и значок приложения базы данных. Кроме того, можно скрыть окно базы данных и установить собственную кнопочную форму. В новой базе данных параметры запуска отсутствуют до тех пор, пока не внесены изменения в диалоговом окне Параметры запуска.

Использование пароля

Другим простейшим способом защиты является установка пароля для открытия базы данных (.mdb). После установки пароля при каждом открытии базы данных будет появляться диалоговое окно, в которое требуется ввести пароль. Только те пользователи, которые введут правильный пароль, смогут открыть базу данных. После открытия базы данных все объекты становятся доступными для пользователя (пока не определены другие типы защиты, описанные ниже в этом разделе). Для базы данных, которая совместно используется небольшой группой пользователей или на автономном компьютере, обычно оказывается достаточно установки пароля.

Microsoft Access хранит пароль базы данных в незашифрованном виде. Если это нарушает безопасность защищаемой паролем базы данных, то для защиты базы данных не следует использовать пароль. Вместо этого определите защиту на уровне пользователей, которая помогает управлять доступом к важной информации в базе данных.

Не используйте пароль базы данных, если предполагается выполнять репликацию базы данных. Реплицированные базы данных не могут быть синхронизированы, если определен пароль базы данных.

Использование защиты на уровне пользователя

Наиболее гибкий и распространенный способ реализации средств защиты базы данных называют защитой на уровне пользователя. Защита на уровне пользователя позволяет установить различные уровни доступа к важным данным и объектам в базе данных. Чтобы воспользоваться базой данных, защищенной на уровне пользователя, необходимо ввести пароль при запуске Microsoft Access. После этого анализируется файл рабочей группы, в котором каждый пользователь идентифицируется уникальным кодом. Уровень доступа и объекты, доступ к которым получает пользователь, зависят от кода и пароля.

Хотя установка защиты на уровне пользователей для большинства баз данных является сложной задачей, мастер защиты позволит быстро и легко защитить базу данных. Более того, благодаря использованию общих схем защиты мастер позволяет уменьшить или даже вообще исключить необходимость использования команды Защита в меню Сервис.

После запуска мастера защиты можно создать собственные группы пользователей и определить разрешения на работу с базой данных и ее таблицами, запросами, формами, отчетами и макросами для различных пользователей или групп пользователей. Также могут быть установлены разрешения на доступ, по умолчанию присваиваемые вновь создаваемым объектам базы данных. Группам и пользователям предоставляются разрешения, определяющие возможность их доступа к каждому объекту базы данных.

Запрещение репликации базы данных, установки паролей и настройки параметров запуска пользователями

В многопользовательской среде часто возникают ситуации, требующие использования средств защиты базы данных. Возможно, потребуется запретить репликацию базы данных. Репликация позволяет пользователям создавать копию общей базы данных, а также добавлять поля и вносить другие изменения в текущую базу данных. Кроме того, может потребоваться запрещение установки пароля базы данных пользователями, поскольку, если это произойдет, никто, не зная пароля, не сможет открыть базу данных. Также следует рассмотреть возможность установки запрета на изменение параметров запуска, которые определяют такие свойства, как настраиваемые меню, настраиваемые панели инструментов и стартовую форму.

Если общая база данных не имеет защиты на уровне пользователей, невозможно запретить пользователям вносить подобные изменения. При установке защиты на уровне пользователей пользователь или группа для репликации базы данных, установления пароля базы данных и изменения параметров запуска должны иметь такое же разрешение на доступ, как и администратор. Только члены группы «Admins» текущей рабочей группы имеют права администратора.

Если пользователь или группа имеют в настоящий момент разрешение на доступ к базе данных, соответствующее полномочиям администратора, удаление разрешения запретит пользователю или группе внесение изменений. Можно присвоить соответствующее разрешение на доступ пользователю или группе, что позволит им выполнять эти задачи. Невозможно независимо управлять доступом для каждой из таких задач.

Защита программы на языке Visual Basic для приложений (VBA)

Существуют два различных способа защиты программ Microsoft Visual Basic для приложений в стандартных модулях и модулях класса (таких как программы форм и отчетов).

Защитить программу можно с помощью пароля, который достаточно ввести один раз за сеанс. Пароль не позволяет несанкционированным пользователям редактировать, копировать, экспортировать, удалять программу VBA, а также вырезать из нее и вставлять в нее фрагменты текста.

Если программа VBA не содержит ошибок и работает правильно, ее текст можно удалить из базы данных, сохранив базу как MDE-файл. Это позволяет защитить интеллектуальную собственность и предотвратить изменения в структуре форм, отчетов и модулей базы данных.

Защита страниц доступа к данным

Страницей доступа к данным называют файл HTML, содержащий ссылки на данные в файле Microsoft Access. Однако страницы доступа к данным фактически сохраняются не в файле Microsoft Access, а в виде файла HTML в локальной файловой системе, в папке на общем сетевом ресурсе или на HTTP-сервере. Из-за этого не обеспечивается контроль за безопасностью файлов страниц доступа к данным. Чтобы защитить страницу доступа к данным, необходимо применить средства защиты для ссылки и файла HTML с помощью средств защиты файловой системы компьютера, на котором эти файлы хранятся. Для защиты данных, доступ к которым осуществляется со страницы, необходимо либо применить средства защиты базы данных, к которой подключена страница, либо задать настройки безопасности Microsoft Internet Explorer для предотвращения несанкционированного доступа.

Примечание. Прежде чем распространить базу данных или страницу доступа к данным, следует удалить все личные сведения, которые могут храниться в файле. Дополнительные сведения см. по ссылке Удаление личных сведений из свойств файла Microsoft Access или страницы .

В Microsoft Access используются три типа паролей. Выбранный тип парольной защиты определяет уровень доступа пользователей к базе данных и содержащимся в ней объектам.

Пароли баз данных

Если установлен пароль базы данных, ввод этого пароля требуется от каждого пользователя, открывающего базу данных. Определение пароля базы данных является простейшим средством защиты от открытия базы данных несанкционированным пользователем. Однако после открытия базы данных других средств безопасности при этом не имеется, если дополнительно не определена защита на уровне пользователей.

Microsoft Access хранит пароль базы данных в незашифрованном виде. Если это нарушает безопасность защищаемой паролем базы данных, то для защиты базы данных не следует использовать пароль. Вместо этого определите защиту на уровне пользователей, которая помогает управлять доступом к важной информации в базе данных.

Пароли учетных записей пользователей

Когда для рабочей группы определена защита на уровне пользователей, становится возможным использование паролей учетных записей. Пароль учетной записи пользователя запрещает несанкционированным пользователям регистрацию с использованием другой учетной записи.

Microsoft Access по умолчанию присваивает пустой пароль встроенной учетной записи пользователя «Admin» и всем новым учетным записям пользователей, создаваемым в рабочей группе. При организации защиты базы данных разработчик должен определить пароли для следующих учетных записей:

учетная запись пользователя «Admin» (для активизации диалогового окна Вход);

учетная запись пользователя, являющегося владельцем базы данных и содержащихся в ней таблиц, запросов, форм, отчетов и макросов;

любая учетная запись пользователя, добавленная в группу «Admins».

Кроме того, можно добавить пароли для создаваемых учетных записей пользователей или предписать пользователям добавить собственные пароли.

Пользователи могут создавать или изменять собственные пароли учетных записей. Однако если пользователь забыл свой пароль, то снять этот пароль может только администратор.

Пароли Microsoft Visual Basic для приложений (VBA)

В дополнение к паролям, описанным выше, можно задавать пароли Visual Basic для приложений (VBA). Эти пароли используются для защиты программ на языке VBA в стандартных модулях и модулях класса (таких как модули с программами форм и отчетов). Этот пароль вводится при первой попытке открыть любую программу VBA и предотвращает редактирование, вырезание, вставку, копирование, экспорт и удаление программы несанкционированными пользователями.