1. Эталонная модель OSI делит задачу перемещения информации между компьютерами через сетевую среду на семь менее крупных и, следовательно, более легко разрешимых подзадач. Такое разделение на уровни называется иерархическим представлением.

Деление сети на семь уровней обеспечивает следующие преимущества:

Разбиение работы сети на подзадачи, что облегчает организацию и функционирование сети;

обеспечение совместимости сетевых продуктов разных производителей;

Использование уровней позволяет проектировщику сосредоточить свое внимание на создании отдельных модулей, каждый из которых исполняет некоторый комплекс операций;

Использование уровней позволяет вносить изменения в отдельные модули, не затрагивая при этом другие, что ускоряет модернизацию отдельных частей сети.

2. Эталонная модель OSI — это описательная схема сети; ее стандарты гарантируют высокую совместимость и способность к взаимодействию различных типов сетевых технологий. Кроме того, она иллюстрирует процесс перемещения информации по сетям. Это концептуальная структура, определяющая сетевые функции, реализуемые на каждом ее уровне. Модель OSI описывает, каким образом информация проделывает путь через сетевую среду (например, провода) от одной прикладной программы (например, программы обработки таблиц) к другой прикладной программе, находящейся в другом подключенном к сети компьютере. По мере того, как подлежащая отсылке информация проходит вниз через уровни системы, она становится все меньше похожей на человеческий язык и все больше похожей на ту информацию, которую понимают компьютеры, а именно на "единицы" и "нули". Эталонная модель OSI делит задачу перемещения информации между компьютерами через сетевую среду на семь менее крупных и, следовательно, более легко разрешимых подзадач.

Архитектура модели OSI

Протоколы четырех нижних уровней обобщенно называют сетевым транспортом или транспортной подсистемой, так как они полностью решают задачу транспортировки сообщений с заданным уровнем качества в составных сетях с произвольной топологией и различными технологиями. Остальные три верхних уровня решают задачи предоставления прикладных сервисов на основании имеющейся транспортной подсистемы.

3.

4. Протокол – правило, определяющее последовательность и формирование сообщений, которыми обмениваются сетевые компоненты, лежащие на одном уровне, но в разных узлах сети.

Сетевой интерфейс – правило, по которым взаимодействуют соседние уровни в пределах одного узла.

5. Уровень 7 (прикладной уровень) - это самый близкий к пользователю уровень OSI. Прикладной уровень идентифицирует и устанавливает наличие предполагаемых партнеров для связи, синхронизирует совместно работающие прикладные программы, а также устанавливает соглашение по процедурам устранения ошибок и управления целостностью информации. Прикладной уровень также определяет, имеется ли в наличии достаточно ресурсов для предполагаемой связи

Уровень 6 (Представительный уровень) отвечает за то, чтобы информация, посылаемая из прикладного уровня одной системы, была читаемой для прикладного уровня другой системы. Данный уровень имеет дело с формой представления передаваемой по сети информации, не меняя при этом ее содержания. За счет уровня представления информация, передаваемая прикладным уровнем одной системы, всегда понятна прикладному уровню другой системы.

Уровень представления — согласовывает представление (синтаксис) данных при взаимодействии двух прикладных процессов:

преобразование данных из внешнего формата во внутренний;

шифрование и расшифровка данных.

Уровень 5 (Сеансовый уровень) предназначен для организации и синхронизации диалога и управления обменом данными.

Функции сеансового уровня:

установление и расторжение сеансового соединения;

обмен нормальными и срочными данными;

управление взаимодействием;

синхронизация сеанса;

восстановлению сеанса.

На 3 верхних уровнях работают следующие протоколы: HTTP, SMTP, Telnet, FTP, TFTP, SNMP.

Уровень 4 (Транспортный уровень) обеспечивает прикладному и сеансовому — передачу данных с той степенью надежности, которая им требуется.

Транспортный уровень — обеспечение доставки информации с требуемым качеством между любыми узлами сети:

разбиение сообщения сеансового уровня на сегменты, их нумерация;

буферизация принимаемых сегментов;

упорядочивание прибывающих сегментов;

адресация прикладных процессов (с помощью присвоения номера порта, по которому идентифицируется приложение, работающее на 7 уровне);

управление потоком.

На данном уровне работают протоколы UDP, TCP.

Уровень 3 (Сетевой уровень) служит для образования единой транспортной системы. На этом уровне работают маршрутизаторы. При этом используются схемы логической адресации, которыми может управлять сетевой администратор.

Уровень 2 (Канальный уровень) - одной из задач канального уровня (Data Link layer) является проверка доступности среды передачи. Другая задача канального уровня — реализация механизмов обнаружения и коррекции ошибок.

Уровень 1 (Физический уровень) обеспечивает передачу потока бит в физическую среду передачи информации.

На этом уровне определяется:

физическая среда передачи – тип кабеля для соединения устройств;

механические параметры – количество контактов (пинов) (тип разъема);

электрические параметры (напряжение, длительность единичного импульса сигнала);

функциональные параметры (для чего используется каждый пин сетевого разъема, как устанавливается начальное физическое соединение и как оно разрывается).

Функции физического уровня:

передача битов по физическим каналам;

формирование электрических сигналов;

кодирование информации;

синхронизация;

модуляция.

6. понятие "протокол" чаще применяют при описании правил взаимодействия компонент одного уровня, расположенных на разных узлах сети

При организации взаимодействия могут быть использованы два основных типа протоколов. В протоколах с установлением соединения (connection-oriented network service, CONS) перед обменом данными отправитель и получатель должны сначала установить логическое соединение, то есть договориться о параметрах процедуры обмена, которые будут действовать только в рамках данного соединения. После завершения диалога они должны разорвать это соединение. Когда устанавливается новое соединение, переговорная процедура выполняется заново. Телефон - это пример взаимодействия, основанного на установлении соединения.

Вторая группа протоколов - протоколы без предварительного установления соединения (connectionless network service, CLNS). Такие протоколы называются также дейтаграммными протоколами. Отправитель просто передает сообщение, когда оно готово. Опускание письма в почтовый ящик - это пример связи без установления соединения.

7.Сетезависимые уровни для которых переход на новое оборудование означает полную смену протоколов во всех узлах( физический, канальный, сетевой)

Сетенезависимые ( прикладной, предств, сеансовый,)

Транспортный является промежуточным и скрыв. Все детали функционирования нижн и верх уровней

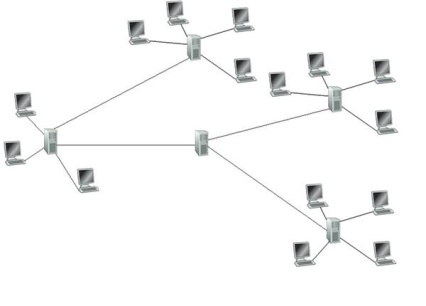

1.1. Топология физических связей

При объединении в сеть более двух компьютеров необходимо выбрать способ организации физических связей, т.е. топологию. Топологию отображают в виде графа, вершины которого – это компьютеры или другое оборудование, а ребра – физические связи между ними.

Заметим, что кроме конфигурации физических связей различают конфигурацию логических связей. Логические связи – это маршруты передачи данных между компьютерами. Компьютеры, подключенные к сети, также называют станциями или узлами сети.

1. Полносвязная

«Каждый с каждым», громоздкая и неэффективная. Применяется в многомашинных комплексах и глобальных сетях с небольшим числом узлов.

2. Ячеистая

Получается из полносвязной путем удаления отдельных возможных связей. Непосредственно связываются узлы с интенсивным обменом. Характерна для глобальных сетей.

3. Общая шина

Очень распространенная в локальных сетях. Например, компьютеры подключаются к одному коаксиальному кабелю по схеме «монтажного ИЛИ». Информация передается в обе стороны.

Достоинства: дешевизна, простота разводки.

Недостатки: низкая надежность, пропускная способность делится между всеми узлами, (т.е. одновременно передает только один узел).

4. Звезда

Каждый компьютер подключается отдельным кабелем с центральным узлом(концентратором).

Достоинства: более высокая надежность, выше контроль и управляемость.

Недостаток: высокая стоимость центрального узла.

При наращивании числа узлов часто используют несколько концентраторов (иерархическая звезда. Очень распространена и в локальных и в глобальных сетях).

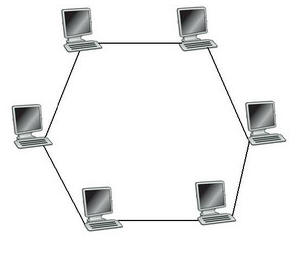

5. Кольцо

Удобная для организации обратной связи (данные сделав круги возвращаются).

Недостаток: низкая надежность.

6. Смешанная

Отдельные фрагменты по своей типовой топологии. Используется в крупных сетях.

1. Osi отличается от OSI тем, что это набор конкретных спецификаций протоколов это международный стандарт зависящий от производителя

2. TCP\IP набор общих протоколов для разнородной сети поддерживающий все стандарты и технологии является промежуточным протоколом интернеа

3.TPX\SPX набор протоколов сетевого и сеансового уровней используется в локальных и корпоративных сетях, так как рассчитан на небольшую оперативную память и низкую вычислительную мощность.

Кроме этих стеков существуе т DEO Net и SNA

Пример открытой системы интернет

10.

11.

12.

13. Таблица 1- Сравнение интерфейсов V5.1 и V5.2

Характеристики |

Интерфейс V5.1 |

Интерфейс V5.2 |

1 |

2 |

3 |

Количество трактов ИКМ |

1 тракт ИКМ от 1 до 16 трактов ИКМ со скоростью передачи 2048 кбит/с |

от 1 до 16 трактов ИКМ со скоростью передачи 2048 кбит/с |

|

без концентрации |

с концентрацией |

Протоколы |

Протокол ТфОП |

Протокол ТфОП |

|

протокол управления |

протокол управления |

функции несущих (информационных) каналов |

+ |

+ |

функции поддержки D-каналов ISDN |

+ |

+ |

функции поддержки сигнализации ТфОП |

+ |

+ |

функции управления пользовательскими портами |

+ |

+ |

функции общего управления |

+

|

+ |

функции управления трактами 2048 кбит/с |

- |

+ |

функции управления звеньями уровня 2 |

+ |

+ |

функции защиты служебной информации |

- |

+ |

функции назначения несущих каналов |

- |

+ |

функции тактирования |

+ |

+ |

14. Архитектура интерфейса V5

Стек протоколов V5 используется для подключения сетей доступа (Access Network - AN) к телефонным станциям LE (Local Exchange). Протоколы V5 используются следующими методами доступа:

Доступ по аналоговым телефонным линиям.

Доступ по каналам ISDN BRI.

Доступ по каналам ISDN PRI (V5.2).

Другие аналоговые или цифровые системы доступа для полупостоянных (semi-permanent) соединений без связанной с ними сигнальной информации, передаваемой по отдельному каналу (outband).

Протокол V5 использует каналы 2048 кб/с; V5.2 может работать одновременно с 16 такими каналами. При аналоговом доступе сигнализация от LE на пользовательском порту ТфОП (PSTN) преобразуется в функциональную часть протокола V5 для передачи в сторону AN. Для пользователей ISDN в стеке V5 определен протокол управления для обмена отдельными функциями и сообщениями, требующимися для координации с процедурами управления вызовами в LE.

Для поддержки более высокого уровня трафика и динамического распределения каналов протокол V5.2 поддерживает дополнительные функции:

Протокол организации опорного канала обеспечивает организацию и восстановление соединений по запросам, идентифицируемым сигнальными сообщениями, под управлением LE.

Протокол управления каналом служит для управления идентификацией каналов, их блокировкой и обработкой ошибок для мультиканальных систем.

Протокол защиты, функционирующий на двух каналах для обеспечения безопасности, управляет коммутацией системы защиты коммуникационных каналов при возникновении сбоев.

12. Теоретическая часть

Стек протоколов интерфейса V5 содержит протокол ТфОП, протокол управления, протокол назначения несущих каналов, протокол защиты, протокол управления трактами.

Реализации протоколов интерфейса V5, представляются актуальными именно сегодня, когда практически все ведущие операторские компании подключают к коммутационным узлам оборудование проводного и беспроводного абонентского доступа, выпускаемое независимыми и никак не связанными с поставщиками АТС производителями, а рекомендованный ITU-T и ETSI интерфейс V5 является основным способом такого подключения. Всё это диктует глубокое изучение студентами интерфейса V5 на лабораторных работах.

V5 - технология доступа к сети. Стандарты V5 (V5.1-ETS 300 324-1 и V5.2-ETS 300 347-1) должны обеспечить интерфейс взаимодействия между сетью доступа и телефонной станцией для поддержания узкополосных услуг связи. Стандарты серии V5 определяют требования (электрические, физические, процедурные и протокол) для соединений сети доступа и АТС.

15

16 С-пути и С-каналы

Ресурс, выделяемый в интерфейсе V5 для передачи данных одного типа, называется С-путем.

Группа из одного или нескольких С-путей разных типов, среди которых отсутствует С-путь для

передачи информации протокола защиты, составляет логический С-канал. Канал 64 кбит/с в ИКМ-

тракте интерфейса V5, предназначенный для передачи данных логического С-канала, называется

физическим С-каналом.

С-пути для передачи информации протоколов управления, ВСС, управления ИКМ-трактами и

защиты изначально всегда должны размещаться в КИ16 так называемого Первичного тракта

интерфейса V5.2. С-пути для передачи данных р-, f- и Ds-типа могут размещаться в одном

логическом С-канале или разделяться для передачи по разным логическим С-каналам.

Данные протокола ТфОП могут содержаться только в одном логическом С-канале.

Данные р-, f- или Ds-типа одного любого пользовательского порта ISDN не могут размещаться в

разных логических С-каналах.

17. Мультиплексирование на уровне 3

В интерфейсе V5.1 сигнальная информация пользовательских портов ТфОП объединяется на

уровне 3 и передается по одному звену данных уровня 2 для протокола ТфОП.

Аналогично, управляющая информация объединяется на уровне 3 и передается по звену

данных уровня 2 для протокола управления. Адресная информация портов содержится в

сообщениях уровня 3 ТфОП и протокола управления.

Мультиплексирование на уровне 3 в интерфейсе V5.2 производится так же со следующими

дополнениями.

Информация протокола управления трактами мультиплексируется на уровне 3 и переносится

через интерфейс по звену уровня 2, предназначенному для информации управления трактами.

Информация протокола ВСС мультиплексируется на уровне 3 и передается по звену уровня 2,

предназначенному для информации ВСС.

Информация протокола защиты мультиплексируется на уровне 3 и переносится через

интерфейс по двум звеньям уровня 2, предназначенным для протокола защиты и организуемым в

Первичном и Вторичный трактах 2048 кбит/с.

18. труктура кадров уровня 2

Структура кадров формируется функцией обрамления (Envelop function – EF), образующей один

из подуровней уровня 2. Эта структура приведена на рисунке 2.1.

8 7 6 5 4 3 2 1 Байт

Отрывающий флаг 1

Адресная информация (старшие биты) 2

Адресная информация (младшие биты) 3

:

Информация кадра LAPD ::

:

Проверочный N-2

полином N-1

Закрывающий флаг N

Рисунок 2.1 - Структура кадра, поддерживаемого функцией EF

Как видно из рисунка, кадр ограничен двумя флагами: “Открывающим” и “Закрывающим”,

которые имеют одну и ту же кодировку – “01111110”, совпадающую с кодировкой флагов в

системах DSS-1 и ОКС7.

После “Отрывающего флага” размещаются два байта адресной информации. Формат адресного

поля для “Адресной информации” приведен на рисунке 2.2.

8 7 6 5 4 3 2 1 Байт

EF-Адрес уровня 2 (старшие биты) 0 EA=0 2

EF-Адрес уровня 2 (младшие биты) EA=1 3

Рисунок 2.2 - Поле EF-адреса уровня 2

Бит “EА” – это бит расширения адресного поля (Address Extension). Значение бита EА=0

указывает, что это не последний байт адресного поля, а значение бита EА=1 указывает, что это

последний байт адресного поля. Бит “2” второго байта всегда имеет фиксированное значение “0”.

Таким образом, для кодировки адреса остается 13 битов. Эти 13 битов образуют общее адресное

пространство для портов ТфОП, портов ISDN и каждого из служебных протоколов V5. 13-битовая

последовательность позволяет присваивать внешнему адресу значения от 0 до 8191. Адреса от 0

до 8175 используются для идентификации портов ISDN, связанных с интерфейсом V5.

19 Логические объекты любого протокола уровня 3, находящиеся по разные стороны интерфейса

V5, обмениваются через этот интерфейс информацией с помощью сообщений. Общая структура

сообщения протоколов уровня 3 представлена на рисунке 2.6.

Каждое сообщение состоит из информационных элементов, три из которых являются

обязательными для всех сообщений: дискриминатор протокола (1 байт), адрес уровня 3 (2 байта),

тип сообщения (1 байт). Обязательность/необязательность каждого из других информационных

элементов, как и его длина, зависит от типа сообщения.

Биты Байт

8 7 6 5 4 3 2 1

Дискриминатор протокола 1

Адрес уровня 3 1 2

Адрес уровня 3 (младший байт) 3

0 Тип сообщения 4

5

Другие информационные элементы 6

и.т.д.

Рисунок 2.6 - Общая структура сообщения протоколов уровня 3

Любой информационный элемент может присутствовать в сообщении только один раз. Это

правило относится ко всем протоколам V5.

2.2.2 Дискриминатор протокола V5

Дискриминатор протокола занимает первый байт сообщения и имеет значение 01001000 (48 в

шестнадцатеричной системе). Задача дискриминатора протокола – обеспечить возможность

отличать сообщения протоколов V5 по ETS 300 324-1 и ETS 300 347-1 (протокола ТфОП, протокола

управления, протокола управления трактами, ВСС-протокола и протокола защиты) от сообщений

других протоколов, использующих то же соединение уровня 2, а также обеспечить структурную

совместимость с другими протоколами (например, с ETS 300 102-1), в том числе, и с новыми

протоколами уровня 3, которые находятся в стадии разработки.

2.2.3 Адрес уровня 3

Следом за дискриминатором протокола помещаются два байта адреса уровня 3.

20 Типы данных, передаваемых через интерфейс V5

Работа каждого из перечисленных протоколов сопровождается переносом через интерфейс V5

данных, типы которых перечислены ниже. Через интерфейс V5.2 проходят данные:

• р-типа - данные D-канала ISDN с SAPI=16 (коммутация пакетов) ;

• f-типа - данные D-канала ISDN с SAPI= 32-64 (трансляция кадров FR);

• Ds-типа - сигнальная информация D-канала ISDN (SAPI не равен ни одному из приведенных

выше);

• сигнальная информацияТфОП;

• информация служебного протокола управления;

• информация служебного протокола управления трактами;

• информация служебного протокола назначения несущих каналов;

• информация служебного протокола защиты.

21 Основы протокола ТфОП

Протокол, обеспечивающий перенос через интерфейс V5 сигнальной информации при

обслуживании вызовов абонентов ТфОП (протокол ТфОП), не управляет процедурами обработки

вызова в сети доступа, а потому используется совместно с национальным протоколом

сигнализации ТфОП, реализованным в АТС. Большинство линейных сигналов протоколом ТфОП

не интерпретируется, а просто без изменения переносится им от пользовательского порта в AN к

логическому объекту национального протокола АТС и в обратном направлении.

Главная функция протокола ТфОП – поддержка национального протокола управления

соединениями в телефонной сети. С этой целью для каждого вызова абонента ТфОП (как

исходящего, так и входящего) протокол ТфОП предусматривает создание в интерфейсе V5

логического соединения, использующего ресурс того С-пути, который предназначен для

сигнализации ТфОП.

Кроме того, протокол ТфОП может использовать этот же С-путь и без создания в нем

логического соединения, когда возникает необходимость в передаче информации, не связанной с

управлением соединениями ТфОП (например, данных об абонентской линии – от сети доступа к

АТС). Упомянутое логическое соединение называют сигнальным путем (signaling path). Сигнальный

путь существует в течение всех фаз соединения ТфОП и обеспечивает прозрачный обмен

сообщениями уровня 3 между логическими объектами протокола ТфОП, расположенными по

разные стороны интерфейса.

Процедуры протокола обеспечивают создание сигнального пути, освобождение сигнального

пути, разрешение конфликтов "встречных" вызовов и проблем, возникающих при перегрузке АТС.

С каждой стороны интерфейса V5 протокол ТфОП представлен одним или несколькими

логическими объектами, функционирование которых описывается в терминах конечных автоматов.

Конечный автомат (Finite State Machine, FSM) – это модель процесса с конечным число состояний,

с конечным числом входных/выходных сигналов и с дискретным временем. Переход FSM из одного

состояние в другое происходит только под воздействием входного сигнала. Выходными сигналами

могут быть сообщения уровня 3, примитивы, обеспечивающие внутреннее взаимодействие FSM со

средствами эксплуатационного управления, и сигналы (команды/ответы/извещения), связанные с

управлением т.н. “элементарными функциями” (Function Elements, FE) логических объектов, а

входными сигналами – также и срабатывания таймеров.

22

Однобайтовые информационные элементы

Импульсный сигнал передан (Pulse_notification). Цель этого информационного элемента –

сообщить АТС, что затребованная ею передача из пользовательского порта ТфОП в терминал

абонента импульсного сигнала закончена. Сам элемент не содержит информации о том, какой

именно импульсный сигнал был передан. Имеется в виду тот импульсный сигнал (или цифра),

запрос передачи которого был последним.

Данные о линии (Line_information. Цель этого информационного элемента – при отсутствии

сигнального пути передать от сети доступа к АТС сведения о состоянии абонентской линии.

Состояние (State). Этот информационный элемент предназначен для передачи к АТС, по ее

запросу, сведений о состояния FSM настороне сети доступа.

Автономная сигнализация (Autonomous_signalling_sequence). С помощью этого

информационного элемента АТС предписывает сети доступа начать автономный обмен с

терминалом абонента определенной последовательностью сигналов, номер которой задается в

поле "Тип_последовательности".

Результат автономной сигнализации (Sequence_response). В этом информационном

элементе сеть доступа сообщает АТС результат предписанного ей автономного обмена

последовательностью сигналлов. В битах 1÷4 указывается соответствующее (из заранее

определенных) значение ответа.

23 Transmission Control Protocol (TCP) (протокол управления передачей) — один из основныхсетевых протоколов Интернета, предназначенный для управления передачей данных в сетях и подсетях TCP/IP.

Выполняет функции протокола транспортного уровня модели OSI.

TCP — это транспортный механизм, предоставляющий поток данных, с предварительной установкой соединения, за счёт этого дающий уверенность в достоверности получаемых данных, осуществляет повторный запрос данных в случае потери данных и устраняет дублирование при получении двух копий одного пакета. В отличие от UDP гарантирует целостность передаваемых данных и уведомление отправителя о результатах передачи.

Реализация TCP, как правило, встроена в ядро ОС, хотя есть и реализации TCP в контексте приложения.

Когда осуществляется передача от компьютера к компьютеру через Интернет, TCP работает на верхнем уровне между двумя конечными системами, например, браузером и веб-сервером. Также TCP осуществляет надежную передачу потока байтов от одной программы на некотором компьютере к другой программе на другом компьютере. Программы для электронной почты и обмена файлами используют TCP. TCP контролирует длину сообщения, скорость обмена сообщениями, сетевой трафик.