- •Оглавление

- •1. Характеристика Доктрины информационной безопасности рф.

- •2. Сущность и понятие информационной безопасности, характеристика ее составляющих

- •3. Место информационной безопасности в системе национальной безопасности.

- •4. Понятие и сущность защиты информации, ее место в системе информационной безопасности.

- •5. Критерии, условия и принципы отнесения информации к защищаемой

- •6. Носители защищаемой информации

- •7. Классификация конфиденциальной информации по видам тайны и степеням конфиденциальности.

- •8. Понятие и структура угроз защищаемой информации.

- •9. Источники, виды и методы дестабилизирующего воздействия на защищаемую информацию

- •Внутренние факторы

- •Внешние факторы

- •Внешние факторы

- •10. Виды уязвимости информации и формы ее проявления

- •11. Каналы и методы несанкционированного доступа к конфиденциальной информации.

- •12. Направления, виды и особенности деятельности спецслужб по несанкционированному доступу к конфиденциальной информации.

- •13. Методологические подходы к проведению защиты информации и принципы ее организации.

- •14. Классификация методов и средств защиты информации.

- •15. Принципы, силы, средства и условия организационной защиты информации.

- •16. Порядок засекречивания и рассекречивания сведений, документов и продукции.

- •17. Допуск и доступ к конфиденциальной информации и документам.

- •18. Организация внутриобъектового и пропускного режимов на предприятиях.

- •19. Организация подготовки и проведения совещаний и заседаний по конфиденциальным вопросам.

- •20. Организация охраны предприятий.

- •21. Защита информации при публикаторской и рекламной деятельности.

- •22. Организация аналитической работы по предупреждению утечки конфиденциальной информации.

- •23. Направления и методы работы с персоналом, имеющим доступ к конфиденциальной информации.

- •24. Оценка эффективности мероприятий по защите акустической речевой информации.

- •25. Основные документы по защите информации, разрабатываемые на технические средства передачи информации (тспи).

- •26. Аттестация автоматизированных систем по информационной безопасности.

- •27. Требования и рекомендации по защите информации выделенного помещения.

- •28. Основные свойства и виды представления информации.

- •29. Объекты защиты информации. Понятия: отсс, втсс, зона 1, зона 2.

- •30. Организация работ по защите информации на предприятии.

- •31. Виды и характеристика источников и носителей информации.

- •32. Виды угроз безопасности информации. Охраняемые сведения и демаскирующие признаки.

- •33. Телекоммуникационные и акустические каналы утечки информации.

- •34. Классификация технических каналов утечки информации.

- •35. Требования и рекомендации по защите речевой информации, циркулирующей в системах звукоусиления и звукового сопровождения.

- •36. Требования и рекомендации по защите речевой информации, циркулирующей в выделенных помещениях.

- •37. Обеспечение защиты информации при взаимодействии с информационными сетами общего пользования.

- •38. Сущность и задачи комплексной системы защиты информации (ксзи) на предприятии.

- •39. Принципы организации и этапы разработки ксзи.

- •40. Факторы, влияющие на организацию ксзи.

- •41. Определение и нормативное закрепление состава защищаемой информации на предприятии.

- •42. Определение объектов защиты в ксзи.

- •43. Анализ и оценка угроз безопасности информации в ксзи.

- •44. Определение потенциальных каналов и методов несанкционированного доступа к информации в ксзи.

- •45. Определение возможностей несанкционированного доступа к защищаемой информации в ксзи.

- •46. Определение компонентов ксзи.

- •47. Определение условий функционирования ксзи.

- •48. Разработка модели ксзи.

- •49. Технологическое и организационное построение ксзи.

- •50. Кадровое обеспечение функционирования ксзи.

- •51. Материально-техническое и нормативно-методическое обеспечение функционирования ксзи.

- •52. Назначение, структура и содержание управления ксзи.

- •53. Принципы и методы планирования функционирования ксзи.

- •54. Сущность и содержание контроля функционирования ксзи.

- •55. Управление ксзи в условиях чрезвычайных ситуаций.

- •56. Состав методов и моделей оценки эффективности ксзи.

- •57. Типовая структура комплекса технических средств охраны объекта. Состав, структура и принцип действия технических средств охраны.

- •58. Классификация и характеристика датчиков тсо.

- •59. Системы контроля доступа. Назначение и виды систем контроля доступа.

- •60. Телевизионные средства наблюдения. Структура и состав систем видеоконтроля.

- •61. Назначение и принцип работы телевизионных систем. Виды и основные характеристики телевизионных камер.

- •62. Назначение, состав и структура интегрированных систем охраны.

- •63. Место и роль службы защиты информации в системе защиты информации.

- •64. Задачи и функции службы защиты информации.

- •65. Структура и штаты службы защиты информацию.

- •66. Организационные основы и принципы деятельности службы защиты информации.

- •67. Подбор, расстановка и обучение сотрудников службы защиты информации.

- •68. Организация труда сотрудников службы защиты информации.

- •69. Принципы, методы и технология управления службой защиты информации.

- •70. Понятие конфиденциального документа и его основные характеристики.

- •71. Основные особенности традиционной системы обработки конфиденциальных документов.

- •72. Характеристика автоматизированной системы обработки конфиденциальных документов.

- •73. Структура защищенного документооборота.

- •74. Характеристика угроз к системе обработки конфиденциальных документов.

- •75. Назначение и виды учета конфиденциальных документов.

- •76. Особенности традиционного и автоматизированного учета поступивших конфиденциальных документов.

- •77. Понятие и состав справочно-информационного банка по конфиденциальным документам.

- •78. Особенности выполнения процедур составления, изготовления и издания конфиденциальных документов.

- •79. Гриф конфиденциальности, варианты его значения, порядок присвоения.

- •80. Порядок работы исполнителей с конфиденциальными документами. Характеристика возникающих при этом угроз.

- •81. Особенности составления и ведения номенклатуры дел конфиденциальных документов.

- •82. Формирование и оформление дел конфиденциальных документов, подготовка дел к передаче в архив.

- •83. Порядок уничтожения конфиденциальных документов и дел.

- •84. Назначение, виды и принципы проведения проверок наличия конфиденциальных документов, дел и учетных журналов.

- •85. Назначение и структура правового обеспечения защиты информации. Понятие коммерческой тайны. Правовое обеспечение защиты коммерческой тайны. Сведения, составляющие коммерческую тайну.

- •86. Преступления в сфере компьютерной информации. Признаки и элементы состава преступления. Криминалистическая характеристика компьютерных преступлений.

- •Глава 28.

- •87. Правовые режимы конфиденциальной информации: содержание и особенности.

- •88. Методы правовой защиты информации.

- •89. Регулирование распространения вредной и незаконной информации в сети Интернет.

- •90. Перспективы развития законодательства в области защиты информации.

- •91. Виды деятельности в информационной сфере, подлежащие лицензированию. Лицензирование деятельности по защите информации.

- •92. Интернет-услуги в правовом поле России.

- •93. Структура законодательства России в области защиты информации.

- •94. Законодательство в области международного информационного обмена и компьютерных преступлений.

- •95. Защита авторских и смежных прав. Объекты и субъекты авторского права. Исключительные авторские права. Смежные права.

- •96. Правовое обеспечение информационной безопасности в системе национальной безопасности рф.

- •97. Система юридической ответственности за нарушение норм защиты информации. Категории компьютерных злоумышленников.

- •98. Особенности государственной политики и первоочередные мероприятия в области обеспечения иб рф.

- •99. Понятие правового режима защиты государственной тайны. Государственная тайна как особый вид защищаемой информации и ее характерные признаки.

- •100. Виды и условия применения правовых норм уголовной, гражданско-правовой, административной и дисциплинарной ответственности за разглашение защищаемой информации и невыполнение правил ее защиты.

- •101. Процедура резервного копирования данных в лвс.

- •102. Программно-аппаратные средства для защиты данных от сбоев в электросети.

- •103. Аппаратные средства повышения отказоустойчивости элементов лвс.

- •104. Программно-аппаратные комплексы защиты лвс от Internet-угроз.

- •105. Разграничение доступа к ресурсам в лвс.

- •106. Системы безопасности современных ос.

- •107. Средства контроля безопасности лвс современных ос.

- •108. Программно-аппаратные средства для разграничения доступа пользователей к ресурсам лвс.

- •110. Сервисы безопасности: идентификация и аутентификация, разграничение доступа, протоколирование и аудит, экранирование.

- •111. Сервисы безопасности: туннелирование, шифрование, контроль целостности, контроль защищенности, обнаружение отказов и оперативное восстановление, управление.

- •113. Обеспечение экономической безопасности предприятия в рыночных условиях. Интеллектуальная собственность фирмы и ее стоимостная оценка.

- •114. Виды ущерба, наносимые информации. Методы анализа риска. Страхования информации.

- •115. Технико-экономические задачи защиты информации на предприятии.

- •116. Показатели и критерии экономической эффективности систем защиты информации.

- •117. Методы оценки экономической эффективности систем защиты информации.

- •Оценка затрат на зи

- •Практическая методика оценки эффективности проектов по иб на основе совокупной стоимости владения

- •118. Виды и характеристика затрат на систему защиты информации.

- •119. Обзор существующих методов оценки затрат на защиту информации.

- •120. Методология оценки эффективности инвестиций в защиту информации.

79. Гриф конфиденциальности, варианты его значения, порядок присвоения.

Прежде чем создать документ, следует установить, является ли данная информация конфиденциальной и какой уровень грифа конфиденциальности ей должен быть присвоен в случае положительного ответа. Основу присвоения документу грифа конфиденциальности должны составлять: перечень конфиденциальных сведений фирмы, требования партнеров, а также перечень конфиденциальных документов фирмы.

Гриф конфиденциальности, или гриф ограничения доступа к традиционному, машиночитаемому или электронному документу, представляет собой реквизит (элемент, служебную отметку, помету) формуляра документа, свидетельствующий о конфиденциальности содержащихся в документе сведений и проставляемый на самом документе и сопроводительном письме к нему.

Информация и документы, отнесенные к коммерческой тайне, имеют несколько уровней грифа ограничения доступа, соответствующих различным степеням конфиденциальности информации:

первый, массовый уровень - грифы «Конфиденциально», «Конфиденциальная информация»;

второй уровень (достаточно редкий) - грифы «Строго конфиденциально», «Строго конфиденциальная информация», «Особый контроль» - они присваиваются документу лично первым руководителем фирмы, им изменяются или отменяются. Использование и хранение этих документов также организуется первым руководителем с возможным привлечением руководителя службы КД;

на документах, содержащих сведения, отнесенные к служебной тайне, ставится гриф «Для служебного пользования» («ДСП»).

Гриф ограничения доступа на документе пишется полностью, то есть не сокращается. Под обозначением грифа указываются номер экземпляра документа, срок действия грифа и иные условия его снятия. Обычно гриф располагается на первом и титульном листах документа, а также на обложке дела (тома) в правом верхнем углу. На электронных документах и документах, записанных на любых машинных носителях, гриф обозначается на всех листах. Ниже грифа или ниже адресата могут обозначаться ограничительные пометы: «Лично», «Только в руки», «Только адресату», «Лично в руки» и др. При регистрации конфиденциального документа к его номеру добавляется сокращенное обозначение грифа конфиденциальности.

Документы и информация, конфиденциальные в целом, в своей массе (например, документация службы персонала, службы безопасности, документы, отнесенные к профессиональной тайне, и т. д.), как правило, не маркируются, потому что в полном объеме обладают строгим ограничением доступа к ним персонала.

На ценных, но не конфиденциальных документах может проставляться пометка (отметка, надпись, штамп), предполагающая особое внимание к сохранности таких документов: «Собственная информация фирмы», «Информация особого внимания», «Копии не снимать», «Хранить в сейфе» и др. Могут использоваться дополнительные цветовые идентификаторы ценных и конфиденциальных документов и дел для их быстрого визуального выделения и контроля использования в процессе работы персонала.

80. Порядок работы исполнителей с конфиденциальными документами. Характеристика возникающих при этом угроз.

По своей природе (Рис. 2.) конфиденциальные документы бывают:

нормативно-методические (НМД);

руководящие (РД);

распорядительные (РПД);

информационно-справочные (ИСД);

организационные (ОД);

финансово-бухгалтерские (ФБД);

кадровые (по личному составу) КД.

Рис.2. Виды конфиденциальных документов

Правила оформления реквизитов регламентированы ГОСТом "Унифицированная система организационно-распорядительной документации. Требования к оформлению документов". (ГОСТ Р 6.30-97). Конфиденциальные документы, содержащие коммерческую тайну, должны иметь гриф ограничения доступа к документу. Он располагается в правом верхнем углу, например: коммерческая тайна (или сокращенно КТ). Дополняется гриф номером экземпляра, например, экз. №1.

Конфиденциальные документы должны обрабатываться в конфиденциальном делопроизводстве фирмы, либо в общем делопроизводстве, специально назначенным должностным лицом, ответственным за конфиденциальные документы. Конфиденциальные документы должны храниться в отдельном помещении в запираемых и опечатываемых шкафах. Допускается хранение конфиденциальных документов в общем делопроизводстве. Но обязательно они должны находиться отдельно от других дел делопроизводства.

В зависимости от назначения конфиденциальные документы подразделяются на:

входящие;

исходящие;

внутренние.

Прием входящих конфиденциальных документов (рис. 3) осуществляется сотрудником конфиденциального делопроизводства.

Порядок работы с входящими конфиденциальными документами

При этом проверяется:

количество листов;

количество экземпляров;

наличие приложений (если они указаны в сопроводительном письме).

В случае отсутствия в пакете (конверте) некоторых перечисленных документов - составляется акт в 2-х экземплярах. Один экземпляр акта отправляется в адрес отправителя.

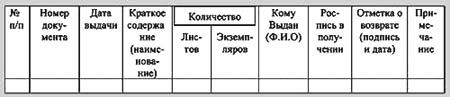

Регистрация конфиденциальных документов производится в журналах регистрации (рис. 4), либо на карточках.

Рис. 4. Журнал регистрации входящих конфиденциальных документов

На каждом зарегистрированном документе должен проставляться штамп, в котором указывается:

наименование;

регистрационный номер;

дата поступления.

После регистрации документы передаются руководству фирмы для принятия решения. Руководитель после рассмотрения документа определяет исполнителя и дает указания по исполнению документа. Эти указания оформляются на самом документе в виде резолюции.

С резолюцией руководителя конфиденциальный документ передается исполнителю под расписку в журнале регистрации входящих конфиденциальных документов (рис. 4).

По завершении работы над документом на нем проставляется отметка о его исполнении и направлении в дело. После чего документ сотрудником конфиденциального делопроизводства подшивается в дело.

Решение о дальнейшем использовании конфиденциального документа определяется его значением и практической ценностью. В зависимости от этого конфиденциальные документы могут:

использоваться в дальнейшем;

передаваться в архив на хранение;

уничтожаться.

Все эти действия должны выполняться с соблюдением требований к конфиденциальным документам.

Работа с конфиденциальными исходящими документами включает следующие этапы (рис. 5):

разработка проекта документа;

согласование документа;

подписание документа;

регистрация документа;

отправка документа.

Рис. 5. Порядок работы с конфиденциальными исходящими документами

Проект исходящего конфиденциального документа разрабатывается исполнителем документа в 2-х экземплярах и по необходимости согласовывается с другими специалистами фирмы. Далее проект документа предоставляется на подпись руководителю фирмы. После подписания документа, он регистрируется сотрудником конфиденциального делопроизводства в журнале (карточке) регистрации исходящих конфиденциальных документов. Рассылка конфиденциальных документов осуществляется согласно подписанных руководителем списков с обязательным указанием учетных номеров отправленных документов. Порядок работы с конфиденциальными внутренними документами показан на рис. 6.

Рис. 6. Порядок работы с конфиденциальными внутренними документами

Выдача и возврат конфиденциальных документов должны своевременно отражаться в журнале учета и выдачи конфиденциальных документов (рис. 7).

Рис.7. Журнал учета выдачи конфиденциальных документов

При получении конфиденциального документа сотрудник должен сверить номер полученного документа с его номером в журнале, проверить количество листов и расписаться за полученный документ. При возврате конфиденциального документа сотрудник конфиденциального делопроизводства должен сверить номер этого документа с номером в журнале, проверить количество листов документа и в присутствии сотрудника, возвращающего документ поставить в журнале (в соответствующей графе) свою подпись и дату возврата документа.

Все дела с конфиденциальными документами и журналы их учета вносятся в номенклатуру дел фирмы.

По окончании каждого года руководителем фирмы создается комиссия, которая должна:

проверить наличие конфиденциальных документов;

определить конфиденциальные документы для архивного хранения;

определить конфиденциальные документы, подлежащие уничтожению.

Архивное хранение конфиденциальных документов производится в опечатанных коробках, в помещениях, исключающих несанкционированный доступ посторонних лиц. На конфиденциальные документы, отобранные к уничтожению комиссией, составляет акт. Акт утверждается руководителем фирмы.

В случае утери конфиденциального документа руководителем фирмы создается комиссия, которая проводит расследование по факту утраты данного документа. По результатам работы комиссии руководителем фирмы принимается решение о привлечении к ответственности лиц виновных в утрате конфиденциального документа.

Таким образом, представленный в статье материал в очень сокращенном виде дает некоторые рекомендации по организации конфиденциального делопроизводства в фирме, что несомненно поможет сотрудникам службы безопасности в обеспечении безопасности конфиденциальной информации в целом в фирме.